2024-06-13 微信公众号精选安全技术文章总览

洞见网安 2024-06-13

实战安全研究 2024-06-13 20:18:01

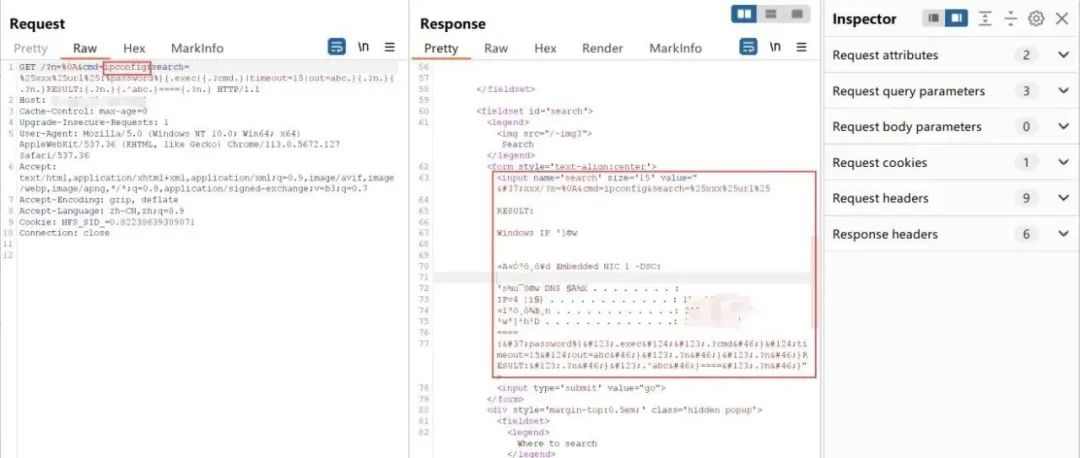

本文介绍了Rejetto HTTP File Server(版本2.3m及之前)中存在的一个未经身份验证的远程代码执行(RCE)漏洞,该漏洞被标记为CVE-2024-23692,具有极高的CVSS评分9.8。文章首先对漏洞进行了描述,指出恶意攻击者可以利用该漏洞执行任意命令,从而控制服务器系统。接着,文章提供了网络测绘的方法,使用fofa搜索引擎定位Rejetto HFS服务器。然后,通过具体的漏洞复现测试,展示了如何利用漏洞执行系统命令。文章还提供了一个POC(Proof of Concept)来检测该漏洞,包括一个详细的HTTP请求示例。此外,还介绍了使用Nuclei工具进行自动化检测的方法,并给出了相应的POC脚本。最后,文章提出了漏洞修复建议,包括联系厂商获取补丁、增加Web应用防火墙以及关闭不必要的互联网暴露面或设置访问权限。

儒道易行 2024-06-13 20:01:04

本文探讨了一种利用Go语言进行AV/EDR(反病毒/终端检测与响应)Bypass(绕过)的方法,即通过分离特征与行为来实现免杀。作者首先介绍了病毒查杀的三种主要方式:特征查杀、行为查杀和云查杀,然后详细阐述了如何通过Go语言实现shellcode的分离免杀。具体步骤包括:1) 使用CS(Cobalt Strike)生成payload.c;2) 用Python对payload进行加密并生成加密后的txt文件和key;3) 编写Go程序来解密payload;4) 制作加载器并生成exe文件;5) 测试免杀效果,文中提到了360安全卫士、360杀毒、火绒和腾讯电脑管家等安全软件。作者在文末强调了免责声明,提醒读者使用这些技术可能带来的后果,并声明了转载声明,要求转载时保持文章的完整性。文章最后提供了作者的多个社交媒体链接,供读者进一步交流学习。

安全笔记 2024-06-13 18:30:39

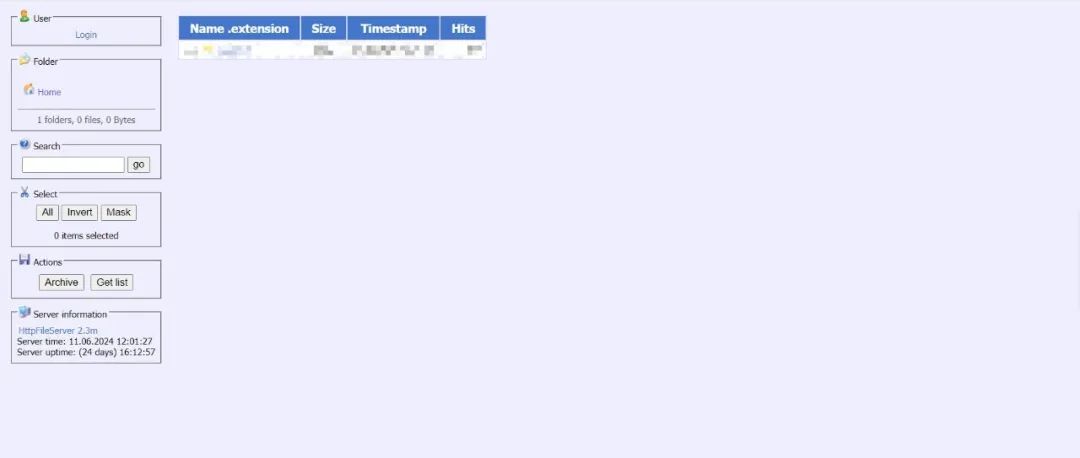

HTTP File Server(HFS)是一款有着20年历史的老牌文件分享工具,它允许用户通过浏览器下载文件。开发者近半年来重建了代码,推出了HFS 3,新增了https、权限系统、插件系统等功能。然而,HFS存在一个严重的未授权接口漏洞,允许攻击者执行系统命令,获取服务器权限,导致权限丢失和数据泄露。该漏洞影响范围广泛,包括HFS 2.3 beta至2.4.0 RC7等多个版本。尽管官方已不再维护HFS 2版本,但理论上它们也可能受到影响。文章提供了利用HFS-tool工具进行漏洞复现的方法,包括信息收集、访问网站主页信息和执行系统命令等步骤。此外,文章还提供了一个微信公众号链接,供读者获取POC原工具地址。

青春计协 2024-06-13 18:11:23

DNSlog攻击是一种在无回显漏洞探测中使用的技术。攻击者利用DNSlog平台,通过命令执行或SQL注入等方式,将攻击数据发送到预设的DNSlog地址。例如,通过ping或curl等命令执行漏洞,或者通过SQL注入的load_file函数,将数据发送到攻击者控制的DNSlog地址。安全设备监控人员可以通过安全告警设备发现此类攻击行为,并提取出攻击者使用的DNSlog地址。在没有告警的情况下,可以通过搜索关键词如ping、curl、wget、load_file、EXEC等来发现潜在的攻击行为。进一步分析时,可以使用站长工具网站对提取出的DNSlog地址进行ping或DNS查询,以判断是否为DNSlog平台地址。例如,如果DNS查询结果显示127.0.0.1,则可确认为DNSlog平台地址。通过这种方式,可以对DNSlog攻击流量进行简单分析和研判。

创宇安全智脑 2024-06-13 16:34:16

创宇安全智脑是基于知道创宇16年来AI+安全大数据在真实攻防场景中的经验积累构建的下一代全场景安全智能算力平台

亿人安全 2024-06-13 15:40:39

知道创宇404实验室 2024-06-13 15:24:54

本文将对Linux GLIBC的库函数iconv缓冲区溢出漏洞(CVE-2024-2961)公开的漏洞细节和在PHP环境下的利用思路进行分析研究。

CatalyzeSec 2024-06-13 11:31:45

独眼情报 2024-06-13 11:20:17

AI与网安 2024-06-13 10:02:57

Google Analytics开放重定向漏洞复现 poc

网络个人修炼 2024-06-13 10:00:08

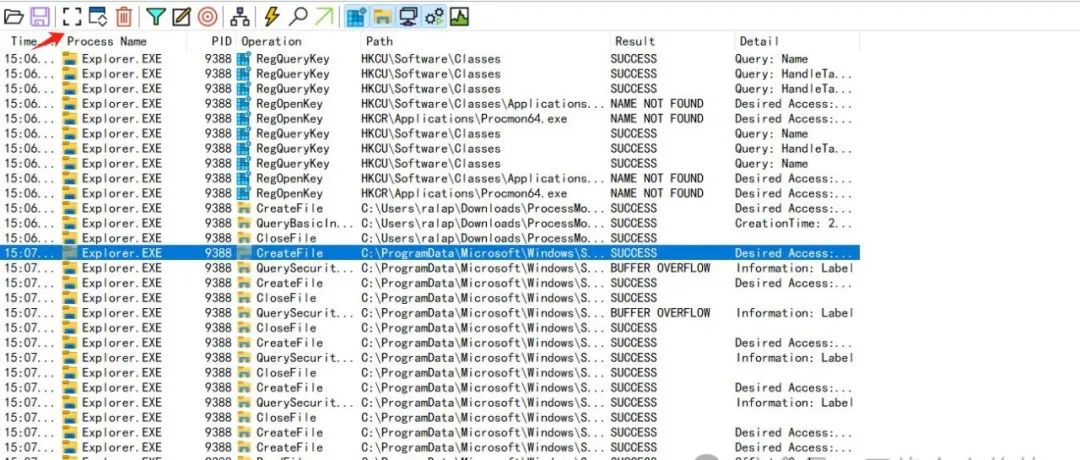

Process Monitor,作为微软Sysinternals团队开发的一款系统监视工具,可显示实时文件系统

小C学安全 2024-06-13 08:59:38

潇湘信安 2024-06-13 08:30:41

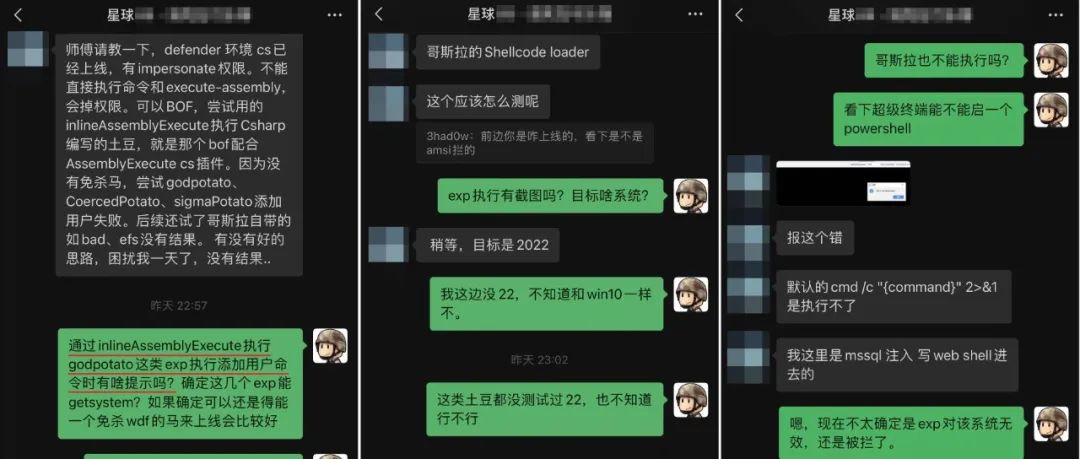

记录Windows 2022绕过Windows Defender提权过程中的一些问题,分享绕过防护进行提权的方法和思路。

潇湘信安 2024-06-13 08:30:41

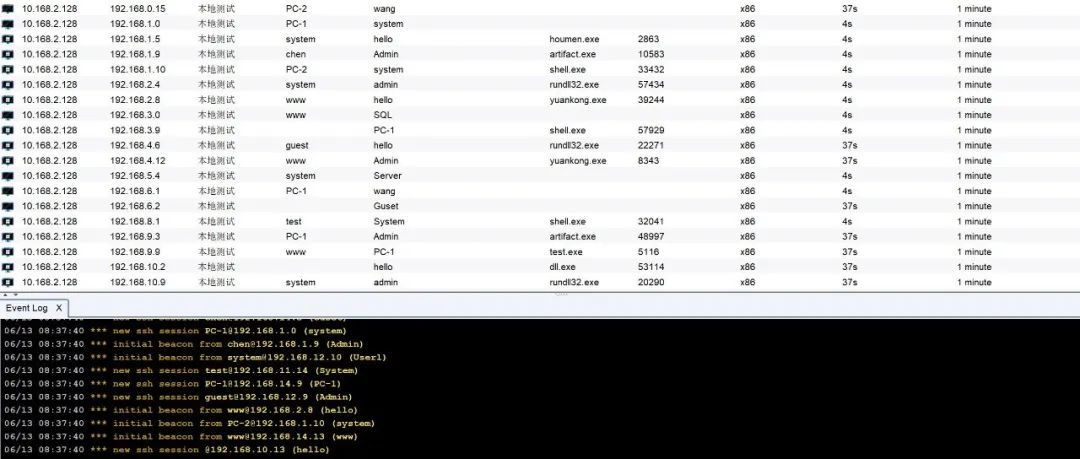

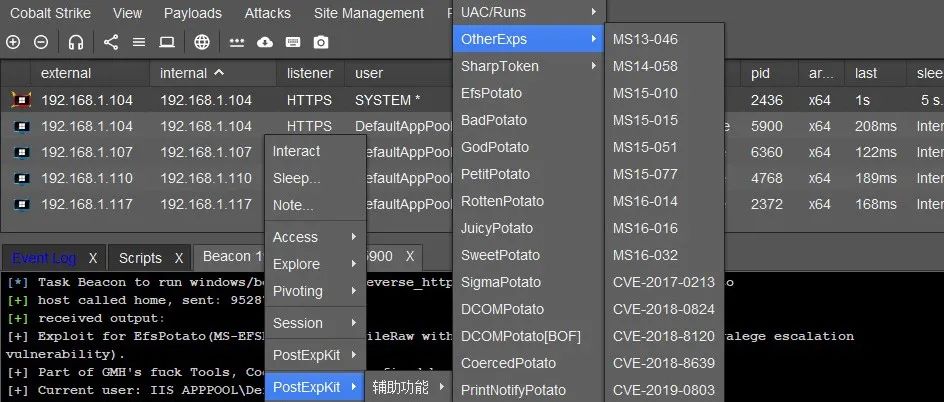

今天给大家分享一个我最近在写的CobaltStrike后渗透插件(PostExpKit),目前暂时只完成了提权模块...

imBobby的自留地 2024-06-13 08:05:55

Gophish是一个开源的钓鱼模拟框架,适用于企业和渗透测试人员,用于快速设置和执行钓鱼活动以及安全意识培训。它具有图形用户界面,便于团队成员创建钓鱼邮件模板、监控和跟踪数据。Gophish可以通过Docker快速部署,使用时访问https://localhost:3333,初始用户名为admin,密码则通过查看Docker日志获取。Gophish的管理页面允许用户创建钓鱼演练、设置群组、编辑邮件模板、编辑钓鱼网页和配置电子邮件服务器。它通过在邮件中嵌入不可见的追踪像素来追踪邮件的打开情况,但这种方法可能因邮件客户端的隐私设置而不准确。为了更有效地确定钓鱼成功,可以通过让收件人与邮件互动来触发网络请求。项目地址为https://github.com/gophish/gophish,文章最后呼吁读者关注和支持。

杂七杂八聊安全 2024-06-13 08:01:00

Tomcat是Apache服务器的拓展,Apache主要为HTML页面服务,Tomcat主要运行jsp页面和Servlet,也具有处理HTML页面的功能。

七芒星实验室 2024-06-13 07:30:44

Cyb3rES3c 2024-06-13 07:04:25

LSB隐写(Least Significant Bit Steganography)是一种信息隐藏技术,其核心思想是通过修改数字媒体(如图片、视频或音频文件)中的最低有效位来嵌入秘密信息。