第112期

(

2019.11.25-2019.12.1)

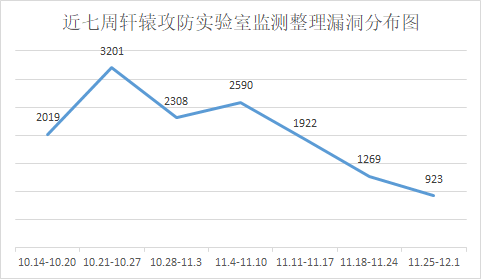

本周轩辕攻防实验室共收集、整理信息安全漏洞923个,其中高危漏洞287个、中危漏洞597个、低危漏洞19个,较上周相比较减少346个,同比降低37%。据统计发现其他

漏洞

是本周占比最大的漏洞。

图1 近7周漏洞数量分布图

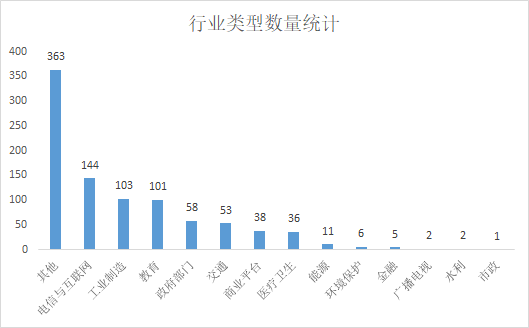

根据监测结果,本周轩辕攻防实验室共整理漏洞

923

个,其中其他行业363个、电信与互联网行业144个

、工业制造行业103个、教育行业101个

、政府部门行业58个

、交通行业53个、商业平台行业38个

、医疗卫生行业36个

、能源行业11个

、

环境保护行业6个

、金融行业5个

、广播电视行业2个

、水利2个、市政行业1个

,分布统计图如下所示:

图2 行业类型数量统计

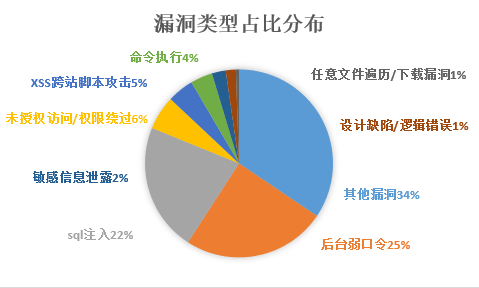

本周漏洞类型分布统计

本周监测共有漏洞

923

个,其中,漏洞数量位居首位的是

其他

漏洞占比34%,漏洞数量位居第二的是

后台弱口令

漏洞

占比为25%,位居第三的是

SQL注入

漏洞

占比22%

,这三种漏洞数量就占总数

81

%,与上周相比较,发现

其他

漏洞

漏洞增加10%,

后台弱口令

漏洞

数量占比增加7%

,

SQL注入

漏洞

占比

减少2%;其他几种漏洞仅占总数的19%,这几种漏洞中,

未授权访问/权限绕过漏洞占比6%

、xss跨站脚本攻击漏洞

占比5%

、命令执行漏洞占比4%

、敏感信息泄露漏洞占比2%

、设计缺陷/逻辑缺陷漏洞占比1%

、任意文件遍历/下载漏洞占比1%。本周漏洞类型占比分布图如下:

图3 漏洞类型分布统计

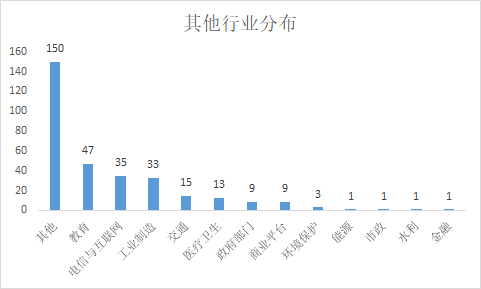

经统计,其他漏洞在电信与互联网行业存在较为明显。同时

其他漏洞

也是本周漏洞类型统计中占比最多的漏洞,广大用户应加强对

其他漏洞

的防范。

其他漏洞

在各行业分布统计图如下:

图4

其他漏洞行业分布统计

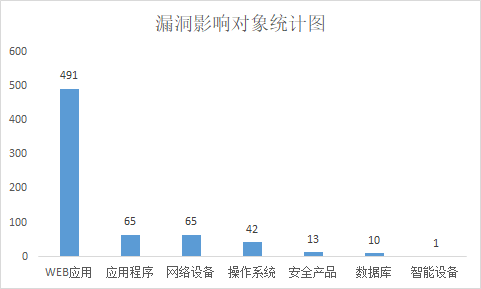

本周通用型漏洞按影响对象类型统计

WEB应用漏洞491个

、应用程序漏洞65个、网络设备漏洞65个

、操作系统漏洞42个

、安全产品漏洞13个

、数据库漏洞10个

、智能设备漏洞1个

。

图5 漏洞影响对象类型统计图

二、本周通用型产品公告

1、Microsoft产品安全漏洞

Microsoft Windows和MicrosoftWindows Server都是美国微软(Microsoft)公司的产品。Microsoft Windows是一套个人设备使用的操作系统。Microsoft Windows Server是一套服务器操作系统。Windows Hyper-V是其中的一个虚拟化产品,支持在Windows中创建虚拟机。Microsoft Edge是一款Windows 10之后版本系统附带的Web浏览器。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞执行任意代码,导致主机服务器崩溃等。

收录的相关漏洞包括:Microsoft Windows Hyper-V拒绝服务漏洞(CNVD-2019-42609、CNVD-2019-42610、CNVD-C-2019-194159、CNVD-C-2019-194158)、Microsoft Windows Hyper-V远程代码执行漏洞(CNVD-2019-42611、CNVD-2019-42612、CNVD-2019-42608)、Microsoft Edge脚本引擎内存破坏漏洞(CNVD-2019-42802)。其中,“Microsoft Windows Hyper-V远程执行代码漏洞(CNVD-2019-42608、CNVD-2019-42611、CNVD-2019-42612)、Microsoft Edge脚本引擎内存破坏漏洞(CNVD-2019-42802)”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1399

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0721

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1309

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1310

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1389

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0719

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0712

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1428

CiscoMDS 9000 Series Multilayer Switches等都是美国思科(Cisco)公司的产品。Cisco MDS 9000 SeriesMultilayer Switches是一款MDS 9000系列多层交换机。Cisco Nexus 7000 Series Switches是一款7000系列交换机。Cisco Nexus 7700 SeriesSwitches是一款7700系列交换机。Cisco Nexus 3000 Series Switches是一款3000系列交换机。Cisco Nexus 3500 PlatformSwitches是一款3500系列平台交换机。Cisco Nexus 3600 Platform Switches是一款3600系列平台交换机。Cisco NX-OS Software是一套交换机使用的数据中心级操作系统软件。Cisco IOS XE是一套为其网络设备开发的操作系统。Cisco Integrated Management Controller (IMC) Supervisor是一套机架式服务器集中管理系统。Cisco UCS Director是一套私有云基础架构即服务(IaaS)的异构平台。Cisco UCS Director Expressfor Big Data是一套针对大数据集群的基础架构统一管理平台。Cisco UnifiedCommunications Manager(CUCM,Unified CM,CallManager)是美国思科(Cisco)公司的一款统一通信系统中的呼叫处理组件。该组件提供了一种可扩展、可分布和高可用的企业IP电话呼叫处理解决方案。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取访问权限,执行任意命令,导致拒绝服务等。

收录的相关漏洞包括:CiscoNX-OS Software CLI命令注入漏洞、CiscoIOS XE拒绝服务漏洞(CNVD-2019-42591)、Cisco Integrated Management Controller Supervisor、Cisco UCS Director和CiscoUCS Director Express for Big Data信任管理问题漏洞、Cisco Integrated Management Controller Supervisor、Cisco UCS Director和CiscoUCS Director Express for Big Data输入验证错误漏洞、Cisco Integrated Management Controller Supervisor、Cisco UCS Director和CiscoUCS Director Express for Big Data身份验证绕过漏洞、Cisco NX-OS和CiscoIOS XE数据伪造问题漏洞、CiscoNX-OS Software操作系统命令注入漏洞、CiscoUnified Communications Manager SQL注入漏洞(CNVD-2019-42752)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190306-nxos-cmdinj-1608

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190925-tsec

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190821-imcs-usercred

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190821-imcs-ucs-cmdinj

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190821-imcs-ucs-authbypass

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190925-vman

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190925-nxos-vman-cmd-inj

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20191120-cucm-sql

IntelConverged Security and Management Engine(CSME)和Intel TXE等都是美国英特尔(Intel)公司的产品。Intel Converged Security and Management Engine是一款安全管理引擎。Intel TXE是一款使用在CPU(中央处理器)中具有硬件验证功能的信任执行引擎。Intel Active ManagementTechnology(AMT)是一套以硬件为基础的计算机远程主动管理技术软件。Intel Graphics Driver是Intel显卡驱动程序。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取敏感信息,提升权限,导致拒绝服务。

收录的相关漏洞包括:Intel Graphics Driver内存破坏漏洞(CNVD-2019-42247)、Intel Graphics Driver代码问题漏洞、Intel Active Management Technology权限提升漏洞(CNVD-2019-42601、CNVD-2019-42606、CNVD-2019-42598)、Intel Converged Securityand Management Engine和Intel TXE缓冲区溢出漏洞、Intel Converged Security and Management Engine权限提升漏洞、Intel Active Management Technology信息泄露漏洞。其中,除“Intel Graphics Driver代码问题漏洞、Intel Active Management Technology权限提升漏洞(CNVD-2019-42601、CNVD-2019-42598)”外的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00242.html

https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00241.html

WordPress是WordPress基金会的一套使用PHP语言开发的博客平台。该平台支持在PHP和MySQL的服务器上架设个人博客网站。contact-form-multi是使用在其中的一个联系表单自定义插件。custom-admin-page是使用在其中的一个自定义后台管理页面插件。contact-form-7-sms-addon是使用在其中的一个短消息提醒插件。wp-support-plus-responsive-ticket-system是使用在其中的一个票务系统插件。plugmatter-optin-feature-box-lite是使用在其中的一个功能列表插件。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取敏感信息,执行客户端代码等。

收录的相关漏洞包括:WordPresscontact-form-multi插件跨站脚本漏洞、WordPresscustom-admin-page插件跨站脚本漏洞、WordPresscontact-form-7-sms-addon插件跨站脚本漏洞、WordPress wp-support-plus-responsive-ticket-system插件路径遍历漏洞、WordPress wp-support-plus-responsive-ticket-system插件信息泄露漏洞、WordPress wp-support-plus-responsive-ticket-system插件SQL注入漏洞、WordPressplugmatter-optin-feature-box-lite插件SQL注入漏洞(CNVD-2019-42838)、WordPress download-plugins-dashboard插件跨站脚本漏洞。其中,“WordPress wp-support-plus-responsive-ticket-system插件SQL注入漏洞、WordPressplugmatter-optin-feature-box-lite插件SQL注入漏洞(CNVD-2019-42838)”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

https://wordpress.org/plugins/contact-form-multi/#developers

https://wordpress.org/plugins/custom-admin-page/#developers

https://wordpress.org/plugins/contact-form-7-sms-addon/#developers

https://wordpress.org/plugins/wp-support-plus-responsive-ticket-system/#developers

https://wordpress.org/plugins/plugmatter-optin-feature-box-lite/#developers

https://wordpress.org/plugins/download-plugins-dashboard/#developers