来自:FreeBuf.COM

(微信号:freebuf)

链接:www.freebuf.com/news/131520.html

* 参考来源:thehackernews、networkworld、securityaffairs, FB小编Alpha_h4ck编译

“

近期,Google和Lookout的安全研究专家发现了一款非常复杂的Android间谍软件,它不仅可以从手机的聊天软件中窃取用户的隐私数据,还可以通过手机的摄像头和麦克风来监视用户的一举一动

更重要的是,它还可以进行自毁操作,而正是由于这款间谍软件拥有非常智能的自毁机制,因此它在三年之后的今天才被研究人员发现。

这款间谍软件名叫Chrysaor,攻击者此前曾使用这款Android间谍软件攻击以色列、格鲁吉亚、土耳其和墨西哥等国的活跃分子以及新闻记者。据称,这个间谍软件很可能是由以色列间谍公司NSO Group集团制作的,也就是去年利用iOS恶意软件Pegasus来攻击阿联酋人权活动家的那家公司。

外界广泛认为,NSO Group可以制作出地球上最先进的移动端间谍软件,而且他们会将这些产品出售给他国政府、执法机构以及独裁政权。

Chrysaor分析

这款名叫Chrysaor的Android间谍软件具备以下几种功能:

1. 从目前热门的App中窃取数据,受影响的应用包括Gmail、WhatsApp、Skype、Facebook、Twitter、Viber以及Kakao等。

2. 通过SMS短信来远程控制目标设备。

3. 在后台记录实时视频和语音信息。

4. 键盘记录和屏幕截图。

5. 禁用系统的自动更新以防止设备漏洞被修复。

6. 通过自毁机制来躲避检测。

Google的安全研究人员表示,他们已经通过VerifyApps确定了这一恶意软件的影响范围,并且相关人员也与很多潜在的感染用户取得了联系,及时清除了受感染设备上的恶意软件,并通过修改VerifyApps的响应机制来保护用户的安全。

这种威胁之所以难以检测到,是因为当它发现任何有可能威胁到自身的检测行为时,它可以将自己从目标设备中删除。Lookout的安全研究专家Michael Flossman是这样形容Chrysaor的:“如果Chrysaor感觉自己可能会被发现,那么它便会立刻将自己删除。”例如出现下面这几种情况时,Pegasus将会进行自毁操作:

1. SIM MCC ID无效;

2. 设备中存在与安全产品有关的文件;

3. 持续六十天无法与后台服务器连接;

4. 接收到服务器发送过来的自毁命令;

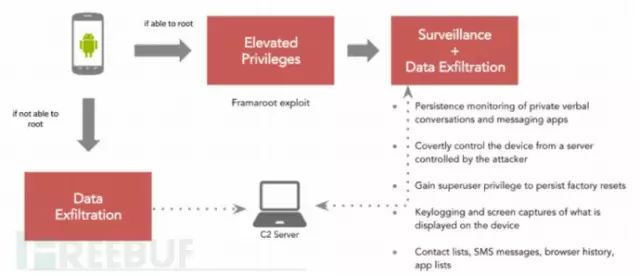

Lookout的研究人员认为,Chrysaor APK可以通过基于SMS的钓鱼信息来进行传播,就像Pegasus感染iOS设备一样。Chrysaor利用的是一个名叫Framaroot的著名Android漏洞,并利用这个漏洞来root目标设备并获取设备的完整控制权。更重要的是,在此期间NSOGroup很可能还发现了很多新的Android0 day漏洞,并将相应的漏洞利用代码更新到了新版本的Chrysaor间谍软件之中。

感染情况