第114期

(

2019.12.9-2019.12.15)

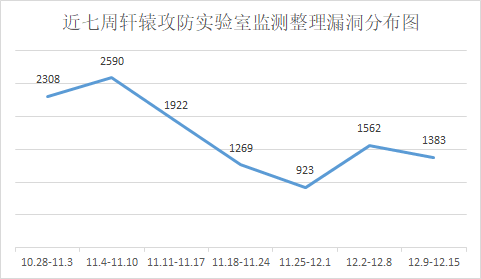

本周轩辕攻防实验室共收集、整理信息安全漏洞1383个,其中高危漏洞484个、中危漏洞789个、低危漏洞110个,较上周相比较减少179个,同比降低12%。据统计发现sql注入

漏洞

是本周占比最大的漏洞。

图1 近7周漏洞数量分布图

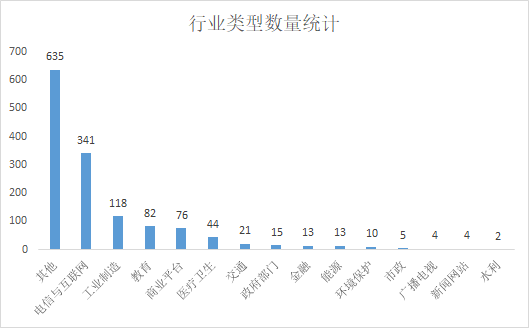

根据监测结果,本周轩辕攻防实验室共整理漏洞

1383

个,其中其他行业635个、电信与互联网行业341个

、工业制造行业118个、教育行业82个

、商业平台行业76个

、医疗卫生行业44个

、交通行业21个

、政府部门行业15个

、金融行业13个

、能源行业13个、

环境保护行业10个

、市政行业5个

、广播电视行业4个、新闻网站行业4个、水利行业2个

,分布统计图如下所示:

图2 行业类型数量统计

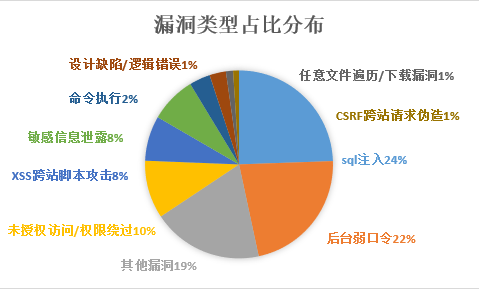

本周漏洞类型分布统计

本周监测共有漏洞

1383

个,其中,漏洞数量位居首位的是

SQL注入

漏洞占比24%,漏洞数量位居第二的是

后台弱口令

漏洞

占比为22%,位居第三的是

其他

漏洞

占比19%

,这三种漏洞数量就占总数

65

%,与上周相比较,发现

SQL注入漏洞

漏洞降低14%,

后台弱口令

漏洞

数量占比减增加5%

,

其他

漏洞

占比

增加5%;其他几种漏洞仅占总数的35%,这几种漏洞中,

未授权访问/权限绕过漏洞占比10%

、xss跨站脚本攻击漏洞

占比8%

、敏感信息泄露漏洞占比8%

、命令执行漏洞占比2%

、设计缺陷/逻辑缺陷漏洞占比1%

、任意文件遍历/下载漏洞占比1%、CSRF跨站请求伪造漏洞占比1%。本周漏洞类型占比分布图如下:

图3 漏洞类型分布统计

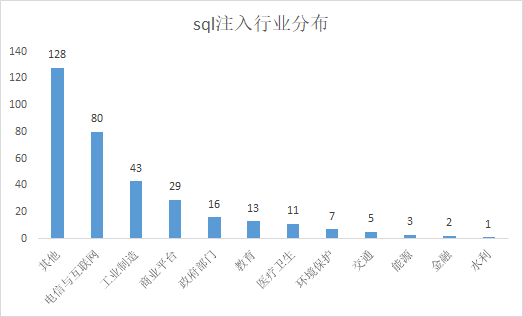

经统计,

sql注入

漏洞在电信与互联网行业存在较为明显。同时

sql注入

漏洞

也是本周漏洞类型统计中占比最多的漏洞,广大用户应加强对

sql注入

漏洞

的防范。

sql注入

漏洞

在各行业分布统计图如下:

图4

sql注入漏洞行业分布统计

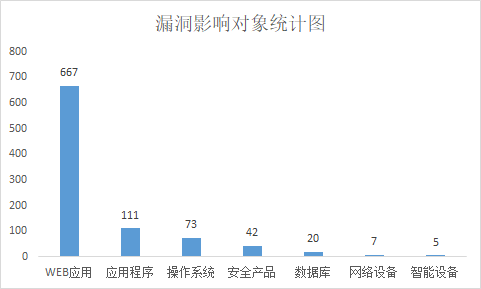

本周通用型漏洞按影响对象类型统计

WEB应用漏洞667个

、应用程序漏洞111个

、操作系统漏洞73个

、安全产品漏洞42个

、数据库漏洞20个

、网络设备漏洞7个、智能设备漏洞5个

。

图5 漏洞影响对象类型统计图

二、本周通用型产品公告

1、Siemens产品安全漏洞

SPPA-T3000是一种分布式控制系统,主要应用于火力发电厂和大型可再生能源发电厂。本周,上述产品被披露存在堆缓冲区溢出漏洞,攻击者可利用漏洞通过向5010/tcp发送精心编制的数据包,造成拒绝服务情况并可获得远程代码执行。

收录的相关漏洞包括:Siemens SPPA-T3000堆缓冲区溢出漏洞(CNVD-2019-44770、CNVD-2019-44773、CNVD-2019-44774、CNVD-2019-44775、CNVD-2019-44776、CNVD-2019-44778、CNVD-2019-44779、CNVD-2019-44780)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

https://cert-portal.siemens.com/productcert/pdf/ssa-451445.pdf

IBMPlanning Analytics是美国IBM公司的一套业务规划分析解决方案。IBM Rational Collaborative Lifecycle Management(CLM)是一套协作化生命周期管理解决方案。IBM API Connect(APIConnect)是一套用于管理API生命周期的集成解决方案。IBM PureApplication System是一套专为事务性Web和数据库应用程序而设计的平台系统。IBM Cloud Pak System是一套具有可配置、预集成软件的全栈、融合基础架构。IBM Spectrum Protect是一套数据保护平台。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞注入任意JavaScript代码,执行未授权操作,提升权限,查看任意文件,获取敏感信息。

收录的相关漏洞包括:IBM Planning Analytics跨站脚本漏洞(CNVD-2019-44562)、IBM Rational CollaborativeLifecycle Management路径遍历漏洞、IBM API Connect信息泄露漏洞(CNVD-2019-44943、CNVD-2019-44942)、IBM PureApplication System信息泄露漏洞(CNVD-2019-44944)、IBM Cloud Pak System跨站请求伪造漏洞、IBM Spectrum Protect Servers和Storage Agents权限许可和访问控制问题漏洞、IBM API Connect日志信息泄露漏洞。其中,“IBM Cloud Pak System跨站请求伪造漏洞、IBM Spectrum Protect Servers和StorageAgents权限许可和访问控制问题漏洞”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.ibm.com/support/pages/node/1118565

http://www.cnvd.org.cn/flaw/show/CNVD-2019-44940

https://www-01.ibm.com/support/docview.wss?uid=ibm10956525

https://www-01.ibm.com/support/docview.wss?uid=ibm10882924

https://www-01.ibm.com/support/docview.wss?uid=ibm10885602

https://www.ibm.com/support/pages/node/1126605

https://www-01.ibm.com/support/docview.wss?uid=ibm10882472

https://www.ibm.com/support/docview.wss?uid=ibm10869772

ApplemacOS Catalina是美国苹果(Apple)公司的一套专为Mac计算机所开发的专用操作系统。manpages是其中的一个系统手册组件。UIFoundation是其中的一个UI框架组件。CUPS是其中的一个开源的用于OS X和类Unix系统的打印系统组件。File Quarantine是其中的一个文件隔离组件。IOGraphics是其中的一个输入输出显卡组件。libxml2是其中的一个基于C语言的用来解析XML文档的函数库组件。Apple iTunes for Windows是一款基于Windows平台的媒体播放器应用程序。Apple iOS是一套为移动设备所开发的操作系统。Apple tvOS是一套智能电视操作系统。Apple iPadOS是一套用于iPad平板电脑的操作系统。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取root权限,执行任意代码,造成拒绝服务等。

收录的相关漏洞包括:Apple macOS Catalina权限提升漏洞、Apple macOS Catalina信息泄露漏洞、Apple tvOS、Apple iOS和Apple iPadOS UIFoundation组件缓冲区溢出漏洞、Apple macOS Catalina拒绝服务漏洞、Apple macOS Catalina File Quarantine组件权限提升漏洞、Apple macOS Catalina和AppleiTunes for Windows动态库加载漏洞、Apple macOS CatalinaIOGraphics组件缓冲区溢出漏洞、Apple macOS Catalina内存破坏漏洞(CNVD-2019-44548)。其中,除“Apple macOS Catalina信息泄露漏洞,Apple macOS Catalina拒绝服务漏洞,Apple macOS Catalina File Quarantine组件权限提升漏洞”外的漏洞综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://support.apple.com/zh-cn/HT210722

https://support.apple.com/en-us/HT210603

https://support.apple.com/zh-cn/HT210726

Android是美国谷歌(Google)公司和开放手持设备联盟(简称OHA)共同开发的一套以Linux为基础的开源操作系统。kernel是其中的一个内核。VL53L0 driver是其中的一个激光测距传感器。I2C driver是其中的一个两线式串行总线驱动程序。USB driver是其中的一个通用串行总线(USB)驱动程序。Google Chrome是一款Web浏览器。Blink是美国谷歌(Google)公司和挪威欧朋(OperaSoftware)公司共同开发的一套浏览器排版引擎(渲染引擎)。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞提升权限。

收录的相关漏洞包括:Google Android kernel权限提升漏洞(CNVD-2019-44505、CNVD-2019-44506)、Google Chrome Blink资源管理错误漏洞(CNVD-2019-44525、CNVD-2019-44526、CNVD-2019-44527)、Google Android VL53L0驱动程序权限提升漏洞、Google Android I2C驱动程序权限提升漏洞、Google Android USB驱动程序权限提升漏洞。其中,“Google Android kernel权限提升漏洞(CNVD-2019-44506)”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://source.android.com/security/bulletin/pixel/2018-07-01

https://source.android.com/security/bulletin/pixel/2018-09-01

https://bugs.chromium.org/p/chromium/issues/detail?id=82516

https://bugs.chromium.org/p/chromium/issues/detail?id=81348

https://bugs.chromium.org/p/chromium/issues/detail?id=81351

https://source.android.com/security/bulletin/pixel/2019-09-01

5、Linux kernel本地拒绝服务漏洞(CNVD-2019-44555)