2018年09月03

日-2018年09月09日

本周漏洞态势研判情况

本周信息安全漏洞威胁整体评价级别为

中。

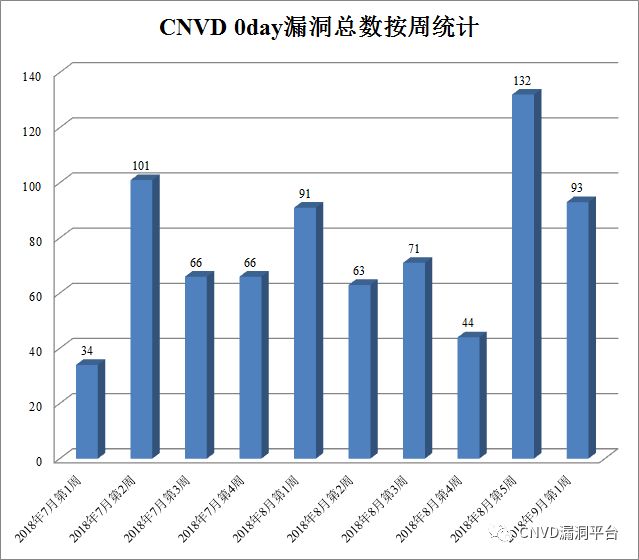

国家信息安全漏洞共享平台(以下简称CNVD)本周共收集、整理信息安全漏洞424个,其中高危漏洞177个、中危漏洞221个、低危漏洞26个。漏洞平均分值为6.21。本周收录的漏洞中,涉及0day漏洞93个(占22%),其中互联网上出现“QNAP Q'center Virtual Appliance命令注入漏洞(CNVD-2018-17532)、WordPress Gift Vouchers SQL注入漏洞”等零日代码攻击漏洞。本周CNVD接到的涉及党政机关和企事业单位的事件型漏洞总数711个,与上周(879个)环比下降19%。

图1 CNVD收录漏洞近10周平均分值分布图

图2 CNVD 0day漏洞总数按周统计

本周漏洞事件处置情况

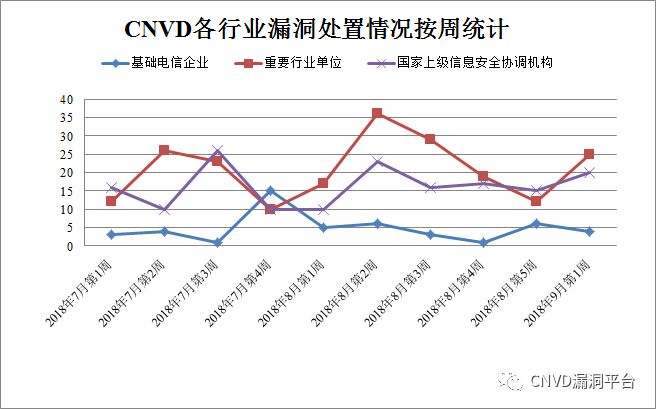

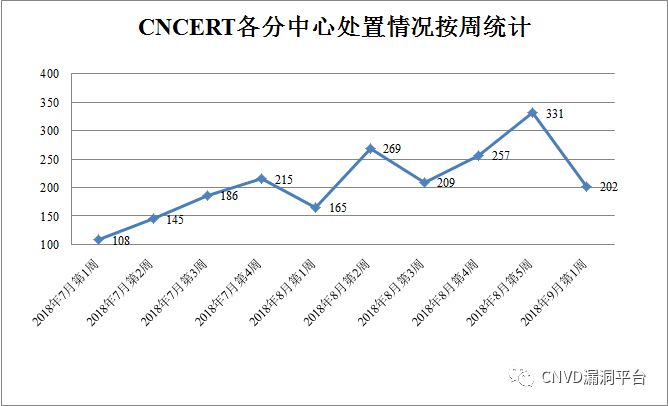

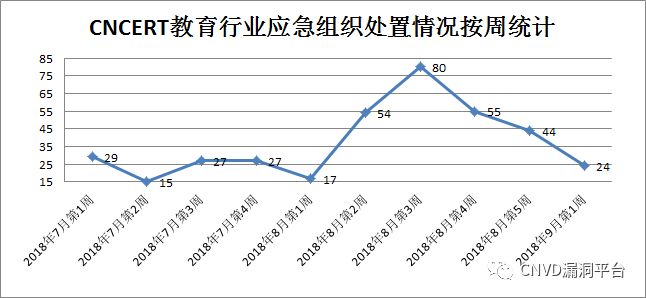

本周,CNVD向基础电信企业通报漏洞事件4起,向银行、证券、保险、能源等重要行业单位通报漏洞事件25起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件202起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件24起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件20起。

图3 CNVD各行业漏洞处置情况按周统计

图4 CNCERT各分中心处置情况按周统计

图5 CNVD教育行业应急组织处置情况按周统计

此外,CNVD通过已建立的联系机制或涉事单位公开联系渠道向以下单位通报了其信息系统或软硬件产品存在的漏洞,具体处置单位情况如下所示:

郑州建华投递有限公司、中铁电气化局集团第一工程有限公司、成都光大网络科技有限公司、北京联银通科技有限公司、中国大唐集团公司、中国大唐集团科学技术研究院有限公司、中国铁道建筑总公司、北京中公教育科技股份有限公司、上海邦宁网络科技有限公司、北京创意坊科技有限公司、驱逐舰(大连)信息技术有限公司、成都天睿信息技术有限公司、上海有鱼基金销售有限公司、广州国微软件科技有限公司、广东智嵌物联网技术有限公司、700度保险网、中国当代新闻网、中非合作网、中国地学期刊网、中国境外就业网、企炬中国、海通网络、祥顺财税俱乐部、北京义联劳动法援助与研究中心、HDCMS、SaxueCMS、优客365、易优CMS、浪潮云。

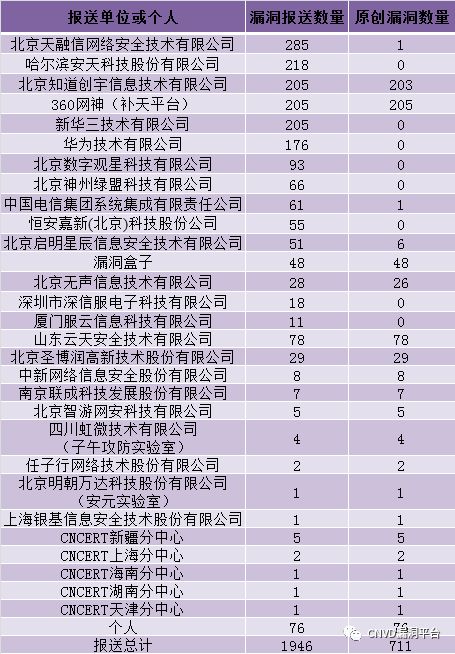

本周漏洞报送情况统计

本周报送情况如表1所示。其中,北京天融信网络安全技术有限公司、哈尔滨安天科技股份有限公司、北京知道创宇信息技术有限公司、新华三技术有限公司、华为技术有限公司等单位报送公开收集的漏洞数量较多。山东云天安全技术有限公司、北京圣博润高新技术股份有限公司、中新网络信息安全股份有限公司、南京联成科技发展股份有限公司、北京智游网安科技有限公司、四川虹微技术有限公司(子午攻防实验室)、任子行网络技术股份有限公司、北京明朝万达科技股份有限公司(安元实验室)、上海银基信息安全技术股份有限公司及其他个人白帽子向CNVD提交了711个以事件型漏洞为主的原创漏洞,其中包括360网神(补天平台)和漏洞盒子向CNVD共享的白帽子报送的253条原创漏洞信息。

表1 漏洞报送情况统计表

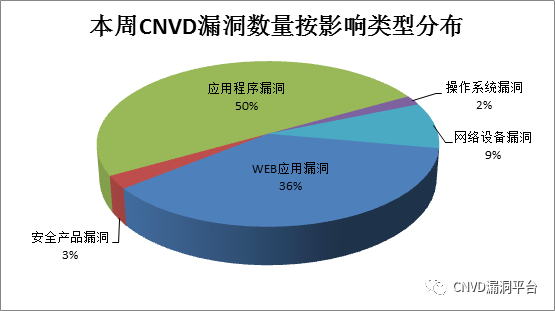

本周漏洞按类型和厂商统计

本周,CNVD收录了424个漏洞。应用程序漏洞212个,WEB应用漏洞155个,网络设备漏洞38个,安全产品漏洞11个,操作系统漏洞8个。

表2 漏洞按影响类型统计表

图6 本周漏洞按影响类型分布

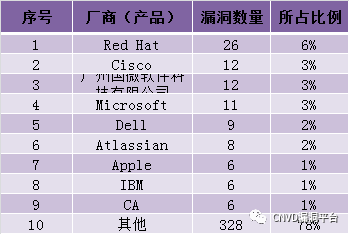

CNVD整理和发布的漏洞涉及Red Hat、Cisco、广州国微软件科技有限公司等多家厂商的产品,部分漏洞数量按厂商统计如表3所示。

表3 漏洞产品涉及厂商分布统计表

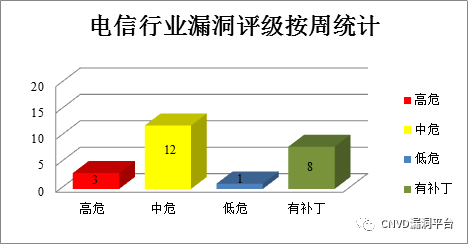

本周行业漏洞收录情况

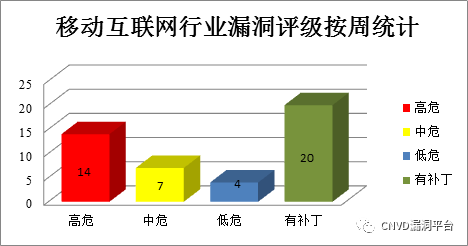

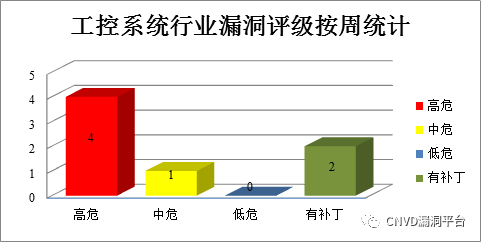

本周,CNVD收录了16个电信行业漏洞,25个移动互联网行业漏洞,5个工控行业漏洞(如下图所示)。其中,“LiteCart文件上传漏洞、OURPHP建站系统V1.8.3存在逻辑漏洞、和利时PLC LE5109L存在远程控制漏洞” 等漏洞的综合评级为“高危”。相关厂商已经发布了上述漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

电信行业漏洞链接:http://telecom.cnvd.org.cn/

移动互联网行业漏洞链接:http://mi.cnvd.org.cn/

工控系统行业漏洞链接:http://ics.cnvd.org.cn/

图7 电信行业漏洞统计

图8 移动互联网行业漏洞统计

图9 工控系统行业漏洞统计

本周重要漏洞安全告警

本周,CNVD整理和发布以下重要安全漏洞信息。

1、Red Hat产品安全漏洞

Red Hat OpenShift是一款平台即服务(PaaS)云计算平台。openshift-ansible是其中的一个用于安装、升级和管理OpenShift的工具。Red Hat 389-ds-base是包括了Linux目录服务器和服务器管理命令行程序的软件包。Red Hat RPM(RPM Package Manager)是一款命令行驱动的软件包管理器。Red Hat glusterfs server是一套开源的分布式文件系统。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取敏感信息,提升权限,执行任意代码或发起拒绝服务攻击。

CNVD收录的相关漏洞包括:Red Hat openshift-ansible SSL客户端证书身份验证漏洞、Red Hat 389-ds-base竞争条件漏洞、Red Hat 389-ds-base信息泄露漏洞、Red Hat RPM权限提升漏洞(CNVD-2018-17735)、Red Hat glusterfs服务器RPC请求处理器组件权限提升漏洞、Red Hat glusterfs服务器RPC请求处理器组件任意文件创建漏洞、Red Hat glusterfs服务器远程代码执行漏洞、Red Hat glusterfs服务器反序列化漏洞。其中,除“Red Hat 389-ds-base信息泄露漏洞”外,其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17718

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17720

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17723

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17735

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17744

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17745

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17758

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17759

2、Microsoft产品安全漏洞

Microsoft Office PowerPoint是微软公司的演示文稿软件。Microsoft Edge是一款Web浏览器。ChakraCore是使用在其中的一个开源的Chakra JavaScript脚本引擎的核心部分,也可作为单独的JavaScript引擎使用。Microsoft Windows 10是一套个人电脑使用的操作系统。Windows Server 2016是一套服务器操作系统。Internet Explorer(IE)是其中的一款Windows操作系统附带的Web浏览器。本周,上述产品被披露存在内存破坏和远程代码执行漏洞,攻击者可利用漏洞执行任意代码,破坏内存。

CNVD收录的相关漏洞包括:Microsoft PowerPoint远程代码执行漏洞(CNVD-2018-17618)、Microsoft Edge远程代码执行漏洞(CNVD-2018-18003)、Microsoft Internet Explorer远程代码执行漏洞(CNVD-2018-18005)、Microsoft Edge远程代码执行漏洞(CNVD-2018-18004)、Microsoft Edge Chakra脚本引擎远程内存破坏漏洞、Microsoft ChakraCore远程代码执行漏洞(CNVD-2018-18047)、Microsoft ChakraCore和Edge内存破坏漏洞、Microsoft Edge和ChakraCore远程内存破坏漏洞(CNVD-2018-18049)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17618

http://www.cnvd.org.cn/flaw/show/CNVD-2018-18003

http://www.cnvd.org.cn/flaw/show/CNVD-2018-18005

http://www.cnvd.org.cn/flaw/show/CNVD-2018-18004

http://www.cnvd.org.cn/flaw/show/CNVD-2018-18045

http://www.cnvd.org.cn/flaw/show/CNVD-2018-18047

http://www.cnvd.org.cn/flaw/show/CNVD-2018-18048

http://www.cnvd.org.cn/flaw/show/CNVD-2018-18049

3、

Dell产品安全漏洞

Dell RSA Identity Lifecycle and Governance是一套身份治理和生命周期管理解决方案。Dell EMC iDRAC9是一套包含硬件和软件的系统管理解决方案。Dell EMC iDRAC6是包含硬件和软件的系统管理解决方案。Dell RSA Identity Governance and Lifecycle是一套生命周期管理解决方案;RSA Via Lifecycle and Governance是一套企业级身份识别和管理解决方案;RSA IMG是一套生命周期管理和身份识别解决方案。Dell EMC RSA BSAFE Micro Edition Suite(MES)和RSA BSAFE Crypto-C Micro Edition都是加密工具包。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞对用户会话实施暴力破解攻击,获取未授权数据的访问权限,执行恶意HTML或JavaScript代码,发起拒绝服务攻击等。

CNVD收录的相关漏洞包括:Dell RSA Identity Governance and Lifecycle跨站脚本漏洞、Dell EMC iDRAC9 SSL/TLS保护剥离漏洞、多款Dell产品暴力破解漏洞、Dell RSA Identity Governance and Lifecycle、RSA Via Lifecycle and Governance和RSA IMG本地不可信搜索路径漏洞、Dell EMC RSA BSAFE Micro Edition Suite整数溢出漏洞、Dell EMC RSA BSAFE Micro Edition Suite内存错误引用漏洞、Dell EMC RSA BSAFE Micro Edition Suite和RSA BSAFE Crypto-C Micro Edition资源耗尽漏洞、Dell EMC RSA BSAFE Micro Edition Suite隐蔽定时信道漏洞。其中,“Dell RSA Identity Governance and Lifecycle、RSA Via Lifecycle and Governance和RSA IMG本地不可信搜索路径漏洞、Dell EMC RSA BSAFE Micro Edition Suite整数溢出漏洞、Dell EMC RSA BSAFE Micro Edition Suite内存错误引用漏洞、Dell EMC RSA BSAFE Micro Edition Suite和RSA BSAFE Crypto-C Micro Edition资源耗尽漏洞”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17474

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17691

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17692

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17690

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17693

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17694

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17695

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17696

4、Cisco产品安全漏洞

Cisco Webex Teams是一款团队协作应用程序。Umbrella Roaming是一款防火墙的云端安全服务。Cisco 3000 Series Industrial Security Appliances(ISR)等都是安全防火墙设备。Adaptive Security Appliance(ASA)和Firepower Threat Defense(FTD)Software都是使用在Cisco不同安全设备中的防火墙软件。Cisco RV110W、RV130W和RV215W均为路由器产品。Cisco WebEx Meetings是网络会议解决方案。Cisco Identity Services Engine(ISE)是一款基于身份的环境感知平台(ISE身份服务引擎)。Cisco AMP for Endpoints Mac Connector Software for macOS是一套基于macOS平台的集成了静态和动态恶意软件分析以及威胁情报于一体的终端应用程序。Cisco IOS XR for Cisco ASR 9000 Series Aggregation Services Routers是一套运行于9000系列路由器设备中的操作系统。本周,该产品被披露存在多个漏洞,攻击者可利用漏洞查看和修改敏感信息,提升权限,执行任意代码或发起拒绝服务攻击等。

CNVD收录的相关漏洞包括:Cisco Webex Teams信息泄露和修改漏洞、Cisco Umbrella Enterprise Roaming Client and Enterprise Roaming Module权限提升漏洞、Cisco多款路由器管理接口缓冲区溢出漏洞、Cisco Webex Meetings Client for Windows权限提升漏洞、多款Cisco产品SSL证书验证安全绕过漏洞、Cisco Identity Services Engine (ISE)跨站请求伪造漏洞、Cisco AMP for Endpoints macOS Connector拒绝服务漏洞、Cisco ASR 9000 Series Aggregation Services Routers本地拒绝服务漏洞。其中,“Cisco Webex Teams信息泄露和修改漏洞、Cisco多款路由器管理接口缓冲区溢出漏洞、Cisco Webex Meetings Client for Windows权限提升漏洞”的综合评级为“高危”。目前,除“Cisco多款路由器管理接口缓冲区溢出漏洞、Cisco Webex Meetings Client for Windows权限提升漏洞”外,厂商已经发布其余漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17680

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17679

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17682

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17681

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17707

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17708

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17709

http://www.cnvd.org.cn/flaw/show/CNVD-2018-17712

5、

SAP Business Objects远程代码注入漏洞

SAP Business Objects是一套商务智能软件和企业绩效解决方案。该方案提供报表、绩效管理和数据基础等功能。本周,SAP Business Objects被披露存在远程代码注入漏洞。攻击者可以利用漏洞注入远程代码,在服务器上执行任意命令。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。