专栏名称: 绿盟科技CERT

| 绿盟科技CERT针对高危漏洞与安全事件进行快速响应,提供可落地的解决方案,协助用户提升应对威胁的能力。 |

目录

相关文章推荐

|

英文悦读 · 推荐一本经典英文有声书:了不起的盖茨比 · 2 天前 |

|

英文悦读 · “吃饭坐小孩那桌”,英语里面还真有对应翻译 · 昨天 |

|

恶魔奶爸 · 不要心存幻想,相亲市场不可能存在优质男! · 昨天 |

|

恶魔奶爸 · 为什么越是长相普通的女生,嫁得越好? · 2 天前 |

|

BetterRead · 超级学霸的时间魔法:竞赛生高效秘籍 · 2 天前 |

推荐文章

|

英文悦读 · 推荐一本经典英文有声书:了不起的盖茨比 2 天前 |

|

英文悦读 · “吃饭坐小孩那桌”,英语里面还真有对应翻译 昨天 |

|

恶魔奶爸 · 不要心存幻想,相亲市场不可能存在优质男! 昨天 |

|

恶魔奶爸 · 为什么越是长相普通的女生,嫁得越好? 2 天前 |

|

BetterRead · 超级学霸的时间魔法:竞赛生高效秘籍 2 天前 |

|

肌肉训练营 · 当亚洲面孔配上欧美般的肌肉,这个21岁男生究竟有多帅? 8 年前 |

|

百姓关注 · 不合法 很危险!这种车千万别买了 接下来或将严查! 8 年前 |

|

iWeekly周末画报 · 捉歪小分队来到迪士尼:《美女与野兽》只是歪果仁的回忆杀? 7 年前 |

|

学习小组 · 平天下 | 习近平引用的古典名句(14) 7 年前 |

|

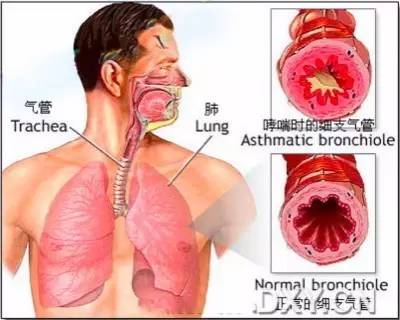

基层麻醉网 · 麻醉医生必须掌握的肺部听诊技巧 7 年前 |