2020年3月18日,Adobe官方发布针对Adobe Coldfusion的安全更新补丁,编号为APSB20-16。补丁中包含Adobe ColdFusion 任意文件读取和任意文件包含漏洞,CVE编号分别为CVE-2020-3761,CVE-2020-3794。

漏洞名称

:Adobe Codefusion任意文件读取和任意文件包含漏洞

威胁等级

:

高危

影响范围

:

ColdFusion 2016 Update13及之前版本

ColdFusion 2018 Update7及之前版本

漏洞类型

:文件包含

利用难度

:简单

Adobe ColdFusion,是一个动态Web服务器,其CFML(ColdFusion Markup Language)是一种程序设计语言,类似现在的JSP里的JSTL(JSP Standard Tag Lib),从1995年开始开发,其设计思想被一些人认为非常先进,被一些语言所借鉴。

Coldfusion 最早是由 Allaire 公司开发的一种应用服务器平台,其运行的 CFML(ColdFusion Markup Language)针对Web应用的一种脚本语言。文件以*.cfm为文件名,在ColdFusion专用的应用服务器环境下运行。在 Allaire 公司被 Macromedia 公司收购以后,推出了 Macromedia ColdFusion 5.0,类似于其他的应用程序语言,cfm文件被编译器翻译为对应的 c++ 语言程序,然后运行并向浏览器返回结果。虽然 .cfc 和 custom tag 具有类似的重用性,但 cfc 提供了更加灵活的调用方式,例如 webservice 方式的调用支持。

Macromedia已经被Adobe并购,所以ColdFusion亦成为Adobe旗下产品。

2020年3月18日,Adobe官方发布针对Adobe Coldfusion的安全更新补丁,编号为APSB20-16。补丁中包含Adobe ColdFusion 任意文件读取和任意文件包含漏洞,CVE编号分别为CVE-2020-3761,CVE-2020-3794。

由于AJP协议设计存在缺陷导致内部相关的属性可控,攻击者可以构造属性值,实现漏洞的利用,成功利用这些漏洞可导致获得敏感文件信息,甚至可以进行远程代码执行漏洞的利用。

此漏洞与之前爆出的Tomcat文件包含漏洞CVE-2020-1938的利用方式相同,利用ajp协议设计缺陷,攻击者可以构造内部属性值,通过控制

javax.servlet.include.request_uri

javax.servlet.include.path_info

javax.servlet.include.servlet_path

三个属性值,实现漏洞的利用。

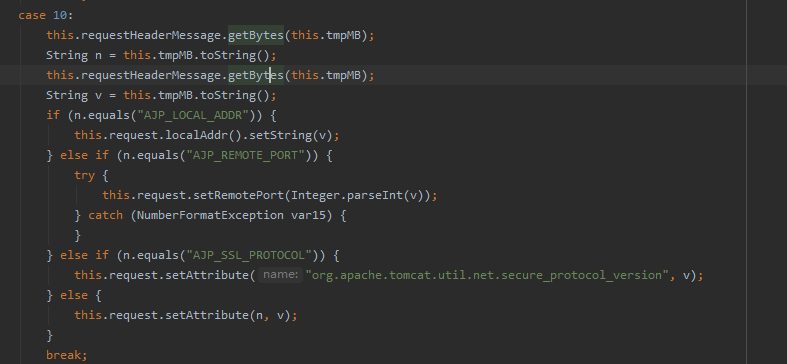

以Adobe Codefusion 2018作为漏洞分析的环境,分析Adobe Codefusion处理ajp协议数据的代码(runtime路径下导入的tomcat-coyote.jar依赖包),org.apache.coyote.ajp.AjpProcessor类代码如下:

可以判断漏洞利用流程与CVE-2020-1938基本一致。

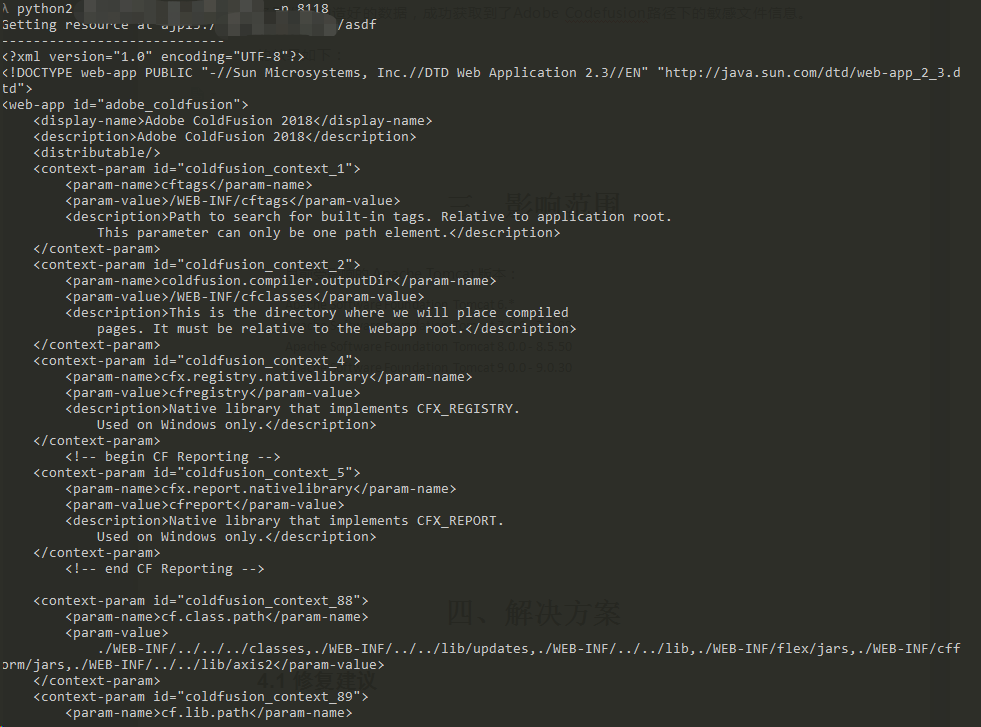

搭建Adobe Codefusion 2018漏洞环境,通过AJP协议向Adobe Codefusion服务器发送构造好的数据,成功获取到了Adobe Codefusion路径下的敏感文件信息。的效果如下:

目前受影响的Adobe Codefusion版本:

ColdFusion 2016 Update13及之前版本

ColdFusion 2018 Update7及之前版本

官方已经针对此漏洞发布APSB20-16补丁,请受影响的用户参考以下链接安装补丁更新:

https://helpx.adobe.com/security/products/coldfusion/apsb20-16.html

【

深信服安全云眼

】在漏洞爆发之初,已完成检测更新,对所有用户网站探测,保障用户安全。不清楚自身业务是否存在漏洞的用户,可注册信服云眼账号,获取30天免费安全体验。

注册地址:http://saas.sangfor.com.cn

【

深信服云镜

】在漏洞爆发第一时间即完成检测能力的发布,部署了云镜的用户可以通过升级来快速检测网络中是否受该高危风险影响,避免被攻击者利用。离线使用云镜的用户需要下载离线更新包来获得漏洞检测能力,可以连接云端升级的用户可自动获得漏洞检测能力。

【

深信服下一代防火墙

】可轻松防御此漏洞, 建议部署深信服下一代防火墙的用户更新至最新的安全防护规则,可轻松抵御此高危风险。

【

深信服云盾

】已第一时间从云端自动更新防护规则,云盾用户无需操作,即可轻松、快速防御此高危风险。

【

深信服安全感知平台

】可检测利用该漏洞的攻击,实时告警,并可联动【深信服下一代防火墙等产品】实现对攻击者ip的封堵。

【

深信服安全运营服务

】深信服云端安全专家提供7*24小时持续的安全运营服务。在漏洞爆发之初,云端安全专家即对客户的网络环境进行漏洞扫描,保障第一时间检查客户的主机是否存在此漏洞。对存在漏洞的用户,检查并更新了客户防护设备的策略,确保客户防护设备可以防御此漏洞风险。