今天在Black Hat欧洲2017大会上,两名来自enSilo公司的安全研究员介绍了一种新的代码注入技术,他们命名为“Process Doppelgänging”。

这种新的攻击方式对所有windows平台都有效,并且能够攻击主流的安全产品。

Doppelgänging利用两种特性来掩盖加载修改版可执行文件的过程。通过使用NTFS,我们可以在不写入硬盘的情况下修改可执行文件。这样的结果就是我们可以为修改版的可执行文件建立进程,而杀毒软件的安全机制检测不到。

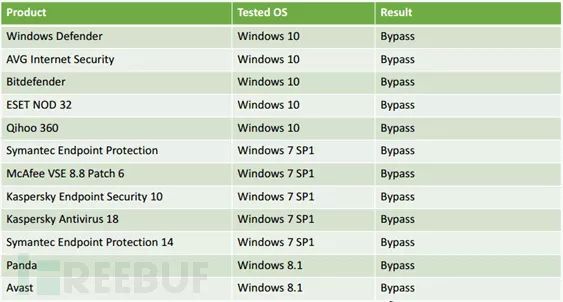

攻击大部分杀毒软件

研究人员成功在卡巴斯基、比特梵德、ESET、赛门铁克、McAfeee、Windows Defender、AVG、Avast、奇虎360和Panda上测试通过。更加高级的取证工具比如Volatility也检测不了。

研究人员利用Process Doppelgänging方法运行Mimikatz,但是没有被检测出来。

无文件攻击

“攻击的目的是让恶意软件在正常软件的进程中执行任意代码。”

“这种方法很像进程中空技术,但是更加高级。我们可以在没有可以进程和内存操作(如SuspendProcess和NtUnmapViewOfSection)的情况下实现。”

“为了达到目标我们得利用NTFS transactions,然后覆盖正规的文件。然后从修改后的文件中创建进程。在NTFS transaction的过程中好像不能扫描文件,这就解释了那些杀毒软件为什么检测不到,之后我们再回滚transaction,也就没有痕迹了。”

对于安全产品来说,好像没什么问题,因为恶意进程看起来是合法的,并且会正确地映射到磁盘上的映像文件,就像任何正常进程一样。过程中不会有“未映射的代码”,这往往是安全产品寻找的。

好消息和坏消息

好消息是,在使用技术时“存在很多技术挑战”,攻击者需要知道很多细节。

坏消息是,攻击“由于利用Windows的进程加载机制的基本特征和核心设计,所以不能修复”。

Process Doppelgienging现在加入了去年发现的新攻击方法列表(如Atom Bombing,GhostHook和Propagate),这些攻击方法很难被杀毒软件中检测和修复。

关于ProcessDoppelgänging的研究材料将在接下来的几天内在Black Hat网站上发布。

*参考来源:BleepingComputers,转载注明来自FreeBuf.COM