本文为杭州交通91.8综合发布

来源:人民网(people_rmw)中国新闻网 (cns2012)

中国青年网、Microsoft官网、360官方微博、中国经济网等已获授权转载

版权归原作者所有

提到今年5月刚刚席卷150多个国家的“WannaCry”勒索病毒,很多网友一定还心有余悸,当时大规模的校园网、局域网用户都曾不慎中招。

近日,代号为Petya的新一轮勒索病毒袭击了英国、乌克兰等多个国家,目前中国国内也已有用户中招。

Petya勒索病毒感染的电脑。腾讯安全反病毒实验室供图。

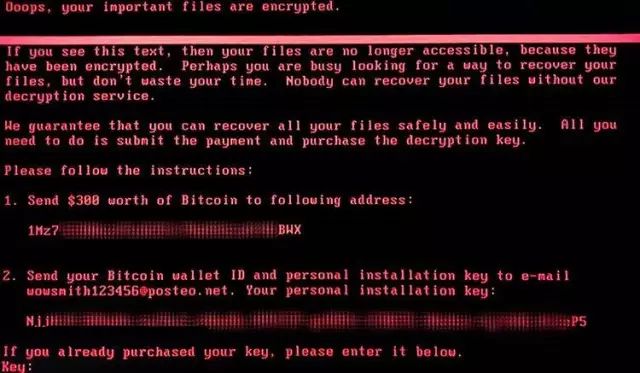

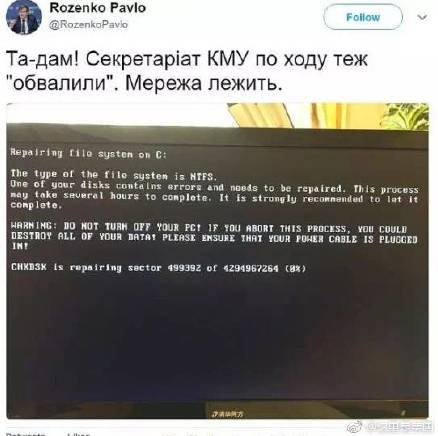

新勒索病毒Petya不仅对文件进行加密,而且直接将整个硬盘加密、锁死,在出现以下界面并瘫痪后,其会自动向局域网内部的其它服务器及终端进行传播。

同时,用户的电脑开机后则会黑屏,并显示如下的勒索信↓

信中称,用户想要解锁,需要向黑客的账户转折合300美元的比特币。

根据比特币交易市场的公开数据显示,病毒爆发最初一小时就有10笔赎金付款,其“吸金”速度完全超越了WannaCry。

专家称,这轮病毒足以与5月席卷全球的勒索病毒的攻击性相提并论。

而且与之相比,Petya勒索病毒变种的传播速度更快。

它不仅使用了NSA“永恒之蓝”等黑客武器攻击系统漏洞,还会利用“管理员共享”功能在内网自动渗透。

在欧洲国家重灾区,新病毒变种的传播速度达到每10分钟感染5000余台电脑,多家运营商、石油公司、零售商、机场、ATM机等企业和公共设施已大量沦陷,甚至乌克兰副总理的电脑也遭到感染。

来源:这里是美国

此外,Petya勒索病毒还在以下方面威胁程度升级:

1.感染并加密本地文件的病毒进行了更新,杀毒软件除非升级至最新版病毒库,否则无法查杀及阻止其加密本机文件系统;

2.Petya综合利用了“5.12WannaCry”及“6.23勒索病毒新变种”所利用的所有Windows系统漏洞,包括MS17-010(5.12WannaCry永恒之蓝勒索病毒)及CVE-2017-8543/CVE-2017-8464(6.23勒索病毒新变种)等补丁对应的多个系统漏洞进行传播。

3.本次新变异病毒(Petya)是直接将整个硬盘加密和锁死,用户重启后直接进入勒索界面,若不支付比特币将无法进入系统。

由于目前黑客用来接受转账的比特币账户已经被封,所以即使用户给黑客转账也不能解锁自己的电脑了。

所以,为了自己的电脑设备不受影响,可以按小新的方法设置电脑↓

一、下载修复补丁

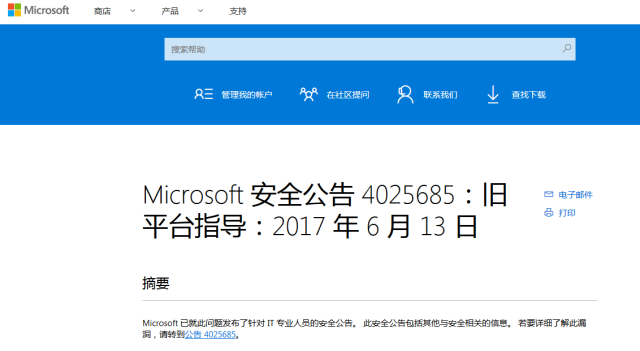

黑客是利用微软Windows系统的新漏洞,开发出新变种的勒索病毒,并在过去几天向互联网展开了初步攻击。

在6月13日,微软就已经在官网上发布了新漏洞有关的补丁。

下载地址:https://support.microsoft.com/zh-cn/help/4025687/microsoft-security-advisory-4025685-guidance-for-older-platforms

操作指南:

先打开https://support.microsoft.com/zh-cn/help/4025687/microsoft-security-advisory-4025685-guidance-for-older-platforms,会看到CVE-2017-8543、CVE-2017-8464,找到相应版本的补丁进行下载(目前XP、Window2003不受影响),并执行相应主机及个人电脑的补丁升级。

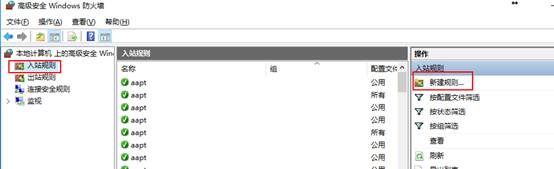

二.限制端口访问

1、打开控制面板-系统与安全-Windows防火墙,点击左侧启动或关闭Windows防火墙

2、选择启动防火墙,并点击确定

3、点击高级设置

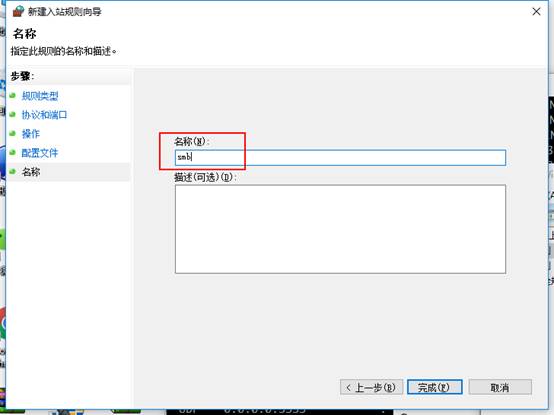

4、点击入站规则,新建规则

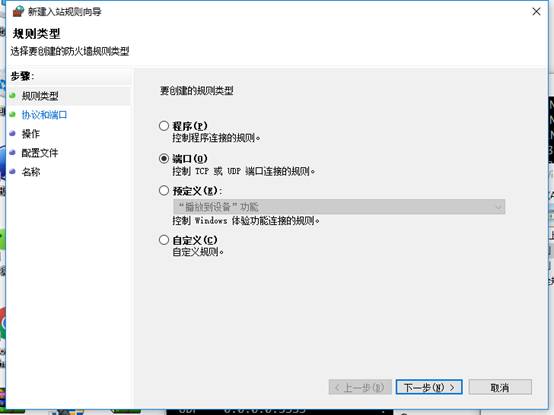

5、选择端口,下一步

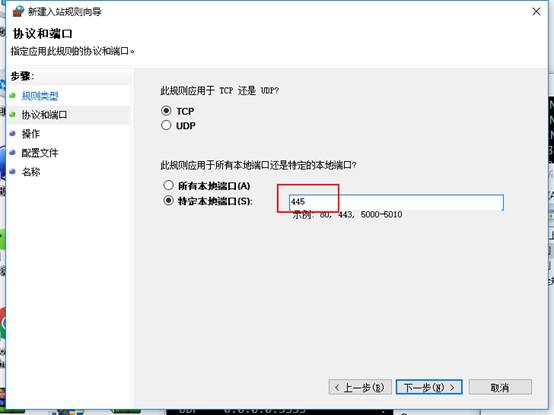

6、特定本地端口,输入445,下一步

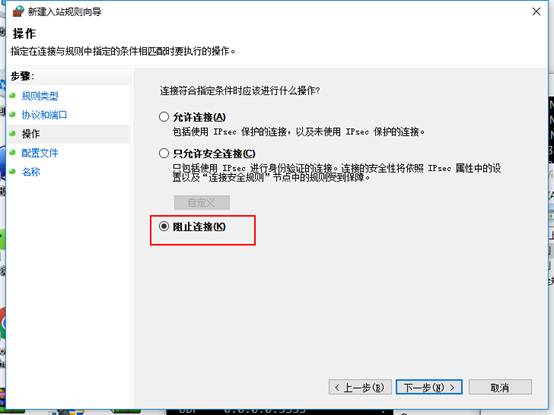

7、选择阻止连接,下一步

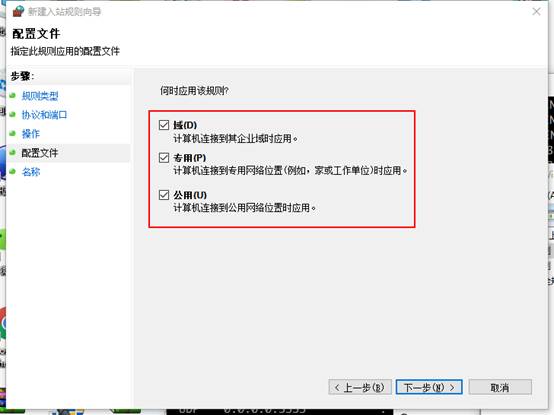

8、配置文件,全选,下一步

9、名称,可以任意输入,完成即可。

10.将第6步中的端口替换为135后,重复一次所有步骤。

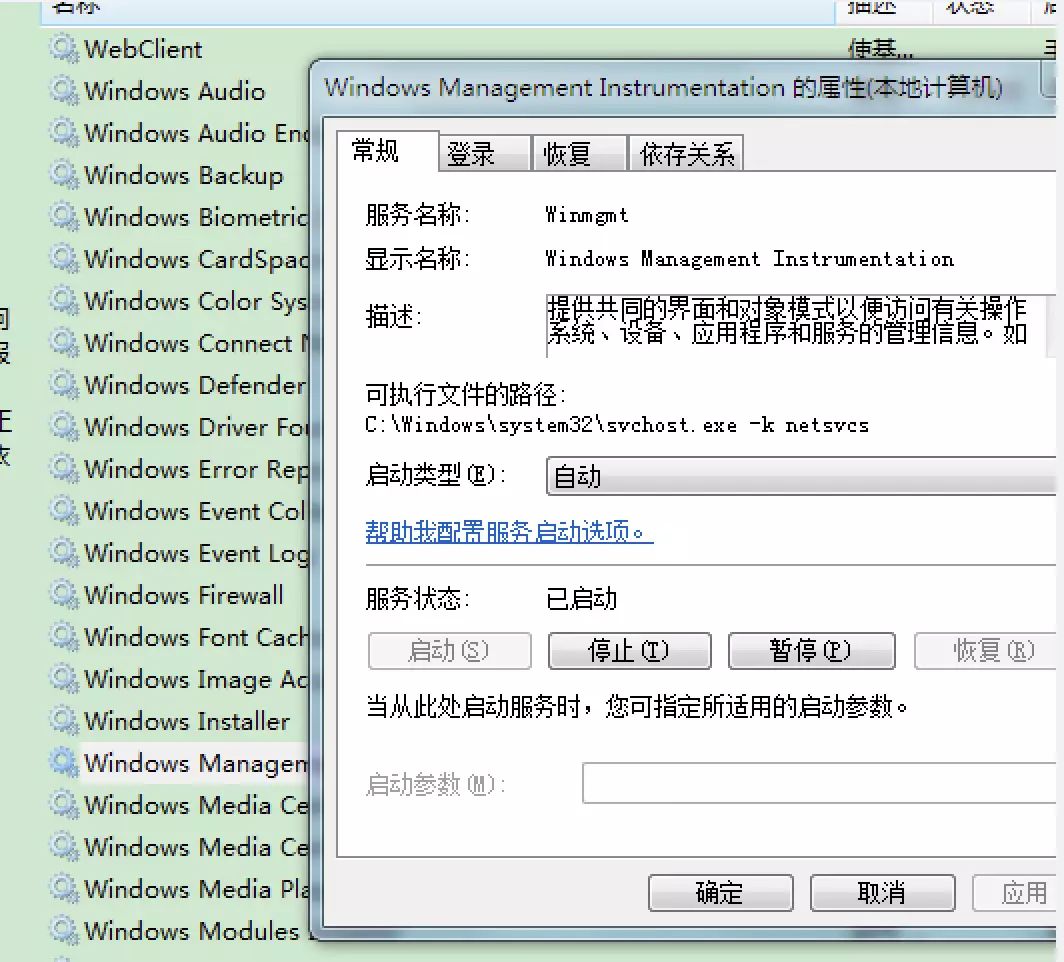

三、停止服务器的WMI服务

WMI(Windows Management Instrumentation Windows 管理规范)是一项核心的 Windows 管理技术 你可以通过如下方法停止 :

1.在服务页面开启WMI服务。在开始-运行,输入services.msc,进入服务。

或者,在控制面板,查看方式选择大图标,选择管理工具,在管理工具中双击服务。

2.在服务页面,按W,找到WMI服务,找到后,双击 ,直接点击停止服务即可,如下图所示:

来源:360官方微博

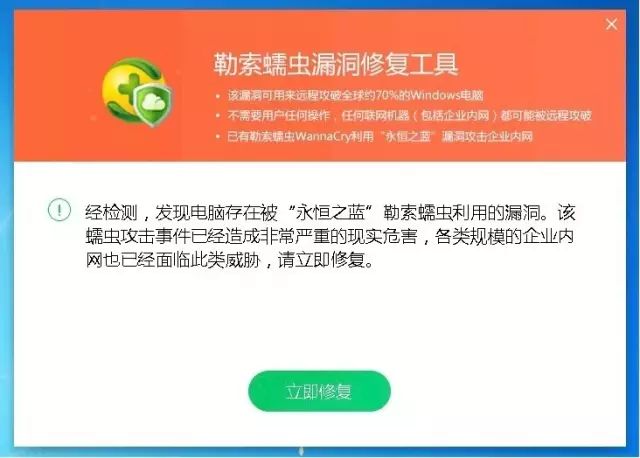

四、更新杀毒软件

目前,市面上主流的杀毒软件与电脑保护软件均有插件或程序,可以绝大程度上保护电脑不受新型勒索病毒感染。

来源:360官方微博

来源:腾讯电脑管家截图

用户只需在软件内搜索Petya,或到其官网搜索修复工具即可。

五、提高用户安全意识

1.限制管理员权限。

Petya勒索病毒的运行需要管理员权限,企业网管可以通过严格审查限制管理员权限的方式减少攻击面,个人用户可以考虑使用非管理员权限的普通账号登陆进行日常操作。

2.关闭系统崩溃重启。

Petya勒索病毒的“发病”需要系统重启,因此想办法避免系统重启也能有效防御Petya并争取漏洞修补或者文件抢救时间。只要系统不重新启动引导,病毒就没有机会加密MFT主文件分区表,用户就有机会备份磁盘中的文件(微软官方教程)。

3.不要轻易点击不明附件。

尤其是rtf、doc等格式。

4.备份重要数据。

重要文件进行本地磁盘冷存储备份,以及云存储备份。

5.内网中存在使用相同账号、密码情况的机器请尽快修改密码,未开机的电脑请确认口令修改完毕、补丁安装完成后再进行联网操作。

记得到单位赶紧设置,但是觉得公司电脑已经慢到运行不了电脑病毒的狠狠按三下!