本文来自作者

Mr.time

在

GitChat

上分享「Web 渗透测试入门

」,

「

阅读原文

」查看交流实录

「

文末高能

」

编辑 | 嘉仔

写在前面,特别说明:

本文技术内容具备一定的攻击性,请勿非法攻击他人网站!!!

渗透测试基本环境搭建

基本环境搭建

目前主流的渗透测试环境是Kali Linux系统,可能大家知道许多其他的 Linux 版本,例如 Ubuntu Centos Fedora Red hat 等。

这些都是 Linux 的发行版,可以根据自己的喜好和需求自行选择。这里我们选择使用 kali Linux 来作为渗透测试的基础环境。

系统环境

可能目前大家用得 Windows 比较多,那么如何在 windows 里再安装一个系统呢,来实现双系统呢?

现在就来实现搭建双系统这个基本功能。让大家同时玩转 kali Linux 和 Windows。“一机多用”。

windows 下如何安装kali Linux

所需软件下载:

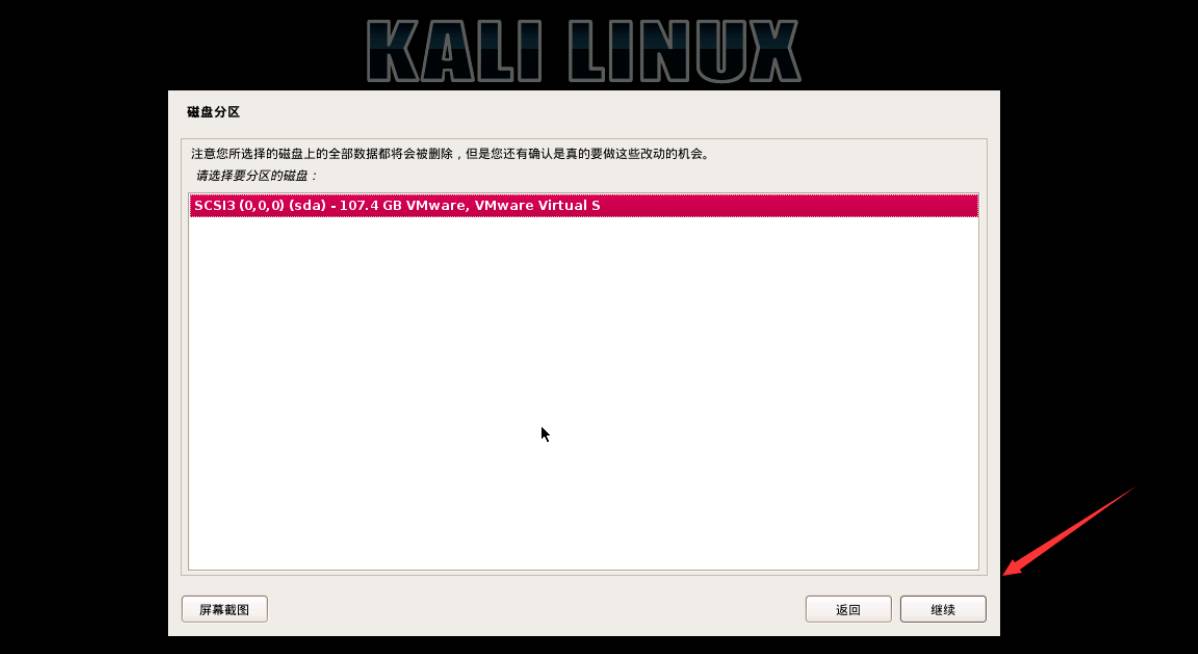

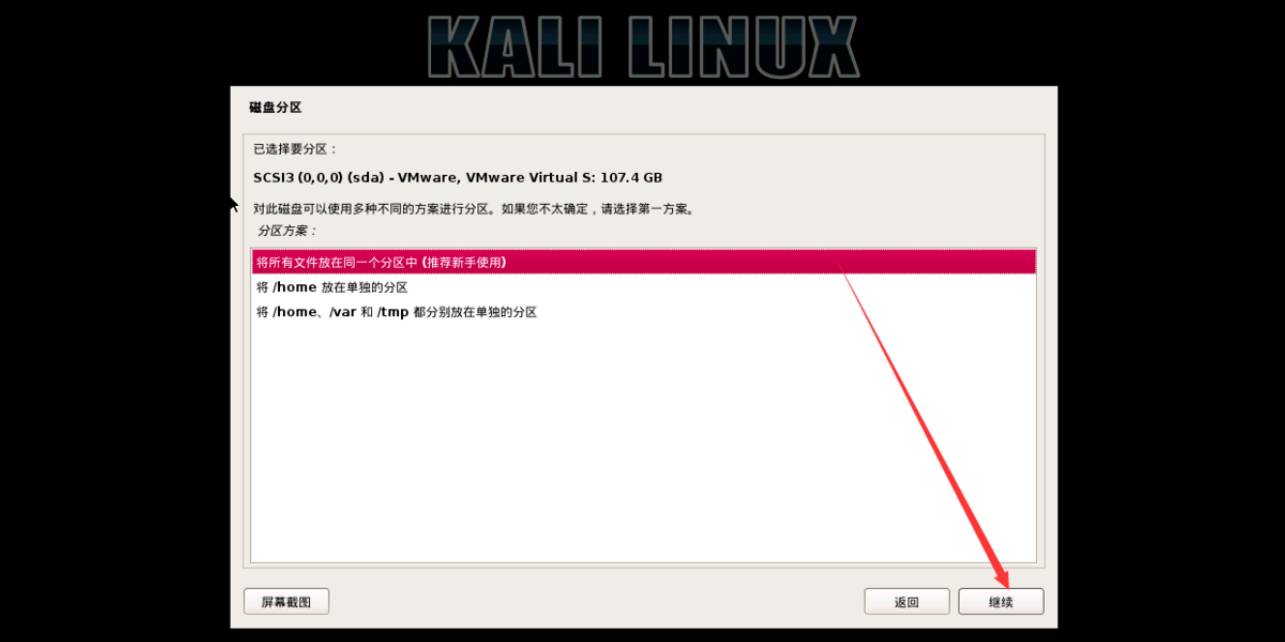

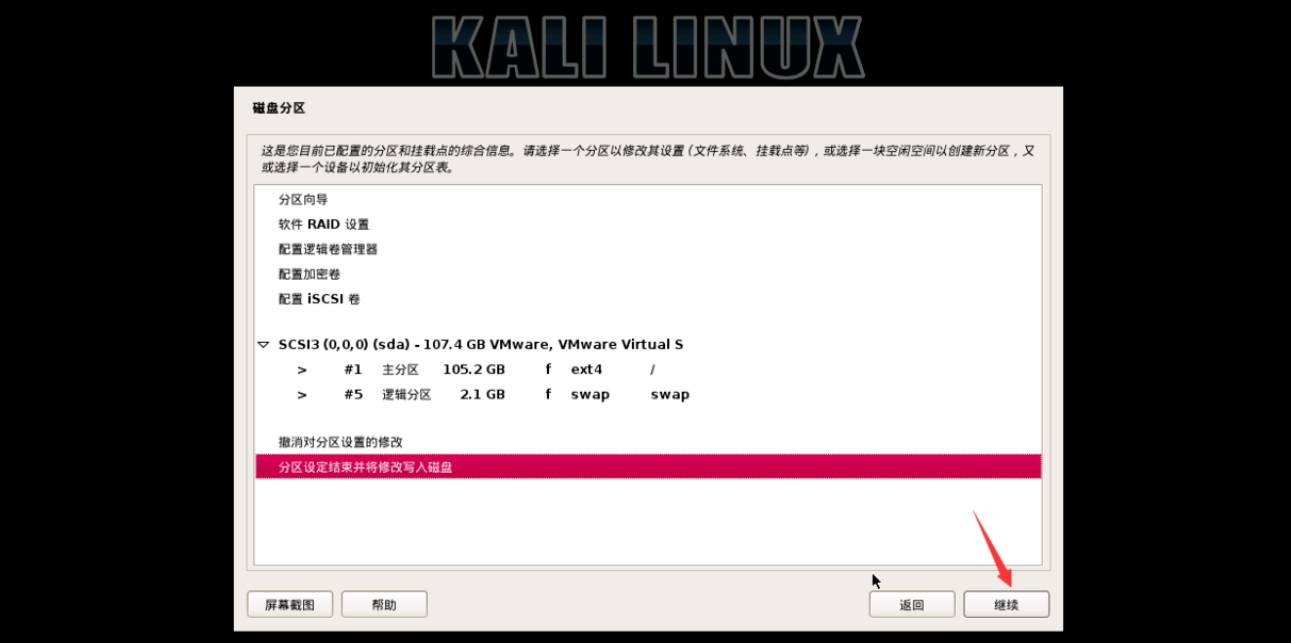

步骤说明

为方便新手使用,本次演示的安装过程使用中文简体语言,这也为之后熟悉 kali Linux 里的工具有所帮助,在基本了解 kali 后可以安装英文版本,过程类似。

安装步骤中,如果只有图片没有文字说明,则选择图片中所选项即可,如果有文字则一般文字在前,图片在后,并且选择内容以文字说明为准。

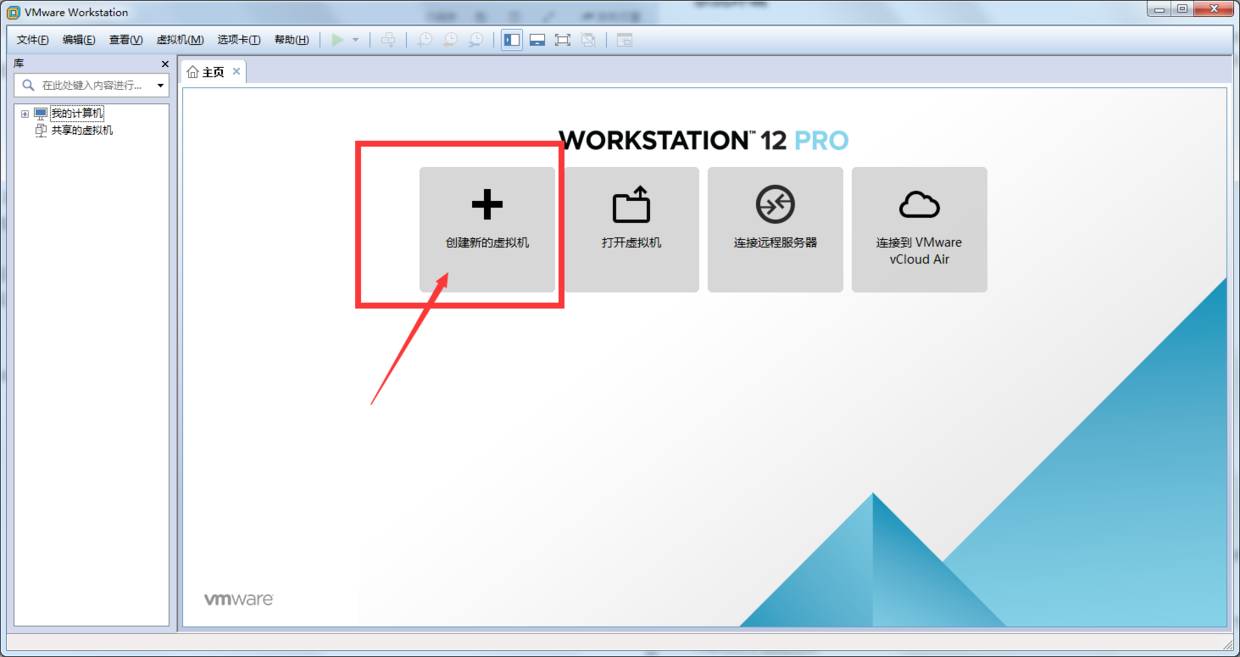

打开 VMware Workstation ,选择“创建新的虚拟机”。

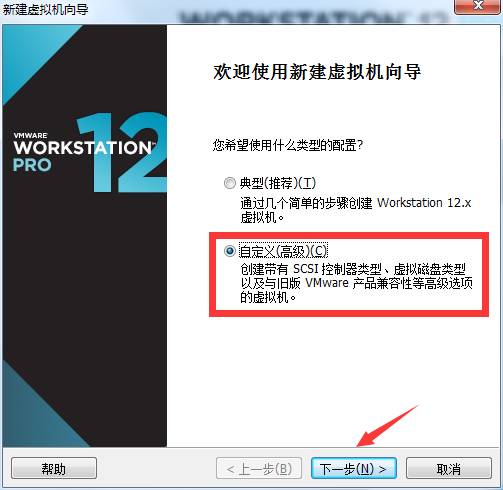

选择“自定义”。

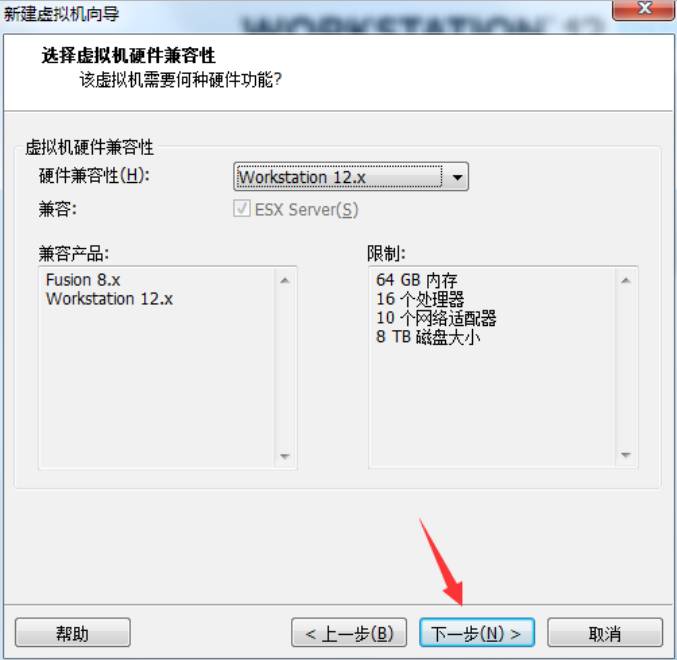

点击“下一步”。

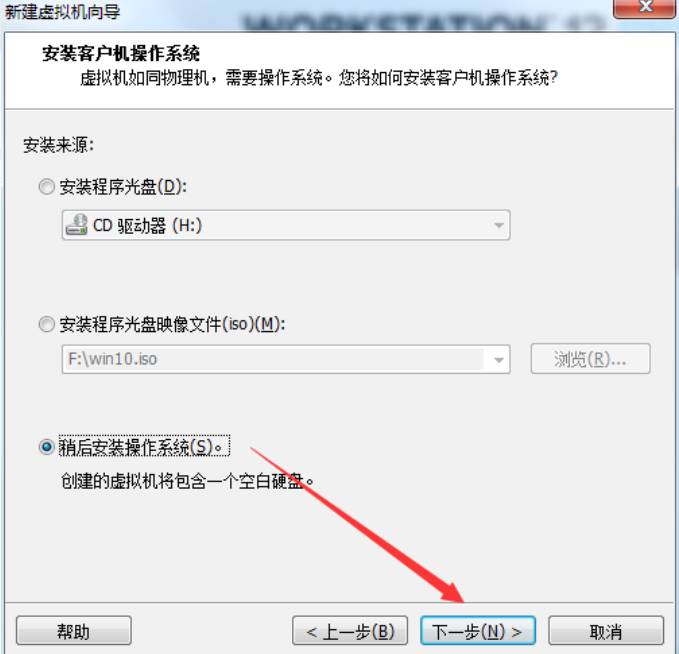

选择“稍后安装操作系统”。

选择“Debian8.x64位”。

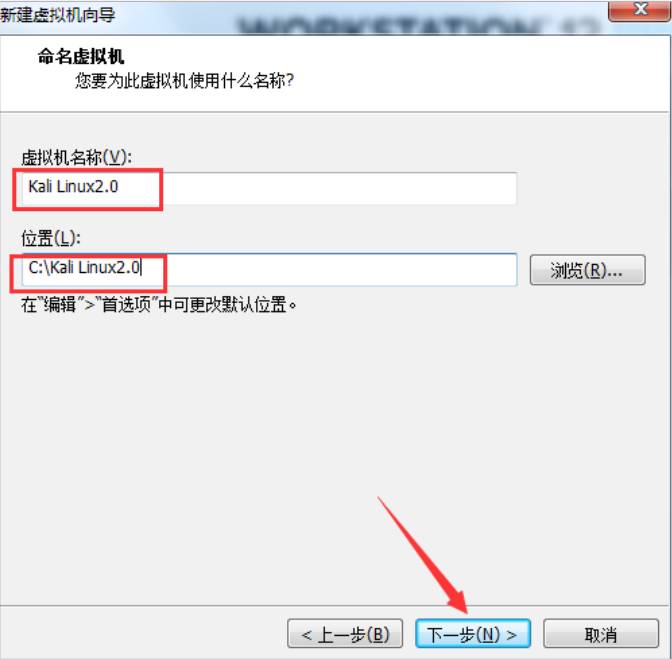

输入“虚拟机名称”和“存放路径”,点击下一步。

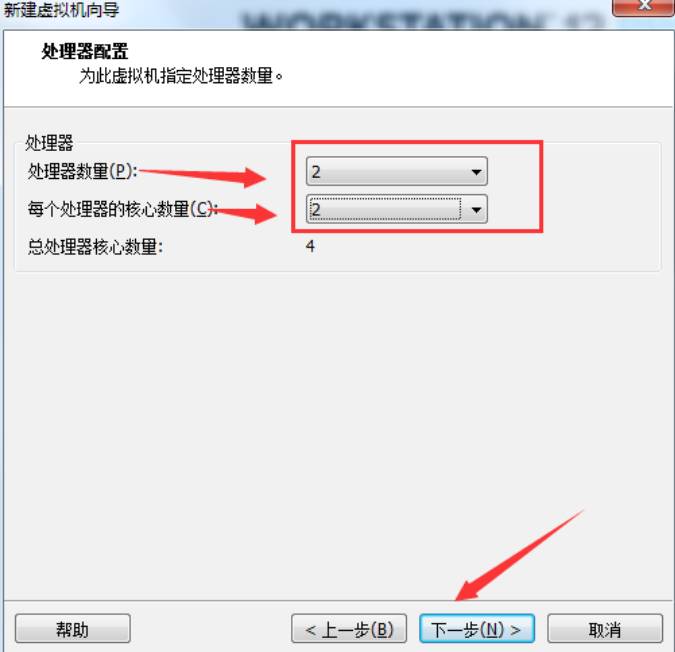

配置处理器数量和核心数,因为我的cpu是i7 所以选择大一点,根据自己的机器来选择即可。然后点击下一步。

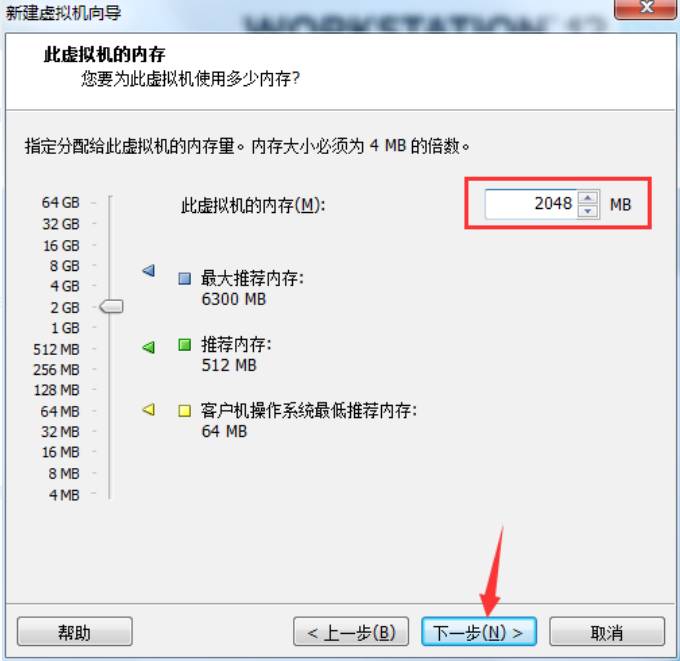

这里是配置虚拟机的内存,我的内存是8G,我给虚拟机配置一个2G,这个也根据自己机器的内存来选择即可。然后点击下一步。

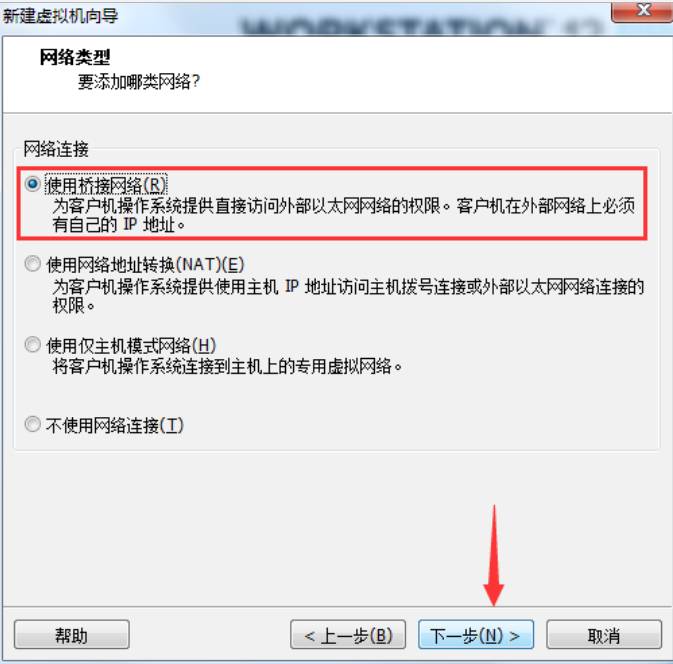

接下来是配置虚拟机的网络,为了方便学习,这里直接选择“桥接模式”,点击下一步。

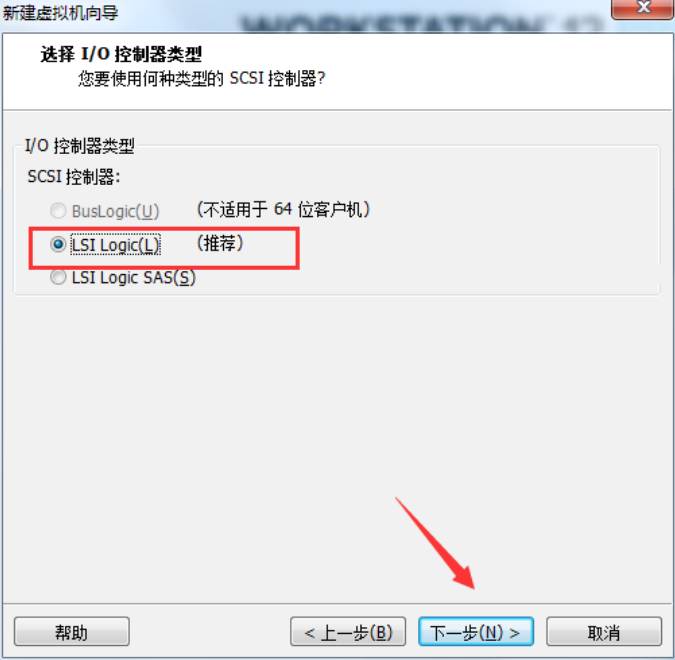

默认选择,下一步。

默认选择,下一步。

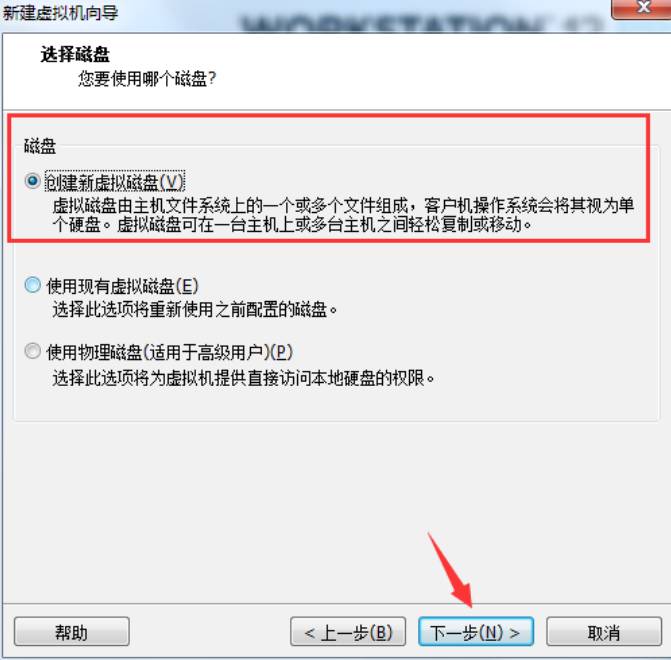

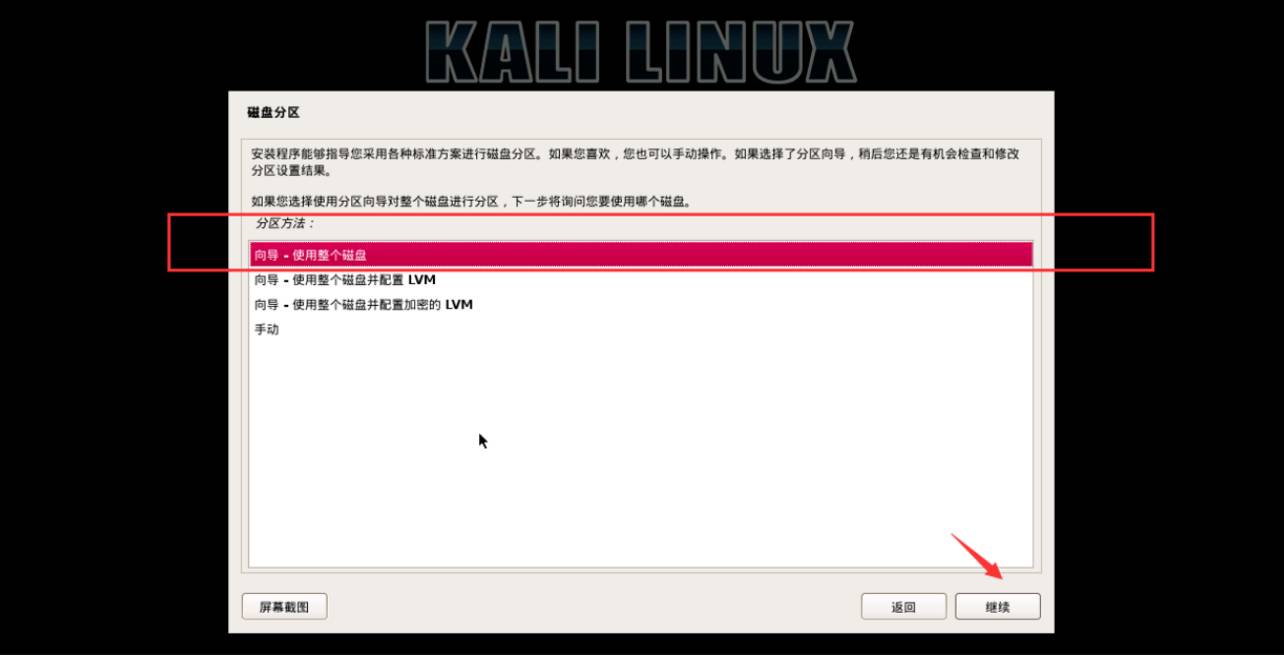

这里选择“创建新的虚拟磁盘”,然后下一步。

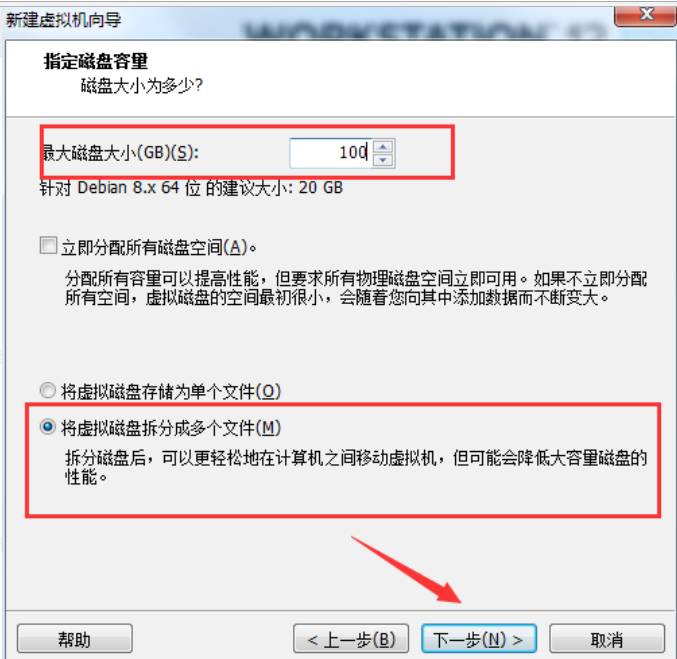

这里为了虚拟机有足够的空间我直接配置了100G虚拟空间,这个根据自己的硬盘大小来配置,选择“将虚拟磁盘拆分成多个文件”然后下一步。

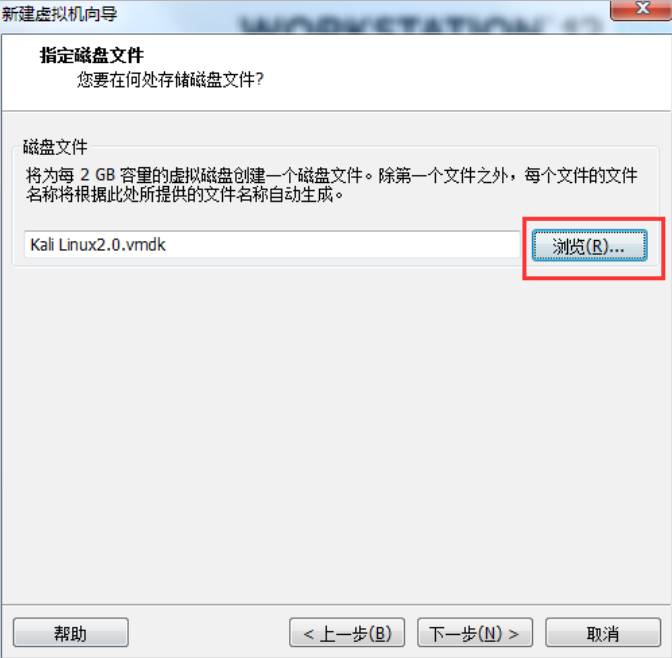

然后选择磁盘文件存放位置,然后下一步。

下一步。

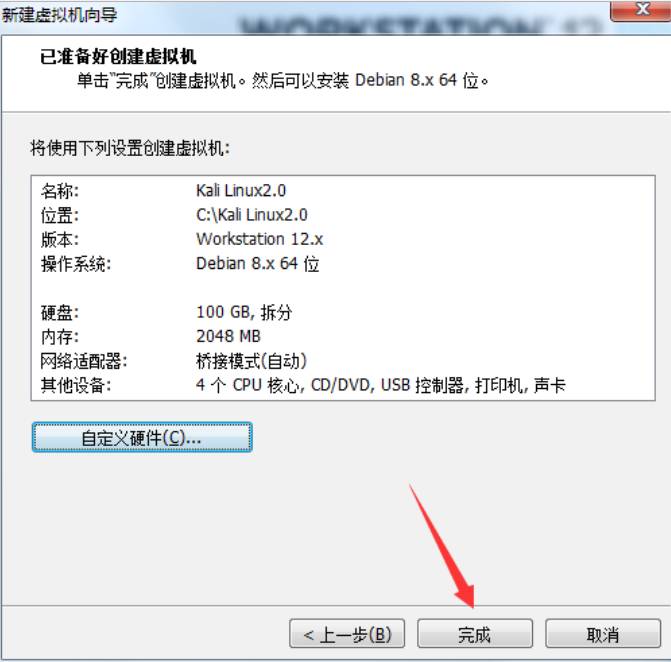

点击完成。

点击“编辑虚拟机设置”。

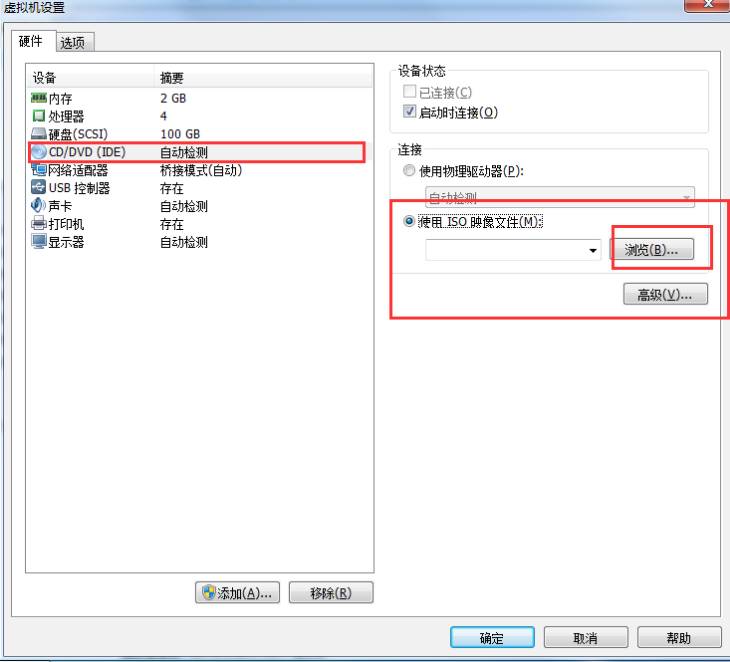

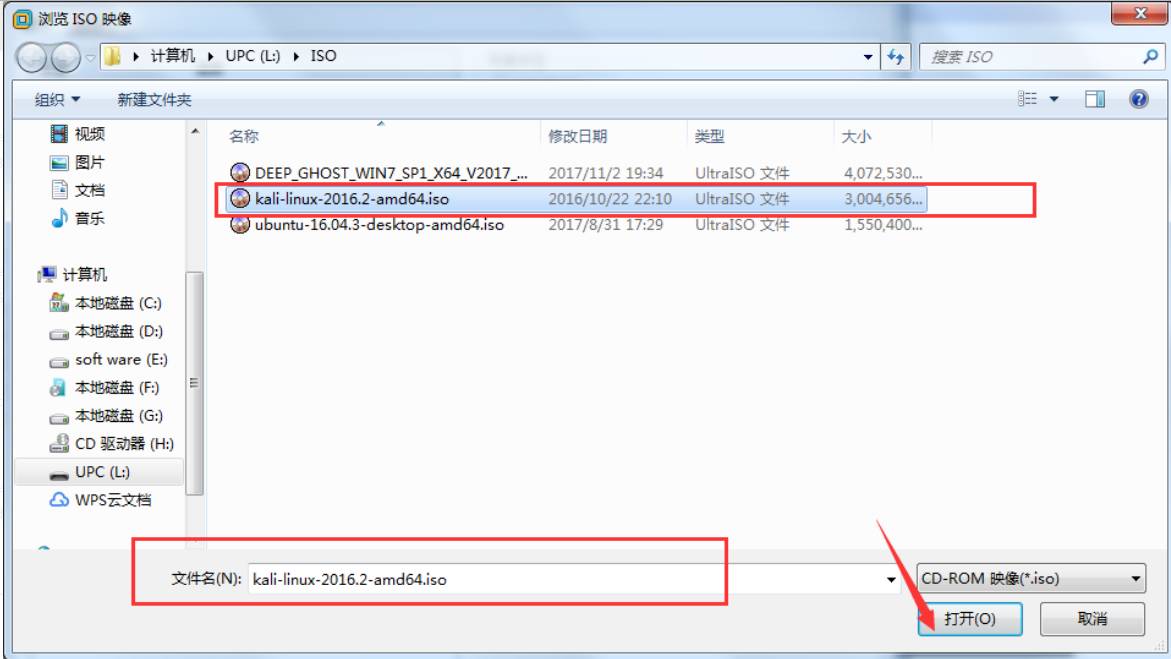

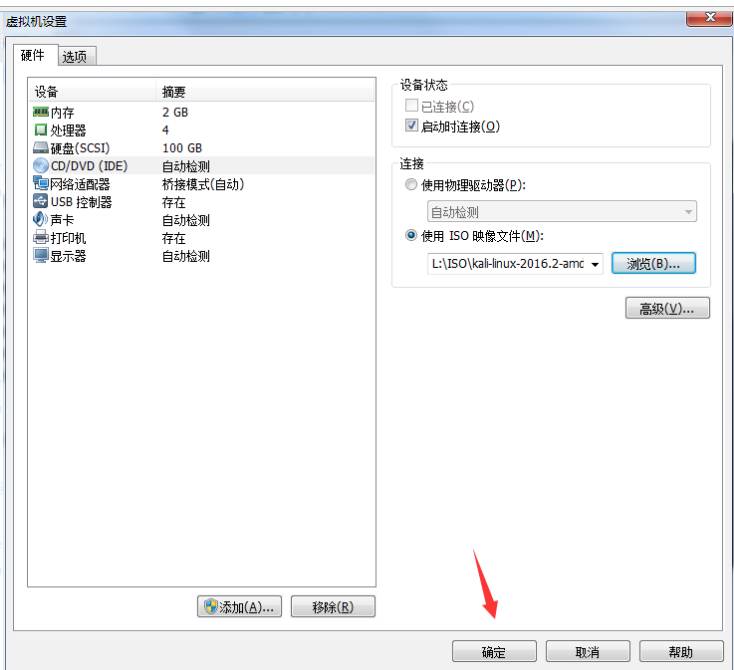

点击”CD/DVD”这里设置,选择使用ISO映像文件,然后浏览选中我们之前下载好的Kali Linux 的ISO镜像。点击确定。

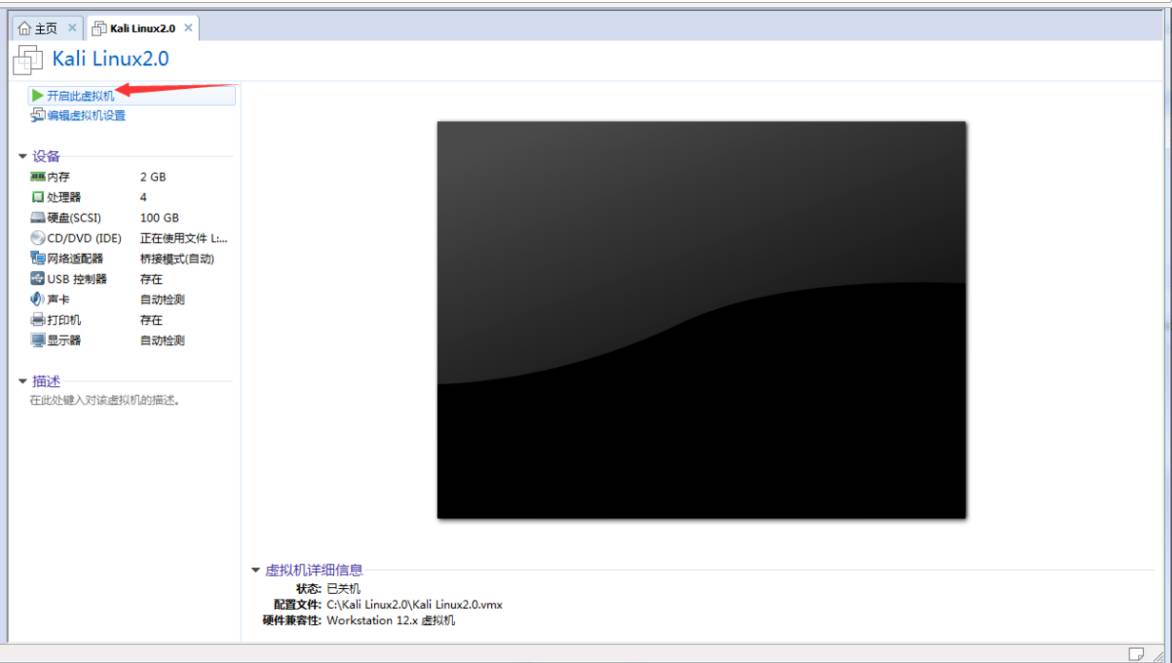

点击“开启此虚拟”,开始安装系统。

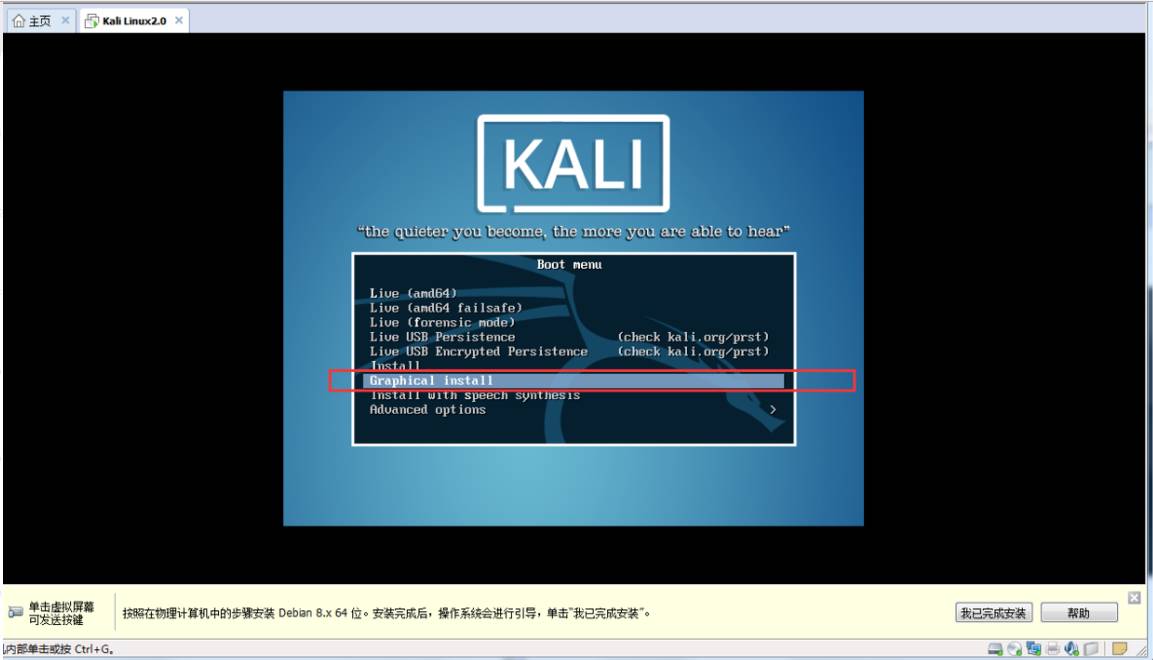

选择“Graphical install” 开始安装kali。

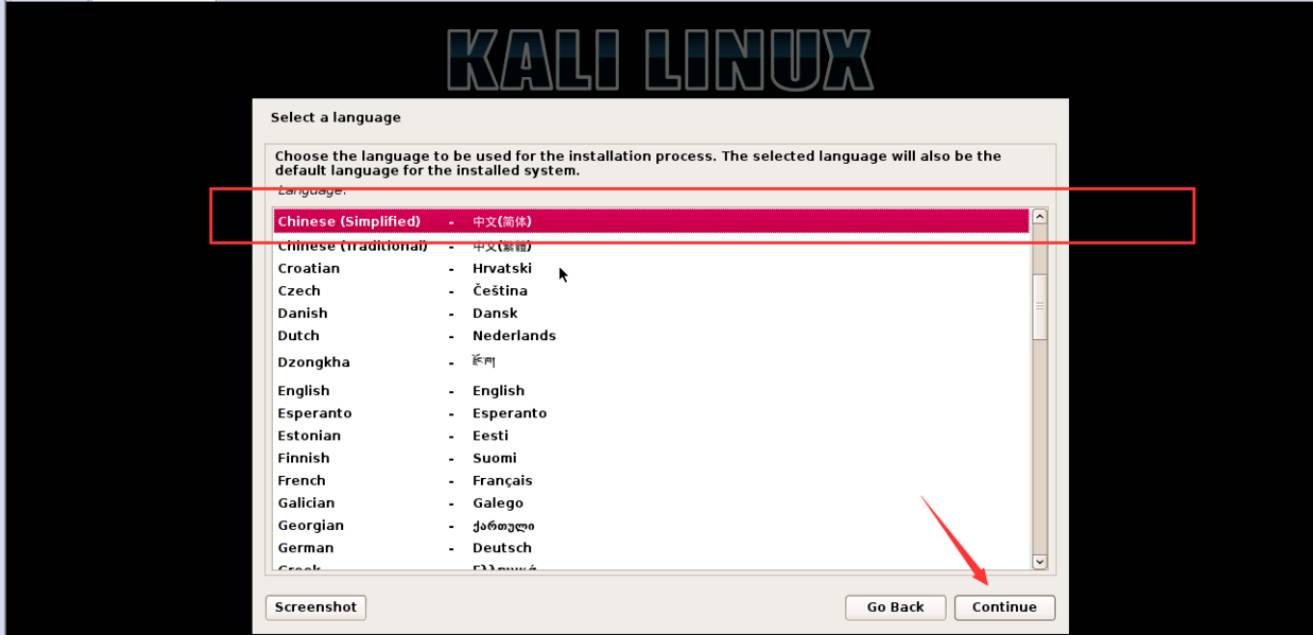

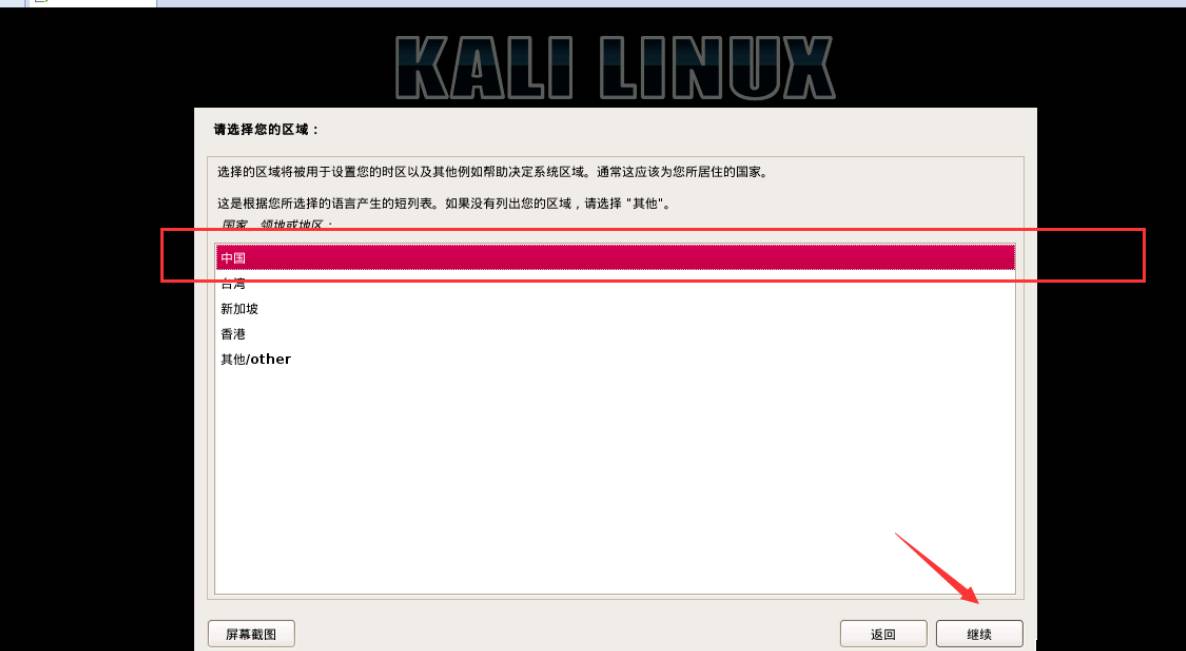

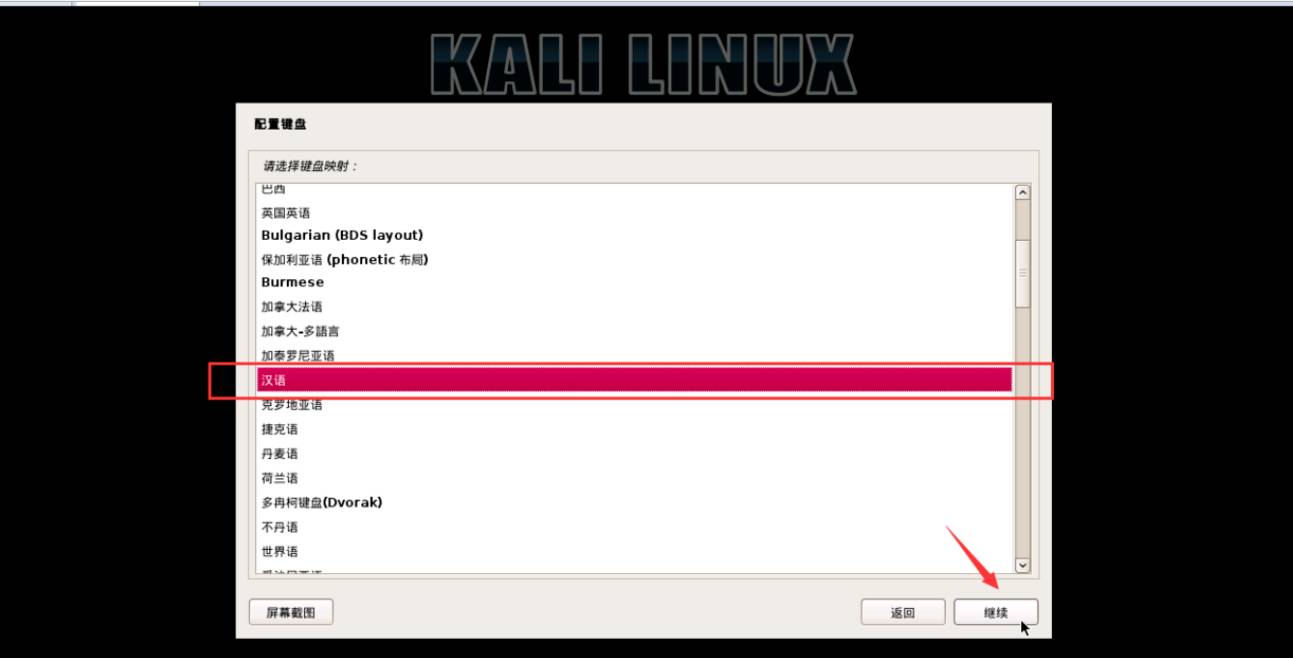

选择“简体中文”, 点击continue。

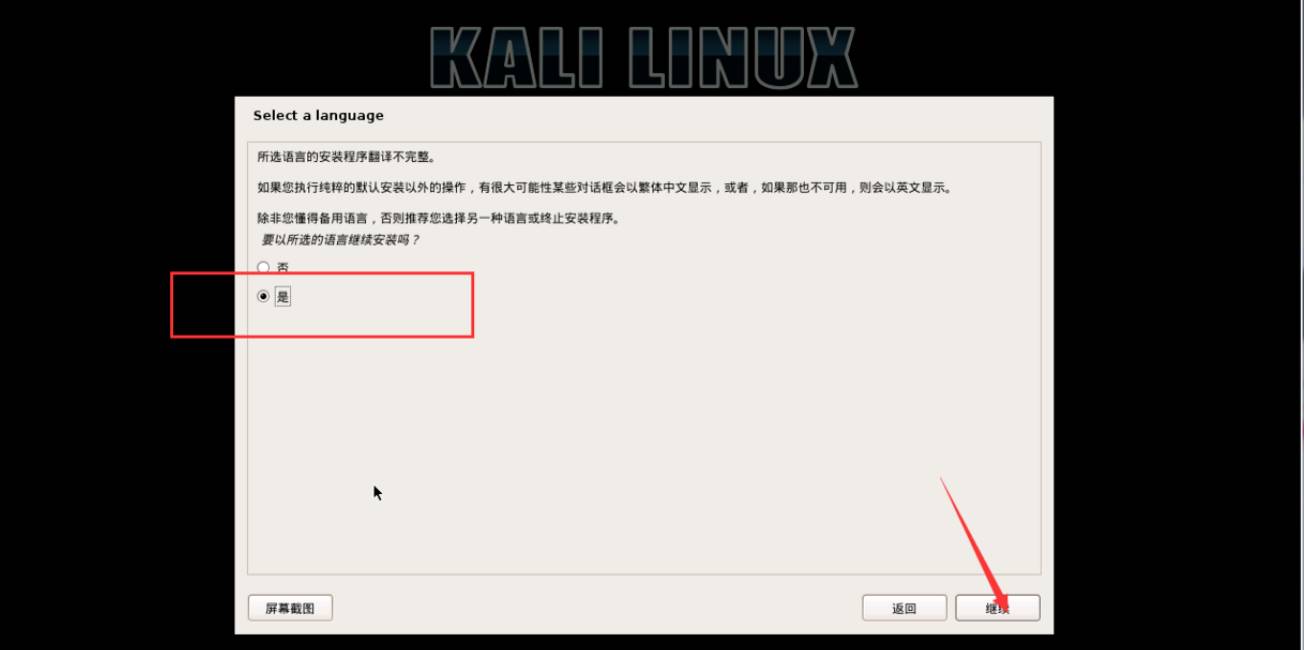

选择“是”,点击继续。

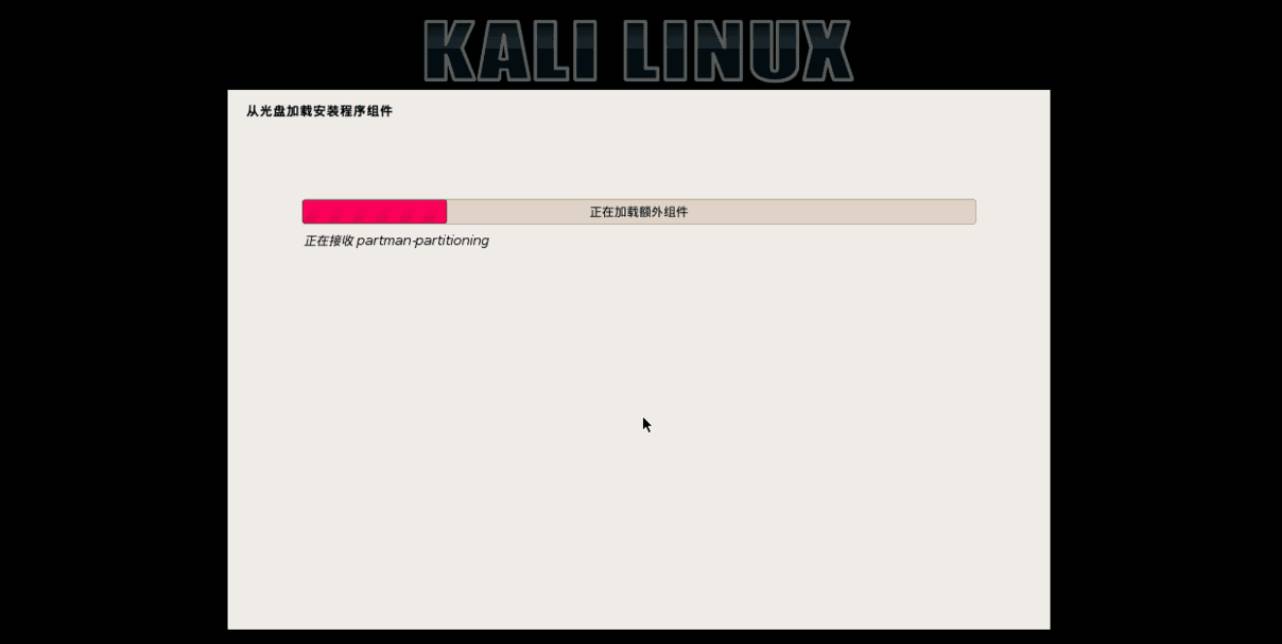

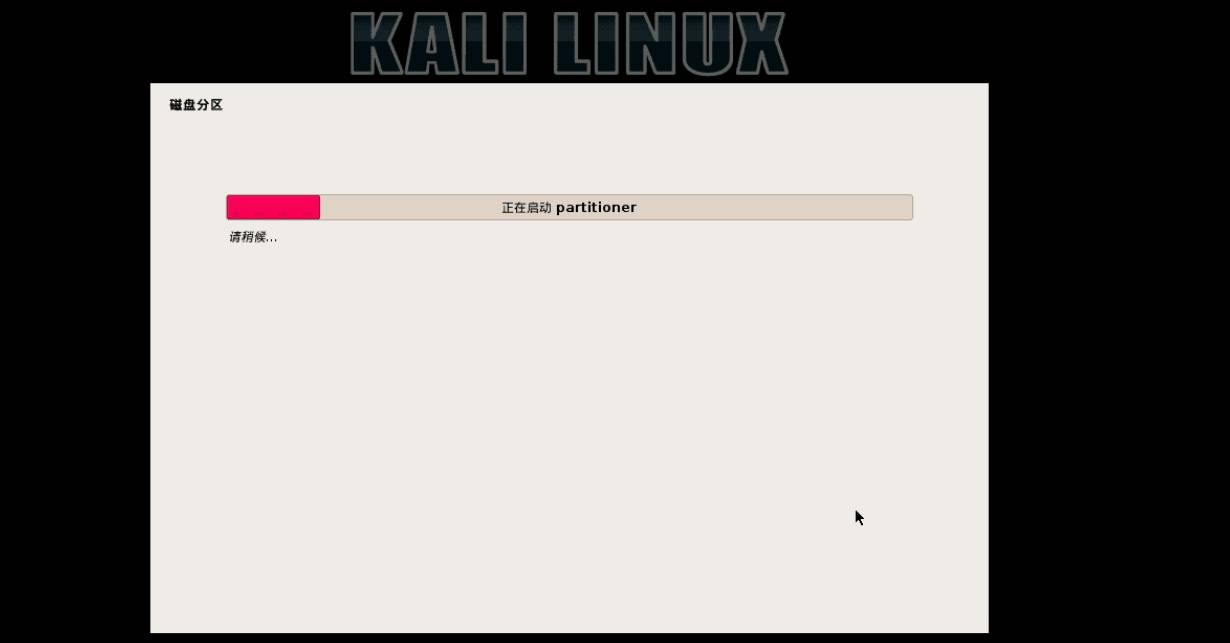

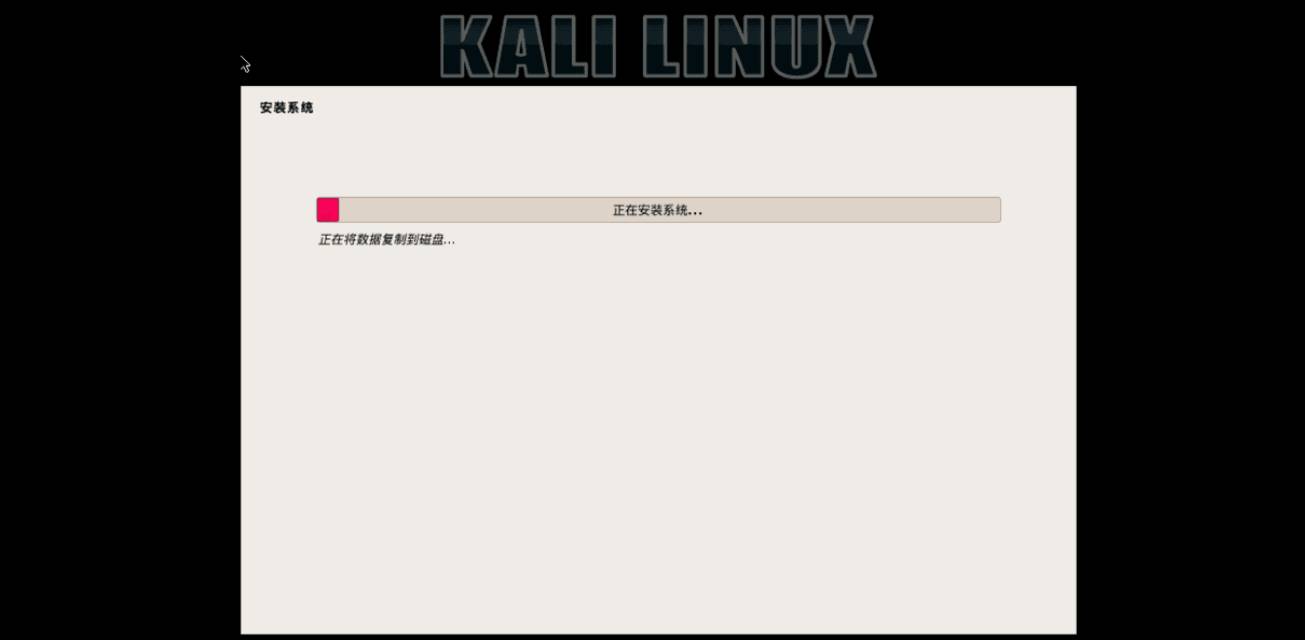

等待安装。。。

等待安装。。。

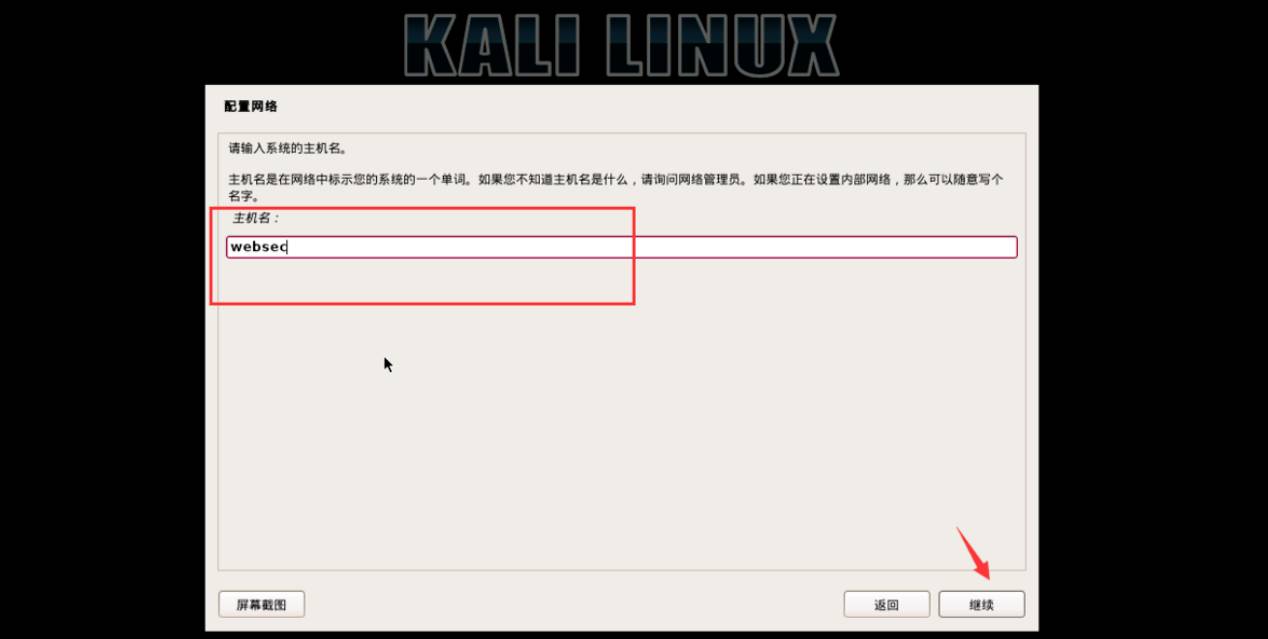

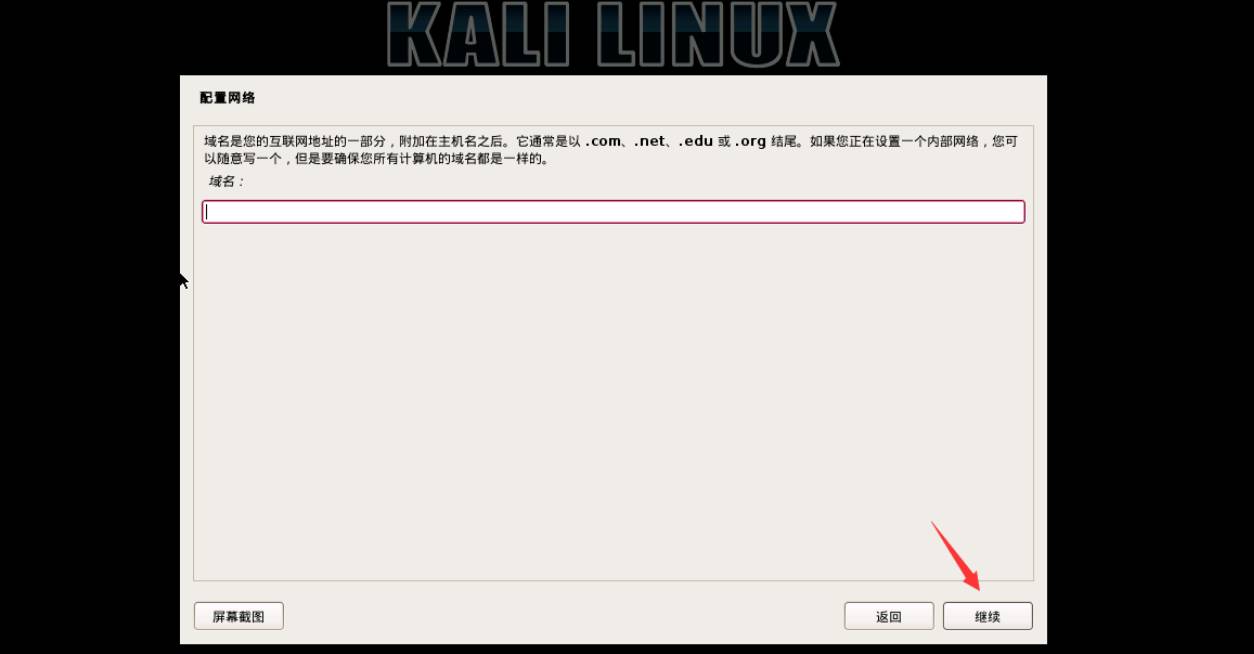

点击 继续。

继续。

继续。

继续。

继续。

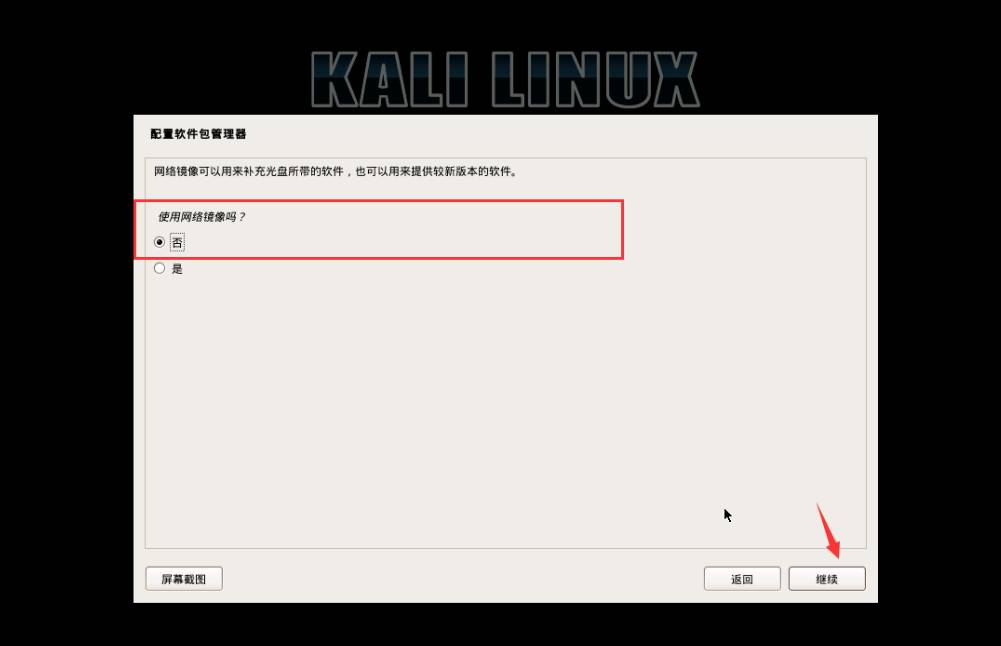

这里选“否”,在这里不要使用网络镜像功能,如果使用网络镜像会从国外网站下载最新版本软件,如果网络不好会很慢或下载的软件是破损的。

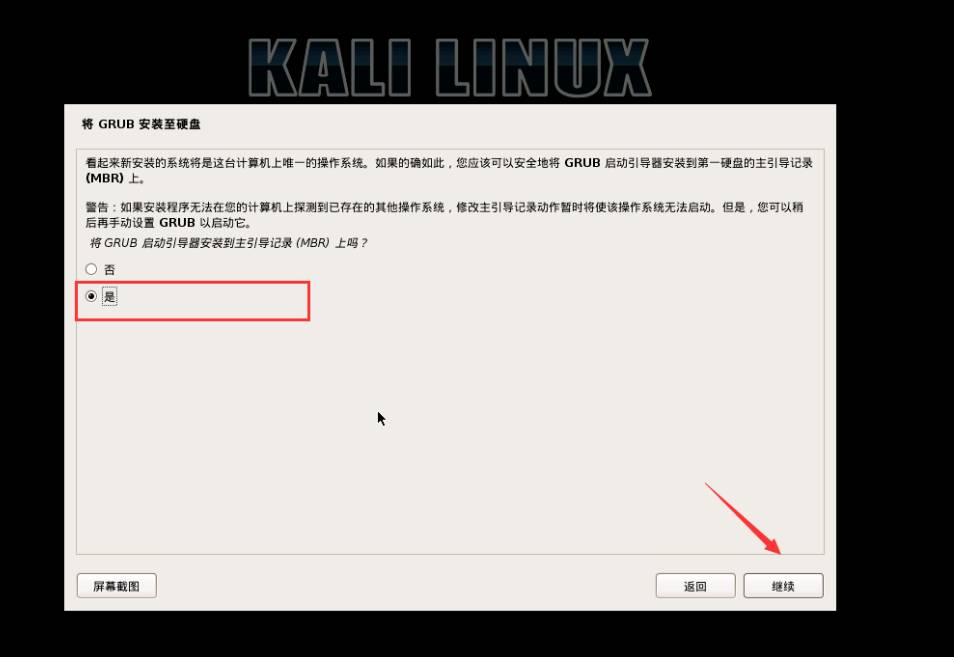

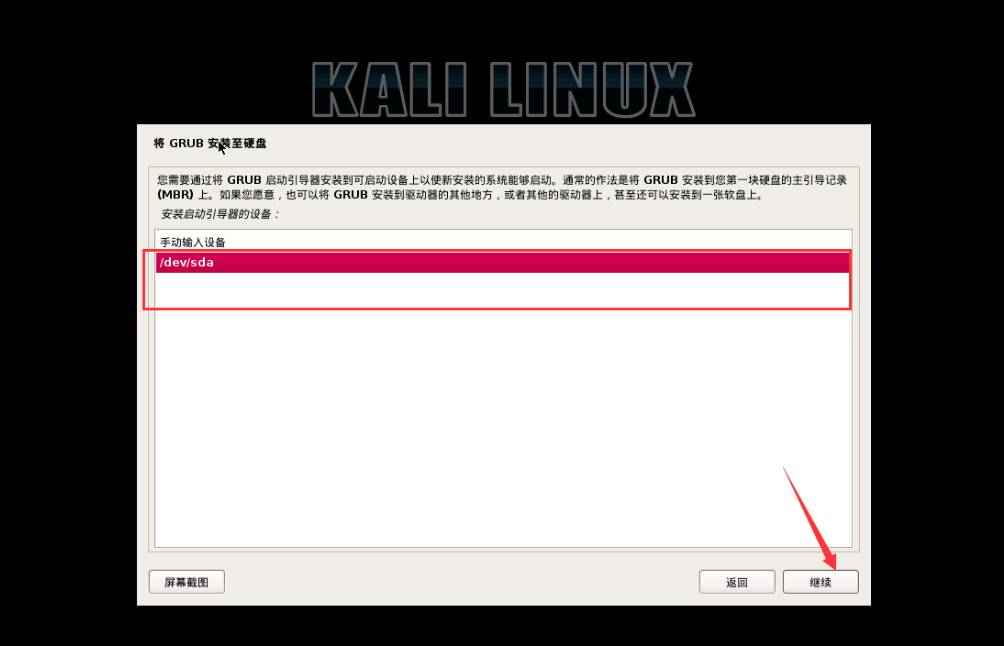

这一步一定要选“是” 。

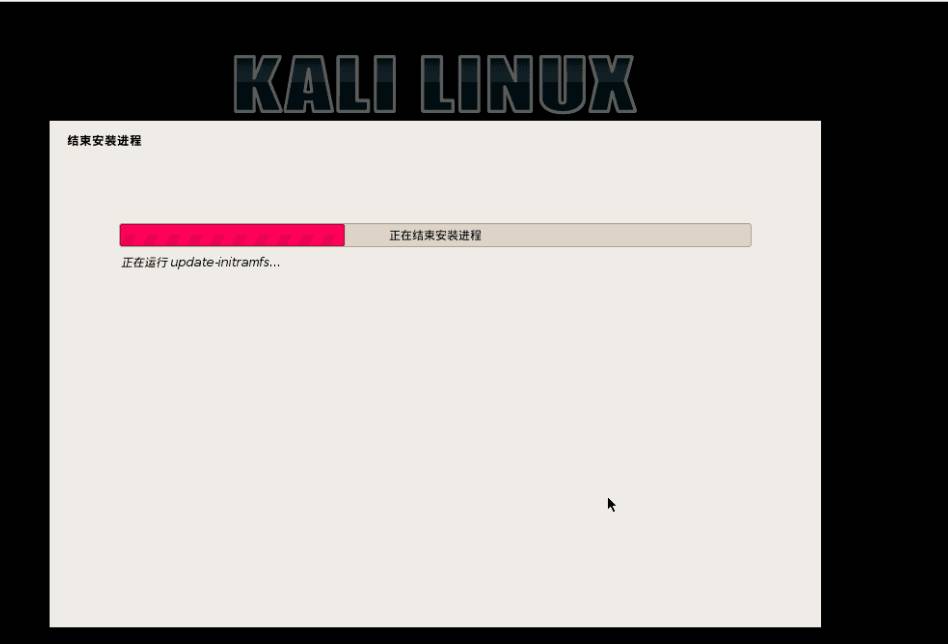

等待安装。。。

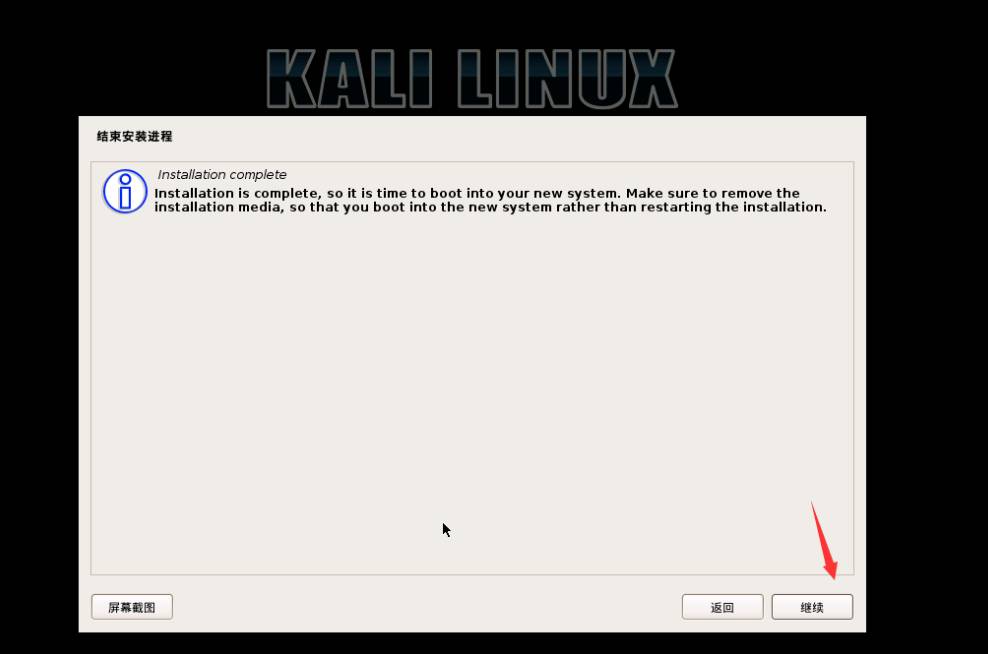

安装结束,点击 继续 。

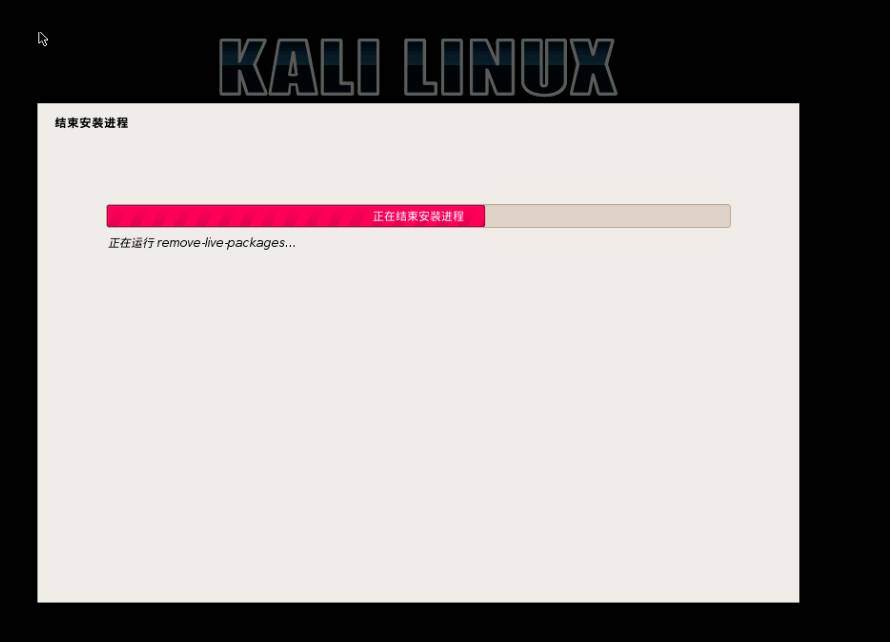

等待,结束安装进程,它会自动重启。

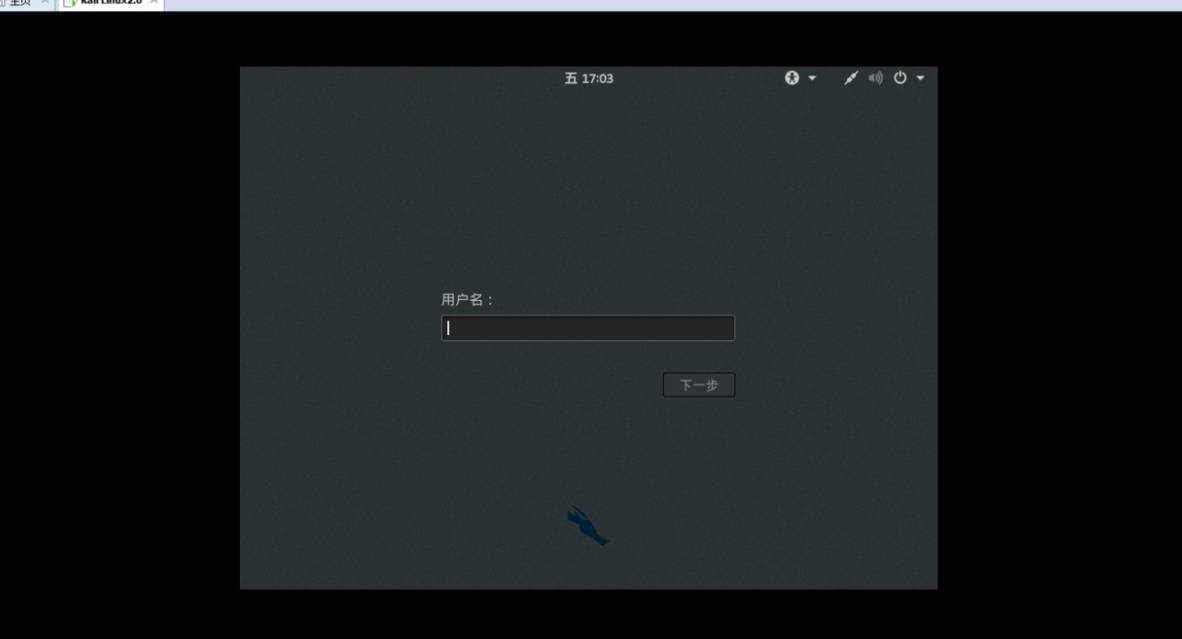

重启之后,如图所示,出现登录页面:

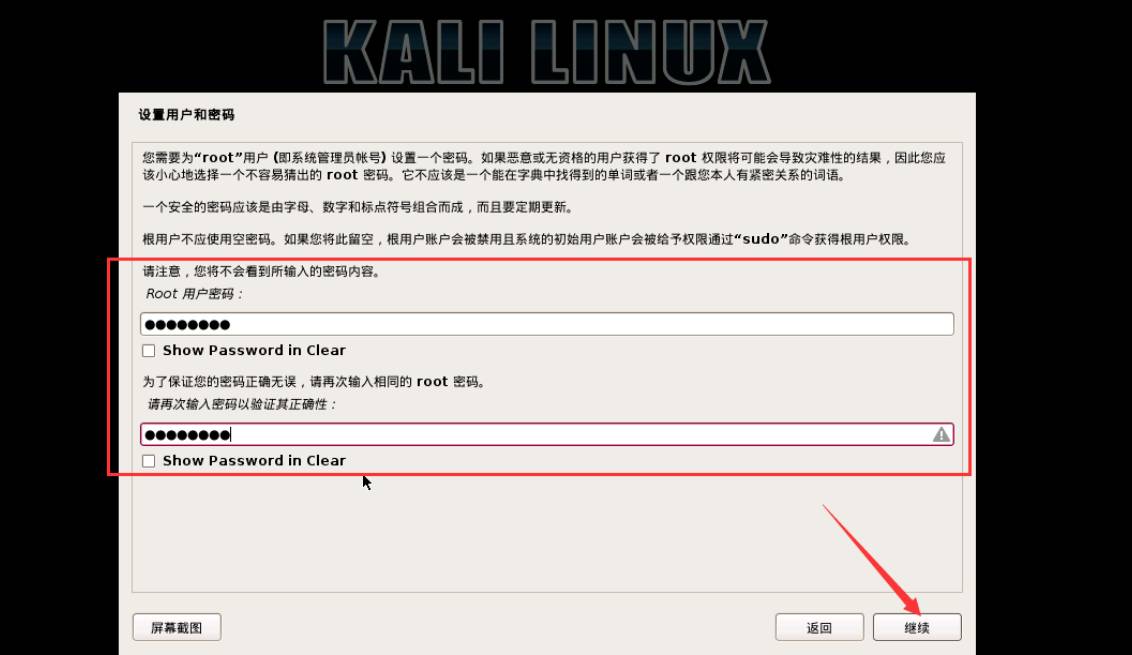

输入用户名:root

密码:你设置的密码

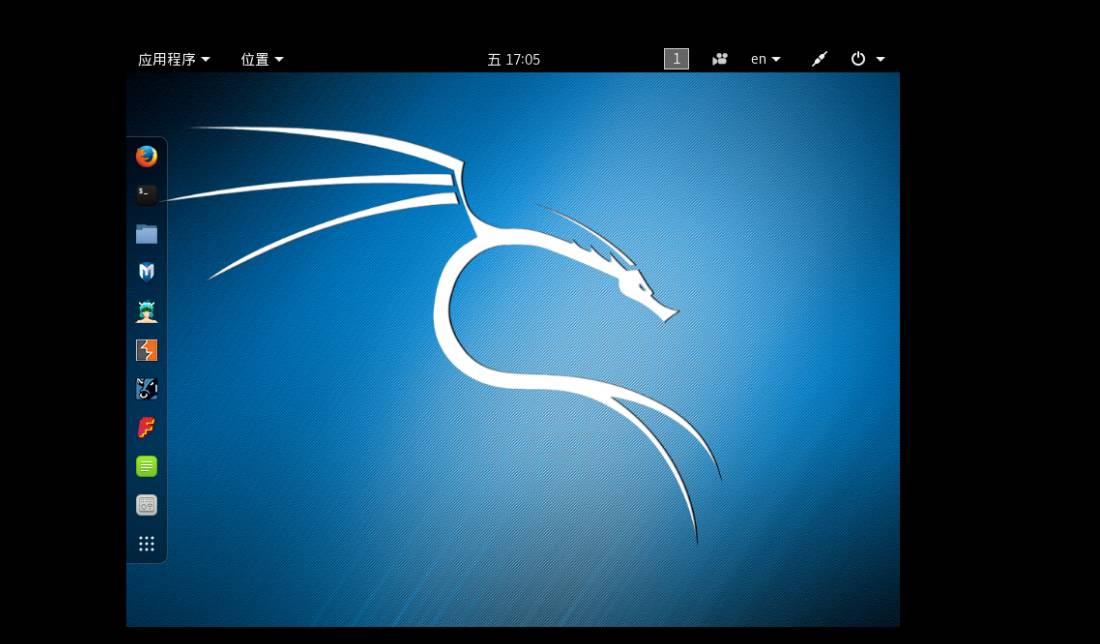

登录成功:

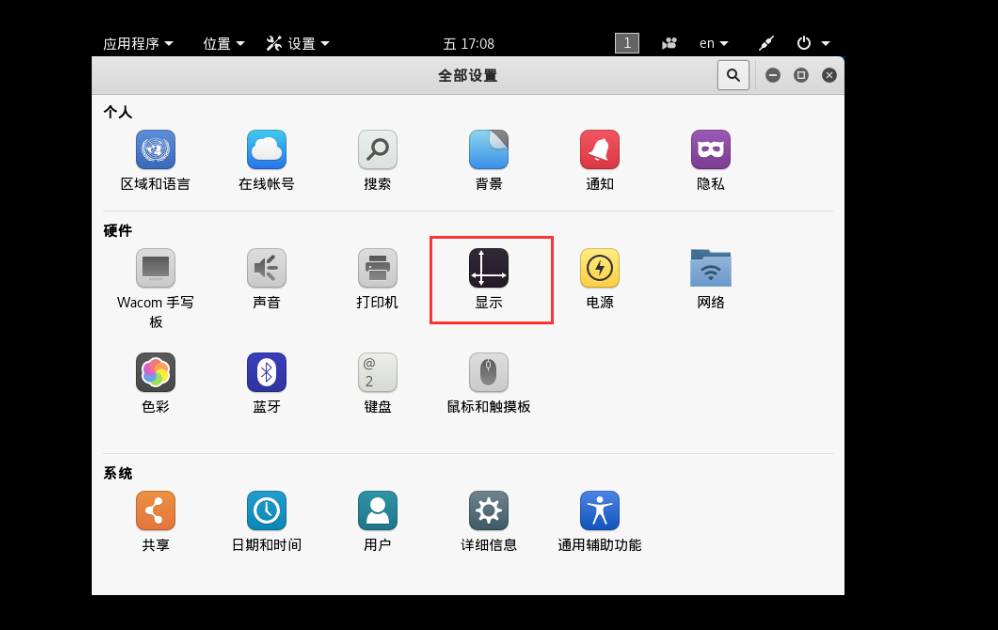

现在看起来界面比较小,所以我们来设置下分辨率,让它看起来完整一点,点击右上角和左下角这里,如图所示:

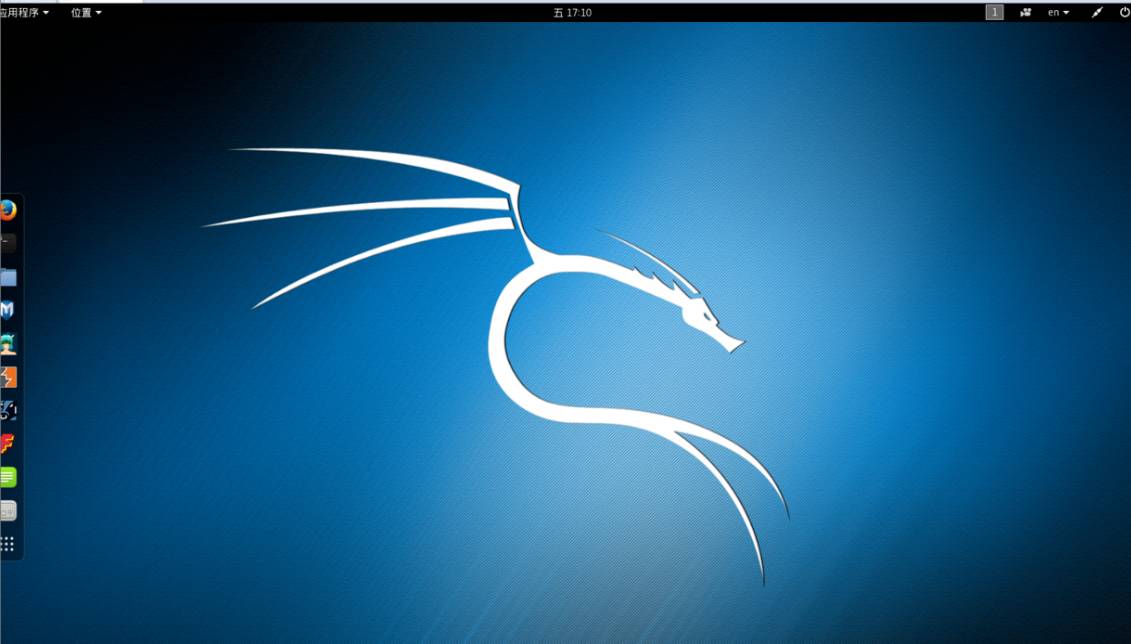

现在就可以享受一下大屏的快感了,背景图为kali Linux的logo标志:

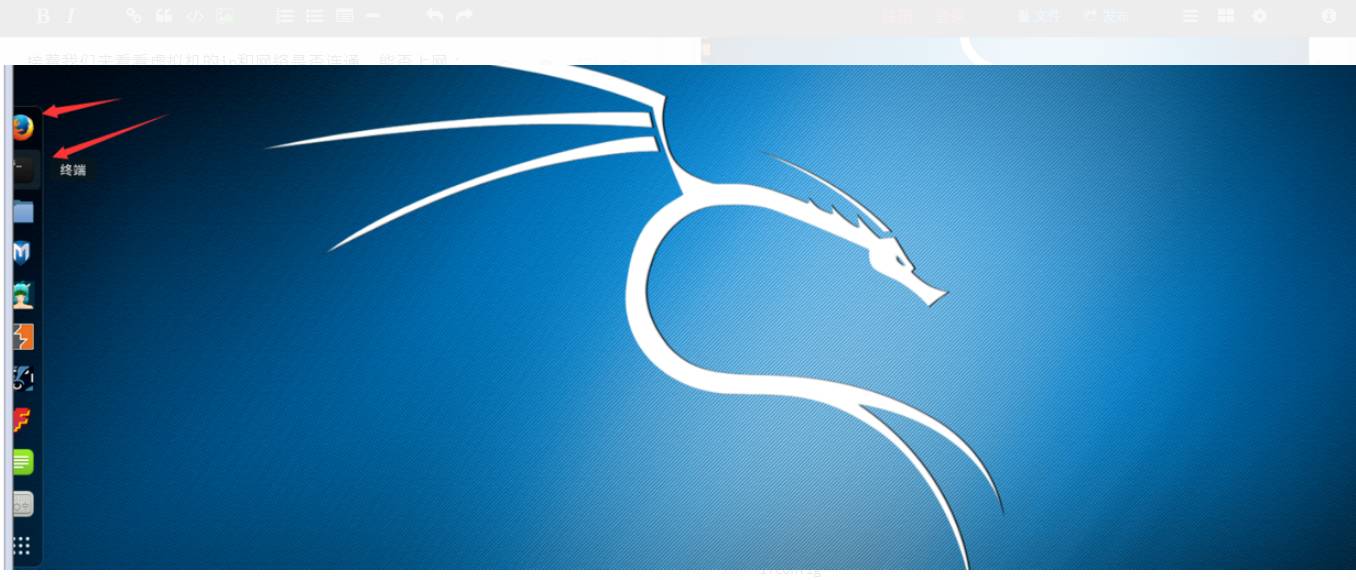

接着我们来看看虚拟机的ip和网络是否连通,能否上网:

我们先打开终端,执行Linux 命令,查看ip:

ifconfig

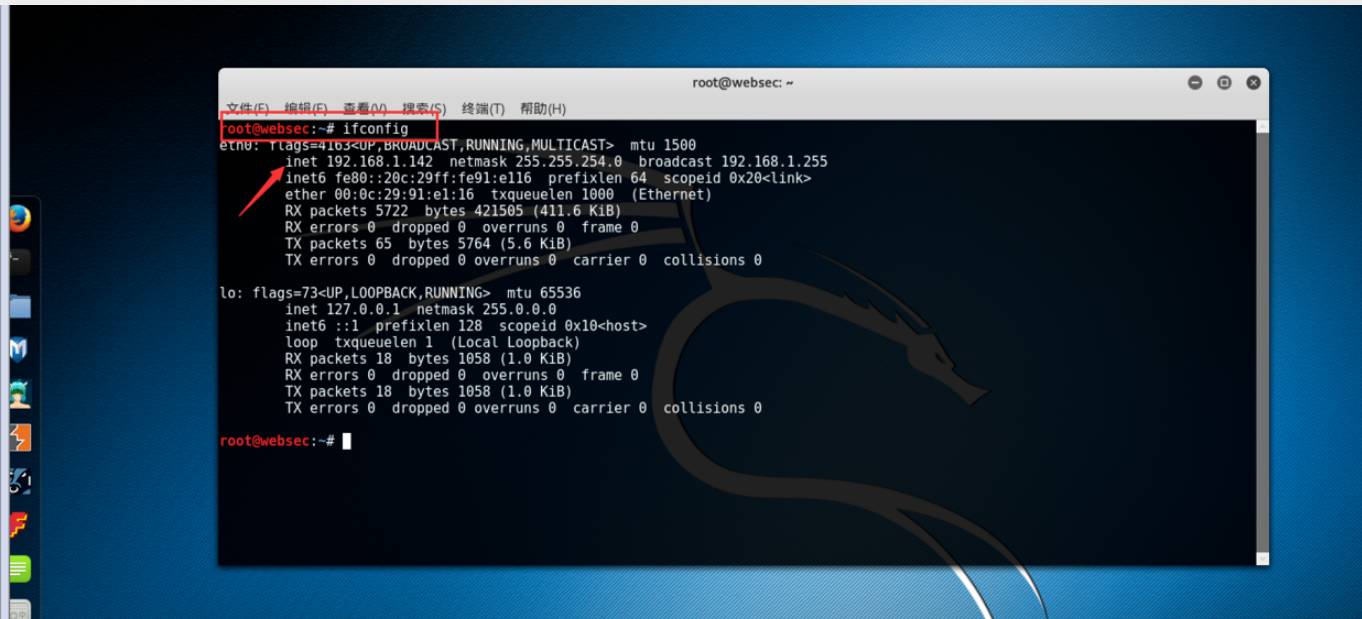

结果如图所示:

可以看到我虚拟机的ip是:192.168.1.142。

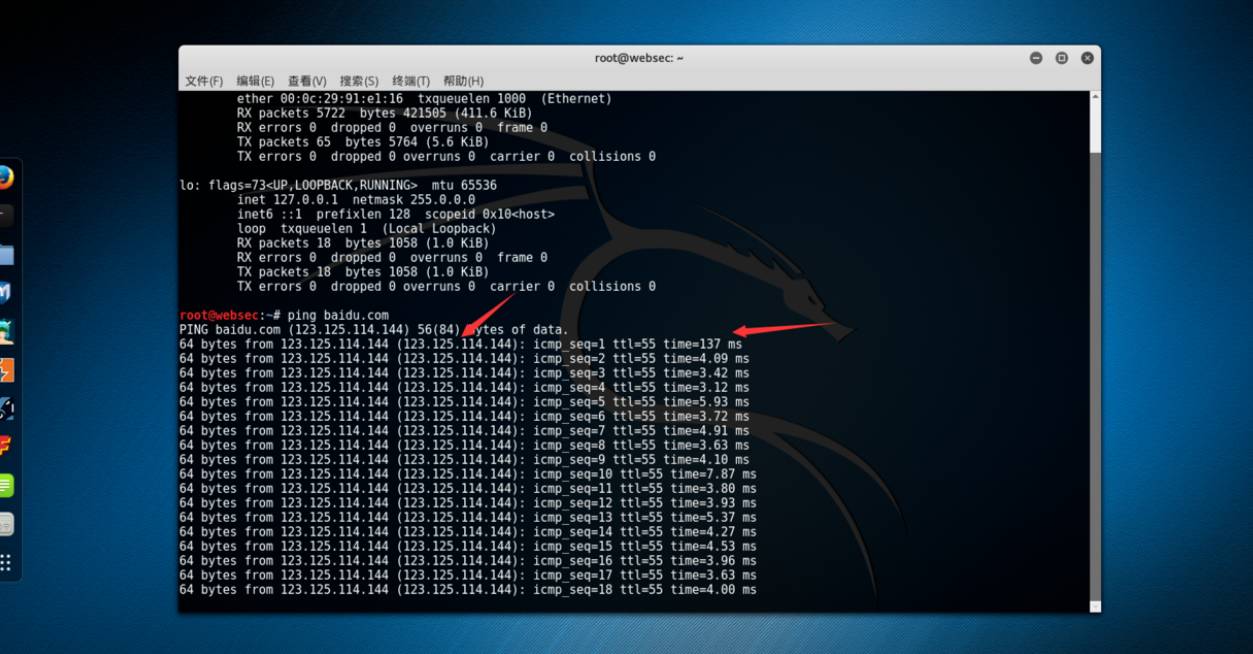

接着查看是否网络连通,执行Linux命令,ping网络:

ping baidu.com

结果如图所示:

可以看到它返回里 baidu 的ip,和响应时间,说明我们的网络已经连通!

注意:我们执行ping命令返回结果之后,按住“ctrl+c”键 ! 来结束ping命令,否则它会一直ping下去!

我们再打开火狐浏览器,访问网页试试:

访问百度,结果如图所示:

小结:至此web渗透测试的基础环境搭建完成,实现了在Windows下“一机多用”的功能,当然只要你的机器配置和性能够高的话,理论上可以安装任意多个系统。

渗透测试基本流程

什么是渗透测试?

渗透测试(penetration test)是通过模拟恶意黑客的攻击方法,来评估计算机网络系统安全的一种评估方法。

这个过程包括对系统的任何弱点、技术缺陷或漏洞的主动分析,这个分析师从一个攻击者可能存在的位置来进行的,并且从这个位置有条件主动利用安全漏洞。

渗透测试还具有的两个显著特点是:渗透测试是一个渐进的并且逐步深入的过程。渗透测试是选择不影响业务系统正常运行的攻击方法进行的测试。

渗透测试的目的是什么?

渗透测试能够通过识别安全问题来帮助一个企业理解当前的安全状况,这使促使许多企业开发操作规划来减少攻击或误用的威胁。使受测企业的网络和应用系统更加安全。

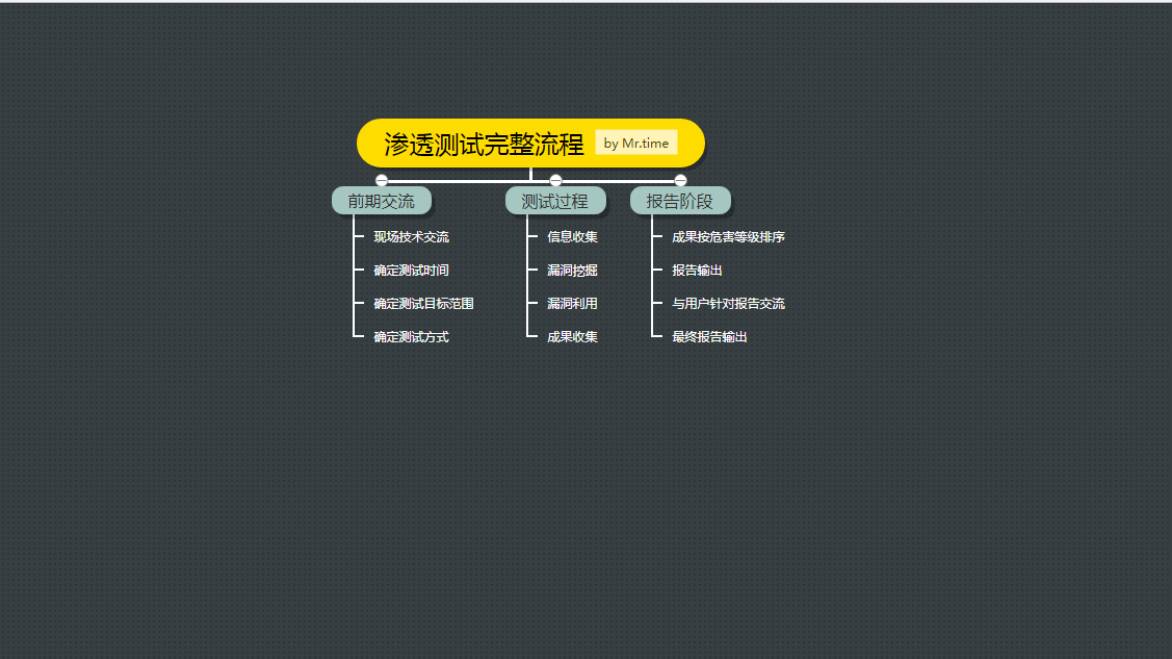

渗透测试的基本流程是什么?

如图所示:

渗透测试基本流程

渗透测试的基本流程主要分为以下几步:

-

明确目标

-

信息收集

-

漏洞探测(挖掘)

-

漏洞验证(利用)

-

提升权限

-

清除痕迹

-

事后信息分析

-

编写渗透测试报告

明确目标

主要是确定需要渗透资产范围;确定规则,如怎么去渗透;确定需求,如客户需要达到一个什么样的效果。

信息收集

信息收集阶段主要是收集一些基础信息,系统信息,应用信息,版本信息,服务信息,人员信息以及相关防护信息。

信息收集大多是工具加手工进行收集信息,工具如nmap,包括Google Hacking, Whois查询, DNS等信息(如果考虑进行社会工程学的话,这里还可以相应从邮件列表/新闻组中获取目标系统中一些边缘信息如内部员工帐号组成,身份识别方式,邮件联系地址),相关终端命令,浏览器插件,在线工具等。

漏洞探测(挖

掘)

主要是探测(挖掘)系统漏洞,web服务器漏洞,web应用漏洞如以及其他端口服务漏洞,如telnet,ssh,vnc,远程桌面连接服务(3389)等。

漏洞验证(利用)

漏洞验证主要是利用探测到的漏洞进行攻击,方法主要有自动化验证(msf),手工验证,业务漏洞验证,公开资源的验证等。

总的来说就是工具加手工,为了方便,可以将自己渗透常使用的工具进行封装为工具包。