CyberTeam宣称已攻破Skype,Steam将成下一个目标

据外媒报道,从当地时间周一起,由于DDoS攻击,Skype的使用一直存在问题。对此,Skype团队确认了这一情况并表示一些用户要么是丢掉了与应用的连接要么是无法收发信息。为了减轻这一影响,微软团队做了一些配置调整,看起来有点帮助。

一个自称CyberTeam的黑客组织声称就是Skype网络攻击的幕后黑手,另外他们还称,游戏平台Steam将是他们的下一个目标。

据了解,CyberTeam黑客组织很有可能来自葡萄牙,过去他们还曾对许多网站发起过网络攻击。

除了宣布是Skype网络攻击的幕后者之外,CyberTeam还发推称他们比LizardSquad更厉害!据悉,LizardSquad曾攻击过Tor网络并还在两年前发起过一项针对PlayStation Network和Xbox Live的圣诞节DDoS攻击。另外,它还写道:“Steam,这一天即将来临...”并还附上了一张Skype已被拿下而DDoS炮弹即将飞向Steam的图片。据外媒报道,从当地时间周一起,由于DDoS攻击,Skype的使用一直存在问题。对此,Skype团队确认了这一情况并表示一些用户要么是丢掉了与应用的连接要么是无法收发信息。为了减轻这一影响,微软团队做了一些配置调整,看起来有点帮助。

一个自称CyberTeam的黑客组织声称就是Skype网络攻击的幕后黑手,另外他们还称,游戏平台Steam将是他们的下一个目标。

据了解,CyberTeam黑客组织很有可能来自葡萄牙,过去他们还曾对许多网站发起过网络攻击。

除了宣布是Skype网络攻击的幕后者之外,CyberTeam还发推称他们比LizardSquad更厉害!据悉,LizardSquad曾攻击过Tor网络并还在两年前发起过一项针对PlayStation Network和Xbox Live的圣诞节DDoS攻击。另外,它还写道:“Steam,这一天即将来临...”并还附上了一张Skype已被拿下而DDoS炮弹即将飞向Steam的图片。

来源:cnbeta

IBM报告:数据泄露可能导致印度公司损失11亿卢比

据国外媒体报道,科技巨头IBM(国际商业机器公司,International Business Machines Corporation)今日发布的一份报告称,印度企业今年可能会损失11亿卢比,比去年增加了12.3%。

如果个人的姓名和医疗/财务记录有可能被置于危险之中,无论是电子还是纸质的,就会被描述为一个事件。有趣的是,与去年相比,今年全球数据泄露的平均成本预计将下降10%,至362万美元(23.35卢比)。

该研究由波耐蒙研究所(Ponemon Institute)进行,研究发现,数据泄露的人均成本从2016年的3704卢比增加到2017年的4210卢比。41%的印度公司表示,由于恶意或犯罪行为,他们遭受了数据泄露。

另有33%的人因系统故障而遭遇数据泄露,26%的数据泄露是因为员工或承包商疏忽(即人为因素)。

该研究所补充道:“服务、金融、工业和科技公司的人均成本远远高于4210卢比的平均水平,而公共部门、研究和运输公司的人均成本远低于均值。”

该研究所在今年的第六版中,考察了39个印度公司在13个行业中所产生的成本。

IBM印度/南亚综合安全负责人Kartik Shahani说:“这项研究清楚地概括了快速变化的威胁场景,其数量和复杂性都显著上升。”

他补充说,云服务已经成为数字企业转型的关键,在云计算上确保数据的安全是重中之重。企业需要确保采用强有力的安全措施,实施事故应急计划,定期向公司所有利益相关者提供安全培训。

该研究发现违约记录的平均数量约为33167。与数据泄露有关的间接和直接成本在过去一年都有所增长。间接成本(指的是用于解决违约问题所耗费的时间、精力和其他组织资源的数量)从人均1923卢比增加到2212卢比。直接成本(如购买技术或聘请顾问),从人均1781卢比增加到人均1998卢比。

来源:TechWeb

银行木马 TrickBot 升级后针对支付处理器与 CRM 提供商设备展开攻击活动

据外媒 6 月 20 日报道,安全研究人员发现银行恶意软件 TrickBot 在升级后开始针对银行支付处理器(PayPal 贝宝)与客户关系管理( CRM )供应商的系统设备展开攻击活动。

恶意软件 TrickBot 最初于去年 9 月由安全公司 Fidelis Cybersecurity 研究人员发现。据悉,TrickBot 首款样本仅实施单一数据窃取功能。数周后,研究人员在捕获另一批新样本后发现疑似处于测试阶段的 web 注入样例。

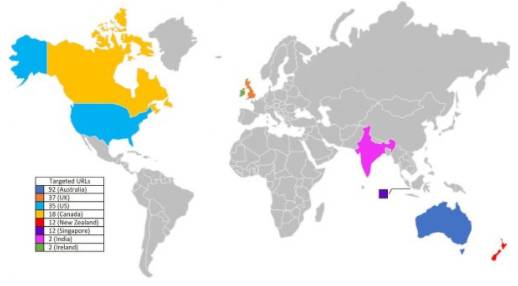

调查显示,TrickBot 曾于 2016 年底针对英国与澳大利亚银行,以及亚洲金融机构进行多次攻击。此外,研究人员表示,TrickBot 与 Dyre 存在多数相似之处,虽然新银行木马程序的代码似乎已用不同编码风格进行了重写,但还是存留了大量相似功能。

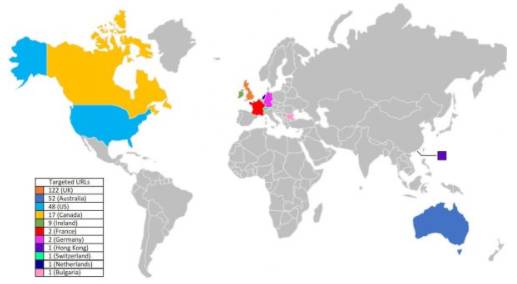

今年 5 月,TrickBot 已被用于瞄准 20 家私人银行展开攻击活动,其中包括 8 家英国建筑协会、2 家瑞士银行、1 家德国私人银行与 4 家美国投资银行。后续研究人员分析了截止至 5 月份处于活跃状态的 26 款 TrickBot 配置,发现其中涉及两家支付处理与 CRM SaaS 供应商的系统设备。

近期,Fidelis Cybersecurity 研究人员又针对两起影响较为严重的攻击活动进行了检测。结果显示,这两起攻击活动主要针对同一美国支付处理器,但仅有第二起活动是针对 CRM 供应商的系统设备进行攻击。以下是研究人员针对这两起攻击活动的分析结果:

第一起攻击活动:

1、目标银行网址占 83%,其中英国银行占 18%

2、PayPal (归属美国的支付处理器),其中被入侵的 PayPal URL 有 35 个

第二起攻击活动:

1、英国目标银行占 47%

2、英国新增受感染 PayPal URL

3、CRMs Salesforce.com 与 Reynolds&Reynolds 在美国汽车行业出售 CRM

目前,研究人员已证实欧洲网络托管提供商的 6 个 C&C 服务器 IP 地址中,有 3 个托管在亚洲运营。此外,所有 IP 地址均使用 443/HTTPS 端口与受感染主机进行通信,以规避安全软件的检测。

来源:hackernews

更多详情、资讯,戳左下角“阅读原文”查看哦!

或者网页浏览 看雪学院 www.kanxue.com,即可查看哦!

往期热门内容推荐

更多优秀文章,长按下方二维码,“关注看雪学院公众号”查看!

看雪论坛:http://bbs.pediy.com/

微信公众号 ID:ikanxue

微博:看雪安全

投稿、合作:www.kanxue.com