近年来,靠勒索软件发横财的犯罪团伙愈来愈多,按照惯例,发财了是要做慈善的。

10月中旬,一个名为DarkSide的勒索软件团伙就公开发布新闻稿,如下:

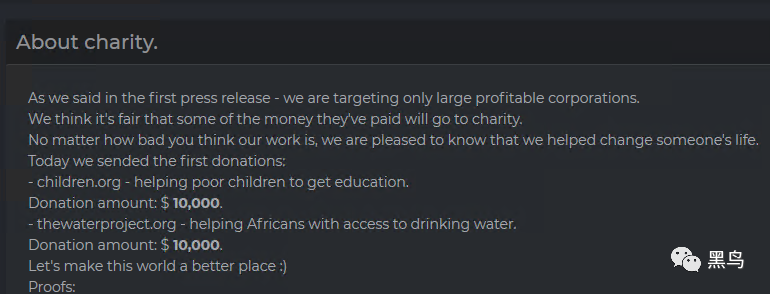

正如我们在第一份新闻稿中所说的那样-我们仅针对大型获利的公司进行网络攻击。

我们认为他们支付的部分款项将用于慈善事业是公平的。

不管您认为我们的工作有多糟,我们都很高兴知道我们帮助改变了某人的生活。

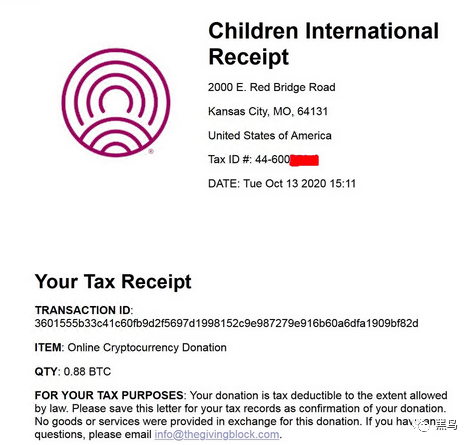

今天我们发送了第一笔捐款:

-children.org-帮助贫困儿童接受教育。

捐款金额:$ 10,000。

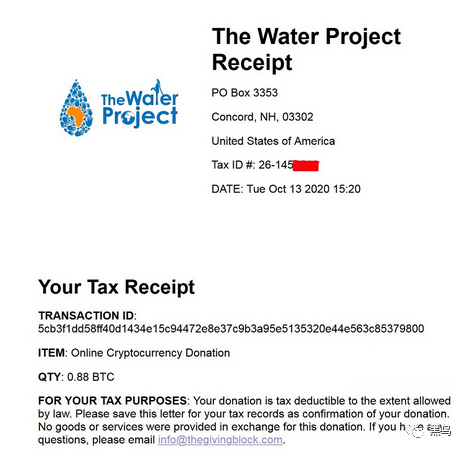

-thewaterproject.org-帮助非洲人获得饮用水。

捐款金额:$ 10,000。

让我们让这个世界变得更美好:)

据称,由于此事算是赃款捐赠,可能钱财会被收回,于是该犯罪团伙留言称,不要试图取回任何地方,并且下次会匿名捐赠。

是不是有点像,某些国家,掠夺非洲国家资源,然后拿出九年一毛来做慈善的感觉。乍一看盗亦有道,然而就是在犯罪。

而DarkSide勒索团伙在进行攻击时,会为他们所攻击的特定公司创建定制版的勒索软件可执行文件。当然,在运行勒索软件之前,该组织会将攻击的公司数据和资料备份传回其云端,并上传至其平台进行勒索,不交赎金就撕票放数据。

加密软件执行后,其将执行PowerShell命令,该命令会删除系统上的卷影副本,以便它们不能用于还原文件。随后继续终止各种数据库,办公应用程序和邮件客户端,以准备用于加密的计算机。

在加密计算机时,DarkSide不会终止下面的进程,防止被用户过早发现,例如万一用户正在用TeamViewer。

vmcompute.exe

vmms.exe

vmwp.exe

svchost.exe

TeamViewer.exe

explorer.exe

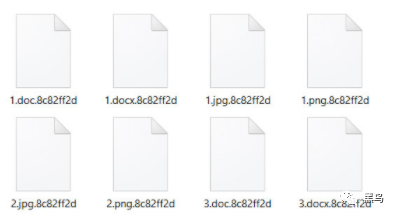

勒索软件利用SALSA20密钥来加密文件。然后,使用可执行文件中包含的公共RSA-1024密钥对该密钥进行加密。

每个受害者还将具有一个使用受害者的MAC地址的自定义校验和创建的自定义扩展名。

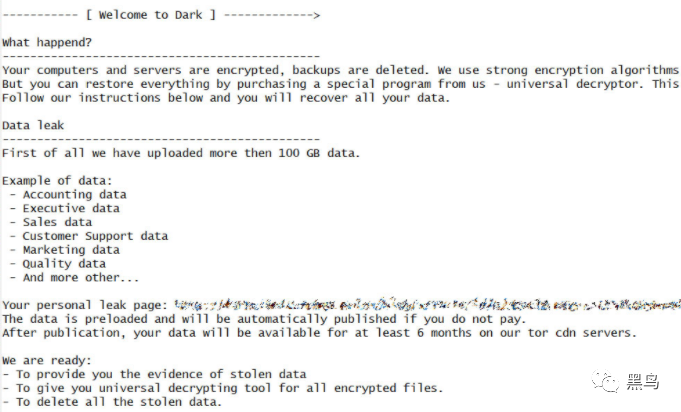

个性化的“ Welcome to Dark”赎金记录,其中将包括被盗的数据量,数据类型以及在数据泄漏站点上指向其数据的链接。

在分析DarkSide的攻击模式时,有分析人员发现它与REvil勒索软件有一些相似之处。

最明显的相似之处是勒索信,使用了几乎相同的模板,且使用PowerShell执行上述命令与REvil使用的方法相同。

值得一提的是,REvil勒索软件(Sodinokibi)行动已在一个讲俄语的黑客论坛上存放了一百多万美元的比特币,以向潜在的分支机构证明他们的生意多么兴隆。

许多勒索软件都是用“勒索软件即服务”(RaaS)来进行软件分发和销售,开发人员负责开发勒索软件和付款站点,并招募会员(实施攻击者)来入侵企业并对其设备进行加密,最后再进行分成。

在他们用来招募会员的论坛帖子的更新中,REvil宣布他们将再次招募新会员以分发勒索软件。

作为这项招聘计划的一部分,REvil正在寻找渗透测试中经验丰富的黑客团队或其他方面经验丰富的单兵作战人员。