众所周知,5月12日,比特币勒索病毒WannaCry在全球爆发。截止15日,病毒已攻击了至少150个国家,包括中国部分机构,尤其校园网用户受损严重,大量实验室数据和毕业设计被锁定加密,甚至连加油站都被攻陷。

目前,距病毒爆发已过去近一周时间,事故造成的影响正在逐步消退。但猎云网(微信:ilieyun)发现,从全球范围来看,此次病毒爆发的重灾区,几乎都是那些对数据安全非常重视的学校、医院、政府等机构。

这些机构往往使用的是内外网物理隔离的专属网络。在惯常的思维当中,专网无疑是最安全的。毕竟病毒和黑客手段再高明,也无法跨过网线窃取资料。

与私密专网全线崩溃形成鲜明对比的是,外界几乎没有选择公有云的企业在此次攻击中遭受损失的声音。

这似乎与我们对云计算,以及数据安全的普遍认知完全相反:公有云竟然比私有云更安全?

为此,猎云网采访到了阿里云安全专家吴翰清以及亚马逊AWS首席云计算技术顾问费良宏等专业人士,从云计算的角度,为企业解读了造成此次事故出现的原因,以及公有云如何帮助企业保障信息安全。

◆ ◆ ◆

校园网络为何如此不堪一击?

对于Wannacry的攻击原理,阿里云安全专家吴翰清表示,此次全球比特币勒索病毒是由NSA泄露的Windows系统SMB/RDP远程命令执行漏洞引起。

利用该漏洞,黑客即可远程实现攻击Windows 445端口(文件共享)。用户无需任何操作,只要开机上网,黑客即可在电脑里执行任意代码,植入勒索病毒等恶意程序。

吴翰清认为,这次的病毒事件在校园网传播速度之快,影响面之大,主要原因是由于目前大部分学校基本都是一个大的内网互通的局域网,网内单台计算机都可连接互联网,并且不同的业务未划分安全区域。例如学生管理系统、教务系统等,都可以通过任一接入设备进行访问。

与此同时,像实验室、多媒体教室等,机器IP分配多为公网IP。也就是说,如果学校未做相关的权限限制,所有机器都将直接在互联网上暴露。

腾讯安全联合实验室反病毒实验室负责人、腾讯电脑管家安全技术专家马劲松指出,各大高校通常接入的网络是教育、科研和国际学术交流服务的教育科研骨干网。此骨干网出于学术目的,大多没有对445端口做防范处理。这无疑是高校成为重灾区的原因之一。

此外,如果电脑开启防火墙,也会阻止接收445端口的数据。但中国高校内,一些学生为了打局域网游戏,经常会关闭防火墙。这也是导致病毒在中国高校内大肆传播的另一原因。

亚马逊AWS首席云计算技术顾问费良宏也表示,事实上针对NSA黑客武器利用的Windows系统漏洞, 微软早在今年3月已发布过修复补丁。但在今天依然出现了大规模爆发,无疑暴露了两个问题:

1.盗版系统被大规模使用,并且大多关闭了系统自动更新机制,补丁无法及时更新;

2.运维人员的安全防范意识、管理能力与机制都亟待完善提高。

校园网遭遇比特币勒索病毒攻击

◆ ◆ ◆

号称无解的“内外网隔离”为何也被攻破?

与校园网相比,有些政府部门、事业单位等机构,为了保证数据安全,实行了内外网的物理隔离,建立专属网络。但看似安全的内网为何也遭受了病毒攻击?

对于这个问题,费良宏对猎云网表示:“信息就像可以流动的液体,你很难真正通过物理方式把它完全隔离开。建立物理隔离的专属网络,短期内看似比较有效。但从管理角度,长远来看,你很难真正将信息做到完全隔离。”

费良宏的话不无道理。事实上在执行过程当中,很多员工在安全细节方面都有所忽略。例如外网内网共用安全U盘,手机接入内网机充电等等。这些都是内网安全的潜在风险。病毒也就可以通过这些行为从外界侵入到专属网络。

“很多企业都认为,内网是一个一劳永逸的办法。所以他们更加忽视了内网信息安全防控。但我们必须承认,当企业实行了内外网隔离,但又缺乏相应严格的安全标准执行,并且长期处于安全监控和防范技术缺失的情况下,存在大量安全漏洞的专属网络,肯定会成为被攻击的对象,并且爆发程度更严重。”费良宏说。

其实,内外网隔离只是安全的一种外在手段。防控病毒,更多是需要提高我们的IT治理能力,让合规性、安全性达到更高的标准。当然,实现这一途径有很多种,包括云计算。

◆ ◆ ◆

企业为何需要选择公有云?

成本

不可否认,现在各个企业的企业IT系统环境与早年相比复杂很多,甚至到今天,还有个别企业在使用Windows 98、Windows me的系统。

从操作系统层面看,由于历史遗留问题,导致一家企业的IT环境内,可能会同时存在各种不同版本的Windows、Linux或者MAC系统。复杂的系统环境无疑给运维人员的安全维护造成了很大的困难,投入的管理成本已远非过去管理几十台上百台设备所能比拟。

有效性

另外需要强调的是,对系统补丁来说,运维人员必须确认它的有效性问题。因为软件或系统本身也存在冲突和漏洞。历史上也曾经出现过,打完现有补丁之后,系统反而出现新缺陷这样的事故。所以在技术上,这样的运维需求也已经大大超出了企业自身的能力范围。

IT信息安全绝非仅仅是提高意识这么简单,它需要企业投入大量真金白银的人力和资源成本。但这些投入在短时间内是看不到效果的。对企业来说,资金需要更多投入在自己的主营业务上。“把专业的事情交给专业的人做,其实也是云计算在安全防控方面的初衷。”费良宏表示。

公有云在信息安全方面到底能做什么?

实际上,国内包括阿里云等云厂商,在数据安全方面,一直以来都是按照非常严格的安全标准贯彻执行,例如安全防护机制,网络隔离,防火墙配置,操作系统补丁等等。这些例行的安全维护,让公有云本身就具备对于突发威胁的预防能力。

除此之外,从软件的使用层面来说,企业无需像自己部署时那样购买软件license,盗版软件(系统)不会在公有云上部署和使用。需要指出的是,由于日常维护原因,公有云厂商提供的操作系统镜像普遍都是最新的,或者经过安全强化、打过补丁的系统。

吴翰清也介绍了阿里云对此次事件的响应。在漏洞曝光之后,阿里云第一时间发布了漏洞预警,并推出一键检测修复NSA黑客武器攻击漏洞的工具。目前,阿里云默认为ECS用户关闭445端口,且默认安装Windows官方补丁。

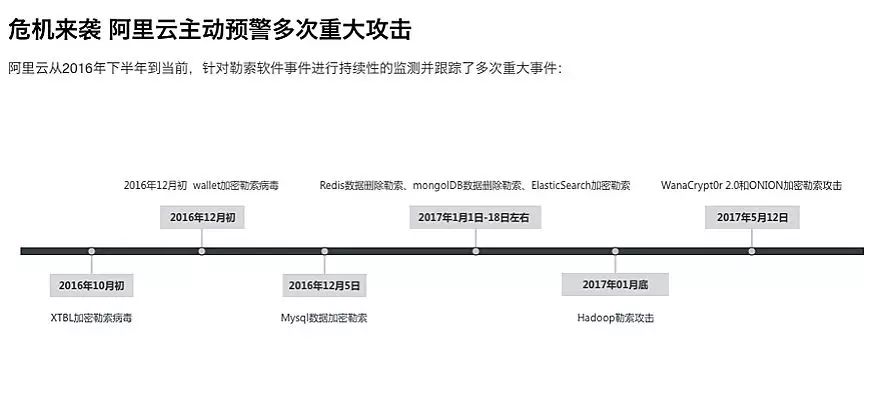

吴翰清透露,由于提前应急响应和部署,此次事件对阿里云的影响范围可控。同时在去年年底,阿里云已经观察到了勒索软件有上升趋势,并曾在一些对外发布的报告中,也预测到今年勒索软件将会爆发。他提醒到:“我相信这一次的勒索软件爆发只是一个开始,这背后会推动一个新的正在快速崛起的黑色产业链,我们需要警惕。”

近期阿里云对威胁的监控和预警

实际上,阿里云在信息安全层面,一直都走在国内云商的前列。例如在安全策略上,能够利用数据驱动实现持续监控和深度学习分析,并形成对威胁的自动感知和预警,以及自动止血和反击的闭环能力。

据猎云网了解,以阿里云的云盾系列安全产品为例,其抗DDoS分析集群就有500台服务器,可以实现3秒内对攻击进行响应。另外,云盾系列还包括加密服务、数据风控、Web应用防火墙等等产品。

有数据显示,阿里云每日为全网用户拦截暴力破解攻击5.2亿次,web攻击日均拦截5千万次,日均发现并通知用户修复未授权漏洞、弱口令漏洞5.2万个/次。

对于专属网络的惨痛教训,吴翰清直言,很多企业对内网中有多少台服务器受到影响都还没有搞清楚。而公有云对每一台服务器、每一分钟的安全情况都了如指掌。这种对比差异,是企业管理者,尤其是安全负责人需要反思的。“如果这些学校、企业的系统在公有云上,今天根本就不会遇到这个问题。”

从病毒攻击的历史来看,每次病毒的大规模爆发,都会带来一些IT安全管理的提高,例如部署杀毒软件,内外网隔离等等。随着移动互联网的渗透,如今我们的信息安全治理面临着更高的挑战。从这个角度看,这次的病毒爆发,给我们的信息安全工作敲响了警钟。或许这也意味着,公有云的时代将全面来临。

[猎云网所有原创及编译文章不可随意转载,白名单授权请联系微信号:lieyunwang(备注“转载+你的公众号名称+文章关键字”),回复关键词“转载”看具体要求]