前两天xshell后门的事件闹得沸沸扬扬,各家的安全情报此起彼伏,但并没有一个定论,大都猜测是黑客针对NetSarang的一次apt攻击,在NetSarang的xshell等产品中植入了恶意代码,恶意代码的具体作用是什么,并没有太详细的分析,目前卡巴出了一个详细的分析,这个恶意代码是一个精密的模块化网络攻击平台,卡巴称之为ShadowPad:

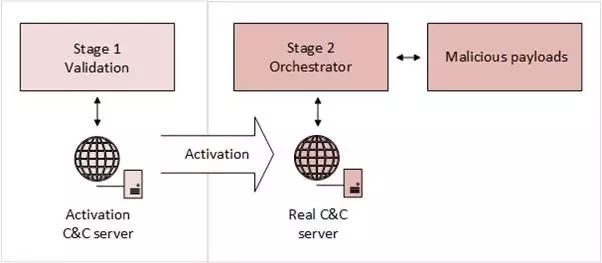

该平台的设计分为两个阶段。

第一阶段是嵌入在nssock2.dll中的shellcode, 这个阶段是负责用于连接到命令和控制(C&C)服务器并获得配置。

第二阶段是负责C&C的五个主要功能模块的协作,通信使用DNS协议,用于动态加载和注入额外的插件。

因此所有真正的有效载荷都是作为插件从C&C动态接收的,用于执行不同的操作。

也就是黑客做了什么你也不知道,用完就走了 = =!!

参考:

https://securelist.com/shadowpad-in-corporate-networks/81432/

https://cdn.securelist.com/files/2017/08/ShadowPad_technical_description_PDF.pdf