正文

2019年01月07

日-2019年01月13日

本周漏洞态势研判情况

本周信息安全漏洞威胁整体评价级别为中。

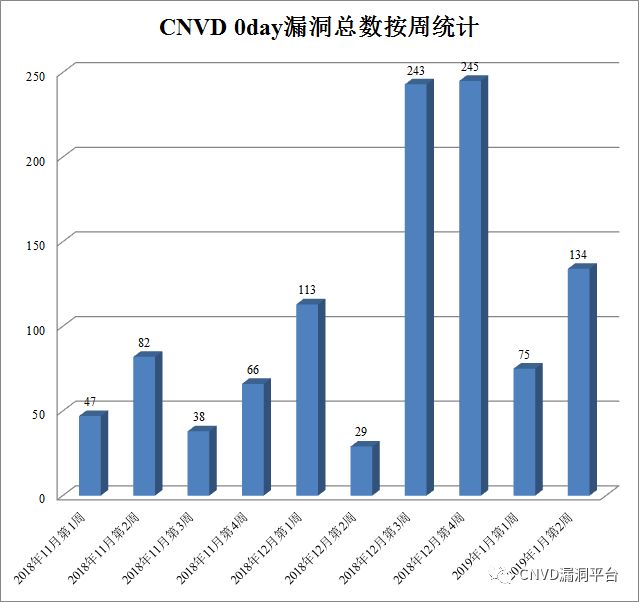

国家信息安全漏洞共享平台(以下简称CNVD)本周共收集、整理信息安全漏洞225个,其中高危漏洞68个、中危漏洞139个、低危漏洞18个。漏洞平均分值为5.94。本周收录的漏洞中,涉及0day漏洞134个(占60%),其中互联网上出现“WhatsApp远程内存破坏漏洞、inxedu SQL注入漏洞”等零日代码攻击漏洞。本周CNVD接到的涉及党政机关和企事业单位的事件型漏洞总数1475个,与上周(1496个)环比下降1%。

图1 CNVD收录漏洞近10周平均分值分布图

图2 CNVD 0day漏洞总数按周统计

本周漏洞事件处置情况

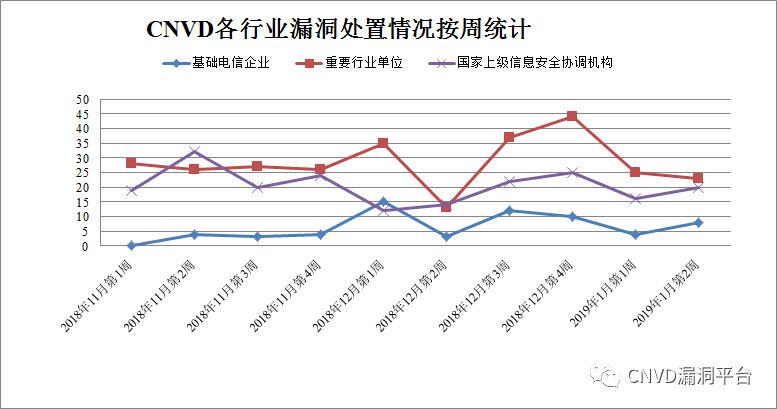

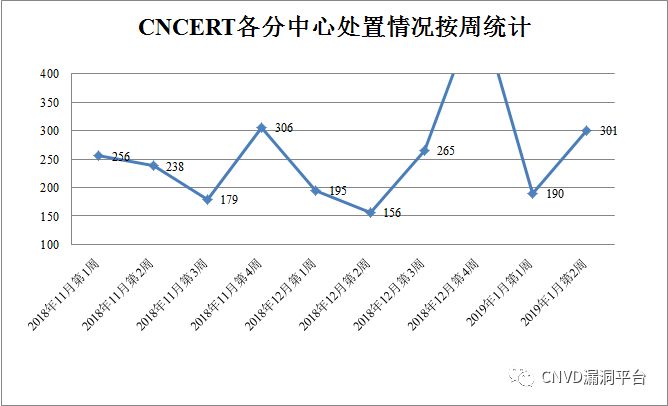

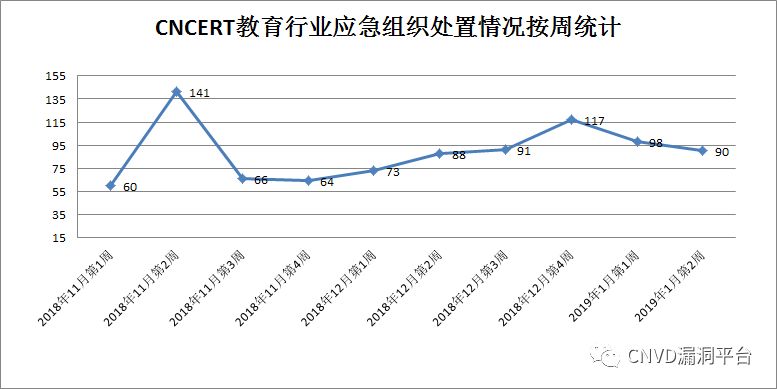

本周,

CNVD向基础电信企业通报漏洞事件8起,向银行、保险、能源等重要行业单位通报漏洞事件23起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件301起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件90起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件20起。

图3 CNVD各行业漏洞处置情况按周统计

图4 CNCERT各分中心处置情况按周统计

图5 CNVD教育行业应急组织处置情况按周统计

此外,CNVD通过已建立的联系机制或涉事单位公开联系渠道向以下单位通报了其信息系统或软硬件产品存在的漏洞,具体处置单位情况如下所示:

北京元恒时代科技有限公司、洪湖尔创网联信息技术有限公司、中国建材检验认证集团股份有限公司、中国国机重工集团有限公司、西安佰联网络技术有限公司、网际傲游北京科技有限公司、成都康菲顿特网络科技有限公司、江苏鑫跃科技有限公司、深一科技集团有限公司、广州瀚德网络科技有限公司、灵宝简好网络科技有限公司、北京五指互联科技有限公司、上海卓卓网络科技有限公司、武汉贝云网络科技有限公司、上海斐讯数据通信技术有限公司、成都砺寒软件有限公司、中国中医科学院、Cisco、XYCMS、Schoolcms。

本周,CNVD发布了《Microsoft发布2018年11月安全更新》、《Microsoft发布2018年12月安全更新》、《Microsoft发布2019年01月安全更新》和《关于ThinkPHP 5.0.x存在远程代码执行漏洞的安全公告》。详情参见CNVD网站公告内容。

http://www.cnvd.org.cn/webinfo/show/4849

http://www.cnvd.org.cn/webinfo/show/4851

http://www.cnvd.org.cn/webinfo/show/4853

http://www.cnvd.org.cn/webinfo/show/4855

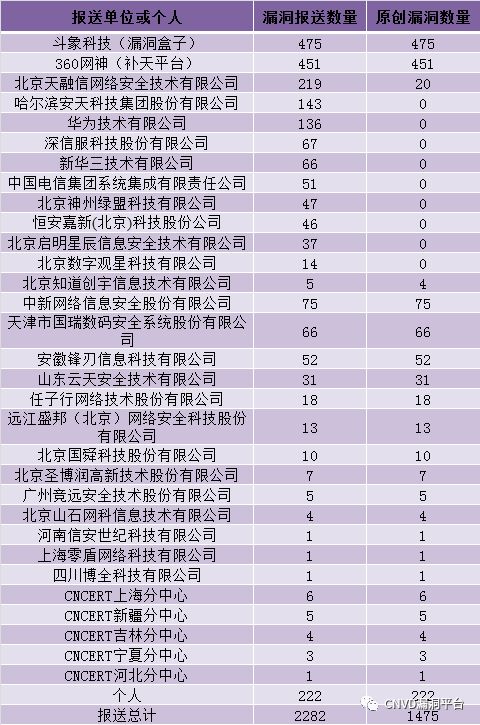

本周漏洞报送情况统计

本周报送情况如表1所示。其中,北京天融信网络安全技术有限公司、哈尔滨安天科技集团股份有限公司、华为技术有限公司、深信服科技股份有限公司、新华三技术有限公司等单位报送公开收集的漏洞数量较多。中新网络信息安全股份有限公司、天津市国瑞数码安全系统股份有限公司、安徽锋刃信息科技有限公司、山东云天安全技术有限公司、任子行网络技术股份有限公司、远江盛邦(北京)网络安全科技股份有限公司、北京国舜科技股份有限公司、北京圣博润高新技术股份有限公司、广州竞远安全技术股份有限公司、北京山石网科信息技术有限公司、河南信安世纪科技有限公司、上海零盾网络科技有限公司、四川博全科技有限公司及其他个人白帽子向CNVD提交了1475个以事件型漏洞为主的原创漏洞,其中包括360网神(补天平台)和斗象科技(漏洞盒子)向CNVD共享的白帽子报送的926条原创漏洞信息。

表1 漏洞报送情况统计表

本周漏洞按类型和厂商统计

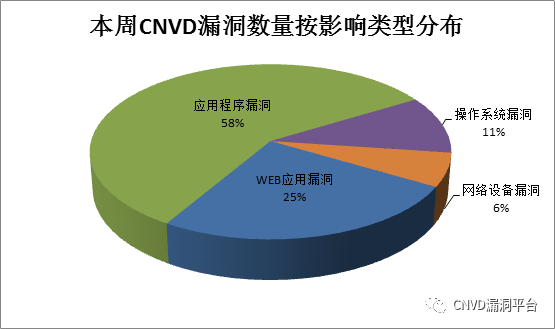

本周,CNVD收录了225个漏洞。应用程序漏洞130个,WEB应用漏洞57个,操作系统漏洞24个,网络设备漏洞14个。

表2 漏洞按影响类型统计

图6 本周漏洞按影响类型分布

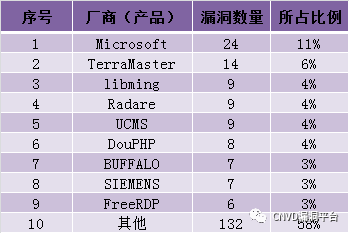

CNVD整理和发布的漏洞涉及Microsoft、TerraMaster、libming等多家厂商的产品,部分漏洞数量按厂商统计如表3所示。

表3 漏洞产品涉及厂商分布统计表

本周行业漏洞收录情况

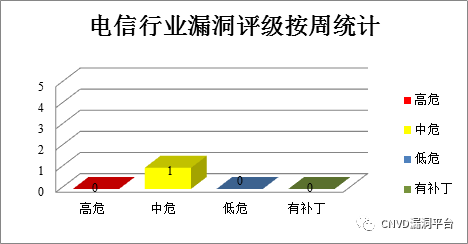

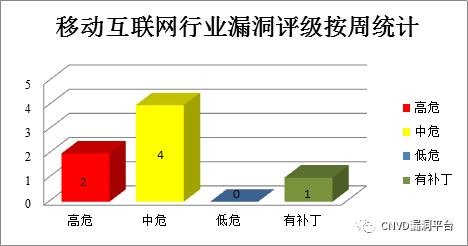

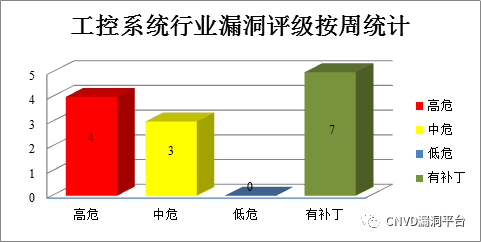

本周,CNVD收录了1个电信行业漏洞,6个移动互联网行业漏洞,7个工控行业漏洞(如下图所示)。其中,“SIEMENS CP1604和CP1616设备拒绝服务漏洞、Siemens SIMATIC S7-1500 CPU拒绝服务漏洞”等漏洞的综合评级为“高危”。相关厂商已经发布了上述漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

电信行业漏洞链接:http://telecom.cnvd.org.cn/

移动互联网行业漏洞链接:http://mi.cnvd.org.cn/

工控系统行业漏洞链接:http://ics.cnvd.org.cn/

图7 电信行业漏洞统计

图

8 移动互联网行业漏洞统计

图9 工控系统行业漏洞统

计

本周重要漏洞安全告警

本周,CNVD整理和发布以下重要安全漏洞信息。

1、Microsoft产品安全漏洞

Microsoft Word是一款文字处理软件。Microsoft Excel是一款电子表格处理软件。Microsoft PowerPoint是一个文档演示工具。Microsoft Exchange Server是一套电子邮件服务程序,它提供邮件存取、储存、转发,语音邮件,邮件过滤筛选等功能。Microsoft Windows 10、Windows Server 2019等都是美国微软(Microsoft)公司发布的一系列操作系统。Windows Hyper-V是其中的一个虚拟化产品,支持在Windows中创建虚拟机。Edge是其中的一个系统附带的浏览器。ChakraCore是使用在Edge的一个开源的JavaScript引擎的核心部分,也可作为单独的JavaScript引擎使用。本周,上述产品被披露存在远程执行代码漏洞,攻击者可利用漏洞在系统用户的上下文中执行任意代码。

CNVD收录的相关漏洞包括:Microsoft Word远程代码执行漏洞(CNVD-2019-00630)、Microsoft Excel远程代码执行漏洞(CNVD-2019-00635)、Microsoft Chakra Scripting Engine远程内存破坏漏洞、Microsoft Windows DHCP Client远程代码执行漏洞、Microsoft PowerPoint远程代码执行漏洞(CNVD-2019-00804)、Microsoft Windows Hyper-V远程代码执行漏洞(CNVD-2019-00958、CNVD-2019-00962)、Microsoft Exchange Server远程执行代码漏洞。上述漏洞的综合评级为为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00630

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00635

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00760

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00764

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00804

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00958

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00962

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00967

2、SIEMENS产品安全漏洞

SIEMENS SIMATIC S7-1500是模块化结构的控制器系列产品。SIEMENS SIMATIC S7-300 CPU是一款用于制造行业的模块化通用控制器。SIEMENS CP1604是用于将PCI-104系统连接到PROFINET IO。SIEMENS CP1616是一种创新产品,安装在PC中,用于PROFINET通讯。SIEMENS是凭借电气化、自动化和数字化领域的创新,在发电和输配电、基础设施、工业自动化、驱动和软件等领域为客户提供解决方案。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞发起拒绝服务攻击等。

CNVD收录的相关漏洞包括:SIEMENS SIMATIC S7-1500 CPU拒绝服务漏洞(CNVD-2019-00984、CNVD-2019-00985)、SIEMENS SIMATIC S7-300 CPU拒绝服务漏洞(CNVD-2019-00986)、SIEMENS CP1604和CP1616设备拒绝服务漏洞、SIEMENS CP1604和CP1616设备跨站脚本漏洞、SIEMENS CP1604和CP1616设备跨站请求伪造漏洞、SIEMENS ICAM A8000系列拒绝服务漏洞。其中,“SIEMENS SIMATIC S7-1500 CPU拒绝服务漏洞(CNVD-2019-00984、CNVD-2019-00985)、SIEMENS SIMATIC S7-300 CPU拒绝服务漏洞(CNVD-2019-00986)、SIEMENS CP1604和CP1616设备拒绝服务漏洞”的综合评级为为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00984

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00985

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00986

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00987

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00988

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00989

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00990

3、Radare产品安全漏洞

radare2是一套用来处理二进制文件的库和工具。本周,上述产品被披露存在缓冲区溢出和拒绝服务漏洞,攻击者可利用漏洞造成拒绝服务(应用程序崩溃)。

CNVD收录的相关漏洞包括:radare2 'parseOperands'函数栈缓冲区溢出漏洞、radare2 'armass_assemble'函数堆缓冲区溢出漏洞、radare2 'r_bin_dyldcache_extract'函数堆缓冲区溢出漏洞、radare2 'assemble'函数堆缓冲区溢出漏洞、radare2 'getToken'函数拒绝服务漏洞、radare2 'parseOperand'函数拒绝服务漏洞、radare2 'parseOperand'函数栈缓冲区溢出漏洞、radare2 'core_anal_bytes'函数堆缓冲区溢出漏洞。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00779

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00780

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00781

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00782

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00786

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00783

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00784

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00787

4、TerraMaster品安全漏洞

TerraMaster TOS是一套基于Linux平台开发的存储服务器专用操作系统。本周,该产品被披露存在多个漏洞,攻击者可利用漏洞执行SQL查询、泄露敏感信息、执行系统命令。

CNVD收录的相关漏洞包括:TerraMaster TOS目录遍历漏洞、TerraMaster TOS跨站脚本漏洞(CNVD-2019-00660)、TerraMaster TOS系统命令注入漏洞(CNVD-2019-00661、CNVD-2019-00663、CNVD-2019-00665)、TerraMaster TOS会话固定漏洞、TerraMaster TOS会话泄露漏洞、TerraMaster TOS SQL注入漏洞。其中,“TerraMaster TOS系统命令注入漏洞(CNVD-2019-00661、CNVD-2019-00663、CNVD-2019-00665)、TerraMaster TOS SQL注入漏洞”的综合评级为为“高危”。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页以获取最新版本。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00659

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00660

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00661

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00663

http://www.cnvd.org.cn/flaw/show/CNVD-2019-00664