编者按

在日常生活中,

银行卡

小额支付、公交地铁

一卡通

等,逐渐取代了原先的纸币交易,这些方便的技术究竟是怎么运行的呢?

小编以为,有必要让大家了解一下了。关于人工智能,

文末有锦鲤

~~~

其实,这些都是建立在近场通讯(

NFC

)基础上的新型应用。享受便利的同时,必然伴随着潜在的风险,于是相应的犯罪手法也应运而生。本文所探讨的,就是其中某些场景可能会遭遇的攻击手法。

在了解攻击之前,有必要先了解一些必要的基础知识。比如:无线射频识别(RFID)、NFC的基础概念及架构、中间人攻击的方式,并结合实例进行讨论。

一、RFID(无线射频识别系统)

近场通讯(NFC)是由非接触式射频识别(RFID)演变而来,RFID是一种无线通讯技术,利用Tag(标签)与Reader(读取器)两个元件,透过无线电信号识别特定目标并感应读取、写入相关资料,而无须识别系统与特定目标之间建立机械或光学接触。

如图1所示,利用通过调成无线电频率的电磁场,把资料从发送端的装置经过无线电信号,传送至接收端的装置或标签,以达到资料传输的目的。

▲

图1 RFID传输示意图

二、NFC简介

近场通讯(NFC)是一种新型的近距离无线通讯技术。它将现有的非接触式识别技术与互联互通技术相结合并加以发展,由Nokia、Sony与Philips(后来的NXP Semiconductors)共同研发。

NFC可用于各种信息交换,如电话号码、图像、MP3文件,电子验证等等。这种交换可在两个具有NFC功能的电子设备(如手机)之间进行,或者在具有NFC功能的手机和与其兼容并位于近距离内的RFID晶片卡或读取器之间完成。NFC可被用作如电子收费、通行证、考勤卡、存取控制等服务。

三、NFC传输模式

NFC以操作模式可分为主动式与被动式,以下加以说明:

‧主动式:接收端的标签本身有供应电力或嵌入电池,能提供标签中的晶片主动发出电波信号给读取端(Reader),但如果停止供电则停止运作,优点是能够读取的距离范围比较长,适合建立门禁管理等有持续供电的环境下使用。

‧被动式:标签本身不会主动发出信号,而是由读取端发出信号,标签被动接受到足够强度的电波信号后,才会传送储存在记忆体中的信息给读取端,虽然不受限于电力的问题,但读取距离较短,现今的NFC应用较多属于被动式。

若以传输模式来区分,则可分为以下三种:

‧卡片模式(Card Emulation Mode,CE):须结合安全元件之NFC晶片。

‧读写模式(Read/Write Mode,R/W):作为非接触读卡机使用,可以读取他人提供的NFC标签来获得信息,或写入空白的标签提供他人读取。

‧点对点无线连接模式(Peer to Peer Mode,P2P):其模式类似于红外线传输,但相较于红外线有著传输距离短、传输建立速度及资料传送速度较快、耗电量低等优势,目前主要应用于手机名片交换、资料同步、网址分享等用途。

四、NFC、蓝牙与低功率蓝牙比较

以方便性而言,仅须轻轻接触一下的NFC毋庸置疑胜出,且在短距离通讯特性表现优秀。由于NFC采用点对点的方式连接,且耗电量低,因此保密性与安全性相对高,这也是NFC被用于信用卡及移动支付的原因之一。

由表1可知,NFC相比蓝牙(Bluetooth)的优势在几个方面:

表1 NFC与蓝牙的比较

设置程序较短:两台NFC设备相互连接的设备识别过程中少于0.1秒,使用NFC来替代人工设置会大幅加快创建连接的速度。

‧抗干扰能力较佳:NFC的最大传输速度为424kbit/s,远小于Bluetooth V2.1(2.1Mbit/s)。虽然NFC在传送速率与距离比不上蓝牙,但相对地可以减少不必要的干扰,这让NFC特别适用于设备密集时,不会造成传输困境。

‧能量需求低:相对于蓝牙,NFC与现有的被动RFID(13.56MHz ISO/IEC 18000-3)设施相互兼容。NFC的能量需求更低,与蓝牙V4.0低功率协定类似。不过,当NFC在无供电的环境(例如非接触式信用卡、智能海报、NFC标签等)工作时,NFC的能量消耗会要大于低能蓝牙V4.0。

五、NDEF格式分析

NDEF(NFC Data Exchange Format)是一种轻量级的二进制信息封装格式,用于在两个NFC设备或NFC设备与标签之间交换信息。简单来说,NDEF描述了通过NFC交换数据结构的格式和规则。

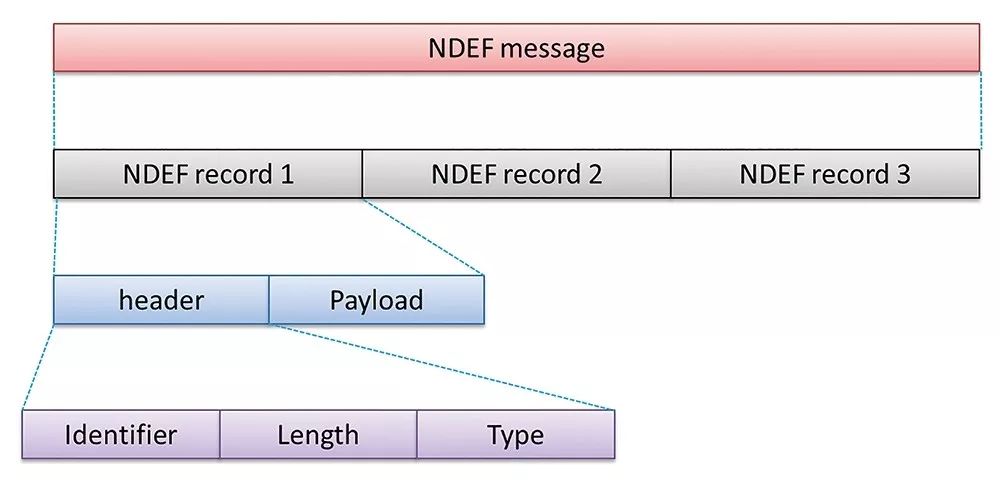

NDEF记录的格式如图2所示,分为表头(Header)和数据体(Payload)两大部分,其中包含实际的应用程序的特定数据,由NFC论坛以记录类型定义(Record Type Definitions,RTD)形式发布的实际应用特定数据类型来格式化。

▲图2 NDEF格式

表头中最重要的是其第一段位元组,该位元组有6个标志信息,分别如下:

MB(Message Begin):表示NDEF信息的开始。

ME(Message End):表示NDEF信息的结束。

CF(Chunk Flag):表示该Record是第1或其他段的Record。

SR(Short Record):表示PAYLOAD_LENGTH列是否为单个位元组,如果该标志被设置,则图3中的4个Payload Length列仅需一个,这表明数据体内的资料长度将限制在255位元组以内(图4)。

▲图3

NDEF记录格式

▲图4

SR=1时的NDEF记录格式

IL(ID_LENGTH):用来表示表头中是否包含ID Length和ID这两个列。

TNF(Type Name Format):表示数据体的类型。

Type Length:表示Record Header中Type列的长度。

ID Length:ID列的长度。

此外,Type列表明数据体的类型,NFC Forum定义了诸如URI、MIME等类型的Type,其目的是方便不同的应用来处理不同Type的数据,例如URI类型的数据就交给浏览器来处理。

ID需要配合URI类型的数据体一起使用,它使得一个NFC Record能够透过ID来指向另外一个NFC Record。数据体里面则是存放NDEF应用程序的主要内容。该列中携带的资料是不透明的,必须透过表头判读。

六、NFC识别演进与研究方法说明

以下说明NFC识别的发展演进和研究方法,并举例进行说明。

1.NFC识别演进

早期的研究是分析NFC的格式,及其使用的NDEF格式内含的表头等做结构分析,了解其基础架构及可能的传输应用;而后也由研究NDEF的列组成,试图研究对数据体里面的资料是否可被人工修改,也让人们开始注意到NFC应用于犯罪的可能性。

在传输的过程中,为了解决NFC原有资料容量的先天传输限制,有研究者提出算法,通过NFC标签在两个NFC设备之间的多个周期内传输数据,以处理NFC标签的内存限制;而在NFC应用于犯罪侦查的领域,相关的研究报告以伪造读卡器取代目标原先要读取的付款读卡机,以探讨在付款传输的过程中,是否可能产生遭到中间人攻击的风险。

2.研究方法

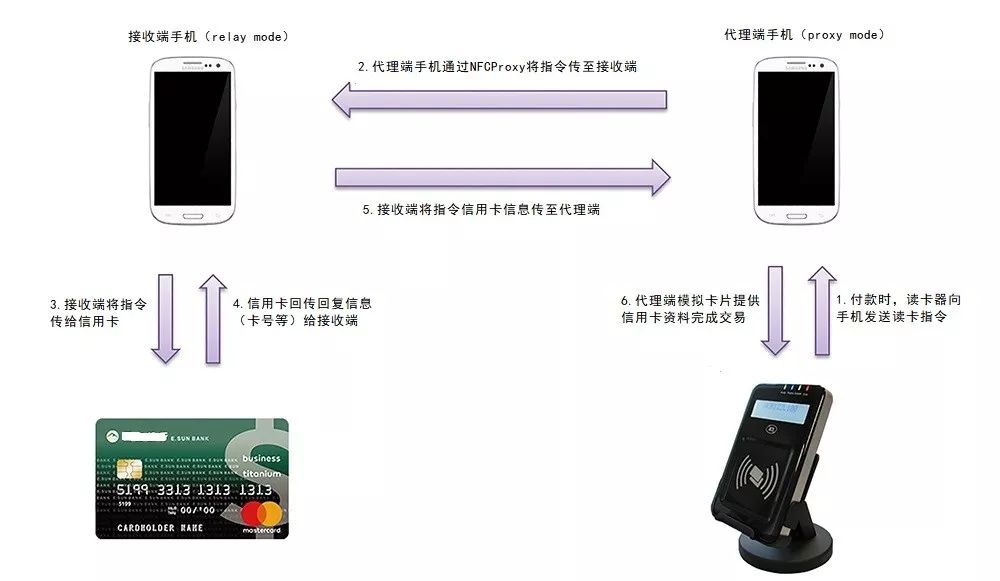

本文尝试以现有的开放原始码的应用程式NFC Proxy,验证利用中间人攻击盗刷他人信用卡的可能性及其步骤。NFC Proxy是一款开放原始码的Android应用程序,可让使用者在RFID信用卡和阅读器之间代理交易。

使用NFC Proxy的中间人攻击流程如图5所示,攻击者首先准备两支具有NFC功能的手机,分别作为代理端(Proxy Mode)及接收端(Relay Mode)手机,其中代理端必须是支持CyanogenMod 9 (cm9)版本的手机,本篇使用的Android智能手机的操作系统版本为Android 4.0.2,手机品牌为Samsung Galaxy S3及S6,两者经由连上同一个的Wi-Fi互相沟通。

▲图5 中间人攻击步骤

七、范例说明

近期诈骗案件手法层出不穷,民间陆续出现受害案例,不少人声称其所持有的信用卡被不明人士滥用盗刷,调查人员多方比对受害者特征及其交易行为,发现盗刷案件较集中在特定几家3C商品店家。经过多次至现场比对和取证,发现这几家店面的路线设计特殊,结帐柜台仅一列可通行,在取证过程中,又掌握到店家派员靠近排队付款民众的可疑轨迹,随即当场搜索并扣押其携带的手机等犯罪工具,终于破获该诈骗集团。

以下为取证人员经过调查后,得到其取得信用卡资料的过程:

STEP 1:付款时,嫌犯的POS盗刷读卡机向代理端手机发送读卡指令。

STEP 2:嫌犯事先将持有的接收端及代理端手机连上相同Wi-Fi,并在NFC Proxy设定相同的端口,代理端通过Wi-Fi将读卡指令传至接收端。

STEP 3:接收端收到读卡指令后,开始将接收端手机靠近顾客可能摆放信用卡的位置,抓取信用卡的卡片资料。

STEP 4:如图6所示,信用卡回传资料(卡号等)给接收端。