本文是威胁猎人(微信公众号:Threathunter)原创文章,媒体或商业转载请联系授权。

上期聊到互联网大公司的周围环绕着众多随时掠食的黑灰产从业者,也不乏被黑灰产直接干倒的正规公司。本期就从恶意流量来分析一下他们是谁?他们从哪来?

一. 恶意流量

1. 研究目标和方法

互联网恶意流量涵盖范围极广,本文仅对下面两类对象进行攻击或恶意访问的流量进行分析。试图将国内部分黑灰产从业者进行规模化画像。

-

大中型互联网公司

包括搜索、社交、电商、游戏、内容、O2O等领域。

-

政府网站

猎人君在网络上设置了许多蜜罐节点,捕获了大量恶意流量,并从中获取了众多攻击发起的真实IP地址,现将其中符合我们目标规则的部分抽取出来进行数据分析。

2. 恶意流量分类

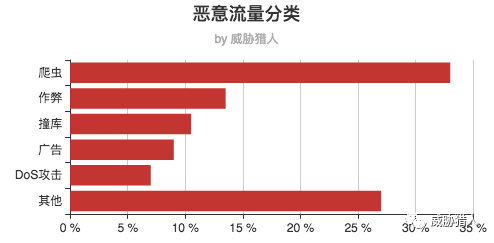

从研究目标来看,针对目标对象的恶意流量主要存在以下几类:

包括判断账号存在和登录尝试。使用其它网站泄漏的用户名密码对在当前网站进行登录尝试,寻找可成功登陆的账号,并进行下一步的牟利行为。

使用大量账号,对各种社交、电商、视频、阅读等网站进行但不限于刷单、点赞、阅读、转发、评论、观看量等数据提升行为。

对网站有价值内容进行大量爬取,或竞争对手搜集信息,或其他恶意利用对方计算能力的行为。

比如晒号(定期登陆特定账号)、广告点击、拒绝服务攻击等。

3. 恶意流量规模

猎人君家的蜜罐网络每天能在全球捕获

数亿次

的恶意请求,而据猎人君的评估,全网每天大约有

百亿次

级别的恶意请求在发生。

二. 谁被攻击

1. 被攻击对象

1) 互联网公司

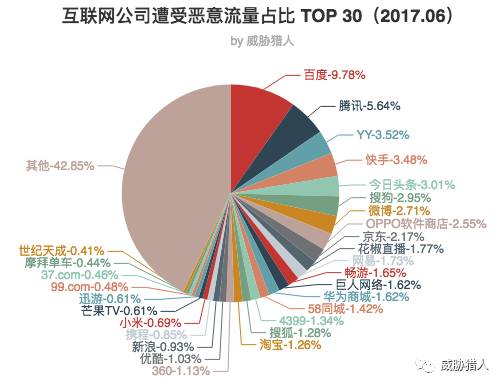

从恶意流量的目标来看,主要呈现以下分布情况:

-

爬虫类:搜索引擎、资讯、电商类网站

-

作弊类:微博、直播、视频、APP商店类网站

-

撞库类:游戏公司

从恶意流量的业务类型来分,爬虫类占较大比例,作弊和撞库类都占据了不小的份额。

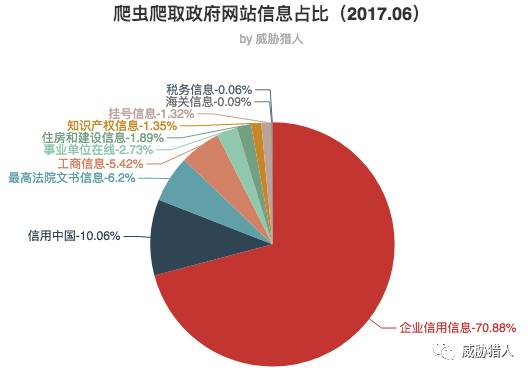

2) 政府网站

对政府网站的恶意流量以爬虫为主,主要爬取公开对外查询接口的信息,并主要集中企业信息、工商信息、文书、信用、知识产权等方面。

2. 攻击规模和持续情况

抽取最近一周的攻击流量曲线,发现恶意流量非常稳定,流向大中型互联网公司的明确恶意请求,每天捕获量在6000万次左右,流向政府类爬虫每天在300万次浮动。

三. 被谁攻击

在猎人君前几期的文章《黑产大数据:全球撞库追踪》中曾研究过,在黑客攻击方面,和很多领域一样只分两个国家:中国和外国。国内的攻击方式有鲜明的地域特色,并且对国内公司的攻击几乎都是国内黑客所为。

1. 海外来源

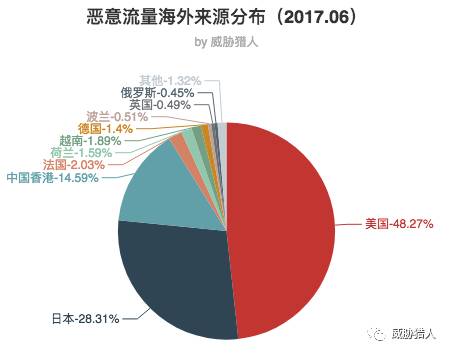

上述两类网站真正来自海外的攻击比较少,因为其中的灰色业务大多具有中国特色,基本都是国人通过海外代理进行攻击。从总恶意流量来看,针对国内大中型互联网公司的恶意流量来自海外的仅占

2.5%

,下面是来自海外部分的分布图:

2. 国内来源

目标为国内公司的恶意流量绝大多数源头IP都是来自国内,占97%以上,但相当一部分都会从海外绕道以进行隐藏,下面是拨开隐藏路径根据真实来源IP的分析结果:

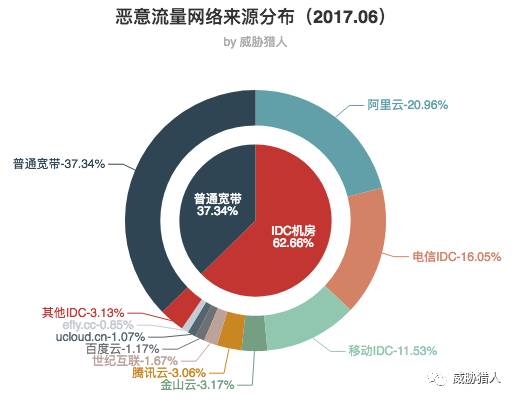

1. 网络来源

从恶意流量的来源IP来看,来自IDC机房的流量占了近2/3,国内几大云厂商或多或少都被恶意服务布置在云端,其中阿里云占比例最大,占到全部恶意流量来源的21%。而来自普通宽带用户的恶意流量占比37%。

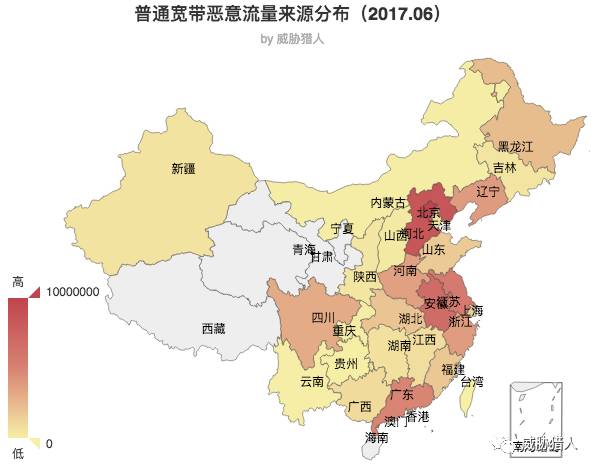

2. 地域来源

排除掉IDC机房,从来自普通宽带的攻击源来看,来自发达省份的居多,但有几个经济欠发达省份也贡献了大量的攻击来源,其中以河北、安徽、辽宁等比较明显,通常意味着这些地方存在专门从事相关恶意攻击的团伙。

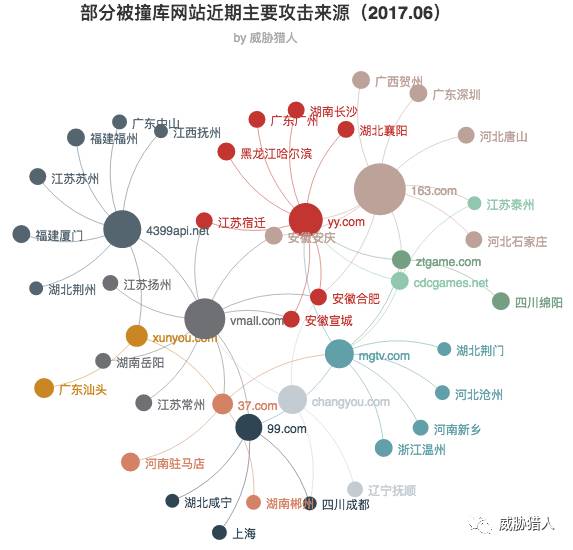

3. 团伙聚集

抽取部分被撞库网站近一周数据数据进行分析,可以发现攻击来源地有明显的地区特征,通常列举出的几个城市会占到所有攻击流量的90%以上,绘制主要攻击来源关系图如下:

4. 典型案例

以近一周某公司被撞库攻击作为典型案例,根据猎人君后台蜜罐网络的监控记录,共捕获到主要来自3个城市的

70多万

次对该公司的撞库攻击,几乎可以明显确定一共有3个团伙本周正在对该公司进行攻击,这还只是猎人君捕获到的攻击量,实际对该公司的攻击量至少是该数据的10倍以上。而这仅仅是互联网恶意流量的沧海一粟。

近一周某公司撞库攻击真实IP来源详情表: