无人机以其低成本、高灵活性在军事和民用领域得到了广泛的应用。随着无线通信技术和移动设备的快速发展,无人机集群在危险环境下的监控、搜索、救援等任务中越来越受到人们的青睐。近年来,人工智能领域的群智能技术被应用于无人机集群中,在单个无人机难以完成的复杂任务中,为无人机提供一种高效的协作方式,无需任何外部远程制导或任何中央节点无人机控制。因此,多无人机集群的目标是通过模仿不同种类的蜂群(包括一群鸟和一群蜜蜂)来实现自主机制。尽管这种群智能已经显示出其提供高效无人机协作的潜力,但很少有研究关注群智能带来的安全问题。因此,深入评估基于群智能的无人机集群的安全性,发现可能被恶意利用的漏洞具有重要意义。

本文以鸟类为研究对象,研究了群体智能在鸟类群体中的应用。Reynolds在1986年提出了一个经典的模型Boids模型,该模型没有中心节点,每个无人机通过感知附近一定范围内的邻居信息而实现自主。每个无人机的决策都基于三个简单的策略:分散、对齐和聚合。这种策略协作机制源于鸟的群集,故又称群集。在这项工作中,我们选择了Boids模型的最新升级版本,包括五个策略:对齐、归巢、内聚、分散和跟随,这五个策略对于集群来说更为完整。

面对网络攻击,首先要了解潜在的安全漏洞,以便在真正大规模部署之前能够主动解决。作为第一步,我们实现了5策略群集算法。通过调整一组参数,成功地实现了群聚,使无人机群保持相对稳定的编队飞行。然后我们确定了基本的安全挑战,包括身份验证、数据欺骗等,旨在了解目前针对无人机机群的群集算法的设计或实现是否存在漏洞以及为什么存在漏洞,并希望在大规模无人机机群部署前对如何从根本上保护无人机机群提供启示。

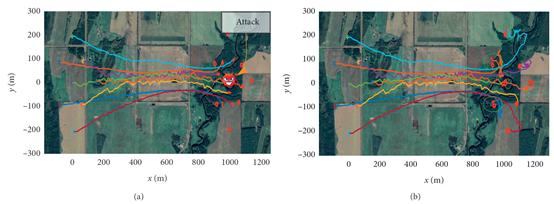

在这项工作中,我们发现到达状态的数据欺骗对于基于自主群集的无人机集群是非常有效的:通过伪装的无人机向后续无人机发送欺骗数据,最大延迟率甚至可以达到近50%,这完全颠覆了群集作为一种高效算法的优势。图1显示了一个8-UAV群集飞行模拟的攻击快照,从农田中的左源飞行到右目的地(分别用红圈表示)。轴代表飞行坐标,单位为米。图1(a)显示了首次到达无人机的攻击地点。如图1(b)所示,在攻击过程中,集群中的一些无人机的轨迹受到了影响(见绿色圆圈),并对其目的地造成了明显的延迟。我们发现,这是由于在安全性和编队稳定性之间的权衡中存在一个弱点:在群集算法中,为了保持集群编队的稳定性,一旦一架无人机到达目的地,其信息将不再用于其他无人机的决策。

图1 基于群集飞行的8-UAV群集飞行仿真快照。(a) 攻击地点为无人机初到。(b)到达延迟,绿色圆圈中受影响的轨迹。

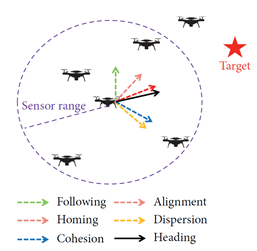

图2显示了集群中无人机的航向角计算。上述基本策略可以保证 自组织无人机群在飞行过程中保持稳定和无碰撞。然而,当无人机群到达目的地附近时,如果到达的无人机仍然参与其他未到达无人机的角度计算,则未到达无人机的方向将受到影响而无法到达目的地。因此,一旦集群中有无人机到达目的地,就必须及时将其排除在计算之外。

图2 无人机在其传感器范围内的航向角。结合5种策略的权重,采用矢量相加的方法计算航向角。

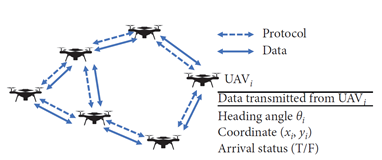

在无人机集群中,MANET是一种常用的通信网络,用于支持无人机的通信(见图3)。有两个通道:数据通道和协议通道。在我们的实验中,我们限制了三个数据传输,包括航向角、坐标和到达状态。

图3 基于MANET的无人机通信。传输的数据仅限于航向角、坐标和到达状态

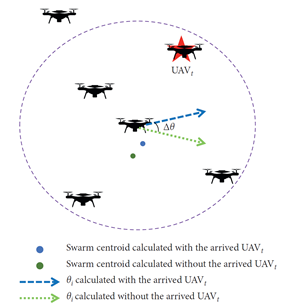

作为第一个基于群集的无人机机群的安全性研究,本文的分析重点是干扰无人机机群正常飞行路径到达目的地,造成意外延迟。更具体地说,攻击者的目标是假装是第一个到达的无人机,进一步向以下无人机发送伪造的数据,并干扰它们的航向角(见图4)。

针对无人机集群的数据欺骗攻击源于攻击者突破AODV易受攻击的身份验证,利用一种快速攻击。在多无人机集群通信网络中,可以引入一些针对快速攻击的强大防御措施,例如安全邻居检测,它允许发送方和接收方验证另一方是否在正常的直接无线通信范围内,因为攻击者经常转发超出正常无线电范围的RREQ传输距离,实现更快的传输;随机RREQ转发允许一个节点首先收集多个RREQ,然后随机选择一个进行转发,以取代AODV中传统的重复抑制机制,该机制可被攻击者利用,而黑名单机制则利用不可否认性传播已识别恶意节点的信息。另外,在强认证和群集效率之间总是存在一个权衡问题,需要进一步的论证研究。