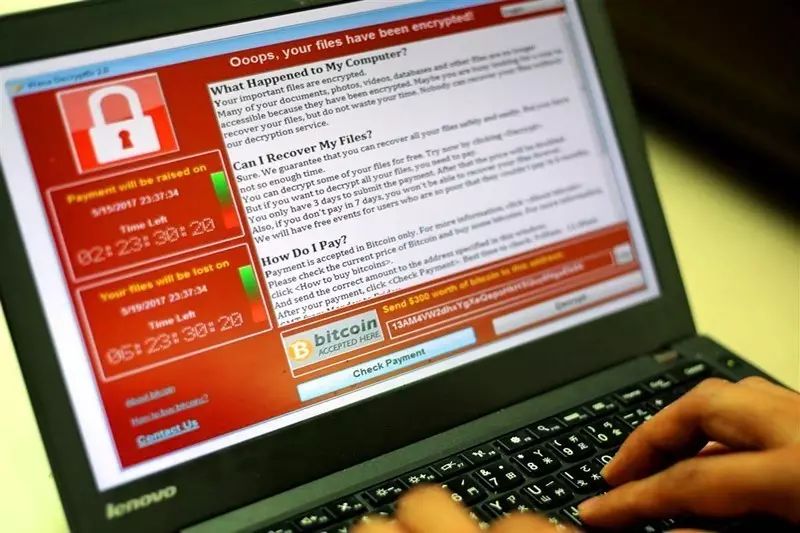

这个周一有点不一样,上班族一大早来到公司就忙着修复电脑补丁、升级系统。连日来,勒索病毒

WannaCry

的阴影进一步笼罩着全球网络。至少让

150

个国家的企业、医院,甚至是政府机构受到感染。

而腾讯反病毒实验室的最新数据显示,

WannaCry

病毒目前仍然在进行变种。有的样本名称已经变为“

WannaSister.exe

”,从“想哭

(WannaCry)

”变成“想妹妹

(WannaSister)

”。

勒索病毒至少在

150

个国家爆发

而这场针对全世界的大规模网络攻击,

谁是幕后黑手

?是技术漏洞,还是监管不力?等等疑问不断。欧洲警察署署长温赖特表示,攻击的发动者可能有多人,目前尚未被锁定。他表示,欧洲警察署正在与美国联邦调查局

(FBI)

合作展开调查。

据介绍,自

12

日后,

WannaCry

病毒样本出现了至少

4

种方式来对抗安全软件的查杀,这也再次印证了

WannaCry

还在一直演化。腾讯反病毒实验室称,已获取的样本中找到一个名为

WannaSister

的样本,这个样本是病毒作者持续更新,用来逃避杀毒软件查杀的对抗手段之一。

在分析的过程中,腾讯反病毒实验室发现,

WannaCry

在演化中为躲避杀毒软件的查杀,有的样本在原有病毒的基础上进行了加壳的处理;

有的样本在代码中加入了许多正常字符串信息,在字符串信息中添加了许多图片链接,并且把

WannaCry

病毒加密后,放在了自己的资源文件下,混淆病毒分析人员造成误导。

攻击的发动者目前仍未被锁定

这场攻击来势汹汹,而幕后黑手至今逍遥法外,这又是如何做到的呢?

黑客发布勒索病毒等工具,并将其挂在网上销售,购买者发动攻击,这也正是欧洲警察署署长温赖特所断言的:攻击者可能有多人。但这一切都不会留下任何痕迹,因为交易和攻击都是在暗网上进行的。

暗网,又称深网。是指那些存储在网络数据库里、但不能通过超链接访问而需要通过动态网页技术访问的资源集合,不属于那些可以被标准搜索引擎索引的表面网络。

“

96%

的互联网数据无法通过标准搜索引擎访问,虽然其中的大部分属于无用信息,但那上面有一切东西,儿童贩卖、比特币洗钱、致幻剂、大麻、赏金黑客……”

暗网里存在各种交易

无法被搜索引擎找到的“地下世界”真实存在,即使你知道网站地址,但普通浏览器也无法浏览。

所以进入暗网要通过

Tor

浏览器,就好比一个人戴着面具走进一个空间,没人知道你是谁,在密码学层面上,

Tor

浏览器又是无法被破译的。

有无数的黑客就藏身在这个无法被搜寻的“地下世界”。安在在之前的报道中曾描述过此类交易,而且这里的勒索病毒交易、邮件传播等环节都日渐成熟,已经形成了包括制作、传播、赎金交付在内的一整套黑色产业链。不同身份的黑客在这个链条中分工合作,互相交换资源和数据。

进入暗网要通过

Tor

浏览器

从上游来说,就算你不会写程序,暗网上有人会贩卖勒索病毒的程序模组,购买者只要稍微修改,就可以做出一个勒索软件的变种。

他们通过使用比特币和暗网来确保支付与恶意软件传播的匿名性,勒索病毒的作者们保证所生成的病毒被杀毒软件检测到的概率非常低。

勒索病毒的幕后元凶难被追踪,还在于他们交易使用的比特币,黑客之所以青睐它,正是看中了比特币在支付转账时全球化、去中心化和匿名性等特点。

防治勒索病毒仍有很多路要走

“比特币勒索病毒”

来源于著名的黑客波格契夫,最开始支付比特币的交易并不是在暗网上进行的,最终导致服务器暴露,病毒作者身份随之被查出。自波格契夫身份暴露后,“比特币敲诈者”家族木马的设计者愈发狡猾,比特币支付环节也改在

TOR

浏览器上进行,这使得警方对波格契夫的抓捕更为困难。

安在之前的报道中,公布了由火绒提供的安全调查报告:

勒索事件爆发的背后,依靠的是一套完整的病毒制造、代码混淆(对抗)、传播最终变现的黑色生态链。该报告还表示,未来勒索病毒会越来越多!

“勒索未来可能持续”,网络安全专家的预言让人丝毫不敢掉以轻心。

“一些不法黑客还可能受到此次勒索软件攻击的启发,将更多技术手段与勒索软件相结合,”专家说,“勒索模式带动蠕虫病毒的回潮不可避免,黑客可能利用僵尸网络分发病毒,还可能针对物联网设备的漏洞制造和传播病毒软件,这些问题都会出现。”