第123期

(

2020.2.17

-2020.2.23)

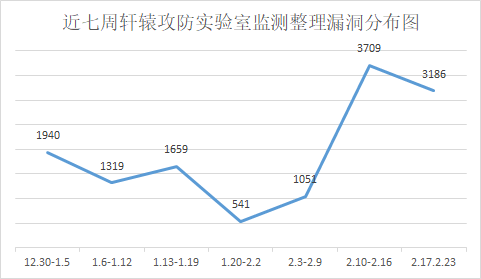

本期轩辕攻防实验室共收集、整理信息安全漏洞3186个,其中高危漏洞605个、中危漏洞2549

个、低危漏洞32个,较上周相比较减少523个,同比降低14%。据统计发现其他

漏洞

是本期占比最大的漏洞。

图1 近7周漏洞数量分布图

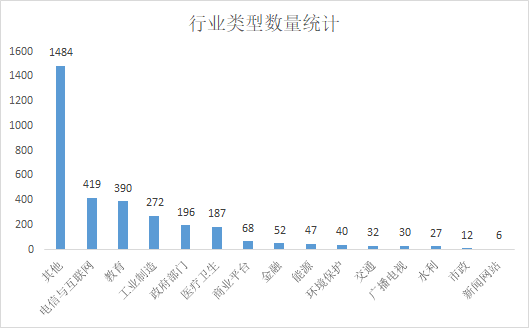

根据监测结果,本期轩辕攻防实验室共整理漏洞

3186

个,

其中

其他行业1484个、电信与互联网行业419个、

教育行业390个、

工业制造行业272个、

政府部门行业196个、

医疗卫生行业187个

、

商业平台行业68个、

金融行业52个、

能源行业47个、

环境保护行业40个、

交通行业32个

、广播电视行业30个

、

水利行业27个

、

市政行业12个、新闻网站6个

,分布统计图如下所示:

图2 行业类型数量统计

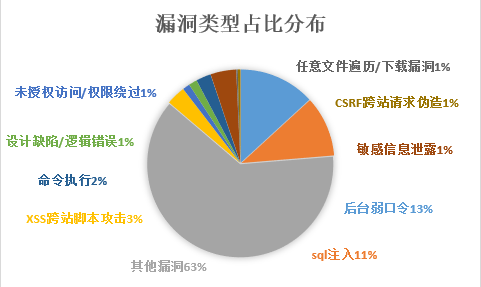

本期漏洞类型分布统计

本期

监测共有漏洞

3186

个,其中,漏洞数量位居首位的是

其他

漏洞占比63%

,漏洞数量位居第二的是

后台弱口令漏洞

占比13%

,位居第三的是

SQL注入漏洞占比为11%

,这三种漏洞数量就占总数87

%,与上期相比较

,

其他漏洞

占比增加53

%

,发现

后台弱口令漏洞

数量占比减少58%

,

SQL注入漏洞占比增加3%

;其他几种漏洞仅占总数的13%,这几种漏洞中,

xss跨站脚本攻击漏洞

占比3%

、

命令执行

漏洞占比2%、

未授权访问/权限绕过漏洞占比1%、

设计缺陷/逻辑缺陷漏洞占比1%、

敏感信息泄露漏洞占比1%、

任意文件遍历/下载漏洞占比1%、CSRF跨站请求伪造漏洞占比1%。

本期

漏洞类型占比分布图如下:

图3 漏洞类型分布统计

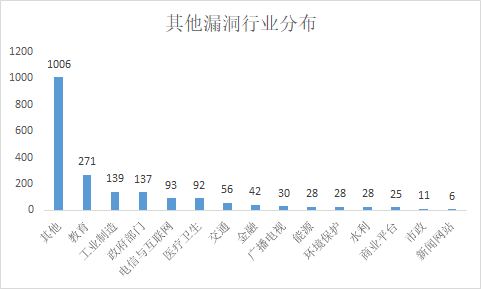

经统计,

其他

漏洞在电信与互联网行业存在较为明显。同时

其他

漏洞

也是

本期

漏洞类型统计中占比最多的漏洞,广大用户应加强对

其他

漏洞

的防范。

其他

漏洞

在各行业分布统计图如下:

图4

其他漏洞行业分布统计

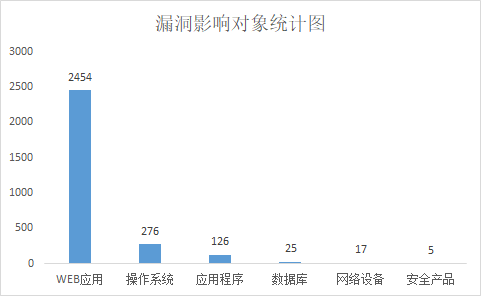

本期通用型漏洞按影响对象类型统计

WEB应用漏洞2454个

、操作系统漏洞276个

、应用程序漏洞126

、

数据库漏洞25个、

网络设备漏洞17

个

、

安全产品漏洞5个

。

图5 漏洞影响对象类型统计图

二、本期通用型产品公告

1、Cisco产品安全漏洞

Cisco IoT Field Network Director(IoT-FND)是美国思科(Cisco)公司的一套端到端的物联网管理系统。Cisco Data Center Network Manager (DCNM)是Cisco的一套数据中心网络管理器。Cisco Enterprise NFVInfrastructure Software是一款轻量级虚拟化平台。Cisco Cloud Web Security是一种全面的云交付的web防御解决方案。Cisco Unified ContactCenter Enterprise采用了一个IP基础设施来提供基于技能的联系路由、语音自助服务、计算机电话集成(CTI)和多渠道联系管理。Cisco Webex Teams是一款团队协作应用程序。Cisco HyperFlex Software是一套可扩展的分布式文件系统。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞提升权限,执行任意命令,导致拒绝服务等。

收录的相关漏洞包括:Cisco Data Center NetworkManager权限提升漏洞(CNVD-2020-10705)、Cisco Enterprise NFV Infrastructure Software远程代码执行漏洞、Cisco Cloud Web Security SQL注入漏洞、Cisco Data Center Network Manager跨站请求伪造漏洞(CNVD-2020-10707)、Cisco Unified ContactCenter Enterprise拒绝服务漏洞、Cisco IoT Field NetworkDirector XML外部实体注入漏洞、Cisco Webex Teams操作系统命令注入漏洞、Cisco HyperFlex Software访问控制错误漏洞。其中,“Cisco Data Center Network Manager权限提升漏洞(CNVD-2020-10705)、Cisco Data Center NetworkManager跨站请求伪造漏洞(CNVD-2020-10707)、Cisco Webex Teams操作系统命令注入漏洞、Cisco HyperFlex Software访问控制错误漏洞”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20200219-dcnm-priv-esc

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-nfvis-codex-shs4NhvS

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-cws-inject-6YTdx7AO

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20200219-dcnm-csrf

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-ucce-tip-dos-7cdLUASb

https://bst.cloudapps.cisco.com/bugsearch/bug/CSCvm85075

https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20190123-webex-teams

https://bst.cloudapps.cisco.com/bugsearch/bug/CSCvj95590

IntelBaseboard Management Controller(BMC)是美国英特尔(Intel)公司的一款基板管理控制器。Intel Manycore Platform Software Stack(MPSS)是一个众核平台软件堆栈,它是运行英特尔至强融核(XeonPhi)协处理器的必要条件。Intel RAID Web Console 3(RWC3)是一款基于Web的、为Intel RAID产品提供监控、维护、故障处理和配置功能的应用程序。Intel Converged Securityand Management Engine(CSME)是一款安全管理引擎。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞提升权限,获取敏感信息,导致拒绝服务等。

收录的相关漏洞包括:Intel CSME不正确认证错误漏洞、Intel RAID Web Console 3 (RWC3) for Windows权限提升漏洞、Intel Manycore Platform Software Stack (MPSS)权限提升漏洞、Intel Baseboard Management Controller信息泄露漏洞、Intel Baseboard Management Controller缓冲区溢出漏洞(CNVD-2020-12697)、Intel Baseboard Management Controller拒绝服务漏洞、Intel Baseboard Management Controller内存损坏漏洞、Intel Baseboard Management Controller输入验证错误漏洞。其中,除“Intel Baseboard Management Controller信息泄露漏洞”外,其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00307.html

https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00341.html

https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00340.html

https://www.intel.com/content/www/us/en/security-center/advisory/intel-sa-00313.html

AdobeAcrobat是由Adobe公司开发的一款PDF编辑软件。Adobe Reader(也被称为Acrobat Reader)是Adobe公司开发的一款PDF文件阅读软件。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞执行任意代码,写入任意文件系统。

收录的相关漏洞包括:AdobeAcrobat和Reader权限提升漏洞(CNVD-2020-10134)、Adobe Acrobat和Reader内存错误引用漏洞(CNVD-2020-10136、CNVD-2020-10137、CNVD-2020-10138、CNVD-2020-10139、CNVD-2020-10140、CNVD-2020-10141、CNVD-2020-10148)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://helpx.adobe.com/security/products/acrobat/apsb20-05.html

Lenovo XClarity Controller(XCC)是一款服务器嵌入式管理引擎。Lenovo System InterfaceFoundation是一系列支持Lenovo Vantage应用程序的系统服务、驱动程序和插件。Lenovo Power Management是专为笔记本电脑设计的一套用于管理笔记本电源的系统。Lenovo XClarityAdministrator(LXCA)是中国联想(Lenovo)公司的一套集中式资源管理解决方案。Lenovo 510 15IKL是一款台式计算机。IdeaCentre 300-20ISH是一款电脑一体机设备。IdeaCentre 510-15ICB是一款电脑一体机设备。Lenovo System Interface Foundation是一系列支持Lenovo Vantage应用程序的系统服务、驱动程序和插件。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取信息,执行任意代码,导致拒绝服务等。

收录的相关漏洞包括:LenovoSystem Interface Foundation未签名DLL加载漏洞、Lenovo Power Management Driver拒绝服务漏洞、Lenovo XClarity Administrator跨站脚本漏洞(CNVD-2020-09985)、LenovoXClarity Administrator访问控制错误漏洞、LenovoXClarity Administrator代码问题漏洞、LenovoThinkPad输入验证错误漏洞、LenovoSystem Interface Foundation任意代码执行漏洞、Lenovo XClarity Controller CSV注入漏洞。其中,“Lenovo System Interface Foundation未签名DLL加载漏洞、LenovoXClarity Administrator访问控制错误漏洞、LenovoThinkPad输入验证错误漏洞、LenovoSystem Interface Foundation任意代码执行漏洞”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://support.lenovo.com/us/en/downloads/ds105970

https://support.lenovo.com/us/en/product_security/LEN-29334

https://support.lenovo.com/us/en/product_security/LEN-29477

https://support.lenovo.com/us/en/product_security/LEN-27714