按要求转载自FreeBuf.COM

作者 | Sphinx

维基解密再一次发布CIA Vault 7工具,可以让特工远程实时监控视频流。

“8月10日,维基解密发布CIA CoachPotato项目的用户手册。CoachPotato是一款远程工具,能够收集RTSP/H.264视频流。它能够收集视频并且保存为AVI文件,也可以对变化较大的视频帧抓取静态照片(JPG)。工具利用ffmpeg进行视频和图片的编码解码。还使用了RTSP。”维基解密写道。

RTSP是一种网络控制协议,目的是管理控制流媒体服务器。

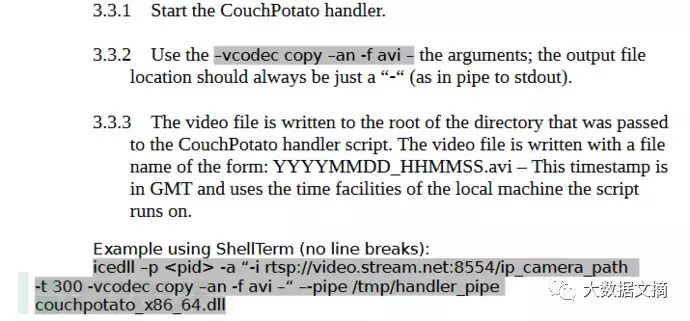

“为了缩小DLL的大小,(CouchPotato所使用的)ffmpeg中很多音频视频编码和其他不必要的功能都被去掉了。CouchPotato还在ffmpeg的image2分离器中加入了pHash,这是一个图片哈希算法,提供图片变化的检测功能。CouchPotato可以用ICE v3 Fire和Collectcompatible加载器启动。”

手册中详细指导了工具的使用方法。CIA特工可以用命令行界面启动工具,然后在参数中给出RTSP或H.264视频流URL,还有保存视频流的磁盘路径。

RTSP和H.264是网络摄像头进行流媒体直播时经常用到的格式。因此,工具可以被用来针对网络摄像头。

维基解密和泄露的用户手册都没有详细描述特工应该怎样先行渗透进目标系统,工具可能会与其他公布的CIA工具组合使用,先进行入侵,然后再对视频流进行监控。但如果知道视频流的URL地址,理论上不需要入侵也可以对视频进行抓取。

如果视频流存在于内网中或者有密码保护,那就需要处在同一网络或者是经过授权才能监控视频流。

CouchPotato还提供了两种存储方式,一是以传统的AVI视频格式存储,或者是存储JPEG图片,这种方式能够节省磁盘空间。CouchPotato能够分析检测那些比较较大的视频帧,从而有针对性地存储那些物体移动幅度较大的图片。

CouchPotato具有较强的隐蔽性,不会在目标系统上留下任何证据,因为软件支持ICE v3 “Fire and Collect”加载器,这是一种内存代码执行(ICE)方法,可以在不把恶意代码写入硬盘的情况下执行代码。

不过CouchPotato也有一些缺点——高CPU使用率,其中的原因主要是因为它使用的FFmpeg。根据CIA的测试,它的CPU使用率会达到50%至70%。

使用指南

自今年3月7日开始,维基解密开始使用一个新的代号 Vault 7 作为美国中情局(CIA)的敏感信息披露计划。根据维基解密的阐述,这些泄露的文件中包含了大量 0day,恶意软件,病毒,木马以及相关文档的高度机密资料,在美国政府黑客和承包商之间传播,其中有人向维基解密提交了这份绝密档案的部分内容。

自项目开始以来,维基解密已经共计公布了22批Vault 7系列文件:

-

CouchPotato

– 窃取RTSP/H.264视频流工具(2017.8.10)

-

Dumbo

– 用来关闭摄像头监控的工具(2017.8.3):

http://www.freebuf.com/news/143233.html

-

Imperial

– 三款后门工具(2017.7.28):

http://www.freebuf.com/news/142279.html

-

UMBRAGE / Raytheon Blackbird

– CIA 承包商 Raytheon Blackbird Technologies 为 UMBRAGE 项目提供的恶意程序详细解析文档 (2017.7.19):

http://www.freebuf.com/news/141003.html

-

HighRise

– 拦截 SMS 消息并重定向至远程 CIA 服务器的安卓恶意程序(2017.7.13):

http://www.freebuf.com/news/140425.html

-

BothanSpy & Gyrfalcon

– 窃取 SSH 登录凭证的工具(2017.7.6):

http://www.freebuf.com/news/139470.html

-

OutlawCountry

– 入侵 Linux 系统的工具(2017.6.30)

http://www.freebuf.com/news/139030.html

-

ELSA

- 可以对 Windows 用户实施定位的恶意软件(2017.6.28)

http://www.freebuf.com/sectool/138711.html

-

Brutal Kangaroo

– 针对企业或组织中网络隔离Windows主机的CIA工具。(2017.6.22) :

http://www.freebuf.com/news/138179.html

-

Cherry Blossom

– 一款能够远程控制的基于固件的植入工具,利用Wifi设备中的漏洞监控目标系统的网络活动(2017.6.15) :

http://www.freebuf.com/news/137498.html

-

Pandemic

– CIA用它吧Windows文件服务器变成攻击主机,从而感染局域网内的其他主机(2017.6.1)

-

Athena

– 一个间谍软件框架,能够远程控制感染Windows主机,并且支持所有Windows操作系统,从Windows XP到Windows 10。(2017.5.19):

http://www.freebuf.com/news/135324.html

-

AfterMidnight和Assassin

– CIA的两个恶意软件框架,针对Windows平台,能够监控、回传感染主机的操作并且执行恶意代码(2017.5.12):

http://www.freebuf.com/news/134854.html

-

Archimedes

– 局域网内进行中间人攻击的工具(2017.5.5)

-

Scribbles

– 一款将web beacons加入加密文档的工具,以便CIA黑客追踪泄密者(2017.4.28) :

http://www.freebuf.com/articles/system/133702.html

-

Weeping Angel

– 将智能电视的麦克风转变为监控工具。利用此工具,CIA黑客能够将打开居民家中的智能电视(而且是在用户以为电视关闭的情况下),并窃听人们的对话。(2017.4.21):

http://www.freebuf.com/news/128982.html

-

HIVE

—— 多平台入侵植入和管理控制工具(2017.4.14):

http://www.freebuf.com/news/132067.html

-

Grasshopper

– 一款框架,CIA用它来创建针对Windows的恶意软件并且绕过杀毒软件(2017.4.7):

http://www.freebuf.com/news/131563.html

-

Marble

– 一款秘密反取证的框架,对恶意软件的真实来源进行混淆(2017.3.31)

-

Dark Matter

– 针对iPhone和Mac电脑的入侵工具(2017.3.23):

http://www.freebuf.com/news/130261.html

-

Year Zero

– CIA针对硬件和软件的漏洞利用工具:

http://www.freebuf.com/news/128815.html

来源网址:http://www.freebuf.com/news/143984.html

2017

年

7

月

《顶级数据团队建设全景报告》

下载

点击图片阅读

感同身受!12个数据科学家秒懂的瞬间