文/纯洁的微笑

来源:

纯洁的微笑(ID:keeppuresmile)

我们知道在坐火车或者坐飞机的时候需要验证身份,这个时候我们会出示我们的身份证,工作人员核验过后就可以继续出行了,这种形式叫身份验证。

身份核验的权限最终都来自中国公安部,以及有公安部授权的各个有资质的机构或者企业。

比如征信公司、酒店、支付公司的商户入网,金融公司的用户信息审核等等。

我们可以看出来,以上的使用场景都是公共服务领域或者授权企业,一般都能理解。

那么突然有一天,有一个陌生人告诉你,他可以随时调出你的身份证信息,并且还可以拿到你的身份证上对应的照片,以及身份证正反面照。

会不会觉得挺恐怖的,隐私就这么轻易的被泄露了!

当然还有更恐怖的,只要你愿意付费 2元/条,我可以帮你查全国任何人的身份证信息,是不是太牛 X 了!

当然,有人说我就一介草民,身份证信息让人看到了也没啥。

-

如果有人以你的身份在各大现金贷公司借了很多钱呢?

-

用你的身份注册了手机号做诈骗呢?

-

甚至用你的身份做了违法的事情呢?

公民的身份证信息如果可以随意被泄露,隐私保护就无从谈起。

如果不法分子拿到你的身份证信息,就可以依赖身份证信息对你做大数据挖掘,得到更多关于你的信息。

拿到你的信息越多,可以干的事情就越有把握。

比如精准营销:

xxx先生,你好,您家里是不是有一辆车呢?

我是 XX 公司的。

。

。

这类电话接的不少吧。

但这个事情,过去其实就一直在我们的身边悄悄发生着。

据央视网报道,近日江苏淮安警方依法打击了 7 家涉嫌侵犯公民个人信息犯罪的公司,涉嫌非法缓存公民个人信息 1 亿多条。

具体看看报道中透露的这条信息:

“截至目前,警方共立案侦查侵犯公民个人信息案件29起,抓获犯罪嫌疑人288人,缴获公民个人信息4.68亿多条,涉案金额9400多万元。

”

中央台报道的视频如下:

看完之后是不是感觉很神奇,我们的个人数据就这样随随便便被卖了。

2018年4月,江苏淮安警方在网上巡查时发现,有人非法购买公民个人信息,高某觉察到警方调查之后,主动到警方投案。

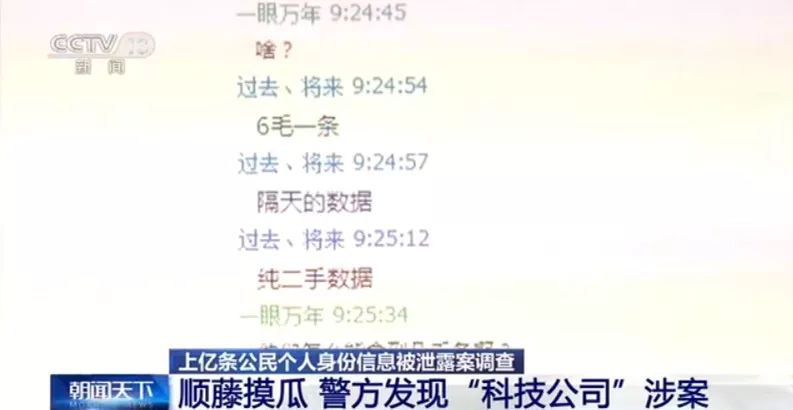

高某交代,他花500块钱从网名叫“过去、将来”的人手里购买了317条公民个人信息,这些信息包括手机号、姓名、身份证号和家庭地址。

他买这些信息的目的是打电话,给网络小贷公司拉客户。

警方通过对QQ、微信等资料的综合研判,锁定贩卖个人信息的“过去、将来”位置在河南焦作,随即出动警力,将犯罪嫌疑人申某在家中抓获。

在申某的电脑里,警方查获公民个人信息7万多条,这些信息包括公民姓名、身份证号、地址、电话以及芝麻信用分等。

很多信息显示推广来源为“花钱无忧”“借点钱”等小贷平台。

顺藤摸瓜,警方继续调查发现申某自己不做贷款,他是从别人手里买过来以后,然后赚个差价。

警方继续往上查询抓捕了申某的上线谢某,根据谢某的交待,他的信息也是买来的,他的信息是从网上一个网名叫“叮咚叮咚”的人买的。

警方跟着“叮咚叮咚”的线索往上查,发现“叮咚叮咚”是广州诺涵科技公司的员工。

淮安警方深度研判发现,广州诺涵科技公司不只是贩卖公民个人信息,更主要的是在进行小额贷款并进行软暴力催收,是一个组织严密、分工明确、涉案人数众多的犯罪团伙。

经过周密部署,2018年6月6日,在广东警方配合下,淮安警方一举将该公司45名涉案人员全部抓捕。

也就到了我们上面看到视频的那一幕。

警方发现,在广州诺涵科技公司,一方面卖公民个人信息牟利,另外一方面公司有“乐花管家”等多个小贷平台,利用这些公民身份信息推销贷款、软暴力催收。

同时广州诺涵科技公司还和其它同行公司私下交换数据,扩大他们公司的用户数据池。

并且还开发了爬虫云等软件从其它小贷公司爬取数据。

可以说是利用了各种渠道来获取公民数据,一方面自己用,一方面对外出售。

广州诺涵科技公司只是一家普通企业,没有获取身份证验证的相关权限,网上爬取以及和同行交换的数据毕竟有限。

警方调查的时候,在他们贩卖的公民个人信息里,甚至还出现了公民身份证照片信息,有的还是两三个月之前才拍照的身份证照片也都有。

于是警方继续追查广州诺涵科技公司的数据来源。

随着调查的深入发现,广州诺涵科技公司的数据是从湖南九象公司的接口获取,湖南九象公司的数据又是从北京黑格科技有限公司获取的。

北京黑格科技有限公司又是从北京考拉征信服务有限公司等四家公司购买的查询接口,最终查到了所有数据来源的上线。

拉卡拉是今年刚刚上市的第三方支付公司,北京考拉征信服务有限公司是拉卡拉公司的子公司。

于是拉卡拉公司的股票,直接就跌停了,多少个股民就无意中躺枪了。

目前这整个一条线上的涉案公司的相关法定代表人、董事长、销售、技术等人员都被抓捕了。

看了整个事件的经过,我们可以发现整个倒卖过程中,个人就倒卖了3次来自广州诺涵科技公司的数据。

而这些数据在这之前已经被相关公司在网上倒卖了3次而到广州诺涵科技公司。

-

高某贩卖数据给公司做营销,他的数据是从申某进行购买的;

-

申某的数据是从谢某购买来的;

-

泄密的数据又是从一个叫做“叮咚叮咚”的用户处购买;

-

“叮咚叮咚”其实是广州诺涵科技公司的员工,他卖数据是为了给公司做业务;

-

广州诺涵科技公司的数据来源有网上非法爬取、同行交换、上游公司购买;

-

广州诺涵科技公司的购买数据来自湖南九象公司公司;

-

湖南九象公司的数据又是从北京黑格科技公司购买的;

-

北京黑格科技公司又是从北京考拉征信等四个公司购买的。

也就是说本来公安部给北京考拉征信等有资质的公司因为业务需要而开的权限,结果这些公司毫无顾忌的将这些数据经过层层加价又毫无限制的对外出售而转辗到了个人的手上。

价格也从最初的 0.1 元/条的查询到了最后的2元/条。

其实为了利益的最大化,这些公司不仅仅是出卖接口这么简单,还有很多其它骚动作。

公安部授权给企业一般会限定场景和权限,并且这项服务是收费的。

比如验证一条用户信息 0.1 元。

这些企业利用这些接口做风控审查,帮助企业排查风险。

公安部是一家国家机构,所以它一般只给特别的企业开放,比如说金融机构、支付机构等。

那特别小的企业或者不符合资质的企业如果要用怎么办,可能就得想其它办法了。

比如 A 企业是符合资质的,公安部给了它接口后,它有可能还会再次放给其它企业来使用,同时加价再收一笔费用比如 1 元/条验证。

-

公安部授权给企业的接口,企业是没有权限再次授权给别的公司的。

-

公安部给企业的查询接口只允许进行查验,不允许企业私自保留。

而现实情况是,绝大部分企业把这两个条件都触犯了。

其实不只是北京考拉征信,据我所知现在仍然有很多的公司在进行这个业务,P2P 盛行时更是泛滥。

很多企业为了盈利就会多次倒卖认证查询接口,不但倒卖接口并且还非法缓存用户信息。

这样当同样用户再次查询的时候,就省了再次向公安部查询的费用。