专栏名称: 网空闲话plus

| 原《网空闲话》。主推网络空间安全情报分享,安全意识教育普及,安全文化建设培育。将陆续推出网安快讯、网安锐评、网安政策、谍影扫描、APT掠影、密码技术、OT安全等专集。 |

目录

相关文章推荐

|

直播海南 · 你生的气真的会“留”在甲状腺里!这7种情况要小心→ · 15 小时前 |

|

直播海南 · 80后副局长,5年4次被查处,终被判刑! · 昨天 |

|

直播海南 · 女子去菜市场后确诊罕见传染病 · 昨天 |

|

杭州网 · 突然!暴涨超388% · 2 天前 |

|

闽南日报 · 突然暴涨!超388% · 2 天前 |

|

闽南日报 · 突然暴涨!超388% · 2 天前 |

推荐文章

|

直播海南 · 你生的气真的会“留”在甲状腺里!这7种情况要小心→ 15 小时前 |

|

直播海南 · 80后副局长,5年4次被查处,终被判刑! 昨天 |

|

直播海南 · 女子去菜市场后确诊罕见传染病 昨天 |

|

杭州网 · 突然!暴涨超388% 2 天前 |

|

闽南日报 · 突然暴涨!超388% 2 天前 |

|

闽南日报 · 突然暴涨!超388% 2 天前 |

|

|

互联网er的早读课 · 失败者和大赢家的差别,往往就在这几点! 8 年前 |

|

泽熙投研 · 电脑机选:一天出一票。(一夜情股) 7 年前 |

|

互联网聚焦 · 论追剧、追热点、追达康书记 我只服这届骗子! 7 年前 |

|

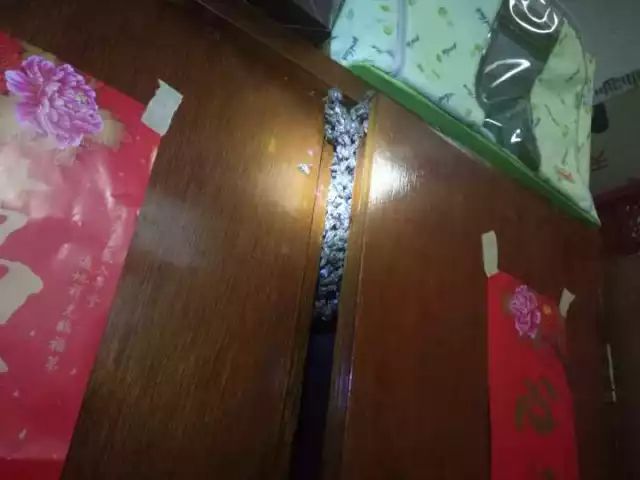

新闻夜航 · 女孩当场吓哭:衣柜里竟挤满蜜蜂,感觉成千上百只!罪魁祸首竟是……女人都爱用! 7 年前 |

|

昊天经纬 · 欧洲和美国正在加速合体!(这是你必须要了解的天下大势) 7 年前 |