首先为什么是八卦解读,网上已经有太多的文字和情报,就不多说了。我只说几点我看到的很少人注意的细节。

在此事件曝光前最早有异常情况是SolarWinds公司的股票内部交易披露,该公司董事最早在11月19日卖出16.61万股股票,主要股东在12月8日卖出14.45万股。这些都侧面说明公司高层可能在11月就已经提前知晓攻击事件。因为知晓近期可能事件会公布,所以提前卖出一些股票,以防公司股价跌太狠,事实证明12月13日事件曝光后公司股价从24块跌到了18块。

火眼是第一个给出事件分析报告的,我们看到报告最后致谢了微软的人,说明该攻击事件是火眼和微软团队共同跟进处理的,所以微软随后也发出安全报告,一切都合情合理。

火眼

和微软报告指出攻击

最早

从

2020年

春季/

2020年3月

开始

,而

360的揭秘

报告从样本

层面

追溯到了

2019

年10月

,

所以

这个攻击行动实际

是跨越

2个

年度

的。

时间继续往前推,

SolarWinds

公司公告

最后一个有问题的版本是持续到

2020年

6月发布的,也就是说攻击从

2019

年10月

到

2020年

6月这个期间,并没有任何安全公司发现异常。

而后其实

真正

留给安全公司

发现攻击

的时间窗口期,

实际

只有

2020年7

月

到

2020年11

月这4个月时间节点。

如果在这4个月时间内攻击被发现,肯定能够提前止损,但实际上美国国土安全部也是直到2020年12月14日才发出紧急指示,

所以这实际上

是一次有些滞后的

安全响应处理。一切都是滞后防御,美国如此

顶尖的网络安全实力,不能及时抓

住

针对自己影响面如此大的攻击也是一言难尽。

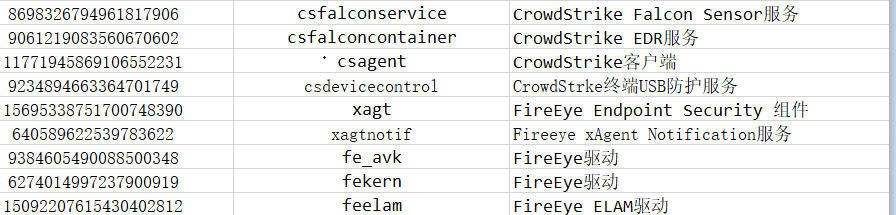

再来看看此次攻击的opsec手法,火眼和微软报告并没有给出攻击者的opsec细节,仅仅给出了有检测进程、服务的一句话描叙,这也仅仅是这个组织opsec对抗的一角,并不是全貌。

在

360的揭秘

报告

中给出了这一角的关键分析

,截取报告引用一部分环境对抗检测的列表,可以看到

火热的两个抓APT的大厂CrowdStrike和Fireeye赫然在列,CrowdStrike为什么对这次事件没有发声,确实让人浮想联翩。攻击者肯定研究过各安全大厂的产品,有着精细的攻防对抗策略,这里面细节和斗争是无法再现的。

结合

Fireey

e

之前发布的自己被入侵的

公告,这也基本上是在遮遮掩掩的说

攻击者是对

Fireey

e

下过手。所以也许

Fireey

e

有天然的优势,先

自己发现自己被搞,再牵出这么多客户能排查,才能首发

曝光

这

次

行动。

当然也有很多后知后觉的发现,根据外界的报告也还是能看出一二的,首先12月14日volexity公司也发出了一篇报告,其中在他们视野里关联发现了2020年6-7月针对客户Exchange邮件服务器的攻击,当然这也是马后炮,如果没有火眼的情报,Volexity也是睁眼瞎,这么大块APT捕获的肥肉犯不着滞后发,说明Volexity之前并没有任何情报可以串连到SolarWinds供应链事件。

然后

是

avsvmcloud.com

这个C2,孤零零的挂着2019年7月19日的更新记录,而

微软的

接管时间是2020年12月14日

,影响面这么大的攻击,

如果这个攻击行动

能

早几个月

发现,这个C2

的接管时间会

拖到一年后的12月么

。

最后感慨一下,

当美国拥有众多顶尖安全厂商,也只能眼睁睁看着众多核心机构被国家级APT组织入侵,跨越

两个年度后才能

被发现处理时,这并不是一个好消息,而是一个长鸣警钟。