专栏名称: 绿盟科技CERT

| 绿盟科技CERT针对高危漏洞与安全事件进行快速响应,提供可落地的解决方案,协助用户提升应对威胁的能力。 |

目录

相关文章推荐

|

小张聊科研 · 反馈回路是容易看懂,但我真没想到你的国自然是 ... · 昨天 |

|

募格学术 · 特朗普政府将禁用DeepSeek?中方回应 · 13 小时前 |

|

弗雷赛斯 · 震惊!25岁医生值班室自行静推氯化钾去世.. ... · 3 天前 |

|

弗雷赛斯 · 价格只有市场价1/2!弗雷赛斯“润色”将继续 ... · 3 天前 |

|

实验万事屋 · 我刚读博士生的时候,要把青春都献给科研事业! ... · 昨天 |

推荐文章

|

小张聊科研 · 反馈回路是容易看懂,但我真没想到你的国自然是这么设计的…… 昨天 |

|

募格学术 · 特朗普政府将禁用DeepSeek?中方回应 13 小时前 |

|

弗雷赛斯 · 震惊!25岁医生值班室自行静推氯化钾去世...... 3 天前 |

|

弗雷赛斯 · 价格只有市场价1/2!弗雷赛斯“润色”将继续不忘初心! 3 天前 |

|

班主任家园 · 奥巴马写给女儿的信:停止在做的17件事(深度好文,双语珍藏版) 8 年前 |

|

PPT研究院 · 自己动手DIY常用的PPT循环图表 7 年前 |

|

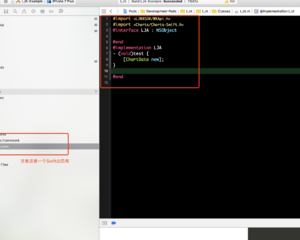

南栀倾寒 · 组件化-动态库实战续 7 年前 |

|

映世窗 · 她一人「全裸」,撑起了两人的情欲戏 7 年前 |