点击上方“腾讯科技”,选择“置顶公众号”

关键时刻,第一时间送达!

文 / 胡祥杰

微信公众号 / 新智元(ID:AI_era)

315晚会上的讨论,从一定程度上折射出公众对以人脸识别为代表的新兴人工智能技术的担忧。不过,任何新技术在刚刚萌芽时,都难免存在不完善的地方。另外,攻击和被攻击本来就是一个矛和盾的过程,一直在相互博弈,这会让技术往更好的方向去发展。

(“智人100”是腾讯科技旗下精品自媒体栏目,本栏目文章均经过腾讯科技精心挑选和编排,每天早晚各推送一篇,关注腾讯科技官方微信(ID: qqtech),让“智人100”为您挑选最值得阅读的自媒体文章。

)

2017年的“315”落下帷幕,人脸识别技术公司纷纷躺枪。16日一大早,大家纷纷发表声明,表示自家的人脸识别技术还是相当安全的。本文整理了各家的回应,由此也可以看到,这些科技公司是否真的“躺枪”?人脸识别技术近年来持续火热,那么真实的行业发展状况如何?商业化应用中是否真的会如此轻易就被攻破?来看看专家们怎么说。

一年一度的“315” 落下帷幕,伴随着人工智能的火热,相关技术应用也在这场以“打假”、“维护消费者权益”为名的晚会上被点名。其中最受关注的一个便是——人脸识别。

晚会现场,主持人现场演示了攻破人脸识别手段。在演示过程中,一张他人的静态自拍照,通过技术处理,可以变成能眨眼睛、能微笑的“伪活人”。甚至还可以利用这张自拍照,借助3D建模技术,让自己“变脸”成另一个人,轻易骗过登录系统,成功“黑”进对方账号。

“315”晚会的曝光,在业界掀起波澜,不少人脸识别技术公司纷纷回应”躺枪”。百度在节目播出后5分钟内立刻作出回应——邀请百度深度学习实验室主任林元庆,在百度科技园的人脸识别闸机做一次亲身验证,看百度人脸识别系统究竟能否被一段视频“骗过”。阿里巴巴的支付宝也很快作出回应:“你们都觉得我躺枪了吗?”

3月16日早,我们看到国内众多人脸识别创业公司的回应,包括云从科技、商汤科技等。

那么,人脸识别技术真的像节目现场演示的那样容易被攻破吗?其背后的基本原理是什么?作为利益相关方,国内做人脸识别技术的公司作何回应?我们应对这一种破解的方案可以有哪些?新智元第一时间连线了技术专家,带来详细解读。

魔高一尺道高一丈

中科视拓创始人、董事长兼CTO 山世光对新智元介绍,

目前看来,简单的一张照片攻击成功率还是比较小的,一般使用了活体检测的系统,都会要求用户眨眼、张嘴、摇头等主动配合式的手段来防止照片攻击。

但目前的技术确实还做不到100% 防止假体、合成的人脸欺骗等攻击手段,但还是有更多潜在技术手段可以提高防欺骗能力的。

这是一个魔高一尺道高一丈的游戏,出现新的攻击手段,自然会有防止攻击的手段。

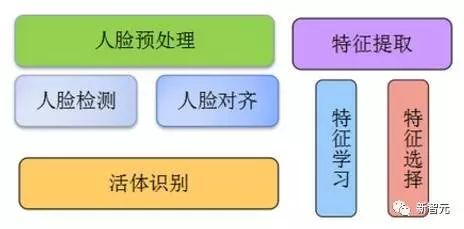

一般来说,人脸识别技术的APP识别流程包括以下步骤:

Step 1 人脸检测

Step 2 人脸图像预处理

Step 3 人脸图像特征提取

Step 4 人脸图像匹配与识别(特征学习与特征选择)

现在的人脸识别,特别是APP上,还有另外一项技术——“活体检测”,这是商业化应用的重要一环,也是本次“315”晚会上被攻破的一环。

人脸识别涉及的主要步骤,图来自知乎

在晚会现场可以看到,主持人是使用了一项 AI 技术(仅在手机网页或应用程序上就能实现),把静态的照片转化成动态照片,从而骗过登录系统。

几天前,这一技术在Twitter 上受到广泛关注,试用链接:https://t.co/WgBApTNPtC。

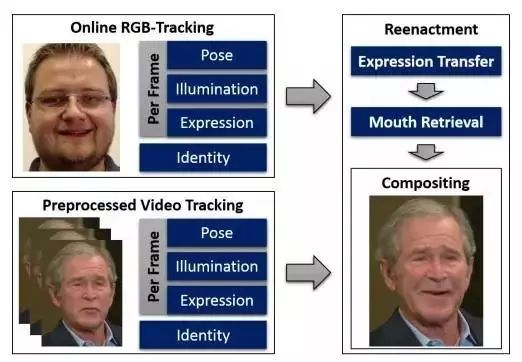

根据云从科技的介绍,攻击人脸识别的这项技术并不新鲜,去年CVPR 会议前夕,一篇由德国埃尔朗根-纽伦堡大学、马克斯•普朗克计算机科学研究所、斯坦福大学三家学术机构5名科学家共同创作的论文“实时人脸捕捉和再扮演—— Face2Face”引起了国内科技圈的热议。

CVPR全称为计算机视觉和模式识别大会 (Computer Vision and Pattern Recognition),是一年一度的视觉领域最高学术会议。因此,早在该研究成果公布伊始,国内媒体就对其进行了报道:“这个技术的原理是通过一种密集光度一致性办法(Dense Photometric Consistency measure),达到跟踪源和目标视频中脸部表情的实时转换,由于间隔的时间很短,使得‘复制’面部表情成为可能,但现在还没办法实现声音也一样模仿出来。”

商汤科技介绍,传统的人脸防伪方法一般通过用户的动作,例如:眨眼、张嘴、点头、摇头、微笑、眼动等,作为防伪线索,即我们常说的活体检测。这种方法会有一个漏洞,就是难以防住真人视频或者合成的视频(例如3D模型或者换脸算法)。

专家:315 晚会的报道是片面的

1. 翻拍、PS 会留下的痕迹,可被系统识别

由于真人视频或者合成的视频,必然需要通过屏幕进行显示,然后使用采集端进行翻拍。虽然视频本身可能做到看起来非常真实,但是翻拍的过程中,必然会暴露出“犯罪”线索,例如:显示器边缘,屏幕反光,摩尔纹,像素点纹理,镜头畸变等。有些线索可能会很细微,以至人眼常常难以察觉,而计算机可以察觉在hack过程中这些细微的线索。

另外,在图像与视频的合成过程中,比如PS照片等方式,背景与合成的前景人脸往往在光线分布、纹理、色调等诸多方面不匹配,这是因为它们的成像条件不同,现有图像与视频合成技术还做不到对场景中影响成像的所有物理因素进行完美建模。背景与前景结合处的像素也会呈现artifact,这些不匹配即便是肉眼不易察觉,也会被基于大数据训练的深度学习模型敏感地捕捉到。

2. 多重验证