前面我们完成了

Calico 网络的部署

并

运行了容器

,今天将讨论 Calico 的连通性。

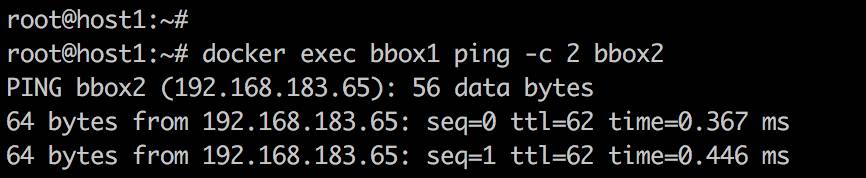

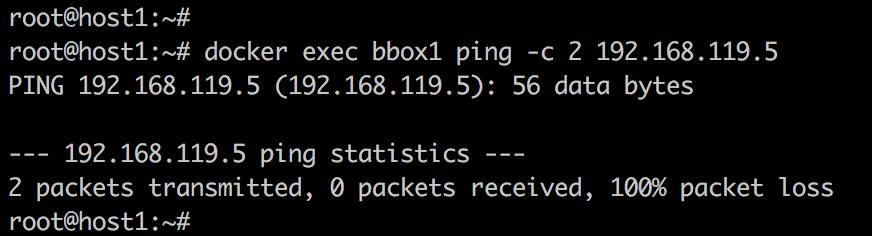

测试一下 bbox1 与 bbox2 的连通性:

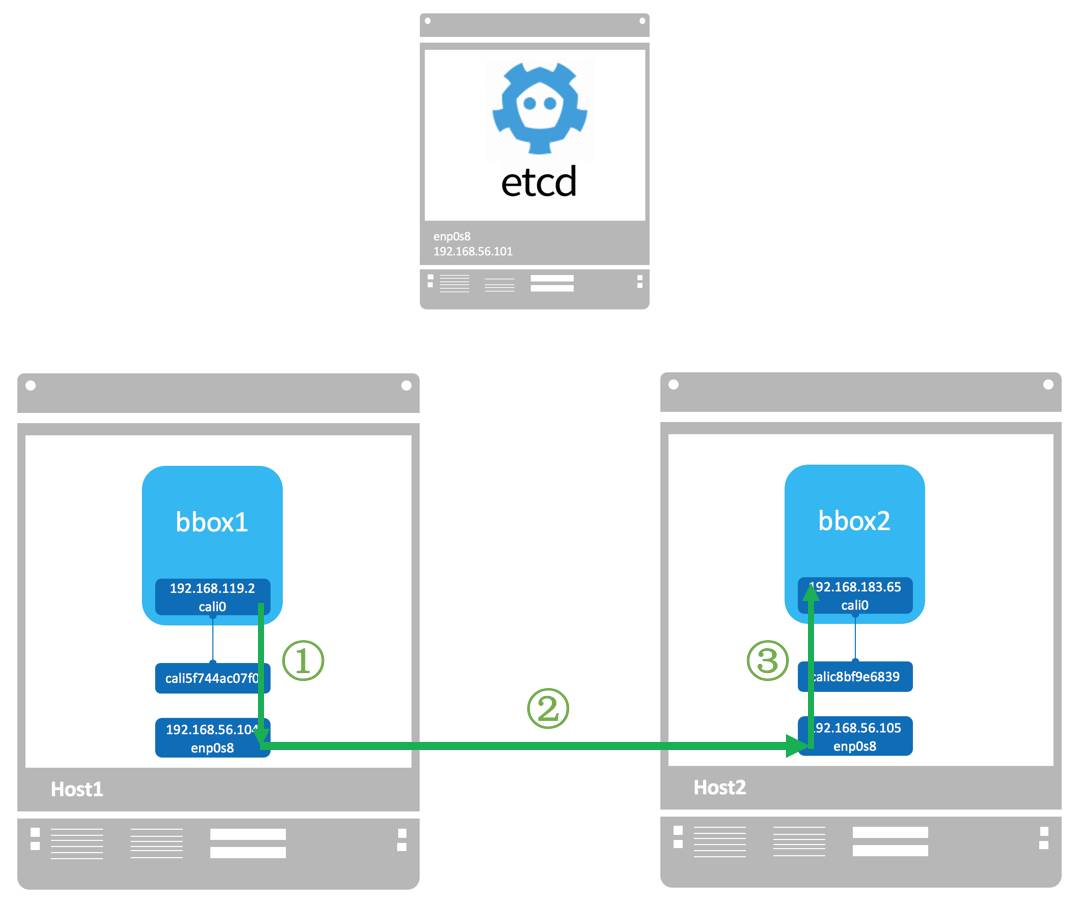

ping 成功,数据包流向如下图所示。

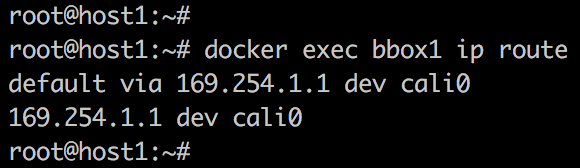

① 根据 bbox1 的路由表,将数据包从

cal0

发出。

② 数据经过 veth pair 到达 host1,查看路由表,数据由

enp0s8

发给 host2(192.168.56.105)。

192.168.183.64/26 via 192.168.56.105 dev enp0s8 proto bird

③ host2 收到数据包,根据路由表发送给

calic8bf9e68397

,进而通过 veth pair

cali0

到达 bbox2。

192.168.183.65 dev calic8bf9e68397 scope link

接下来我们看看不同 calico 网络之间的连通性。

创建 cal_net2。

docker network create --driver calico --ipam-driver calico-ipam cal_net2

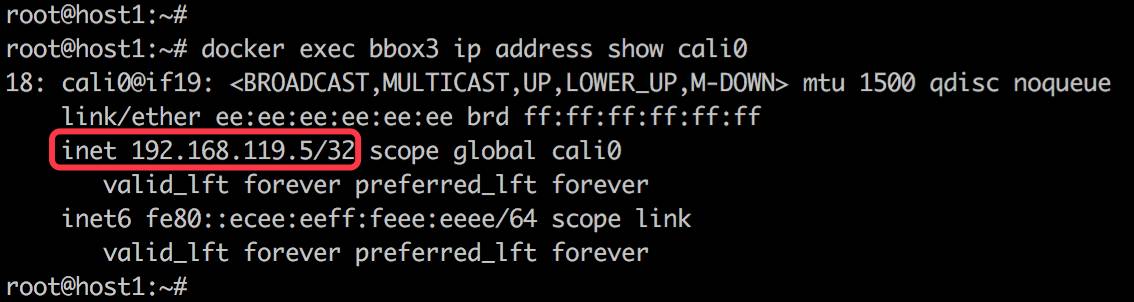

在 host1 中运行容器 bbox3,连接到 cal_net2:

docker container run --net cal_net2 --name bbox3 -tid busybox

calico 为 bbox3 分配了 IP

192.168.119.5

。

验证 bbox1 与 bbox3 的连通性。

虽然 bbox1 和 bbox3 都位于 host1,而且都在一个 subnet 192.168.119.0/26,但它们属于不同的 calico 网络,默认不能通行。

calico 默认的 policy 规则是:

容器只能与同一个 calico 网络中的容器通信

。

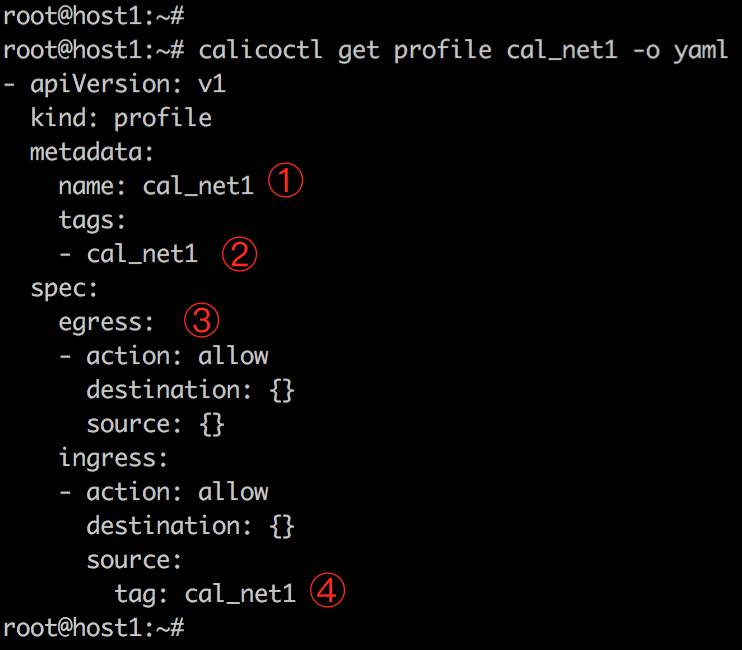

calico 的每个网络都有一个同名的 profile,profile 中定义了该网络的 policy。我们具体看一下 cal_net1 的 profile:

calicoctl get profile cal_net1 -o yaml

① 命名为

cal_net1

,这就是 calico 网络

cal_net1

的 profile。

② 为 profile 添加一个 tag

cal_net1

。注意,这个 tag 虽然也叫

cal_net1

,其实可以随便设置,这跟上面的

name: cal_net1

没有任何关系。此 tag 后面会用到。

③

egress

对从容器发出的数据包进行控制,当前没有任何限制。

④

ingress

对进入容器的数据包进行限制,当前设置是接收来自 tag

cal_net1

的容器,根据第 ① 步设置我们知道,实际上就是只接收本网络的数据包,这也进一步解释了前面的实验结果。

既然这是默认 policy,那就有方法定制 policy,这也是 calico 较其他网络方案最大的特性。下一节就我们讨论如何定制 calico policy

。